Cloud

BoryptGrab Stealer nutzt Fake Tools und GitHub Repositorys

Bedrohungsakteure nutzen zunehmend das Vertrauen in legitime Entwicklerplattformen und Open-Source-Ökosysteme aus. Sie setzen auf Fake GitHub-Repositorys und irreführende Download-Seiten, um eine Malware-Familie zu verbreiten, die Daten stiehlt.

Wichtige Erkenntnisse

- Der gerade identifizierte Information Stealer BoryptGrab sammelt Browser-Daten, Informationen zu Kryptowährungs-Wallets und Systemen. Außerdem kann er Screenshots erstellen, gängige Dateien sammeln und Telegram-Informationen, Discord-Token und Passwörter extrahieren.

- Die Malware wird über eine Vielzahl öffentlicher GitHub-Repositorys verbreitet, die vorgeben, Software-Tools kostenlos anzubieten, und SEO-Keywords verwenden, um Opfer anzulocken.

- Der Malware-Code aus verschiedenen Phasen des Angriffs enthält Kommentare und/oder Protokollmeldungen in russischer Sprache. Die mit der Kampagne verbundenen IP-Adressen befinden sich ebenfalls in Russland, was auf einen möglichen Ursprung des Angreifers hindeutet.

- TunnesshClient ist eine neue Backdoor, die während der Angriffskette bereitgestellt wird.

Wir haben kürzlich eine neue Stealer-Binärdatei entdeckt, die unter anderem Daten aus Browser- und Kryptowährungs-Wallets, Systeminformationen und allgemeine Dateien sammelt.

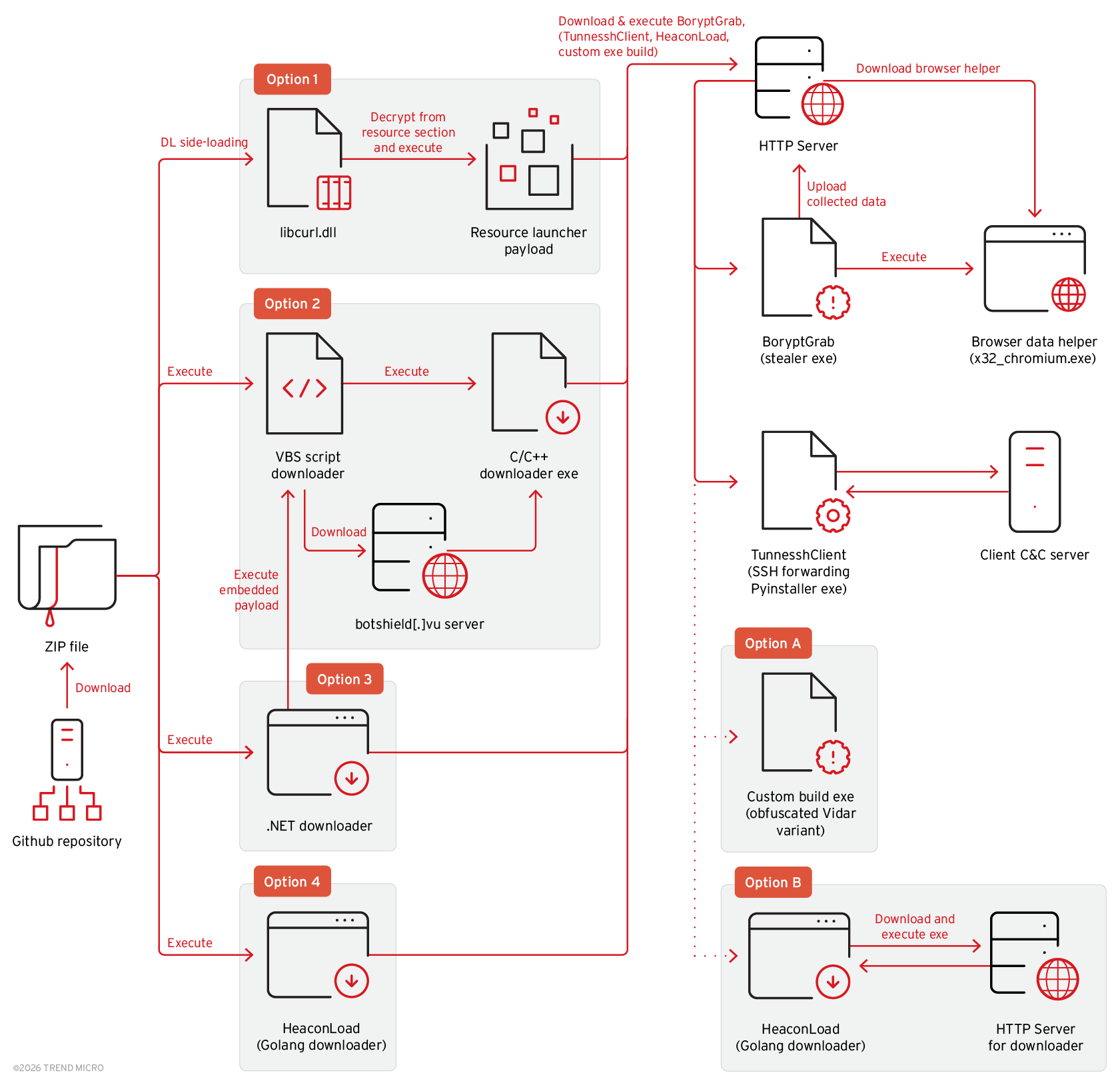

Angriffsablauf

Die Malware wurde ursprünglich über öffentliche Github-Repositorys verbreitet, die kostenlose, scheinbar legitime Softwaretools anboten. Bei der Untersuchung der Infektionskette beobachteten wir mehrere ZIP-Archivdateien in freier Wildbahn (alle mit ähnlichen Namenskonventionen), die sich als gängige Software-Tools (einschließlich Gaming-Cheat-Hacks) tarnen. Wie die Muster „github-io” in einigen ZIP-Dateinamen vermuten lassen, führt die Suche nach den Software-Tool-Mustern zu über hundert öffentlichen Github-Repositorys, die Malware verbreiten. Die älteste von uns identifizierte ZIP-Datei stammt von 2025, während der erste Commit des ältesten GitHub-Repository-Kontos im April 2025 erfolgte. Beispiele für ZIP-Dateien, deren Dateiname kein „github-io” enthält, sowie solche, deren Namen „github-io“ beinhaltet, finden Sie im Originalbeitrag.

Die README-Dateien einiger dieser Repositorys enthalten SEO-Keywords, die dazu dienen, ihr Ranking in den Suchmaschinenergebnissen zu verbessern. Ein Beispiel dafür ist ein Repository auf Github, das ein Fake Voicemod Pro Tool anbietet. Das Google-Ranking für dieses Repository lag knapp unter dem legitimen Ergebnis.

Der Quellcode dieser Download-Seite gibt vor, ein legitimes .github-Verzeichnis zu sein. Die Webseite index.htm enthält Kommentare in russischer Sprache und leitet auf die Seite home.html weiter. Dort ruft eine Base64-kodierte URL über einen fest im Quellcode eingebetteten Link ab und dekodiert diese und leitet sie anschließend auf die dekodierte URL weiter. Schließlich leitet die intermediäre URL auf die Webseite des Github Downloads weiter, die eine ZIP-Datei erstellt, um die Malware zu verbreiten.

Obwohl sich die fest codierten Links im Quellcode und die abgerufenen intermediären URLs in den von uns identifizierten GitHub-Repositorys unterscheiden, fanden sich in anderen GitHub-Repositorys ähnliche russischsprachige Kommentare und eine ähnliche Logik zum Abrufen von URLs. Viele dieser Repositorys halten zudem verschiedene Fake Tools vor, die zu denselben Webseiten führen, auf denen bösartige ZIP-Dateien generiert werden.

Einzelheiten dazu liefert der Originalbeitrag, ebenso wie eine Liste der GitHub-Repositorys, die wir für diese Kampagne entdeckt haben. Der Beitrag umfasst auch eine detaillierte Beschreibung von zwei Download-Routen: DLL-Side-Loading und verschlüsselte Launcher-Payload sowie ein VBS-Skript zum Herunterladen der Launcher-EXE. Einige ZIP-Datei-Varianten können auch den HeaconLoad-Downloader direkt enthalten, um Malware zu verbreiten.

Die heruntergeladenen ausführbaren Binärdateien sind Varianten des vorhandenen Vidar-Stealers mit Code-Verschleierung. Sie löst zudem ihre API zur Verschleierung dynamisch auf und kann auch Code-Injektion oder APC-Injektion durchführen.

BoryptGrab: C/C++-Stealer

BoryptGrab erkennt, ob es in einer virtuellen Maschinenumgebung ausgeführt wird, indem es Registrierungseinträge abfragt und VM-bezogene Dateien überprüft. Im Rahmen seiner Anti-Analyse-Prüfung vergleicht BoryptGrab zudem die Namen laufender Prozesse mit einer vordefinierten Liste. Es versucht außerdem, mit erhöhten Rechten ausgeführt zu werden.

BoryptGrab sammelt Informationen aus einer Liste von Browsern (siehe Originalbeitrag). Es nutzt Chrome App Bound Encryption-Techniken. Neben Browserdaten kann der Stealer auch Informationen sowohl aus Desktop-Kryptowährungs-Wallet-Anwendungen als auch aus Browser-Erweiterungen sammeln. Anschließend erstellt BoryptGrab einen Screenshot und erfasst Systeminformationen.

BoryptGrab verfügt zudem über eine „File Grabber“-Funktion, mit der es Dateien mit bestimmten Erweiterungen in gängigen Verzeichnissen sammelt. Dabei enthält es ein falsch geschriebenes Wort: „Filegraber“. Schließlich sammelt BoryptGrab Telegram-Dateien und Browser-Passwörter, wobei neuere Varianten von BoryptGrab auch Discord-Token erfassen können.

Nach der Datenerfassung archiviert BoryptGrab die gesammelten Daten und lädt sie auf den Server des Angreifers hoch.

TunnesshClient: PyInstaller-Programm mit Reverse-SSH-Tunnel

Einige BoryptGrab-Varianten laden TunnesshClient vom Server des Angreifers herunter und führen es aus. Allerdings verfügen nicht alle BoryptGrab-Varianten über diese Funktionalität, und in einigen Angriffsketten wird TunnesshClient stattdessen von anderen Downloadern bereitgestellt.

Der Client ist ein PyInstaller-Programm, das Datenverkehr weiterleitet und die Befehle des Angreifers über einen Reverse-SSH-Tunnel ausführt. Er enthält russischen Text in seinen Kommentaren und Protokollmeldungen, was auf mögliche Ursprünge hindeutet. Die technischen Details dazu umfasst der Originalbeitrag.

Fazit

Die BoryptGrab-Kampagne veranschaulicht ein sich weiterentwickelndes Bedrohungsökosystem, das Nutzer über betrügerische Software-Downloads und Fake GitHub-Repositorys ins Visier nimmt. In seinen zahlreichen Varianten demonstriert der Stealer umfangreiche Datenerfassungsfähigkeiten. Mit seiner Fähigkeit, Payloads dynamisch bereitzustellen, Analysen durch Anti-VM- und Anti-Debug-Prüfungen zu umgehen und sensible Operationen auf verschlüsselte Payloads auszulagern, zeigt er ein Maß an technischer Raffinesse, das stetig zunimmt.

Die Abhängigkeit der Kampagne von SEO-optimierten GitHub-Repositorys und gefälschten Download-Seiten für „kostenlose Tools“ unterstreicht einen wichtigen Trend: Bedrohungsakteure nutzen zunehmend das Vertrauen in legitime Entwicklerplattformen und Open-Source-Ökosysteme aus. Angesichts Dutzender Repositorys, wechselnder Payloads und zahlreicher Build-Namen, die in freier Wildbahn beobachtet wurden, deutet der Umfang der Operation auf eine aktive und anhaltende Bedrohung hin.

TrendAI Vision One™ Threat Intelligence Hub bietet die neuesten Erkenntnisse zu aufkommenden Bedrohungen und Bedrohungsakteuren, exklusive strategische Berichte von TrendAI™ Research sowie den TrendAI Vision One™ Threat Intelligence Feed auf der TrendAI Vision One™-Plattform.

Die Indicators for Compromise für diesen Eintrag finden Sie im Originalbeitrag.