Cyberbedrohungen

RansomEXX unter der Lupe

RansomEXX, eine als Ransomware-as-a-Service (RaaS)-Modell betriebene Erpressersoftware, ist sehr zielgerichtet. Die Kombination aus Memory-basierten Techniken, legitimen Windows-Tools und Post-Intrusion trägt wesentlich zum Erfolg der Angriffe bei.

RansomExx ist eine Erpressersoftware-Variante, die 2018 unter dem Namen Defray777 auftauchte und sich 2020 einen Namen machte, nachdem sie in weit verbreiteten Angriffen auf Regierungsbehörden, Produktions- und andere hochrangige Unternehmen geballt zum Einsatz kam. Damals benannte man sie in RansomEXX um, weil die Zeichenfolge „ransom.exx“ in ihrer Binärdatei gefunden wurde. Im selben Jahr startete die Gruppe auch eine Leak Site zur Veröffentlichung gestohlener Daten. Heute ist RansomEXX immer noch ein aktiv neben anderen Varianten wie LockBit und Conti. Wie andere Gruppen auch, schrecken die Betreiber nicht davor zurück, die von ihren Opfern gestohlenen Daten zu veröffentlichen. Die Kriminellen machten auch Informationen aus dem Datenbestand von Behörden publik, wie etwa im Falle des Angriffs auf eine schottische Wohltätigkeitsorganisation für psychische Gesundheit im März 2022, bei dem Daten im Umfang von 12 GB veröffentlicht wurden, darunter persönliche Informationen und sogar Kreditkartendaten der ehrenamtlichen Mitarbeiter der Organisation.

Die Erpressersoftware wird als Ransomware-as-a-Service (RaaS)-Modell betrieben und ist seit ihrer Entdeckung ohne Unterbrechung aktiv.

- Es gibt sowohl eine Windows- als auch eine Linux-Variante. Die Linux-Version ist Ende 2020 entdeckt worden und stellt die erste bekannte größere Windows-Ransomware-Version dar, die auf Linux ausgeweitet wurde. Dies ermöglicht es modernen Ransomware-Varianten, Kerninfrastrukturen anzugreifen, die häufig unter Linux laufen.

- Sie steht in Verbindung zur Gruppe Gold Dupont. Die kriminelle Gang ist seit 2018 aktiv und ist finanziell motiviert. Zu ihrem Hauptinstrumentarium gehören RansomEXX oder Defray777, Cobalt Strike, Metasploit und Vatet Loader.

- Die Hintermänner verwenden trojanisierte legitime Tools. RansomEXX-Kampagnen, typisch für Gold Dupont-Angriffe, verwenden Malware wie Vatet Loader, PyXie RAT, TrickBot und Post-Intrusion-Tools wie Cobalt Strike. Dies ist bei modernen Ransomware-Varianten üblich, da sie damit die Payload schneller bereitstellen und gleichzeitig einer Entdeckung entgehen können.

- Name des Ziels ist in der Binärdatei fest codiert. Einer der Hauptindikatoren für die sehr zielgerichtete Natur von RansomEXX ist die Tatsache, dass der Name des Ziels in der Binärdatei fest codiert ist. Dies zeigt, dass RansomEXX-Angriffe ein gewisses Maß an Vorbereitung erfordern und auf das Profil des ausgewählten Opfers zugeschnitten sind.

Der Angriff auf eine Wohltätigkeitsorganisation für psychische Gesundheit stellt aber eine interessante Entwicklung dar. Vor diesem Angriff hatte es RansomEXX auf größere Organisationen abgesehen. Ransomware-Gruppen suchen normalerweise ihre Ziele danach aus, ob sie in der Lage sind, hohe Lösegelder zu zahlen, was den Angriff auf die Wohltätigkeitsorganisation zu einer Besonderheit macht.

Da die Ransomware als RaaS betrieben wird, führen die Akteure vor jeder Kampagne eine Erkundung durch, um die richtigen Tools aus ihrem Arsenal auszuwählen und einen effizienten Angriff zu starten. So setzte RansomEXX u. a. IcedID und Vatet Loader für einen Angriff ein, bei dem die Bereitstellung der Ransomware nur fünf Stunden nach dem ersten Zugriff dauerte.

Die wichtigsten betroffenen Branchen und Länder

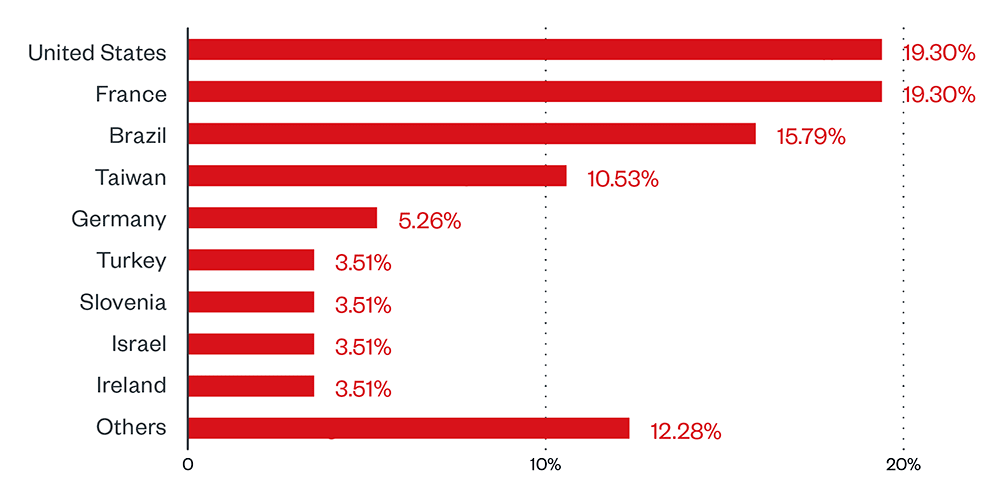

Unsere Telemetriedaten zu RansomEXX-Aktivitäten zwischen dem 31. März 2021 und 31. März 2022 zeigen weltweite Angriffe mit der stärksten Konzentration in den USA und in Frankreich, gefolgt von Brasilien.

Bild 1. Länder mit der höchsten Zahl von Angriffsversuchen mit RansomEXX (31. März 2021 bis 31. März 2022) Quelle: Trend Micro™ Smart Protection Network™ ™

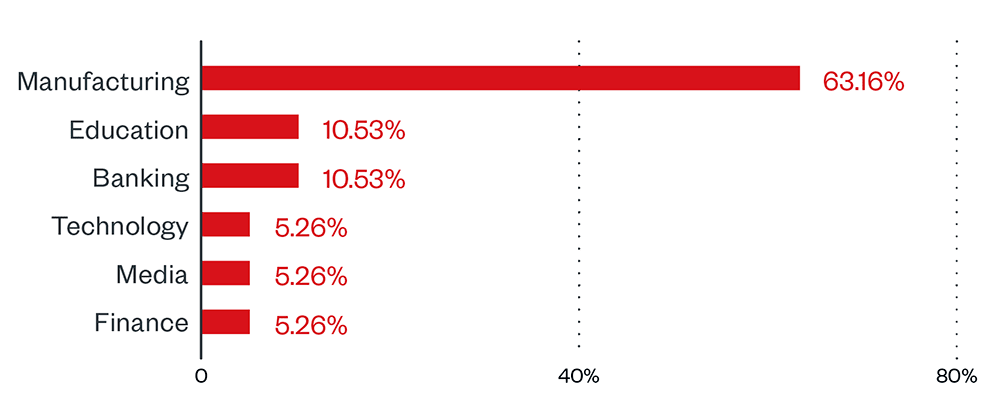

Am aktivsten war RansomEXX in der Produktionsbranche, gefolgt von Bildung und Banken:

Bild 2. Branchen mit der höchsten Zahl von Angriffsversuchen mit RansomEXX (31. März 2021 bis 31. März 2022) Quelle: Trend Micro™ Smart Protection Network™ ™

Infektionsablauf und Techniken

Aufgrund des RaaS-Betriebsmodells kann der Infektionsablauf variieren, abhängig vom anvisierten Ziel und dem Partner, der die verschiedenen Phasen des Angriffs ausführt.

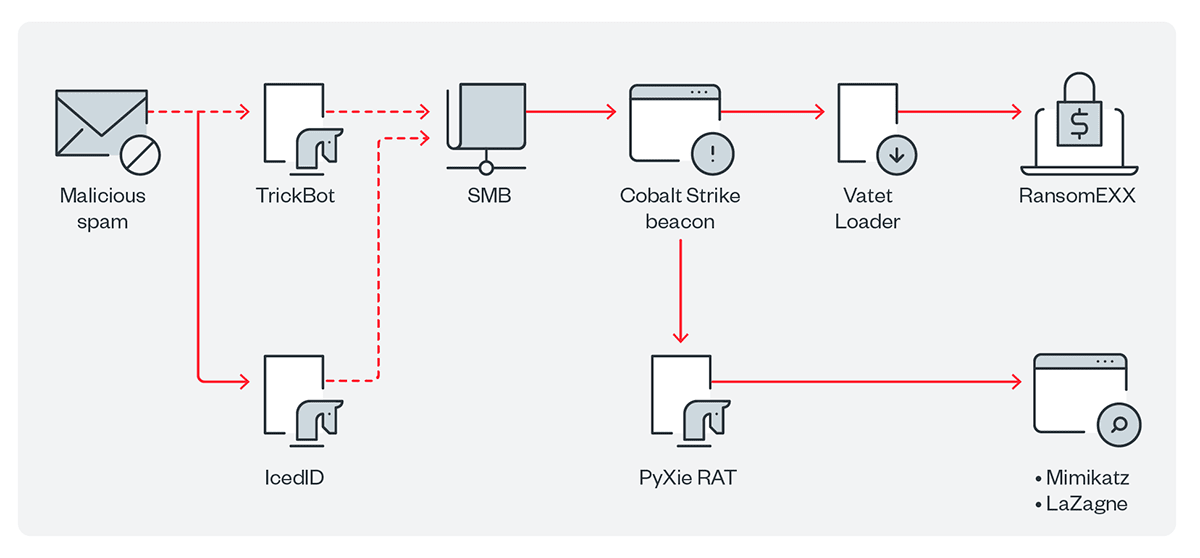

Bild 3. RansomEXX-Infektionsablauf

Erstzugang: RansomEXX nutzt Malspam, um Rechner zu infiltrieren und mehrere Tools und um mehrere Tools und damit verbundene Malware zu verteilen, bevor die eigentliche Payload der Ransomware eingesetzt wird.

Ausführung und Exfiltrierung: Die Bedrohungsakteure verwenden verschiedene Malware für die Ausführung. Wir fanden IcedID, TrickBot, Cobalt Strike Beacons und PyXie RAT. PyXie RAT ist auch in der Lage, Daten zu exfiltrieren und Informationen vom Zielcomputer zu erhalten.

Laterale Bewegung: Dafür wird Multiple Server Message Block (SMB) genutzt, um den VATET Loader abzulegen.

Discovery: Ähnlich wie andere Kampagnen nutzt auch RansomEXX Mimikatz und LaZagne für die Extrahierung von Zugangsdaten von der Zielmaschine.

Auswirkungen: RansomEXX verschlüsselt Dateien mit AES, und der AES-Schlüssel ist über RSA-Encryption verschlüsselt.

Weitere technische Details liefert der Originalbeitrag, ebenso wie eine Tabelle mit MITRE Tactics and Techniques und eine Zusammenfassung der genutzten Malware, Tools sowie Exploits.

Empfehlungen

RansomEXX ist eine sehr gezielte RansomEXX ist eine sehr zielgerichtete und von Menschenhand gesteuerte Ransomware, deren Angriffe ihre Opfer erheblich schädigen kann. Die Kombination aus Memory-basierten Techniken, legitimen Windows-Tools und Post-Intrusion trägt wesentlich zum Erfolg der Erpressersoftware bei.

Der Schlüssel zur Vermeidung der schlimmsten Ransomware-Kampagnen liegt darin, die Angriffe von vornherein zu verhindern. Unternehmen sollten aus den Erfahrungen vergangener RansomEXX-Kampagnen lernen und bei den ersten Zugriffstaktiken wachsam sein. Benutzer sind angehalten, keine Makros zu aktivieren und sich vor Dokumenten zu hüten, die sie dazu auffordern, dies zu tun.

Um Systeme gegen ähnliche Bedrohungen zu schützen, können Unternehmen Sicherheits-Frameworks einrichten, die systematisch Ressourcen für den Aufbau einer soliden Abwehr gegen Ransomware zuweisen können. Im Folgenden einige Best Practices, die in diese Frameworks eingebunden werden können:

- Audit und Inventur: Erstellen sie eine Übersicht über die Assets und Daten und identifizieren Sie autorisierte und nicht autorisierte Geräte und Software. Führen Sie einen Audit der Ereignis-Logs durch.

- Konfigurieren und Monitoren: Verwalten Sie Hardware- und Softwarekonfigurationen. Gewähren Sie Administratorrechte und Zugriff nur dann, wenn dies für die Rolle eines Mitarbeiters erforderlich ist. Überwachen Sie Netzwerk-Ports, Protokolle und Dienste. Aktivieren Sie Sicherheitskonfigurationen auf Netzwerkinfrastrukturgeräten wie Firewalls und Routern. Erstellen Sie eine Software-Zulassungsliste, die nur legitime Anwendungen ausführt.

- Patchen und Updaten: Führen Sie regelmäßige Schwachstellenüberprüfungen durch. Patchen und aktualisieren Sie Betriebssysteme und Anwendungen.

- Schützen und wiederherstellen: Implementieren Sie Maßnahmen für den Datenschutz, Backup und Wiederherstellung. Setzen Sie Multifaktor-Authentifizierung ein.

- Sichern und verteidigen: Implementieren Sie Sandbox-Analyse, um bösartige Mails zu blockieren. Stellen Sie die neuesten Versionen von Sicherheitslösungen auf allen Ebenen des Systems bereit, einschließlich Mail, Endpunkt, Web und Netzwerk. Erkennen Sie frühzeitig Anzeichen eines Angriffs, z. B. das Vorhandensein von verdächtigen Tools im System, und nutzen Sie fortschrittliche Erkennungstechnologien, z. B. auf der Grundlage von KI und maschinellem Lernen.

- Schulen und testen: Regelmäßiges Training der Mitarbeiter auf Sicherheitskenntnisse, sowie das Aufsetzen eines Red Teams und Pen Tests.

Ein mehrschichtiger Sicherheitsansatz kann Unternehmen dabei helfen, die möglichen Eintrittspunkte in das System (Endpunkt, E-Mail, Web und Netzwerk) zu schützen. Sicherheitslösungen, die bösartige Komponenten und verdächtiges Verhalten erkennen, können Unternehmen schützen.

Eine Liste der Indicators of Compromise (IOCs) gibt es ebenfalls im Originalbeitrag.

Auch eine Infografik gibt eine Zusammenfassung.