Sicherheitsteams und Forscher sind auf öffentlich dokumentierte Analysen von Tools, Routinen und Verhaltensweisen angewiesen, um sich über die neuesten Erkenntnisse in der Cybersicherheitslandschaft zu informieren. Öffentliche Informationen dienen als Referenz für die bekannten Taktiken, Techniken und Prozeduren (TTPs), um Abwehrmaßnahmen gegen Advanced Persistent Threats (APTs) zu installieren und Angriffe zu verhindern. Theoretisches Wissen über die Abwehr eines Angriffs unterscheidet sich jedoch erheblich von der Erfahrung aus erster Hand. Das Fallbeispiel eines Unternehmens soll dies aufzeigen.

Die veröffentlichten Routinen, Tools und Verhaltensweisen können sich für jedes anvisierte Unternehmen oder jede Branche bei der Angriffsausführung durch die kriminellen Gruppen unterscheiden. Angesichts des Aufwands und der Ressourcen, die in die Erforschung und die Mittel zum Eindringen fließen, werden die Bedrohungsakteure sicherstellen, dass sie jedes Mal andere Methoden einsetzen, bei der Erkundung verborgen bleiben, verdeckt Befehle senden und Informationen empfangen, ihren Datenverkehr verschleiern und so lange wie möglich weitere Geräte infizieren. Hier kommen Forscher, Analysten und technologische Lösungen ins Spiel.

Die Sicherheitsforscher von Trend Micro wurden vom Sicherheitsteam eines Unternehmens zu Hilfe gerufen, nachdem das Team verdächtigen Command-and-Control (C&C)-Verkehrsaustausch von einem der Server aus entdeckt hatte. Diesen Verkehr galt es zu untersuchen und zu analysieren. Die Experten erhielten Zugang zu einer begrenzten Anzahl von Maschinen und Daten, um Rückmeldungen und Ereignis-Logs zu untersuchen, einschließlich Festplatten- und Speicher-Images. Ohne eine Endpoint Detection and Response (EDR)- oder eine Cross-Layered Detection and Response (XDR)-Lösung gab es jedoch keine Möglichkeit, alle Samples und Tools zu sammeln, die wahrscheinlich unentdeckt in der Umgebung des unzugänglichen Systems liefen. Dieser Mangel hinderte die Ermittlungs- und Sicherheitsteams daran, eine vollständige Abbildung zu erstellen und Angriffe zuzuordnen.

Umfang und erste Analyse des Angriffs

Eine erste Analyse der Logs ergab insgesamt 62 infizierte Maschinen: 10 Server, 13 Rechner mit Binärdateien, die zum File Scraping und zur Datenexfiltration fähig waren, 22 Rechner mit Backdoor-Shells und weitere Rechner, auf denen andere Tools und normale Anwendungen liefen, die zum Laden bösartiger Binärdateien missbraucht wurden.

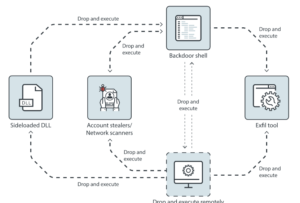

Die Backdoor ermöglicht es dem Angreifer, Befehle über cmd.exe auszuführen. Außerdem wurden Tools wie Mimikatz verwendet, um Benutzerkonten zu übernehmen. Mithilfe von Netzwerk-Scanner-Tools suchten sie andere zu infizierende Computer und banden sie in ein bösartiges Netzwerk ein, über das die Backdoor weitere Tools aus der Ferne ablegen konnte. Um die per Fernzugriff platzierte Binärdatei auszuführen, erstellten sie entweder einen zeitgesteuerten Task oder verwendeten den Befehl wmic process create. In mehreren Fällen wurden Kopien der Backdoor abgelegt, und auch die Tools variierten.

Die Angreifer hatten es vor allem auf Dateien wie PDFs und Microsoft Office abgesehen. Außerdem ist es wahrscheinlich, dass diese Angriffe schon seit einigen Jahren liefen, das lassen die Zeitstempel der Binärdateien und die Verbreitung der Infektion vermuten. Die Forscher verglichen die gefundenen Routinen und Tools mit MITRE ATT&CK und stellten fest, dass die gesichteten Techniken sowohl mit APT32 als auch mit APT3 übereinstimmen, mit Ausnahme einiger unterschiedlicher Techniken, die nicht zugeordnet werden konnten.

Analysen und Zuordnung

Mit Blick auf die Variationen der Techniken analysierten die Forscher die Tools und Beziehungs-Cluster, die die Routinen verwendeten und mit denen sie sich mit den fünf Endpunktzielen mit der größten Anzahl an Installationen verbanden. Sie fanden sechs Arten von Datenexfiltrations-Tools, sechs Backdoors und fünf verschiedene Tools, die für unterschiedliche Zwecke eingesetzt wurden. Viele dieser Tools nutzten die unternehmensinternen Systeme und Software, wie z. B. das Dokumentenmanagementsystem mit einer MySQL-Backend-Datenbank. Außerdem fanden sie sechs Beziehungs-Cluster, die die Tools mit den bösartigen Routinen verbanden, sowie vier Einbruchs-Sets, die mit früher dokumentierten Kampagnen von APT-Gruppen und Untergruppen übereinstimmten. Diese Tools und Beziehungen sind im Whitepaper „Finding APTX: Attributing Attacks via MITRE TTPs“ im Detail beschrieben.

Die Gruppen, denen die Forscher den Angriff zuschreiben, verwenden unterschiedliche Toolsets und haben starke Verbindungen zu anderen Gruppen, die bereits von anderen Forschern beschrieben worden sind. Auch die Schreibstile sind sehr unterschiedlich. Das zeigt sich daran, wie dicht gepackt oder „aufschlussreich“ die Tools sind. Auch sind die Redundanzen in den Datenexfiltrations-Prozessen der einzelnen Angriffssets nicht verwunderlich, wenn man bedenkt, dass das Ziel kontinuierlicher Informationsdiebstahl, Datenaktualisierungen und eine verlängerte verborgene Präsenz im System sind.

Fazit

Opferorganisationen sind glücklicherweise in der einzigartigen Lage, die Indicators of Compromise (IOCs) festzustellen, die sie als Referenz verwenden können. Dank der heute verfügbaren technischen Lösungen (z. B. EDR und XDR) könnten undefinierte Logs fehlende Zusammenhänge identifizieren und nachweisen, die zur Erstellung eines vollständigen Abbilds des Eindringens erforderlich sind.

Diese Lösungen könnten den Zeitaufwand für die Identifizierung und Rekonstruktion der Ereignisse, wie den Angriffsablauf, reduzieren. Dennoch spielt die Kooperation von Sicherheits- und Untersuchungsteams eine entscheidende Rolle bei der Identifizierung, Verhinderung und Entschärfung von Bedrohungen, oder bei der Zuordnung zu den verantwortlichen Gruppen.

Die gesamte technische Analyse ist Inhalt des Whitepapers „Finding APTX: Attributing Attacks via Mitre TTPs“.