von Trend Micro

Die aufregende neue Ära mit 5G, sich weiter verbreitenden IoT-Umgebungen und mit der Weiterentwicklung von künstlicher Intelligenz (KI) hat leider auch eine Kehrseite – neue Bedrohungen zusätzlich zu den bereits vorhandenen. Deshalb müssen Unternehmen permanent ihre Cybersicherheitsmaßnahmen neu bewerten und sie den Herausforderungen der aufkommenden Technologien anpassen.

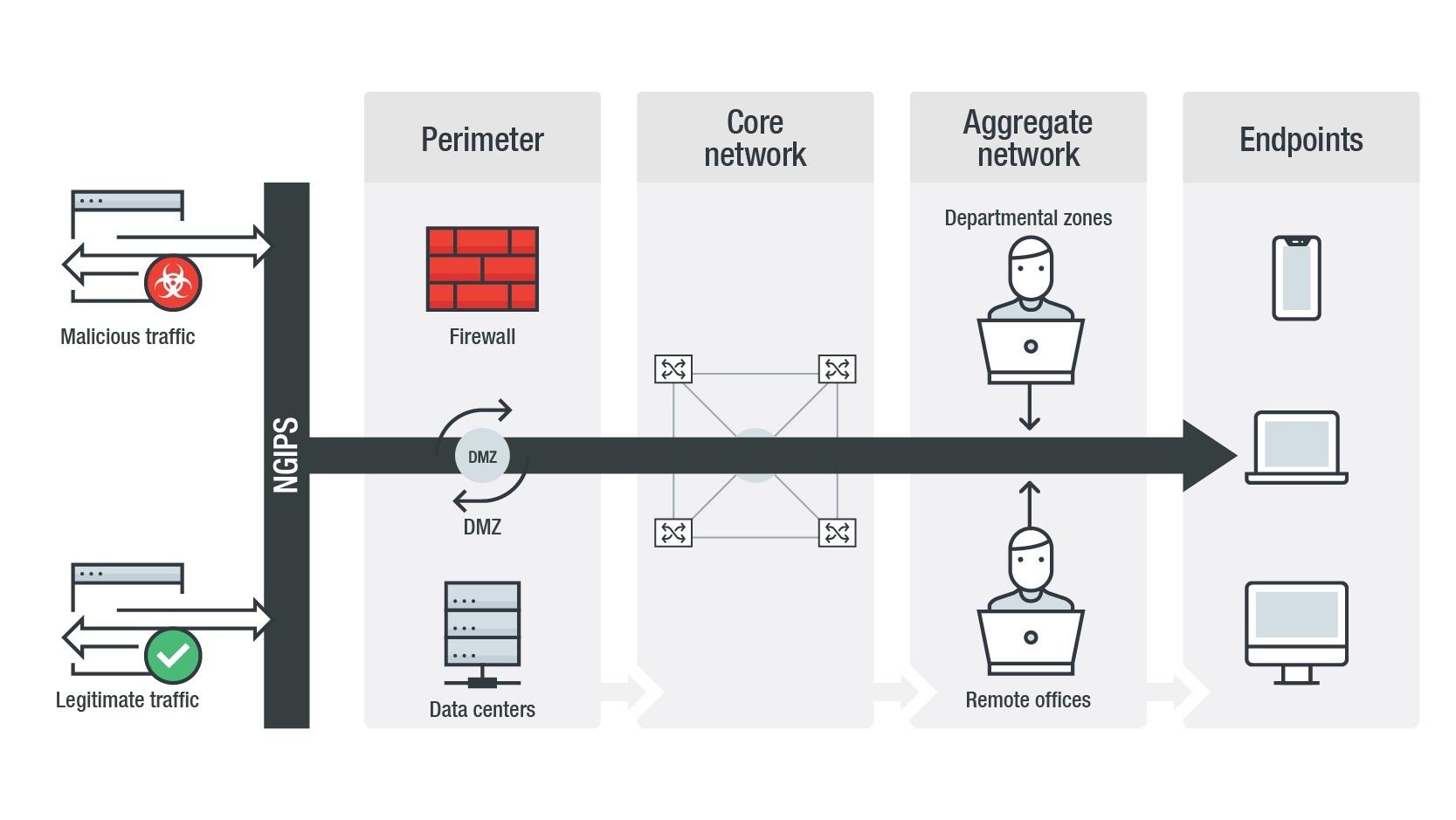

Dabei ist es nicht mit zusätzlichen Sicherheitslösungen getan, sondern es geht um die Frage, ob die derzeitigen Sicherheitsmaßnahmen für den Netzwerkperimeter widerstandsfähig genug sind, um größeren Angriffen standzuhalten. Branchenspezifische Anforderungen und Angriffe, die eine „ausreichend gute“ Verteidigung untergraben können, machen die Verteidigung von Netzwerkperimetern mit Intrusion Prevention der nächsten Generation erforderlich. Bei der Auswahl der richtigen Sicherheitstools ist es auch wichtig, sich die Art der Bedrohungen anzusehen, denen Unternehmen heute ausgesetzt sind und die die Intrusion Prevention Systeme der nächsten Generation (NGIPS) abdecken könnten.

Bild. Wie Next-Generation Intrusion Prevention-Systeme Netzwerke schützten

Verschiedene Formen von Schadsoftware

Malware-Familien mögen zuweilen ihre Aktivitäten zurückfahren, doch verschwindet das Risiko nie ganz. Das zeigten auch die Erkennungszahlen für Ransomware-Familien im letzten Jahr. Trotz des allgemeinen Abwärtstrends blieben die Erkennungen für die berüchtigte WannaCry-Familie stabil. Dieser Trend setzte sich im ersten Quartal 2019 fort, als WannaCry im März 42.050 Gesamterkennungen erzielte. Ransomware-Familien wie LockerGoga und Ryuk verursachten kürzlich einige Shutdowns , mit einem Anstieg der Ryuk-Erkennungen Anfang 2019.

Zudem wechseln die Hintermänner einfach auf andere Methoden wie Krypto-Mining. So bestätigen die kürzlich von Trend Micro erkannten Angriffe den Trend — Coinminer wies im März mit 63.116 insgesamt die meisten Erkennungen auf (mehr als WannaCry). Es gab einen Anstieg bei der Nutzung von dateilosen Bedrohungen, die die Erkennung erschweren und häufig einzigartige Methoden wie Traffic Monitoring oder Sandboxing erforderlich machen.

Hier können Unternehmen von Best-of-Breed-Erkennungssystemen mit Sandboxing-Fähigkeiten von NGIPS profitieren. Die zunehmende Verbreitung von Cloud-Technologie kann auch zu mehr asymmetrischem Verkehr führen, bei dem der Rückverkehr nicht über dieselbe Sicherheitslösung läuft. Angesichts dessen ist NGIPS im Vergleich zu NGFWs (Next Generation Firewalls) im Vorteil, da erstere Systeme Bedrohungen anhand von Informationen auf Paketebene erkennen, ohne sich auf Flow-Informationen zu verlassen, während letztere komplexe Flow-basierte Architekturen implementieren müssen, um Bedrohungen innerhalb des asymmetrischen Verkehrs zu erkennen.

Schwachstellen

Alte und neue Schwachstellen stellen ein erhebliches Risiko für Netzwerke dar, je nachdem, welche Sicherheitsprotokolle und Lösungen zum Schutz implementiert wurden. Meltdown und Spectre sind die zwei Schwachstellen, die letztes Jahr traurige Berühmtheit erlangten. Diese Lücken auf Prozessorebene betrafen eine ganze Reihe verschiedener Mikroprozessoren und führten zu neuen CPU-Angriffen.

Malware, die Sicherheitslücken ausnützt, hat sich vor allem auch für die steigende Zahl von smarten Geräten, die mit dem Internet verbunden sind, zu einem Risiko entwickelt. Modifizierte Mirai-Versionen (auf Linux-Plattformen) etwa haben Schwachstellen in Routern ausgenutzt. Sogar bekannte und bereits geschlossene Sicherheitslücken werden zum Risiko, da Angreifer davon ausgehen, dass die Nutzer die vorhandenen Patches nicht sofort aufspielen.

Obwohl Anfang dieses Jahres ein Rückgang der Anzahl der Schwachstellen zu verzeichnen war, machten SCADA-Schwachstellen im ersten Quartal etwa ein Drittel aller Sicherheitslücken aus. NGIPS kann hier eine vorbeugende Maßnahme gegen Angriffe darstellen. Für nicht veröffentlichte Schwachstellen verwendet NGIPS vorab veröffentlichte Filter. Im Durchschnitt kann diese Pre-Disclosure-Funktion Benutzer über 70 Tage lang vor CVE-bezogenen Bedrohungen schützen, bevor Anbieter sie öffentlich bekannt geben.

Branchenspezifische Bedrohungen

Die zunehmende Vernetzung von kritischen Infrastrukturen in Bereichen wie Strom- und Wasserversorgung bringt es mit sich, dass auch Cyberbedrohungen hier und auch nachfolgend im Rest der Versorgungskette größere Wirkung entfalten. 2017 nutzten Angreifer Triton-Malware, um eine bestimmte Art von industriellen Kontrollsystemen (ICS) aufs Korn zu nehmen. Die Malware bleibt auch weiterhin eine Bedrohung für kritische Infrastrukturen. Sicherheitslücken in diesen Kontrollsystemen könnten für die Bereitstellung von Malware genutzt werden, wie der Stuxnet-Wurm zeigt, der bereits 2010 über SCADA-Schwachstellen verbreitet wurde und schwere Auswirkungen hatte, von Ausfallzeiten bis hin zu langen Stromausfällen.

Auch andere kritische Infrastrukturen wie im Gesundheitswesen, Finanzwesen und Nahrungsmittelindustrie sind durch Cyberangriffe gefährdet. Organisationen im Gesundheitswesen verwalten sensible Informationen, die ein verlockendes Ziel für Angreifer darstellen können, etwa über Schwachstellen in vernetzten Geräten oder über Protokolle. Die Bedeutung eines wirksamen Schutzes in all diesen Branchen ist umso höher, da er auch Auswirkungen von Angriffen auf andere Branchen verhindert. NGIPS kann durch Techniken wie Virtual Patching zusätzlichen Schutz bieten. Auch hier spielen Pre-Disclosure-Filter eine große Rolle bei der Abwehr von Angriffen aller Art vor einem veröffentlichten Patch. NGIPS hilft auch, Legacy-Anwendungen und Altsysteme zu schützen,

Dateneinbrüche

Die Herausforderung bei Datenverstößen besteht darin, dass sie durch verschiedene Faktoren verursacht werden können, von einem aktiven externen Angriff bis hin zu internen menschlichen Fehlern. Sobald ein Regelverstoß eingetreten ist, stellt die Eindämmung seiner übergreifenden Auswirkungen eine weitere Schwierigkeit dar.

Einer Ponemon-Studie zufolge belaufen sich die durchschnittlichen Kosten eines Dateneinbruchs auf 3,86 Millionen Dollar, wobei die durchschnittlich benötigte Zeit, um den Verstoß zu erkennen, 197 Tage beträgt. Auch sind Bestimmungen der strengen Datengesetze wie die in der DSGVO ein weiterer Kostenfaktor. Auch hier sind Best-of-Breed-Systeme eine gute Lösung.

Da die meisten Hacker ihre Angriffe unter der Annahme durchführen, dass die internen Sicherheitskontrollen eines Netzwerks weniger sicher sind als sein Perimeter, sollte man sich bei der Abwehr von Datenschutzverletzungen gleichermaßen auf den Perimeterverkehr (Ingress-egress) und den Seitenbewegungsverkehr (Ost-West) konzentrieren — alles Fähigkeiten von NGIPS.

Weitere Angriffe und die Entwicklung von Bedrohungen

Neben der Zunahme von dateiloser Malware gewinnen auch Messaging-Bedrohungen an Bedeutung. Des Weiteren ist die kontinuierliche Weiterentwicklung des IoT bezüglich der Bedrohungen ein Problem, insbesondere wenn smarte Technologien in ihre Prozesse integriert werden.

Eine Lösung, die vielseitig einsetzbar ist und die Netzwerkleistung weniger belastet, kann dazu beitragen, sich dagegen zu schützen. NGIPS entsprechen diesen Merkmalen besser als NGFW. Zum einen konzentrieren sich die NGIPS auf bedrohungsspezifische Sicherheitsvorkehrungen und Richtlinien, die auf Bedrohungsbewertungen basieren, im Gegensatz zu NGFWs, die auf Sicherheitsvorkehrungen für die Traffic-Überwachung beruhen, mit Richtlinien für die Geschäfts- und Compliance.

NGIPS blockieren nicht nur bösartigen Verkehr, wo eine NGFW lediglich Traffic durchlässt, der vorgefertigten Regeln entspricht. Darüber hinaus sind NGIPS, wenn es um die Sichtbarkeit von Seiten der Bedrohungsakteure geht, Layer-2-Geräte, die sie transparent erscheinen lassen können, und für Angreifer eine Überraschung darstellen.

Ein geeignetes Sicherheits-Level erreichen

Trend Micro-Untersuchungen zufolge gehen Unternehmen mit einer 80%-igen Wahrscheinlichkeit von einem erfolgreichen Cyberangriff gegen sie in den nächsten 12 Monaten aus. Diese Awareness ist wichtig, doch stellt nur dann einen Vorteil dar, wenn das Unternehmen dieses Wissen dazu nutzt, die Chancen auf einen erfolgreichen Angriff zu verringern oder seine Auswirkungen abzumildern.

Bei der Bewertung von Sicherheitsmaßnahmen kann ein Level nur dann als „gut genug“ bewertet werden, wenn das eigene Unternehmens und die Bedrohungslandschaft genau eingeschätzt werden. Ein Blick nach draußen auf die Anforderungen der Branche und nach innen auf die spezifischen Bedürfnisse der Organisation kann dazu beitragen, eine geeignete Sicherheitsarchitektur zu schaffen, die sowohl anpassungsfähig als auch robust ist. Tools wie NGIPS können helfen, diese Architektur aufzubauen, zusätzlich zu anderen Aspekten wie einer guten Sicherheitskultur im Unternehmen und einem umfassenden Wissen über Cyber-Trends und sich entwickelnde Technologien.