HKTL_PASSVIEW

Windows

Threat Type: Hacking Tool

Destructiveness: No

Encrypted:

In the wild: Yes

OVERVIEW

This Hacking Tool may arrive bundled with malware packages as a malware component. It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Arrival Details

This Hacking Tool may arrive bundled with malware packages as a malware component.

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Other System Modifications

This Hacking Tool deletes the following registry keys:

HKEY_CURRENT_USER\Software\NirSoft\

rdpv

Dropping Routine

This Hacking Tool drops the following files:

- {File Path}\rdpv_lng.ini → if file was executed with "/savelangfile" argument

Information Theft

This Hacking Tool gathers the following data:

- Remote Desktop Connection Information:

- Computer Name

- Domain

- Username

- Password

- Filename of the .rdp file

Other Details

This Hacking Tool does the following:

- Reveals the password stored by Microsoft Remote Desktop Connection utility inside the .rdp files.

- Allows user to input .rdp file to gather password stored on the said files.

- Searches .rdp files in %User Profile%\Documents

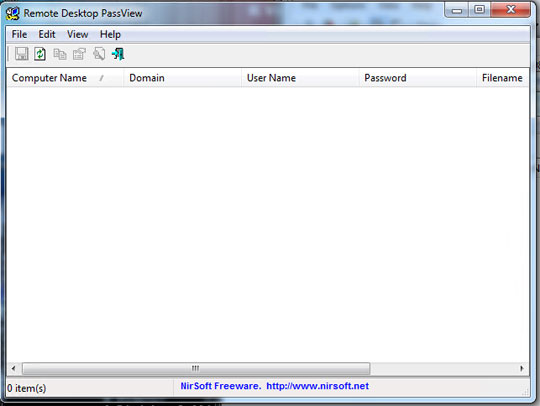

- It displays the following image:

- Accepts the following arguments:

- /savelangfile → to drop the language file of Remote Desktop PassView to change the language according to the desired language

- Delete HKCU\Software\NirSoft\rdpv registry key if file is executed with /deleteregkey parameter.

SOLUTION

Step 1

Before doing any scans, Windows 7, Windows 8, Windows 8.1, and Windows 10 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Restore this deleted registry key/value from backup

*Note: Only Microsoft-related keys/values will be restored. If the malware/grayware also deleted registry keys/values related to programs that are not from Microsoft, please reinstall those programs on your computer.

- In HKEY_CURRENT_USER\Software\NirSoft\rdpv

- {Default} = "{Default}"

- {Default} = "{Default}"

Step 4

Search and delete the files detected as HKTL_PASSVIEW <p><b>*Note:</b> Some component files may be hidden. Please make sure you check the <i>Search Hidden Files and Folders</i> checkbox in the <i>More advanced options</i> option to include all hidden files and folders in the search result.</p>

Step 5

Scan your computer with your Trend Micro product to delete files detected as HKTL_PASSVIEW. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check the following Trend Micro Support pages for more information:

Did this description help? Tell us how we did.