Identität ist in modernen Unternehmen zur primären Angriffsfläche geworden. Organisationen führen ihre Aktivitäten über Cloud-Plattformen, SaaS-Ökosysteme und verteilte Belegschaften hinweg aus. Angreifer wiederum nutzen zunehmend menschliches Verhalten, Fehlkonfigurationen und fragmentierte Kontrollen aus. Nahezu 60 % der Sicherheitsvorfälle beinhalten einen menschlichen Faktor – darunter Fehler, Missbrauch oder Social Engineering, so der Verizon Data Breach Investigations Report (DBIR) 2025.

Insider-Risiken, der Missbrauch von Zugangsdaten und KI-generiertes Phishing summieren sich mittlerweile zu einer Bedrohungslandschaft ohne Grenzen, in der eine einzige kompromittierte Identität zu betrieblichen, finanziellen und rufschädigenden Auswirkungen führen kann.

Identität als Kernstück moderner Cybersicherheit.

Die Tatsache, dass der Gartner® Identity & Access Management Summit im Dezember 2025 Tausende von Führungskräften und Praktikern aus dem Sicherheitsbereich zusammenbrachte unterstreicht: Identität ist heute das organisierende Prinzip der modernen Cybersicherheit und nicht mehr nur eine unterstützende Kontrollmaßnahme.

Unternehmen müssen ihre Sicherheitsarchitektur neu ausrichten und dabei den Fokus auf Identitätstransparenz, -intelligenz und identitätsgesteuerte Reaktionen legen. Unternehmen haben vor allem mit der Reaktionsphase des aktualisierten NIST 2.0 Cybersecurity Framework zu kämpfen, da eine Kompromittierung der Identität oft der früheste Indikator für einen Angriff ist.

Insider-Risiken schwächen die Unternehmenssicherheit

Die Zahl der Insider-Vorfälle nimmt weiter zu, da Mitarbeiter, Auftragnehmer, Maschinenidentitäten (wie API-Schlüssel, Zertifikate, Geheimnisse, OAuth-Token und Dienstkonten) und sogar KI-Agenten immer umfassenderen Zugriff auf sensible Systeme erhalten. Branchen mit hoher Datensensibilität, wie Finanzdienstleistungen, Gesundheitswesen, Behörden und Bildungseinrichtungen sind aufgrund komplexer Zugriffsmodelle und einer großen Nutzerzahl am stärksten gefährdet.

Ohne identitätsorientierte Transparenz haben es Unternehmen schwer, Verhaltensabweichungen oder den Missbrauch von Berechtigungen frühzeitig zu erkennen, insbesondere wenn interne Mitarbeiter unwissentlich zu Mittelsmännern für externe Angreifer werden.

Fehler bei nicht-menschlichen Identitäten

Maschinenidentitäten, Dienstkonten und API-Schlüssel übersteigen mittlerweile die Anzahl menschlicher Identitäten bei weitem. Diese Identitäten weisen oft folgende Merkmale auf: keine Verhaltens-Baselines, übermäßige oder dauerhafte Berechtigungen, festcodierte Anmeldedaten und eingeschränkte Überwachung. Schon ein einziges falsch konfiguriertes Dienstkonto kann Angreifern dauerhaften Zugriff auf Cloud-Workloads, CI/CD-Pipelines oder Repositorys mit sensiblen Daten verschaffen.

Autonome und halbautonome KI-Agenten bringen neue Risiken mit sich:

- Sie treffen falsche Zugriffsentscheidungen und agieren mit Systemen über den vorgesehenen Umfang hinaus.

- KI-gesteuerte Automatisierung, die Fehlkonfigurationen verstärkt

- KI-Agenten, die durch Prompt-Injection oder Data Poisoning manipuliert werden.

Gartner prognostiziert, dass innerhalb eines Jahres KI-Agenten die Zeit, die für die Ausnutzung von Sicherheitslücken bei Konten um 50 % verkürzen.

Autonome KI-Agenten entwickeln sich zu einer neuen, Insider-ähnlichen Bedrohung, die den Missbrauch von Konten beschleunigen, Schwachstellen bei der Authentifizierung ausnutzen und in einem Ausmaß agieren können, das die Sicherheitsvorkehrungen von Unternehmen auf eine harte Probe stellt.

Identitätsschutz muss die folgenden berücksichtigen:

- Menschliche Identitäten: einzelne Benutzer und die mit ihnen verbundenen Benutzeridentitäten,

- Maschinenidentitäten: Nicht-menschliche Identitäten wie Dienstkonten, API-Schlüssel, Zertifikate und andere automatisierte Anmeldedaten

- KI-Agenten: autonome Systeme, die mit Anwendungen und Daten interagieren und jeweils eigene Risiken und Ausfallmöglichkeiten bergen

Diese Identitätstypen erfordern eine kontinuierliche Überwachung, eine Absichtsüberprüfung und Schutzmaßnahmen, um Kettenausfälle zu verhindern.

KI-generierte Angriffe ahmen menschliches Verhalten nach.

KI-generierte Phishing- und BEC-Kampagnen ahmen mittlerweile die interne Sprache, Arbeitsabläufe und die Kommunikation der Führungskräfte mit alarmierender Genauigkeit nach. Angreifer zielen auf Personen mit dem höchsten Zugriffswert ab: Finanzteams, IT-Administratoren, die Personalabteilung und Führungskräfte, wodurch der menschliche Faktor zum am häufigsten ausgenutzten Einstiegspunkt wird.

TrendAI weist auf einen deutlichen Anstieg von KI-generierten Phishing-Angriffen, QR-Code-basierten Ködern und Identitätsbetrugsangriffen hin, die herkömmliche Filter umgehen. Cyberkriminelle nutzen KI mittlerweile, um sich als Führungskräfte auszugeben, Deepfake-Audio für dringende Anfragen zu generieren, kontextbezogene Phishing-E-Mails zu erstellen, das Sammeln von Anmeldedaten zu automatisieren sowie um Multi-Channel-Social-Engineering-Kampagnen zu starten. Reaktive Sicherheitsmaßnahmen und herkömmliche Abwehrmechanismen können mit der Geschwindigkeit und Raffinesse KI-gestützter Angriffe nicht Schritt halten.

Fragmentierte Sichtbarkeit von Identitäten schafft blinde Flecken

Sicherheitsteams haben mit einer fragmentierten Übersicht über Identitätsanbieter, Cloud-Plattformen, hybride Umgebungen und die isolierten Identitätsmanagement-Tools zu kämpfen. Es geht um IAM (Identitäts- und Zugriffsmanagementsysteme, die Benutzer authentifizieren und autorisieren), PAM (Tools für das privilegierte Zugriffsmanagement, die Konten mit erweiterten Rechten kontrollieren) und IGA (Lösungen für Identitäts-Governance und -Verwaltung,).

Analysten können oft keinen vollständigen Überblick über die Identitätsaktivitäten in lokalen Verzeichnissen, bei Cloud-Identitätsanbietern, SaaS-Anwendungen, Maschinenidentitäten und KI-Agenten erhalten. Diese Fragmentierung schafft blinde Flecken, in denen sich Angreifer verstecken, insbesondere bei lateraler Bewegung oder der Ausweitung von Berechtigungen. Somit wird es schwierig, koordinierte identitätsbasierte Angriffe zu erkennen:

Alarmüberlastung, mittlerweile ein Identitätsproblem

Als gemeinsame Aufgabe in Unternehmen kümmern sich IT-Administratoren, Sicherheitsteams und Compliance-Abteilungen gemeinsam um die Identitätssicherheit. Die Zahl der identitätsbezogenen Warnmeldungen ist stark angestiegen, doch den meisten fehlt der Kontext, sodass Analysten die Meldungen chronologisch statt nach Risikograd sortieren müssen – schwierig, zwischen vereinzelten Vorfällen und koordinierten Angriffen zu unterscheiden und dabei keine kritische Bedrohung zu übersehen.

Wenn es zu einer Kompromittierung der Identität kommt, erfolgt die Reaktion nur langsam und uneinheitlich. Sicherheitsanalysten müssen sich über mehrere Systeme hinweg abstimmen, um grundlegende Maßnahmen wie Kontosperrungen, Zurücksetzen von Anmeldedaten, Beendigung von Sitzungen sowie Entzug von Berechtigungen durchführen.

Dieser manuelle Prozess verschafft Angreifern wertvolle Zeit, um Berechtigungen zu erweitern oder Daten zu exfiltrieren. Identitätsvorfälle erfordern automatisierte Eindämmungsmaßnahmen, keine manuellen Arbeitsabläufe.

Umstellung auf proaktives Human-Risk-Management

Identitätsverwaltung bildet die Grundlage moderner Cybersicherheit und erfordert einen Wandel von reaktiven Maßnahmen hin zu proaktiven, datengestützten Schutzmaßnahmen. Durch die Kombination von einheitlicher Transparenz mit KI-gestützten Erkenntnissen können Sicherheitsteams Identitätsbedrohungen erkennen, bevor sie eskalieren.

Sicherheitsteams müssen Identitätsrisiken über ihre gesamte Angriffsfläche hinweg priorisieren, um sich auf die kritischsten Schwachstellen zu konzentrieren. Dank umfassender Transparenz können sie versteckte Angriffspfade aufdecken, die Interaktion von Identitäten über Endgeräte, Cloud-Dienste und SaaS-Anwendungen hinweg nachvollziehen und Sicherheitsverletzungen verhindern, bevor sie auftreten.

Eine einheitliche Übersicht über Entra ID, Active Directory, Google, Okta, CyberArk und OpenLDAP hilft dabei, Fehlkonfigurationen, Probleme mit Berechtigungen, inaktive Konten, riskantes Verhalten und aufkommende Anomalien bei KI-Agenten aufzudecken.

Ein identitätsorientiertes Inventar bietet eine konsolidierte Ansicht aller Identitäten sowie Aktivitäten und erstellt Verhaltens-Baselines über Endgeräte, E-Mail, SaaS und das Web hinweg. Damit erhalten Sicherheitsteams umsetzbare Erkenntnisse, um die Identitätssicherheit zu stärken, Schwachstellen aufzudecken und unnötigen Zugriff einzuschränken.

Sicherheitsteams können identitätsbasierte Bedrohungen schnell eindämmen, indem sie Abhilfemaßnahmen systemübergreifend automatisieren, manuelle Schritte überflüssig machen und die Reaktionszeit verkürzen. Vordefinierte Playbooks können manuelle Aufgaben in Ein-Klick-Aktionen verwandeln und setzen so sofortige Kontosperrungen, Abmeldungen, Passwort-Zurücksetzungen oder dynamische Zugriffsbeschränkungen durch. Integrierte Analysen des Benutzer- und Entitätsverhaltens (UEBA) sowie beobachtete Angriffstechniken (OAT) erweitern den Bedrohungskontext, um identitätsbezogene Warnmeldungen früher und genauer zu erkennen. Identitätsorientierte Sicherheit ist der einzige skalierbare Weg, um durch Menschen und KI verursachte Risiken zu reduzieren.

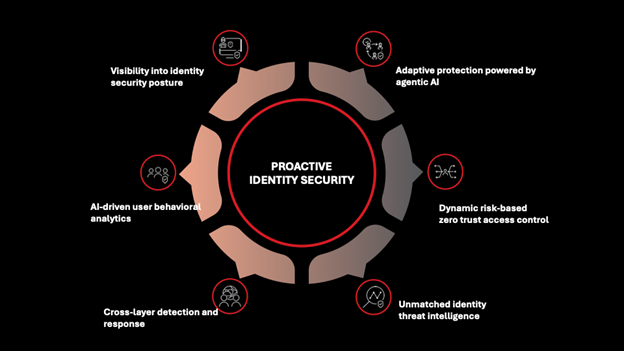

Rahmenwerk für proaktive Identitätssicherheit

Ein proaktiver, identitätsorientierter Sicherheitsansatz integriert Transparenz, Bedrohungserkennung und -reaktion, Zero-Trust-Durchsetzung, KI-Schutz und Bedrohungsinformationen in ein einheitliches Modell.

Dieses Framework kombiniert eine kritische Identitätsarchitektur mit fortschrittlichen Funktionen, um proaktiven, adaptiven Schutz zu bieten. So entwickelt sich der adaptive Identitätsschutz anhand von Signalen aus der realen Welt weiter, um die Sicherheitslage zu bewerten und komplexe Bedrohungen wie die Umgehung der MFA und Insider-Risiken zu erkennen.

Die KI-gestützte Identitätssicherheit analysiert autonom Absichten, prognostiziert Angriffspfade und empfiehlt oder führt Maßnahmen zur Schadensbegrenzung durch. Dies gilt für alle Arten der Identität. Zero-Trust-Prinzipien gewährleisten eine kontinuierliche Überprüfung und den Zugriff mit minimalen Berechtigungen, wodurch der Schadensumfang bei einer kompromittierten Identität verringert wird.

TrendAI Vision One™

TrendAI Vision One™ bietet Identity Security Posture Management (ISPM) durch Cyber Risk Exposure Management (CREM) und ermöglicht es Unternehmen, Probleme wie Konten mit übermäßigen Berechtigungen, schwache Authentifizierungsrichtlinien, Fehlkonfigurationen und Angriffspfade auf der Identitäts-Ebene zu identifizieren.

Sicherheitsteams erhalten kontinuierliche Bewertungen, die schwerwiegende Schwachstellen frühzeitig aufdecken. Administratoren und SecOps können über die herkömmliche Erkennung von Assets hinausgehen und Konten, Identitäten und Verhaltensweisen analysieren – dabei visualisieren sie in Echtzeit, wie sich Vorfälle ausbreiten, welche Auswirkungen sie haben, und wer gefährdet ist.

Die Plattform deckt Risiken wie kompromittierte Unternehmenszugangsdaten auf und berücksichtigt die kontextbezogene Kritikalität der Identität – ob der Benutzer ein Systemadministrator, ein Finanzleiter oder ein Praktikant ist –, um die Behebung von Problemen im Einklang mit den Zero-Trust-Prinzipien zu priorisieren.