Ausnutzung von Schwachstellen

Quasar Linux – Ein heimlicher Zugang zur Lieferkette

Quasar Linux, ein bisher undokumentiertes Linux-RAT mit Rootkit-Fähigkeiten und mit geringer Erkennungsrate ermöglicht Angriffe auf die Lieferkette. Besonders gefährlich ist die Verknüpfung der Fähigkeiten zu einem zusammenhängenden Angriffsablauf.

Wichtige Erkenntnisse

- Quasar Linux RAT (QLNX) ist ein umfassendes Linux-Implantat, das Fernzugriffsfunktionen mit fortschrittlichen Funktionen zur Umgehung von Erkennung, für Persistenz, Keylogging und dem Sammeln von Anmeldedaten kombiniert.

- Das Tool zielt auf Anmeldedaten von Entwicklern und DevOps-Mitarbeitern entlang der gesamten Software-Lieferkette ab. Sein Credential Harvester extrahiert Geheimnisse aus hochwertigen Dateien, Terraform-Anmeldedaten, GitHub-CLI-Token und .env-Dateien. Die Kompromittierung dieser Ressourcen ermöglicht es, bösartige Pakete in NPM- oder PyPI-Registrys zu schieben, auf die Cloud-Infrastruktur zuzugreifen oder sich über CI/CD-Pipelines weiter zu verbreiten.

- QLNX enthält eine PAM-Backdoor mit Inline-Hooking, die das Abfangen von Anmeldedaten im Klartext während der Authentifizierung ermöglicht, und verfügt über eine P2P-Mesh-Fähigkeit, die einzelne Implantate in ein widerstandsfähiges Netzwerk verwandelt.

Wir haben bereits früher gezeigt, wie KI genutzt werden kann, um die Erkennungsgenauigkeit zu verbessern, wenn neue Malware-Familien auftauchen, insbesondere solche, die Code aus Open-Source-Repositorys wiederverwenden oder gemeinsam nutzen.

Eine weitere spannende Erkenntnis aus demselben Ansatz lieferte kürzlich unsere Plattform mit der Meldung über ein ungewöhnliches Linux-Implantat mit geringer Erkennungsrate -- Quasar Linux (QLNX), ein bisher undokumentierter Linux-Remote-Access-Trojaner (RAT) mit Rootkit-Fähigkeiten und einer bemerkenswert geringen Erkennungsspur.

Überblick über die Bedrohungslandschaft

Supply-Chain-Angriffe, die auf Open-Source- Ökosysteme wie PyPI und npm abzielen, sind heute zu einem der effektivsten Angriffsvektoren geworden. Durch die Kompromittierung des Kontos eines Verwalters mittels Phishing, Diebstahl von Anmeldedaten oder einer falsch konfigurierten CI/CD-Pipeline kann ein Angreifer bösartigen Code in ein legitimes und vertrauenswürdiges Paket einschleusen und sofort dessen gesamte Zielgruppe erreichen.

Das Open-Source-Ökosystem wird von einer Mischung aus Unternehmensteams und unabhängigen Mitwirkenden unterstützt, doch Angreifer zielen häufig auf die Workstation des Entwicklers ab. Die Sicherheitskontrollen über diese dezentralen Endpunkte hinweg können erheblich variieren, denn nicht alle Workstations profitieren von einheitlichen Lösungen auf Unternehmensniveau wie EDR, XDR oder fortschrittlicher Netzwerküberwachung. Diese Variabilität schafft potenzielle blinde Flecken, die bestimmte Entwickler-Endpunkte zu äußerst attraktiven Zielen machen, und entscheidend wichtig ist, dass die Erkennung eines Sicherheitsverstoßes im Nachhinein erheblich erschwert wird, so dass Angreifer über längere Zeiträume hinweg unbemerkt Zugriff behalten können.

QLNX-Angriffsfläche und Auswirkungen

Genau für diese Bedrohungslage wurde QLNX entwickelt. Das Modul zum Sammeln von Anmeldedaten von QLNX zielt auf die Dateien und Token ab, die authentifizierten Zugriff auf Entwicklungstools, Paketregister und Cloud-Umgebungen ermöglichen: Dazu gehören AWS-Anmeldedaten und Konfigurationsdateien, Kubernetes-Dienstkonto-Token und kubeconfig-Dateien, Docker Hub-Anmeldedaten, Git-Konfigurations- und Zugriffstoken, NPM-Authentifizierungstoken sowie PyPI-API-Schlüssel.

Ein Angreifer, der QLNX erfolgreich gegen einen Paket-Maintainer einsetzt, erhält Zugriff auf dessen Publishing-Pipeline. Ein einziger Kompromittierungsfall kann unbemerkt ausgenutzt werden, um Pakete mit Trojanern zu versehen, Backdoors in Build-Artefakte einzuschleusen oder in Cloud-Umgebungen vorzudringen, in denen sich die Produktionsinfrastruktur befindet.

Die Tabelle im Originalbeitrag fasst den vollständigen Funktionsumfang in acht operativen Kategorien zusammen.

Zusammenfassung

QLNX ist eine voll ausgestattete RAT, die dateilos aus dem Linux-Speicher ausgeführt wird, ihren Prozessnamen fälscht, ein Profil des Systems erstellt, um containerisierte Umgebungen zu erkennen, eBPF nutzt, um bestimmte Prozesse, Dateien und Netzwerk-Ports zu verbergen, und Systemprotokolle löscht.

Die Malware sammelt umfassende Daten, also Systeminformationen, den Inhalt der Zwischenablage, den Shell-Verlauf, SSH-Schlüssel, Firefox-Browserprofile und Anmeldedaten über ein bösartiges Pluggable Authentication Module (PAM).

Das RAT kommuniziert mit dem Angreifer und sendet die gesammelten Informationen über TLS (benutzerdefiniertes Protokoll über TLS), HTTPS oder HTTP. Die Malware kontaktiert einen Remote Server und empfängt Befehle. Sie kann Shell-Befehle ausführen, Dateien verwalten, Code über /proc/pid/mem und ptrace in Prozesse einschleusen, Screenshots aufnehmen, Tastenanschläge protokollieren, SOCKS-Proxys und TCP-Tunnel einrichten, ein Peer-to-Peer-Mesh-Netzwerk verwalten und Beacon Object Files (BOFs) ausführen.

QLNX unterstützt mehrere Persistenzmechanismen sowohl im Benutzer- als auch im Systembereich. Dazu gehören das Erstellen von systemd-Diensten, das Hinzufügen von crontab-Neustart-Einträgen, das Installieren von init.d-Skripts, das Bereitstellen von XDG-Autostart-Desktop-Dateien, das Ändern der Benutzerdatei .bashrc sowie das Einfügen eines Shared Object über die Datei /etc/ld.so.preload. Diese Optionen ermöglichen es dem Angreifer, die Persistenz an die jeweilige Umgebung anzupassen

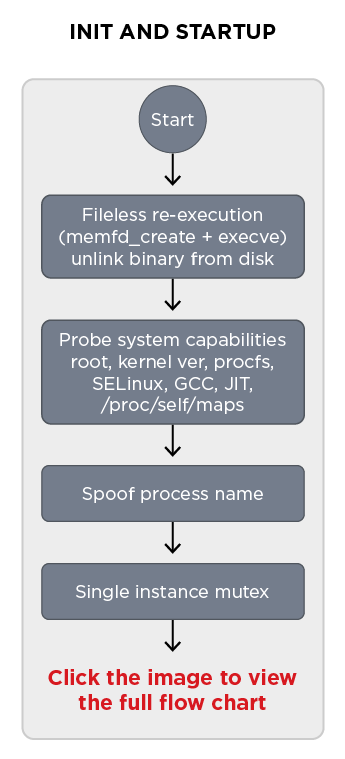

Bei der Ausführung kopiert sich QLNX in eine Datei im Arbeitsspeicher, wird von dieser Speicherkopie aus erneut ausgeführt und löscht die ursprüngliche Binärdatei von der Festplatte, sodass keine Spuren auf der Festplatte zurückbleiben. Das RAT versucht dann, sich direkt aus dem Speicher erneut auszuführen. Anschließend erstellt die Malware ein Profil des infizierten Hosts, indem sie den Systemstatus ausliest und die verfügbaren Ressourcen abfragt. Anschließend versucht die Malware, der Erkennung zu entgehen, indem sie zufällig einen gefälschten Kernel-Thread-Namen auswählt.

Sobald die Malware auf dem kompromittierten System Fuß gefasst hat und die Installation abgeschlossen ist, tritt sie in ihre primäre Betriebsphase ein und begibt sich in eine Endlosschleife, in der sie kontinuierlich versucht, eine Verbindung zum C&C-Server herzustellen und aufrechtzuerhalten.

Die detaillierte Beschreibung des Angriffsablaufs finden Sie im Originalbeitrag, ebenso wie Details zur PAM Backdoor, C&C-Kommunikation, Credential Logger und mehr.

Fazit

Das QLNX-Implantat wurde für langfristige Tarnung und den Diebstahl von Anmeldedaten entwickelt. Was es besonders gefährlich macht, ist nicht eine einzelne Funktion, sondern die Art und Weise, wie sich seine Fähigkeiten zu einem zusammenhängenden Angriffsablauf verknüpfen: Eindringen, Löschen von Festplattendaten, Aufrechterhaltung der Präsenz durch sechs redundante Mechanismen, Verstecken sowohl auf Benutzerebene als auch auf Kernel-Ebene und schließlich das Abgreifen der wichtigsten Anmeldedaten.

Die Kombination aus dem Rootkit, der PAM-Backdoor, die Passwörter im Klartext unbemerkt abfangen kann, und dem P2P-Mesh-Netzwerk, über das Implantate Daten untereinander weiterleiten können, erschwert die Erkennung und Beseitigung dieser Bedrohung zusätzlich.

Kunden von Trend Vision One sind vor den in dieser Analyse dokumentierten Anzeichen für eine Kompromittierung geschützt und haben Zugriff auf Suchabfragen, Einblicke in Bedrohungen sowie Informationsberichte zu QLNX.