Wichtige Erkenntnisse

- Auf der Azure-Steuerungsebene können Angreifer administrative Vorgänge dazu missbrauchen, ihre Berechtigungen zu erweitern, Konfigurationen zu ändern und Dienste zu stören.

- Die Azure-Logs der Managementaktivitäten bietet wichtige Einblicke in Verwaltungsaktionen und sind daher unverzichtbar für die Erkennung von Berechtigungsmissbrauch, das Evasion Monitoring sowie die Erkennung riskanter Konfigurationsänderungen.

- TrendAI Vision One™ verbessert die Erkennung durch die Einbindung von Managementereignissen von Azure und hilft so, Bedrohungen für die Steuerungsebene schneller zu identifizieren und darauf zu reagieren.

Die Azure-Steuerungsebene (Control Plane) ist die zentrale Managementschicht, die für die Autorisierung, Validierung und Ausführung aller Managementvorgänge der Cloudressourcen zuständig ist. Jede Aktion, die eine Ressource erstellt, ändert, konfiguriert oder löscht, wird über die Steuerungsebene abgewickelt.

Die Control Plane wird über den Azure Resource Manager (ARM) implementiert, der als zentraler Einstiegspunkt für alle Anfragen dient. Unabhängig davon, ob Aktionen über das Portal, die CLI, PowerShell oder APIs initiiert werden, verarbeitet ARM sie einheitlich, um eine konsistente Durchsetzung und das Auditing zu gewährleisten. Diese Ebene regelt den Lebenszyklus der Ressourcen, die Zugriffskontrolle, den Konfigurationsstatus und die Durchsetzung von Governance-Vorgaben über Abonnements und Mandanten hinweg.

Logging

Die Logs bieten einen Überblick darüber, wer was wann und von wo aus über Abonnements und Managementbereiche hinweg durchgeführt hat. Logs sind somit für die Sicherheitsüberwachung, die Untersuchung von Vorfällen, Compliance-Prüfungen und die Erkennung von Bedrohungen von entscheidender Bedeutung.

Es gibt mehrere Kategorien von Aktivitäts-Logs, die Einblick in verschiedene Arten n Managementvorgängen und Plattformereignissen bieten:

- Administrative Logs erfassen alle Erstellungs-, Aktualisierungs- und Löschvorgänge, die über die Steuerungsebene an Ressourcen über Abonnements und Ressourcengruppen durchgeführt werden.

- Sicherheits-Logs erfassen sicherheitsrelevante Managementaktionen.

- Richtlinien-Logs verfolgen Richtlinienauswertungen und Durchsetzungsmaßnahmen.

- Logs zum Dienstzustand: hält Vorfälle, Ausfälle und geplante Wartungsereignisse der Azure-Plattform fest.

- Logs zum Ressourcenzustand: kümmert sich um die Verfügbarkeit und den Zustand einzelner Azure-Ressourcen.

- Alert-Logs: erfassen Ereignisse, die generiert werden, wenn Azure Monitor-Warnungen ausgelöst oder behoben werden.

Azure-Aktivitäts-Logs können entweder direkt im Azure Monitor mit dem nativen Aktivitätsprotokollschema (Kategorie „Administrativ“) oder über Speicherkonten und Event Hubs mit dem Exportschema eingesehen werden. Der Inhalt der Ereignisse bleibt konsistent, die Schemata unterscheiden sich jedoch je nach Zugriffsmethode.

Administrative Logs sind für die Transparenz und Sicherheit der Azure-Steuerungsebene am wertvollsten. Diese Logs werden auf Abonnementebene geführt und bieten einen zentralen Auditpfad für Konfigurationsänderungen. Sie sind für die Sicherheitsüberwachung, forensische Untersuchungen und die Überprüfung der Compliance unverzichtbar und erfassen die Erstellung, Änderung und Löschung von Ressourcen, RBAC-Rollenzuweisungen und Berechtigungsänderungen, Änderungen an Netzwerk-, Identitäts-, Rechen- und Speicherkonfigurationen, Aktualisierungen von Sicherheitskontrollen und Dienst-Einstellungen sowie Managementaktionen, die von Benutzern, Dienstprinzipalen oder verwalteten Identitäten initiiert wurden.

Administrative Logs sind die wichtigste Telemetriequelle für die Erkennung von Bedrohungen der Steuerungsebene. Im Gegensatz zu Dienste- oder Zustands-Logs erfassen sie die Absicht und die Authority, indem sie aufzeigen, wer welche Änderung in welchem Umfang vorgenommen hat.

Bedrohungen

Bedrohungen für die Steuerungsebene drehen sich um nicht autorisierte oder böswillige administrative Aktionen, die gegen Azure-Ressourcen geführt werden. Angreifer nutzen häufig legitime Managementvorgänge aus, wie z. B. das Ändern von Zugriffsrollen, das Anpassen von Sicherheitskonfigurationen, das Deaktivieren der Überwachung und das Löschen von Ressourcen, um die Kontrolle über Umgebungen zu erlangen.

Diese Bedrohungen sind besonders gefährlich, da sie oft als gültige administrative Aktivitäten erscheinen und es Angreifern ermöglichen, Berechtigungen zu erweitern, der Erkennung zu entgehen, sensible Daten offenzulegen oder kritische Dienste zu stören.

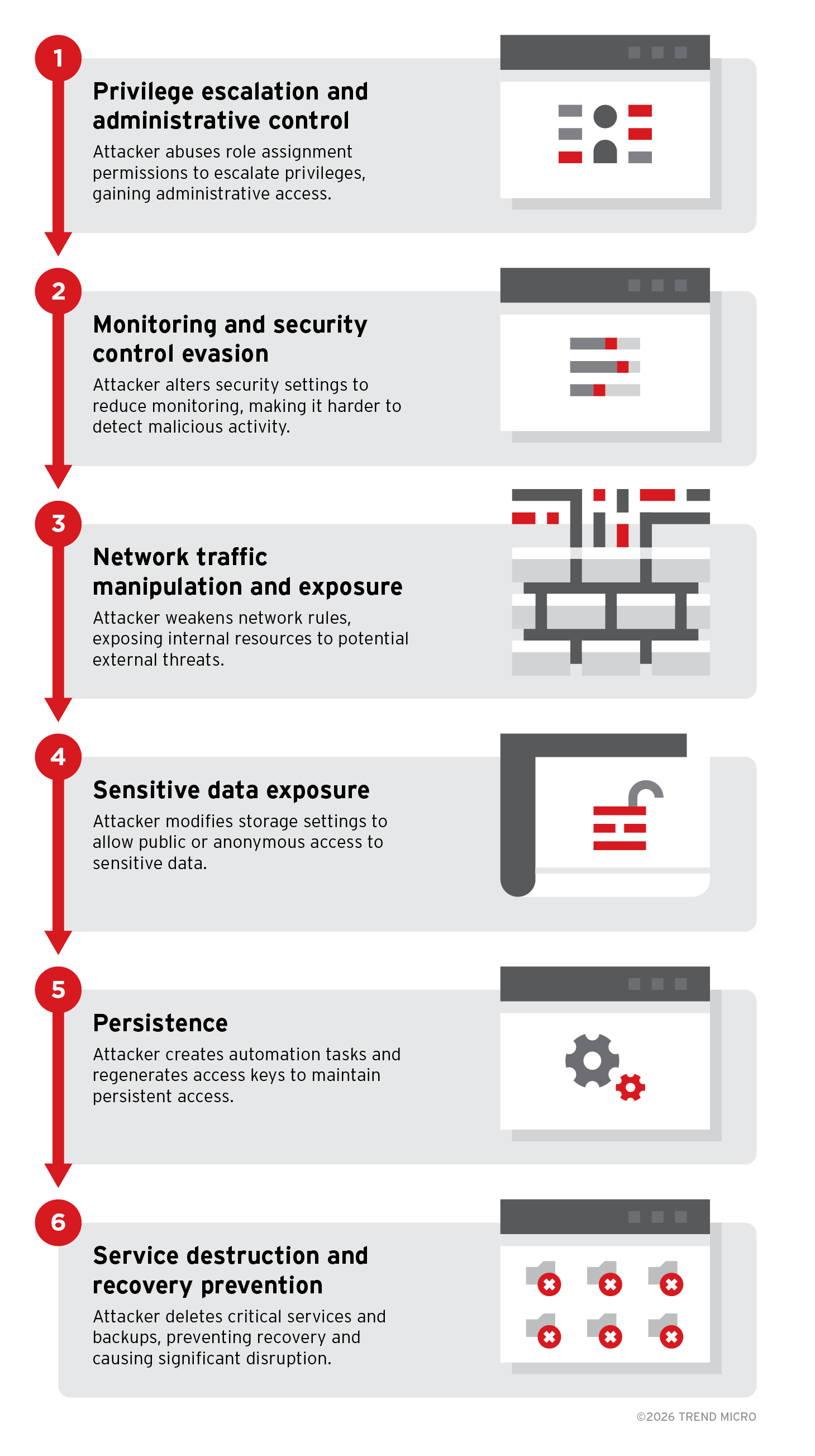

Bild 1. Beispiel für eine Angriffskette in der Azure-Steuerungsebene

Der Vorfall beginnt, wenn ein Angreifer Zugriff auf eine Azure-Identität mit geringen Berechtigungen erhält, beispielsweise ein kompromittiertes Entwicklerkonto. Der Akteur fasst zunächst Fuß in der Umgebung und bereitet sich darauf vor, seinen Einfluss auszuweiten, indem er bestehende Berechtigungen und Schwachstellen in der Konfiguration ausnutzt. Dieser erste Zugriff bildet die Grundlage für die Ausweitung von Berechtigungen, die Umgehung von Sicherheitskontrollen und letztendlich für operative Auswirkungen. Die detaillierte Erklärung der einzelnen Phasen finden Sie im Originalbeitrag.

Best Practices zur Sicherung der Azure-Steuerungsebene

Der Schutz der Azure-Steuerungsebene erfordert eine strenge Identitäts-Governance, strenge Zugriffskontrollen und eine kontinuierliche Überwachung von administrativen Aktionen. Zudem müssen sich Unternehmen darauf konzentrieren, übermäßige Berechtigungen zu reduzieren, Transparenz zu gewährleisten und sichere Konfigurationen für alle Ressourcen durchzusetzen:

- Identitäts- und Zugriffsmanagement: Setzen Sie Multifaktor-Authentifizierung (MFA), das Prinzip der geringsten Berechtigungen durch, um das Risiko zu minimieren, dass kompromittierte Konten dazu genutzt werden, Berechtigungen zu erweitern oder kritische Ressourcen zu verändern.

- Überwachung und Protokollierungsschutz: Führen Sie eine zentralisierte Aktivitätsprotokollierung und Sicherheitsüberwachung durch, um verdächtiges administratives Verhalten zu erkennen und zu verhindern, dass Angreifer Sichtbarkeitskontrollen deaktivieren.

- Richtliniengesteuerte Governance: Nutzen Sie Azure Policy und die Empfehlungen von Microsoft Defender for Cloud, um sichere Konfigurationen durchzusetzen, riskante Änderungen einzuschränken und die Compliance in großem Maßstab sicherzustellen.

- Kontrolle der Netzwerk- und Ressourcenexposition: Beschränken Sie den öffentlichen Zugriff auf Ressourcen, wenden Sie sichere Netzwerkkonfigurationen an und überwachen Sie Änderungen an Firewall-, NSG- und DNS-Einstellungen, um das Risiko der Exponierung zu minimieren.

- Backup und Wiederherstellung: Sichern Sie Wiederherstellungsdienste, aktivieren Sie Schutzmaßnahmen (wie z. B. Soft-Delete) und überwachen Sie destruktive Aktionen, um die Geschäftskontinuität bei Ransomware- oder Störangriffen sicherzustellen.

Die TrendAI Vision One™ bietet Erkennungsfunktionen für böswillige oder verdächtige administrative Aktivitäten in der Azure-Steuerungsebene und hilft Sicherheitsteams dabei, potenzielle Angriffe schnell zu identifizieren und darauf zu reagieren. Die Workbench kann für jede Phase des beschriebenen Angriffs die Erkennungen durchführen. Siehe alle Einzelheiten dazu im Originalbeitrag.