Ransomware

Cuba unter der Lupe

Die Cuba-Ransomware gilt mit einer umfangreichen Infrastruktur, beeindruckenden Tools und zugehöriger Malware als wichtiger Akteur und wird dies durch kontinuierliche Weiterentwicklung auch bleiben. Gute Kenntnisse dazu führen zu einem höheren Schutz davor.

Cuba Ransomware geriet gegen Ende 2021 mit einer Reihe hochkarätiger Angriffe, unter anderem auf europäische Regierungsbehörden, in die Schlagzeilen. Bis August 2022 kompromittierten die Akteure weltweit über 100 Einrichtungen, forderten über 145 Mio. Dollar und erhielten über 60 Mio. Dollar an Lösegeldzahlungen, wie aus einem gemeinsamen Bericht des FBI und der CISA vom Dezember 2022 hervorgeht. Wie viele moderne Ransomware-Betreiber nutzen sie die Technik der doppelten Erpressung, um die Opfer zur Zahlung des Lösegelds zu zwingen. Die Gruppe hat zudem ihre Ransomware-Routine kontinuierlich verfeinert und neue Funktionen hinzugefügt, um die Effizienz und Effektivität zu steigern. Daher ist es wahrscheinlich, dass wir in Zukunft weitere fortgeschrittene Versionen der Ransomware bei Angriffen sehen werden.

Hintergrundwissen

Trend Micro beobachtete im März und April 2022 eine Wiederaufnahme der Cuba ransomware Aktivitäten mit einer neuen Variante, die Binary Updates umfasste – vor allem für den Downloader. Damit sollte die Effizienz erhöht, unerwünschtes Systemverhalten minimiert und technische Unterstützung der Opfer bei den Verhandlungen hinzugefügt werden.

Im August 2022 veröffentlichte Palo Altos Unit 42 einen Bericht mit Informationen über einen Bedrohungsakteur namens Tropical Scorpius enthielt, der Cuba-Ransomware mithilfe einer Reihe von Tools, Taktiken und Verfahren (TTPs) eingesetzt hatte. Besonders erwähnenswert ist die Entdeckung eines neuen Remote-Access-Trojaners (RAT) namens ROMCOM RAT, der über verschiedene Fähigkeiten verfügt, wie z. B. das Hochladen von Daten und das Auslesen einer Liste laufender Prozesse. Es wurden Verbindungen zwischen dem Bedrohungsakteur und einem Marktplatz für Datenerpressung namens Industrial Spy gefunden, wo der Kriminelle seine Absicht bekundet hatte, sich auf Ransomware zu verlegen. Weitere belegte Aktivitäten der Cuba-Gruppe beinhaltet der Originalbeitrag.

Die Ransomware verfügt über eine umfangreiche Infrastruktur und nutzt viele Tools . Dazu gehören Windows-Dienstprogramme wie Remote Desktop Protocol (RDP), Server Message Block (SMB) und PsExec, die sie mit beliebten Tools wie Cobalt Strike (für laterale Bewegungen und C&C-Kommunikation) und Mimikatz (für das Dumping von Anmeldedaten) kombiniert.

Außerdem missbraucht sie während des Infektionsprozesses mehrere Schwachstellen, beispielsweise ProxyShell und ProxyLogon für den Erstzugriff, oder eine Avast-Treiberschwachstelle (C:\windows\temp\aswArPot.sys) als Teil der Antiviren-Deaktivierungsroutine.

Trotz des irreführenden Namens scheint die Ransomware Cuba aus Russland zu stammen, da sie sich selbst beendet, wenn ein russisches Tastaturlayout oder russisch auf dem System erkannt wird.

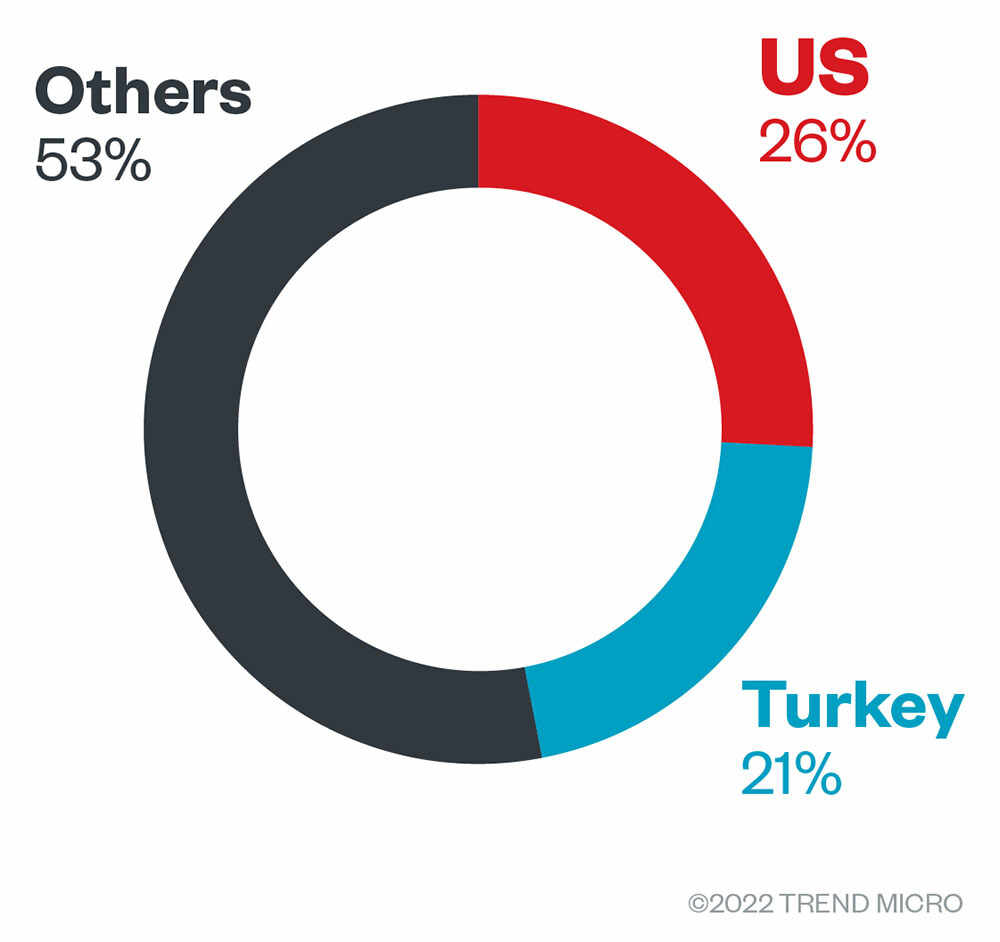

T Die am stärksten betroffenen Länder und Branchen aufgrund von Trend Micro-Daten

Die Daten stammen aus dem Trend Micro™ Smart Protection Network™. Die beziehen sich lediglich auf unsere Kunden und nicht auf die Liste der Opfer auf der Leaksite von Cuba. Die Daten zeigen, dass sich die Cuba-Ransomware nicht nur auf osteuropäische Länder konzentrierte sondern auf mehrere Regionen. Die USA und die Türkei verzeichneten mit 26 % bzw. 21 % insgesamt die meisten Angriffsversuche.

Die meisten Cuba-Angriffe zielten auf Unternehmen im Gesundheitswesen, im Finanzsektor und im Konsumgüterbereich, während sich die übrigen Angriffe auf verschiedene andere Branchen wie Telekommunikation, Bankwesen und Fertigung verteilten. Insgesamt wurden 73 Unternehmen von Cuba angegriffen, wobei die überwiegende Mehrheit keine Angaben zu ihrer Branche machte.

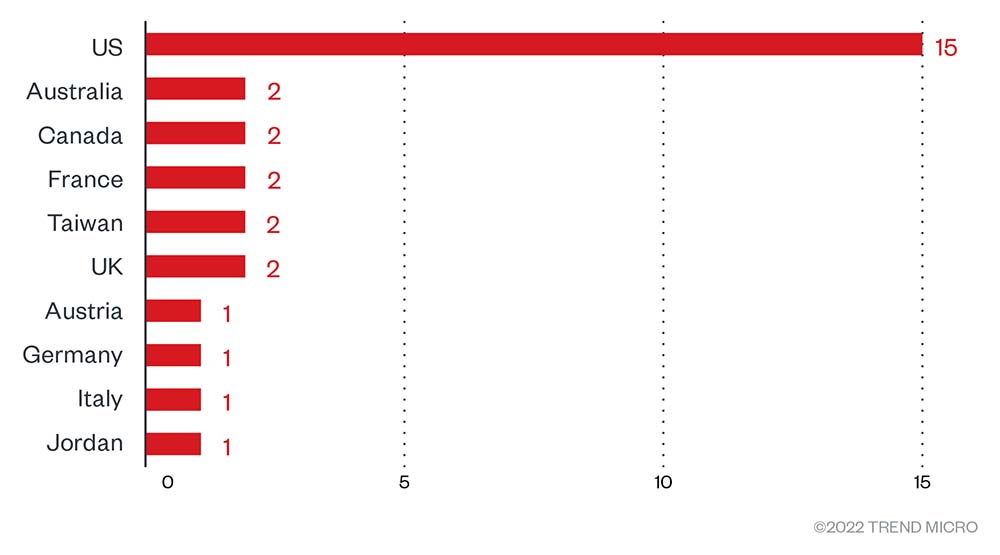

Anvisierte Regionen und Branchen laut der BlackCat Leak Site

Die Cuba Leaksite gibt die erfolgreich kompromittierten Organisationen wieder, die sich weigerten das Lösegeld zu zahlen. Trend Micros Open-Source-Intelligence (OSINT)-Recherchen und Untersuchungen der Website zeigen, dass die Gruppe insgesamt 33 Organisationen kompromittierte. Davon Davon operierten 17 aus Nordamerika, acht aus Europa und vier aus dem asiatisch-pazifischen Raum. In Anbetracht der Tatsache, dass sich nicht alle angegriffenen Organisationen auf der Liste in der Leak-Site befanden, deutet dies darauf hin, dass Ransomware-Gruppen mit ihren Angriffen nicht so effektiv sind, wie manche Leute vielleicht denken: Die richtigen technologischen Lösungen können helfen, einen erfolgreichen Angriff oder eine Infektion zu verhindern.

Cuba scheint keine bestimmte Branche zu bevorzugen, da die Opferorganisationen nicht überwiegend aus einem einzigen Sektor stammen. Die meisten Opfer gab es im Bereich IT-Services/Technologie mit fünf, gefolgt vom Baugewerbe und dem Finanzsektor mit jeweils vier.

Bei den meisten Betroffenen (58 %) handelte es sich um mittlere Unternehmen (201-1000 Mitarbeiter), gefolgt von kleinen Unternehmen (30 %) mit 1-200 Mitarbeitern. Auf große Unternehmen entfielen nur vier Angriffe, also etwa 12 % der Gesamtzahl. Weitere Informationen liefert der Originalbeitrag.

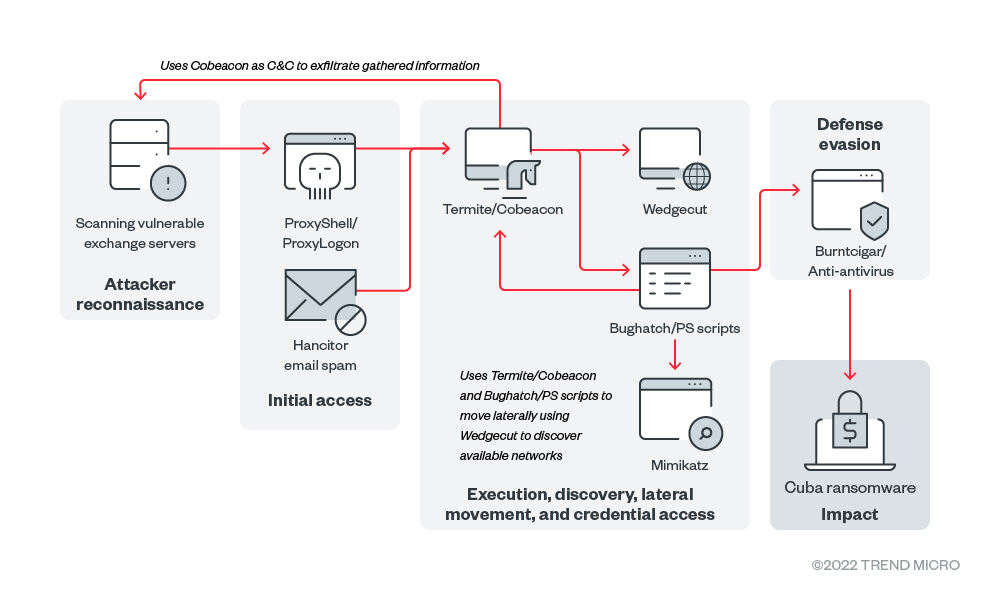

Infektionskette und Techniken

Die Infektionskette der Cuba-Ransomware kann je nach Ziel oder Kampagne variieren.

Erstzugang: Cuba nutzt die Schwachstellen ProxyShell (CVE-2021-34473, CVE-2021-34523 und CVE-2021-31207) ProxyLogon (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858, und CVE-2021-27065), um ihre Komponente (Termite) herunterzuladen und auszuführen, die dann weitere Teile der Routine nachlädt.

Umgehung des Schutzes: Die Ransomware stoppt ihre Routine, wenn sie eine russische Tastatur entdeckt, und löscht sich selbst. Weitere Komponenten (etwa KillAV oder eine Avast-Treiberlücken) beenden AV-bezogene Prozesse

Erkundung: Cuba findet, listet und verschlüsselt Dateien auf zugänglichen vernetzten und freigegebenen Netzwerken und auf vernetzten Wechsellaufwerken. Weitere Einzelheiten liefert der Originalbeitrag.

Laterale Bewegung: Cuba nutzt dafür eine Reihe von Tools, darunter RDP, SMB und PsExec. Danach setzen die Bedrohungsakteure verschiedene Backdoors ein, wie das öffentlich verfügbare NetSupport RAT, Beacon und Bughatch, die häufig mit dem Termite In-Memory-Dropper verwendet werden.

Command-&-Control: Die Ransomware nutzt das eigene Cobalt Strike-Netzwerk für die Kommunikation, sowie PROXYHTA für den Download zusätzlicher Komponenten.

Auswirkungen: Cuba setzt auf eine Kombination von Salsa und RSA für die Verschlüsselung, sowie LibTomCrypt für die Implementierungen.

Weitere technische Details liefert auch hier der Originalbeitrag. Dort finden sich auch eine Auflistung der MITRE Tactics and Techniques sowie eine tabellarische Zusammenfassung der eingesetzten Malware, Tools und Exploits.

Sicherheitsempfehlungen

Angesichts des hohen Aktivitätsniveaus Ende 2021 und während des gesamten Jahres 2022 kann man davon ausgehen, dass Cuba in Zukunft noch häufiger auftreten wird. Die umfangreiche Infrastruktur und die intensive Nutzung anderer Malware und Tools in der Routine zeigen, dass ihre Betreiber professionell sind und über ein hohes Maß an technischem Wissen verfügen. Obwohl die Ransomware noch nicht so bekannt ist wie andere Familien, empfehlen wir Unternehmen, sich mit der Cuba-Ransomware und ihrer Funktionsweise zu befassen, um die Wahrscheinlichkeit eines erfolgreichen Angriffs zu minimieren.

Um die Systeme gegen ähnliche Bedrohungen zu schützen, können Unternehmen Sicherheits-Frameworks einrichten, die systematisch Ressourcen für die Einrichtung einer soliden Abwehr gegen Ransomware zuweisen können. Folgende Best Practices können in diese Frameworks integriert werden:

- Audit und Inventur: Erstellen sie eine Übersicht über die Assets und Daten und identifizieren Sie autorisierte und nicht autorisierte Geräte und Software. Führen Sie einen Audit der Ereignis-Logs durch.

- Konfigurieren und Monitoren: Verwalten Sie Hardware- und Softwarekonfigurationen. Gewähren Sie Administratorrechte und Zugriff nur dann, wenn dies für die Rolle eines Mitarbeiters erforderlich ist. Überwachen Sie Netzwerk-Ports, Protokolle und Dienste. Aktivieren Sie Sicherheitskonfigurationen auf Netzwerkinfrastrukturgeräten wie Firewalls und Routern. Erstellen Sie eine Software-Zulassungsliste, die nur legitime Anwendungen ausführt.

- Patchen und Updaten: Führen Sie regelmäßige Schwachstellenüberprüfungen durch. Patchen und aktualisieren Sie Betriebssysteme und Anwendungen.

- Schützen und wiederherstellen: Implementieren Sie Maßnahmen für den Datenschutz, Backup und Wiederherstellung. Setzen Sie Multifaktor-Authentifizierung ein.

- Sichern und verteidigen: Implementieren Sie Sandbox-Analyse, um bösartige Mails zu blockieren. Stellen Sie die neuesten Versionen von Sicherheitslösungen auf allen Ebenen des Systems bereit, einschließlich Mail, Endpunkt, Web und Netzwerk. Erkennen Sie frühzeitig Anzeichen eines Angriffs, z. B. das Vorhandensein von verdächtigen Tools im System, und nutzen Sie fortschrittliche Erkennungstechnologien, z. B. auf der Grundlage von KI und maschinellem Lernen.

- Schulen und testen: Regelmäßiges Training der Mitarbeiter auf Sicherheitskenntnisse, sowie das Aufsetzen eines Red Teams und Pen Tests.

Ein mehrschichtiger Sicherheitsansatz kann Unternehmen dabei helfen, die möglichen Eintrittspunkte in das System (Endpunkt, E-Mail, Web und Netzwerk) zu schützen. Sicherheitslösungen, die bösartige Komponenten und verdächtiges Verhalten erkennen, können Unternehmen schützen.

Eine Liste der Indicators of Compromise (IOCs) gibt es ebenfalls im Originalbeitrag. Zudem gibt es noch eine zusammenfassende Infografik: