Originalartikel von Trend Micro

Ransomware stellt seit Jahren eine anhaltende Bedrohung dar, und sie entwickelt sich weiter. Die breite Einführung fortschrittlicher Cybersicherheitstechnologien und verbesserte Ransomware-Reaktionsprozesse haben den Erfolg traditioneller Erpressungsangriffe eingedämmt. Deshalb entwickeln die Cyberkriminellen ihre Strategien weiter. Anhand einer ausführlichen Fallstudie der Nefilim-Ransomware-Familie zeigen wir, wie moderne Ransomware-Akteure gezielte Techniken einsetzen und welche Organisationen im Fadenkreuz dieser Angriffe stehen.

Moderne Ransomware-Akteure identifizieren und zielen auf wertvolle Daten ab und exfiltrieren diese aus dem Netzwerk eines Opfers, anstatt sie einfach zu verschlüsseln. Dies gibt ihnen eine weitere Möglichkeit zur Erpressung: Wenn ein Opfer das Lösegeld nicht zahlt, kann der Angreifer damit drohen, die privaten Daten zu veröffentlichen. Für Unternehmen, die über Daten des geistigen Eigentums, geschützte Informationen, private Mitarbeiterdaten und Kundendaten verfügen, ist dies ein ernstes Problem. Jedes Datenleck wird mit behördlichen Strafen, Gerichtsverfahren und Rufschädigung begleitet.

Ein weiteres wesentliches Merkmal moderner digitaler Erpressung ist, dass die Akteure präziser und involvierter arbeiten. Sie übernehmen Netzwerke in mehreren Phasen, die von Menschen gesteuert sind, und nutzen nicht länger automatische „Click-on-the-Link“-Events. Sie verbringen auch viel Zeit damit, verschiedene Teile des Netzwerks des Opfers zu übernehmen (ein Prozess, der Wochen oder Monate dauern kann), bevor sie die Ransomware-Payload ausführen, wodurch solche Angriffe eher wie APT-Attacken (Advanced Persistent Threats) von Nationalstaaten aussehen als herkömmliche Ransomware-Vorfälle.

Um zu verstehen, wie moderne Ransomware-Akteure gezielte Techniken einsetzen, und um herauszufinden, welche Organisationen im Fadenkreuz dieser moderner Angriffe stehen, haben wir eine ausführliche Fallstudie der Nefilim-Ransomware-Familie erstellt.

Ergebnisse

- Nefilim ist die weiterentwickelte Form der Nemty-Ransomware. Aufgrund der Code-Ähnlichkeiten zwischen Nemty und Nefilim sowie der ähnlichen Geschäftsmodelle vermuten wir, dass Nemty Revenue 3.1. die erste Version von Nefilim war. Wir gehen davon aus, dass die Akteure hinter beiden Familien eine Gruppe ist, die zu dem „Water Roc“ genannten Intrusion Set gehört.

- Nefilim dringt über unzureichend gesicherte Anmeldeinformationen bei exponierten Remote Desktop Protocol (RDP)-Diensten und anderen nach außen gerichteten HTTP-Diensten in das Netzwerk ein und nutzt kritische Schwachstellen in Diensten aus, wie etwa eine Schwachstelle im Citrix Application Delivery Controller (CVE-2019-19781).

- Die Nefilim-Angreifer bewegen sich wie APT-Akteure (Advanced Persistent Threats) lateral, um wichtige Systeme im Netzwerk des Opfers zu finden, die mit größerer Wahrscheinlichkeit sensible Daten enthalten, die sie stehlen und verschlüsseln können.

- Zudem gibt es eine heimliche Online-Zusammenarbeit zwischen cyberkriminellen Gruppen. Unsere Untersuchung deutet auf verschiedene cyberkriminelle Gruppen hin, die die verschiedenen Phasen moderner Ransomware-Angriffe durchführen. Dies ist das Nebenprodukt einer neueren Entwicklung in den Geschäftsabläufen von Cyberkriminellen: Hacker schließen sich jetzt mit Ransomware-Akteuren zusammen, um mit Hacking-Verstößen Geld zu verdienen.

- Doppelte Erpressung ersetzt bloße Verschlüsselungstechniken. Um ihre Opfer weiter unter Druck zu setzen, drohen Ransomware-Akteure oft mit der Weitergabe gestohlener sensibler Daten, bevor sie Ransomware in ihren kompromittierten Netzwerken einsetzen.

Den ausführlichen Ablauf eines Ransomware-Angriffs mit Nefilim finden Interessierte im Whitepaper Originalbeitrag. Auch gibt es Empfehlungen für eine Verteidigungsstrategie, die dabei hilft, die Auswirkungen moderner Ransomware-Angriffe innerhalb des Unternehmensnetzwerks zu verhindern und abzuschwächen.

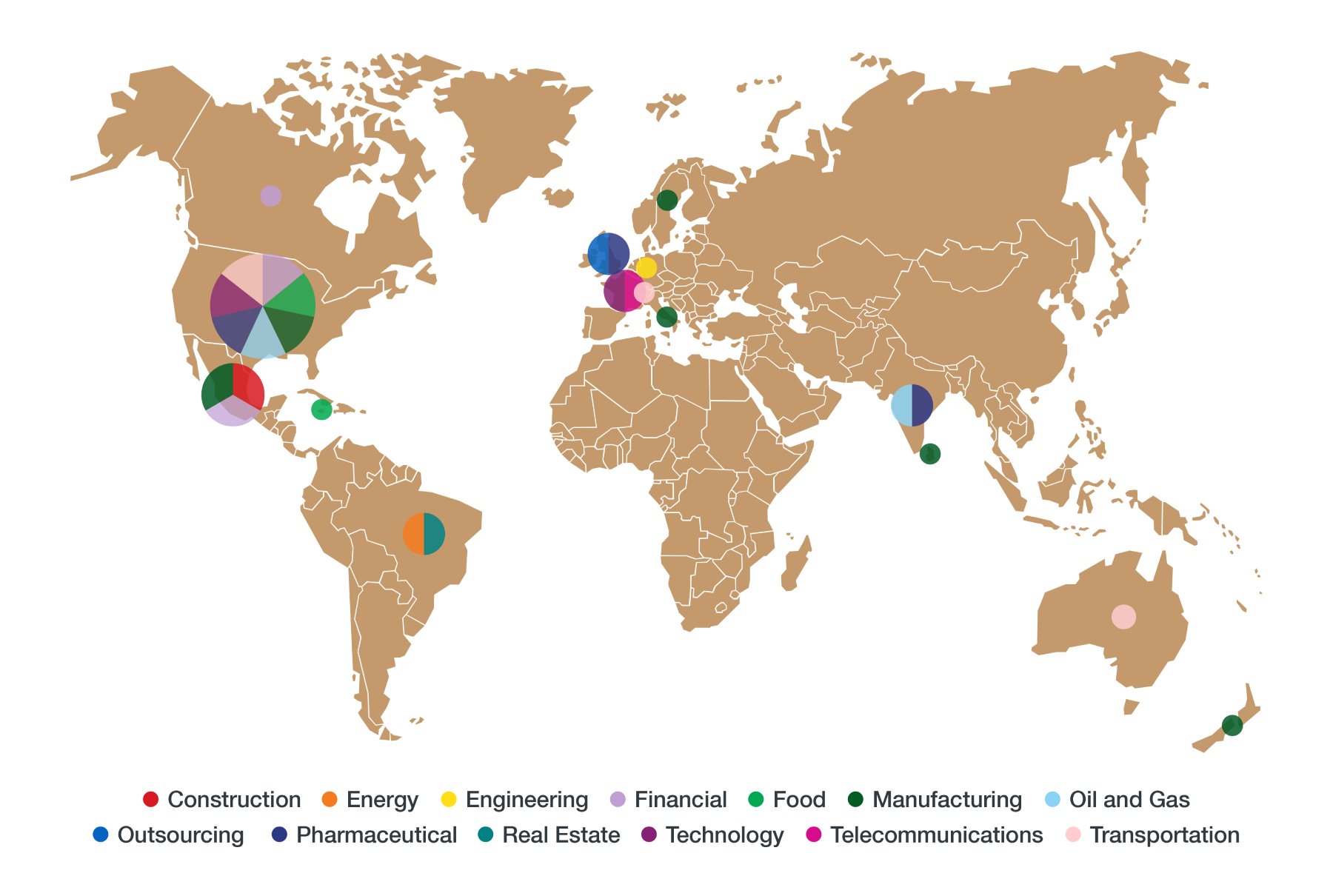

Die Ziele der Erpresser Die Profile von Nefilim-Opfern sind in puncto Standort und Branche relativ breit gefächert, aber die Ziele sind in der Regel Unternehmen mit einem Umsatz von über 1 Milliarde US-Dollar. Die Mehrheit der potentiellen Opfer befindet sich in Nord- und Südamerika, aber wir haben auch Ziele in ganz Europa, Asien und Ozeanien entdeckt.

Unsere Daten zeigen, dass die Menge an sensiblen Informationen, die von Nefilim-Akteuren weitergegeben wurden, stetig erheblich zunimmt. Nefilim konnte Websites mit den Daten der Opfer mehr als ein Jahr lang am Laufen zu halten. Die Gruppe ist auch dafür bekannt, die sensiblen Daten ihrer Opfer über mehrere Wochen und sogar Monate hinweg zu veröffentlichen, mit dem Ziel, zukünftige Opfer zur Zahlung von Lösegeld zu zwingen.  Bild. Opfer von Nefilim in Zahlen, Standorten und Branchen

Bild. Opfer von Nefilim in Zahlen, Standorten und Branchen

Fazit

Unternehmen müssen den Cyberkriminellen immer einen Schritt voraus und auf Ransomware-Angriffe auf APT-Ebene vorbereitet sein, insbesondere angesichts der Menge und des Wertes der Daten, die viele Unternehmen in ihren Systemen gespeichert haben. Sicherheitsexperten haben ebenfalls eine schwierige Aufgabe - sie müssen die Aktionen mehrerer Gruppen zusammensetzen: die Angreifer, die zuerst in das Netzwerk eindringen, und die Gruppe, die versuchen wird, sich lateral zu bewegen und den Angriff zu monetarisieren. Die gesamte Kill Chain wird durch die verschiedenen beteiligten Gruppen komplexer.

Obwohl der Schutz von Unternehmen vor diesen Bedrohungen mit Herausforderungen und Komplexität verbunden ist, zeigen die jüngsten Ereignisse, dass selbst die fortschrittlichsten Malware-Familien zu Fall gebracht werden können. Auch die Cybersicherheit entwickelt sich ständig weiter und findet immer neue Wege, um sich gegen diese anhaltenden Bedrohungen zu verteidigen.

Das Whitepaper können Interessierte herunterladen.