Originalartikel von Brandon Niemczyk (Security Researcher

Eine der wichtigsten Sicherheitsfragen für eine Container-basierte Umgebung lautet: „Kann ich den Container Images trauen?“ Das bedeutet, als erstes müssen die Images auf ihre Korrektheit und die Echtheit der Quelle geprüft werden. Eine der Sicherheitsvorhersagen für 2020 von Trend Micro bezog sich auf die schädlichen Auswirkungen von bösartigen Container Images auf die Unternehmens-Pipeline. Es gab bereits Angriffe, die solche Images missbrauchten, so etwa für das Scannen nach angreifbaren Servern und Krypto-Mining. Für dieses Sicherheitsproblem liefert Docker eine Funktion namens „Content Trust“. Damit können Nutzer Images in einem Cluster oder Swarm zuverlässig bereitstellen und überprüfen, ob es sich tatsächlich um die von ihnen gewünschten Images handelt. Docker Content Trust (DCT) kann jedoch die Images nicht über den Swarm hinweg auf Veränderungen oder Ähnliches überwachen. Es geht ausschließlich um eine einmalige Überprüfung durch den Docker-Client, nicht durch den Server.

Diese Tatsache hat Auswirkungen auf den Nutzen von DCT als vollwertiges Tool für Integritäts-Monitoring. Trend Micro berichtete bereits über Cloud-eigene Systeme wie Image-Signier-Tools (Notary), als Antwort auf die Vertrauensfrage. DCT stellt einen Versuch dar, Docker-Clients eingebaute Tools zur Verfügung zu stellen, die genau dies ermöglichen.

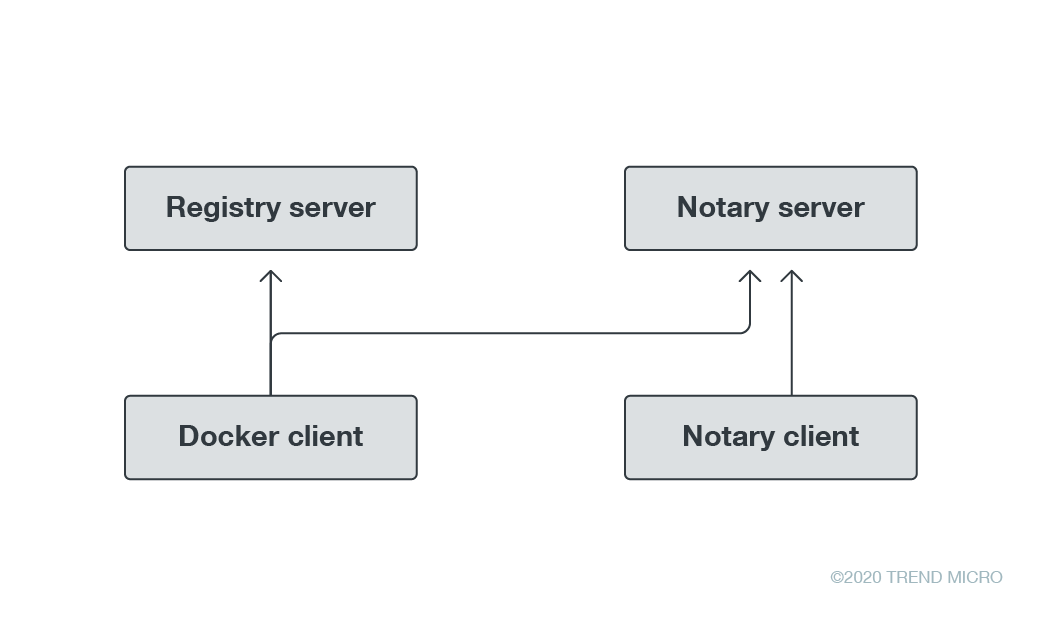

Im Kern ist Docker Content Trust ein sehr einfaches Tool. Es geht um Logik innerhalb des Docker-Clients, die Images verifizieren kann, die Anwender von einem Registry-Server beziehen oder bereitstellen und die auf einem Docker Notary Server der Wahl signiert sind.

Mit dem Docker Notary-Tool können Publisher ihre Sammlungen digital signieren, während die Nutzer die Integrität der von ihnen abgerufenen Inhalte überprüfen. Mit Hilfe des Update-Frameworks (TUF) schaffen Notary-Benutzer Vertrauen in beliebige Datensammlungen und managen die für die Gewährleistung der Aktualität der Inhalte erforderlichen Vorgänge. Einzelheiten dazu umfasst der Docker-Guide.

Bild. Bereitstellung eines Docker-Swarms oder –Build. DerClient kann mit dem Registry-Server und Notary-Server kommunizieren.

Der Originalartikel zeigt im Detail, wie DCT aktiviert wird, über welche Schritte die Vertrauensvalidierung und Integration in die CI/CD-Pipeline automatisiert werden kann und auch wo die Grenzen dieser Anwendung liegen, nämlich in der Tatsache, dass DCT lediglich eine Client-Implementierung ist.

Lösungen

Trend Micro™; Deep Security kann Hosts schützen und bietet Integrity Monitoring für Docker- und Kubernetes-Konfigurationsdateien, die auf demselben Host laufen. Trend Micro Cloud One™;– Container Security verfügt über eine Funktion, die einen eigenen Admission-Controller verwendet, um die Bereitstellung von Containern auf der Grundlage von Erkenntnissen aus Deep Security Smart Check oder anderen Container-Konfigurationen (wie einem privilegierten Container oder einem, der als Root läuft) zu stoppen.

Hybrid Cloud Security liefert schlanke, starke und automatisierte Sicherheit für die DevOps Pipeline mit mehrfachen XGen™; Threat Defense-Techniken zum Schutz von physischen, virtuellen, serverlosen und Cloud-Workloads zur Laufzeit.