JAVA_RHINO.AE

Windows 2000, Windows XP, Windows Server 2003, Mac OS X

Threat Type: Trojan

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This Java malware uses social engineering methods to lure users into performing certain actions that may, directly or indirectly, cause malicious routines to be performed. Specifically, this malware arrives through an email campaign that makes use of Pro-Tibetan sentiments as social engineering ploy.

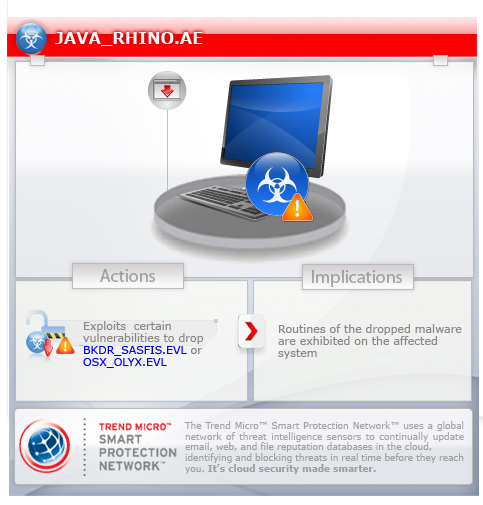

To get a one-glance comprehensive view of the behavior of this Trojan, refer to the Threat Diagram shown below.

Once it successfully exploits certain vulnerability, it drops and executes other malware on the affected system. The dropped file varies depending on the affected computer's operating system.

As a result, malicious routines of the said files are exhibited on the affected system.

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It may be downloaded from the following remote sites:

- http://dns.{BLOCKED}a.com

- http://{BLOCKED}e.serveblog.net/

Dropping Routine

This Trojan takes advantage of the following software vulnerabilities to drop malicious files:

NOTES:

This malicious JAVA file may also arrive on a system by clicking malicious links on emails spammed by other malware or malicious users.

Once it successfully exploits the said vulnerability, it drops and executes the following files:

- On Windows: %User Temp%\file.tmp - detected as BKDR_SASFIS.EVL

- On Mac OS X: /tmp/file.tmp - detected as OSX_OLYX.EVL

(Note: %User Temp% is the current user's Temp folder, which is usually C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, XP, and Server 2003.. %Temp% is the Windows Temporary folder, which is usually C:\Windows\Temp or C:\WINNT\Temp.)

As a result, malicious routines of the said files are exhibited on the affected system.

SOLUTION

Step 1

For Windows XP and Windows Server 2003 users, before doing any scans, please make sure you disable System Restore to allow full scanning of your computer.

Step 3

Scan your computer with your Trend Micro product to delete files detected as JAVA_RHINO.AE. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Step 4

Download and apply these security patches Refrain from using these products until the appropriate patches have been installed. Trend Micro advises users to download critical patches upon release by vendors.

Did this description help? Tell us how we did.