ADW_DOWNWARE

Win32/InstallCore.BD application (NOD32), Adware/InstallCore.E (AntiVir),

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Threat Type: Adware

Destructiveness: No

Encrypted:

In the wild: Yes

OVERVIEW

This adware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites. It arrives as a component bundled with malware/grayware packages. It may be manually installed by a user.

It uses Windows Task Scheduler to create a scheduled task that executes the dropped copy.

It does not have any propagation routine.

It deletes the initially executed copy of itself.

TECHNICAL DETAILS

Arrival Details

This adware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It arrives as a component bundled with malware/grayware packages.

It may be manually installed by a user.

Installation

This adware drops the following file(s)/component(s):

- %Application Data%\DSite\UpdateProc\prod.dat

- %Windows%\Tasks\At1.job - executes the drop copy once everyday

(Note: %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %Windows% is the Windows folder, where it usually is C:\Windows on all Windows operating system versions.)

It drops the following copies of itself into the affected system:

- %Application Data%\DSite\UpdateProc\UpdateTask.exe

(Note: %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It uses Windows Task Scheduler to create a scheduled task that executes the dropped copy.

It creates the following folders:

- %Application Data%\DSite

- %Application Data%\DSite\UpdateProc

(Note: %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

Other System Modifications

This adware adds the following registry keys:

HKEY_CURRENT_USER\Software\DSiteProducts

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Uninstall\

DSite

It adds the following registry entries as part of its installation routine:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

Del1095796 = "cmd.exe /Q /D /c del "%User Temp%\0.del""

HKEY_CURRENT_USER\Software\DSiteProducts

TM = "2013"

HKEY_CURRENT_USER\Software\DSiteProducts

U_TM = "2013"

HKEY_CURRENT_USER\Software\DSiteProducts

U_DT = "{Date of Installation}"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Uninstall\

DSite

DisplayIcon = "%Application Data%\DSite\UpdateProc\UpdateTask.exe"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Uninstall\

DSite

DisplayName = "DSite"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Uninstall\

DSite

UninstallString = "%Application Data%\DSite\UpdateProc\UpdateTask.exe /Uninstall"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Schedule

AtTaskMaxHours = "48"

Propagation

This adware does not have any propagation routine.

Other Details

This adware deletes the initially executed copy of itself

NOTES:

This adware finds information about file types and suggests for software to open the said file type. It redirects the user to http://www.{BLOCKED}go.com/file-extensions/?source=fs&cid=3966 to show the said information.

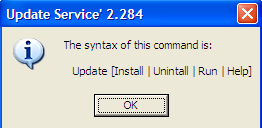

It requires the following parameters to be able to execute properly:

- Install

- Uninstall

- Run

- Help

It connects to the following website to update itself:

- http://{BLOCKED}er.{BLOCKED}roducts.com

However, as of this writing, the said sites are inaccessible.

It displays the following message box once executed.

It does not have rootkit capabilities.

It does not exploit any vulnerability.

It may be downloaded and executed by the following applications as an update:

- DealPly

- DigitalSite

- Funmoods

- MetaCrawler

- MySearchDial

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Remove ADW_DOWNWARE by using its own Uninstall option

Step 3

Restart in Safe Mode

Step 4

Search and delete this file

- %Windows%\Tasks\At1.job

Step 5

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software

- DSiteProducts

- DSiteProducts

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Uninstall

- DSite

- DSite

Step 6

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- Del1095796 = "cmd.exe /Q /D /c del "%User Temp%\0.del""

- Del1095796 = "cmd.exe /Q /D /c del "%User Temp%\0.del""

Step 7

Search and delete these folders

- %Application Data%\DSite

Step 8

Restart in normal mode and scan your computer with your Trend Micro product for files detected as ADW_DOWNWARE. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.