TSPY_BANKER.GB

a variant of Win32/Spy.Banker.ZZK trojan (Eset)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Threat Type: Spyware

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This BANKER variant is downloaded on the system by TROJ_BANLOAD.GB, a malware that targets Banco de Brasil users.

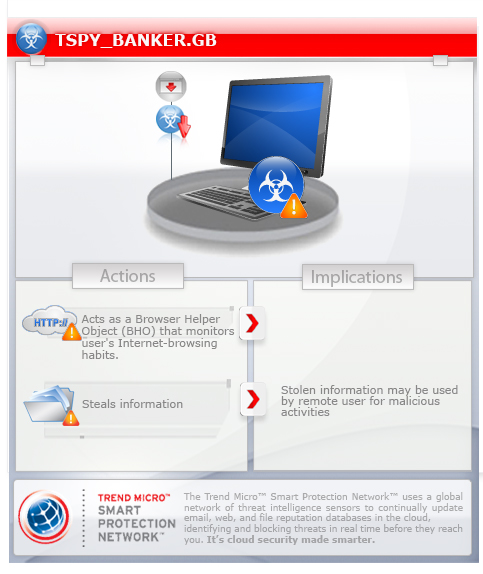

To get a one-glance comprehensive view of the behavior of this Spyware, refer to the Threat Diagram shown below.

This spyware may be downloaded by other malware/grayware from remote sites.

It acts as a Browser Helper Object (BHO) that monitors a user's Internet-browsing habits.

It attempts to get information from a list of banks or financial institutions.

TECHNICAL DETAILS

Arrival Details

This spyware may be downloaded by the following malware/grayware from remote sites:

- TROJ_BANLOAD.GB

It may be downloaded from the following remote sites:

- http://{BLOCKED}venturoso.com.br/modulo.txt

Autostart Technique

This spyware acts as a Browser Helper Object (BHO) that monitors a user's Internet-browsing habits.

Attacked Entities

This spyware attempts to get information from a list of banks or financial institutions.

NOTES:

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 3

Close all opened browser windows

Step 4

Scan your computer with your Trend Micro product to delete files detected as TSPY_BANKER.GB. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.