PUA_INSTALLCORE.GD

PUA/InstallCore.ID (Avira)

Windows

Threat Type: Potentially Unwanted Application

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This potentially unwanted application arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It does not have any propagation routine.

It does not have any backdoor routine.

However, as of this writing, the said sites are inaccessible.

TECHNICAL DETAILS

Arrival Details

This potentially unwanted application arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This potentially unwanted application drops the following copies of itself into the affected system:

- %User Temp%\ICReinstall_{random}.exe

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It drops the following files:

- %User Temp%\{random numbers 3}.log

- %User Temp%\{random numbers 4}.log

- %User Temp%\{random numbers 5}.log

- %User Temp%\{random numbers 6}.log

- %User Temp%\{random numbers 7}.log

- %User Temp%\{random numbers 8}.log

- %User Temp%\ish(random numbers 2}\bootstrap_28901.html

- %User Temp%\ish(random numbers 2}\css\ie6_main.css

- %User Temp%\ish(random numbers 2}\css\main.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\browse.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\button.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\checkbox.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\button-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\progress-bar.css

- %User Temp%\ish(random numbers 2}\csshover3.htc

- %User Temp%\ish(random numbers 2}\dat\upd.DAT

- %User Temp%\ish(random numbers 2}\form.bmp.Mask

- %User Temp%\ish(random numbers 2}\images\Close.png

- %User Temp%\ish(random numbers 2}\images\Close_Hover.png

- %User Temp%\ish(random numbers 2}\images\Color_Button.png

- %User Temp%\ish(random numbers 2}\images\Color_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Loader.gif

- %User Temp%\ish(random numbers 2}\images\Progress.png

- %User Temp%\ish(random numbers 2}\images\ProgressBar.png

- %User Temp%\ish(random numbers 2}\images\text-bg.png

- %User Temp%\ish(random numbers 2}\locale\DE.locale

- %User Temp%\ish(random numbers 2}\locale\EN.locale

- %User Temp%\ish(random numbers 2}\locale\ES.locale

- %User Temp%\ish(random numbers 2}\locale\FR.locale

- %User Temp%\ish(random numbers 2}\locale\IT.locale

- %User Temp%\ish(random numbers 2}\locale\PL.locale

- %User Temp%\ish(random numbers 2}\locale\PT.locale

- %User Temp%\ish(random numbers 2}\locale\RU.locale

- %User Temp%\ish(random numbers 2}\locale\UA.locale

- %Desktop%\Continue Download Manager Installation.lnk - shortcut to the dropped copy of itself

- %Program Files%\is{random numbers 9}.log

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %Desktop% is the desktop folder, where it usually is C:\Documents and Settings\{user name}\Desktop in Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\Desktop in Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %Program Files% is the Program Files folder, where it usually is C:\Program Files on all Windows operating system versions; C:\Program Files (x86) for 32-bit applications running on Windows 64-bit operating systems.)

Propagation

This potentially unwanted application does not have any propagation routine.

Backdoor Routine

This potentially unwanted application does not have any backdoor routine.

Download Routine

This potentially unwanted application connects to the following website(s) to download and execute a malicious file:

- http://s3.{BLOCKED}aws.com/Adlsoft/releases/DownloadManagerV2.exe

It saves the files it downloads using the following names:

- %User Temp%\is(random numbers 1}\{random numbers 10}_stp.EXE

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

Other Details

This potentially unwanted application connects to the following possibly malicious URL:

- http://rp.{BLOCKED}deoconverter.com/?pcrc={value}&v={value}

- http://os.{BLOCKED}li.org/CM_DS/?v={value}&c={value}

- http://os2.{BLOCKED}li.org/CM_DS/?v={value}&c={value}

- http://rp.{BLOCKED}li.org/?pcrc={value}&v={value}

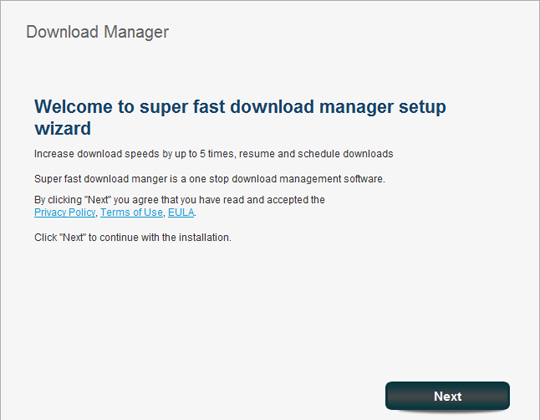

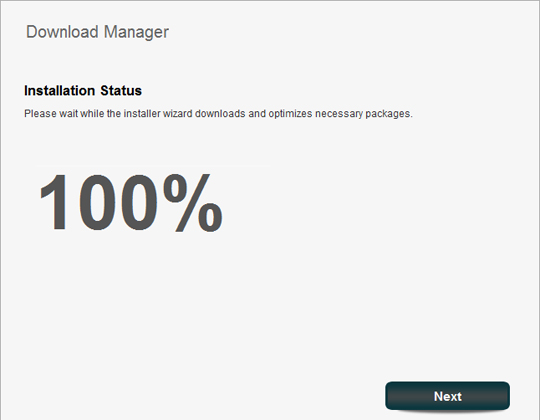

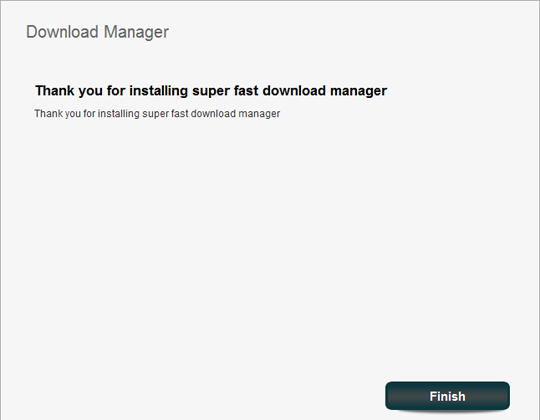

It displays the following message boxes:

However, as of this writing, the said sites are inaccessible.

NOTES:

This application installs MiPony.

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Remove malware/grayware files dropped/downloaded by PUA_INSTALLCORE.GD. (Note: Please skip this step if the threats listed below have already been removed.)

- TROJ_VIRTUMON.AE

Step 4

Identifying the Grayware Files

Download the latest spyware pattern file and scan your computer. Note the path and file name of all files detected as PUA_INSTALLCORE.GD.

Step 5

Restart in Safe Mode

Step 6

Search and delete the files detected as PUA_INSTALLCORE.GD

*Note: Some component files may be hidden. Please make sure you check the Search Hidden Files and Folders checkbox in the More advanced options option to include all hidden files and folders in the search result.

To stop the malware/grayware from running when certain files are opened:

For Windows 2000, Windows XP, and Windows Server 2003:

- Right-click Start then click Search....

- In the File name* input box, type the name of the file that was detected earlier.

- In the Look In drop-down list, select My Computer then press Enter.

- Once located, select the file then press SHIFT+DELETE to delete it.

*Note: The file name input box title varies depending on the Windows version (e.g. Search for files or folders named or All or part of the file name.).

For Windows Vista, Windows 7, Windows Server 2008, Windows 8, Windows 8.1, and Windows Server 2012 (R2):

- Open a Windows Explorer window.

- For Windows Vista, 7, and Server 2008 users, click Start>Computer.

- For Windows 8, 8.1, and Server 2012 users, right-click on the lower left corner of the screen,then click File Explorer.

- In the Search Computer/This PC input box, type the name of the file that was detected earlier.

- Once located, select the file then press SHIFT+DELETE to delete it.

*Note: Read the following Microsoft page if these steps do not work on Windows 7.

Step 7

Search and delete this file

- %User Temp%\ICReinstall_{random}.exe

- %User Temp%\{random numbers 3}.log

- %User Temp%\{random numbers 4}.log

- %User Temp%\{random numbers 5}.log

- %User Temp%\{random numbers 6}.log

- %User Temp%\{random numbers 7}.log

- %User Temp%\{random numbers 8}.log

- %User Temp%\ish(random numbers 2}\bootstrap_28901.html

- %User Temp%\ish(random numbers 2}\css\ie6_main.css

- %User Temp%\ish(random numbers 2}\css\main.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\browse.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\button.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\checkbox.css

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\button-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\ish(random numbers 2}\css\sdk-ui\progress-bar.css

- %User Temp%\ish(random numbers 2}\csshover3.htc

- %User Temp%\ish(random numbers 2}\dat\upd.DAT

- %User Temp%\ish(random numbers 2}\form.bmp.Mask

- %User Temp%\ish(random numbers 2}\images\Close.png

- %User Temp%\ish(random numbers 2}\images\Close_Hover.png

- %User Temp%\ish(random numbers 2}\images\Color_Button.png

- %User Temp%\ish(random numbers 2}\images\Color_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button.png

- %User Temp%\ish(random numbers 2}\images\Grey_Button_Hover.png

- %User Temp%\ish(random numbers 2}\images\Loader.gif

- %User Temp%\ish(random numbers 2}\images\Progress.png

- %User Temp%\ish(random numbers 2}\images\ProgressBar.png

- %User Temp%\ish(random numbers 2}\images\text-bg.png

- %User Temp%\ish(random numbers 2}\locale\DE.locale

- %User Temp%\ish(random numbers 2}\locale\EN.locale

- %User Temp%\ish(random numbers 2}\locale\ES.locale

- %User Temp%\ish(random numbers 2}\locale\FR.locale

- %User Temp%\ish(random numbers 2}\locale\IT.locale

- %User Temp%\ish(random numbers 2}\locale\PL.locale

- %User Temp%\ish(random numbers 2}\locale\PT.locale

- %User Temp%\ish(random numbers 2}\locale\RU.locale

- %User Temp%\ish(random numbers 2}\locale\UA.locale

- %Desktop%\Continue Download Manager Installation.lnk

- %Program Files%\is{random numbers 9}.log

Step 8

Restart in normal mode and scan your computer with your Trend Micro product for files detected as PUA_INSTALLCORE.GD. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Step 9

Scan your computer with your Trend Micro product to delete files detected as PUA_INSTALLCORE.GD. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.