TSPY_ZBOT.IMQU

Trojan.ADH (Symantec); Trojan.Win32.Jorik.Zbot.ix (Kaspersky); PWS-Zbot.gen.hb (Mcafee); Mal/Zbot-CX (Sophos)

Windows 2000, Windows XP, Windows Server 2003

Threat Type: Spyware

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This ZeuS variant uses an encryption algorithm that enables it to evade antivirus solutions.

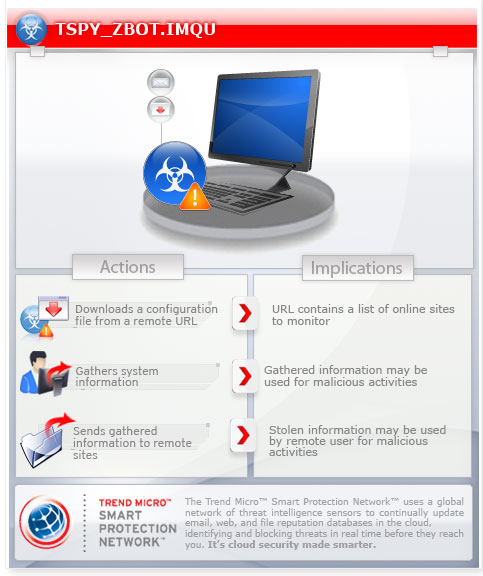

To get a one-glance comprehensive view of the behavior of this Spyware, refer to the Threat Diagram shown below.

This spyware may gather certain information from the affected system. It contains an updated decryption function for its configuration file.

This spyware arrives as an attachment to email messages spammed by other malware/grayware or malicious users. It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It attempts to steal information, such as user names and passwords, used when logging into certain banking or finance-related websites.

It deletes the initially executed copy of itself.

TECHNICAL DETAILS

Arrival Details

This spyware arrives as an attachment to email messages spammed by other malware/grayware or malicious users.

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It may be downloaded from the following remote site(s):

- http://{BLOCKED}afiel.ru/bin/xxl.exe

Installation

This spyware drops the following files:

- %Application Data%\{random1}\{random}.exe - copy of itself

- %Application Data%\{random2}\{random}.{random} - encrypted file

(Note: %Application Data% is the current user's Application Data folder, which is usually C:\Windows\Profiles\{user name}\Application Data on Windows 98 and ME, C:\WINNT\Profiles\{user name}\Application Data on Windows NT, and C:\Documents and Settings\{user name}\Local Settings\Application Data on Windows 2000, XP, and Server 2003.)

It creates the following folders:

- %Application Data%\{random letters 1}

- %Application Data%\{random letters 2}

(Note: %Application Data% is the current user's Application Data folder, which is usually C:\Windows\Profiles\{user name}\Application Data on Windows 98 and ME, C:\WINNT\Profiles\{user name}\Application Data on Windows NT, and C:\Documents and Settings\{user name}\Local Settings\Application Data on Windows 2000, XP, and Server 2003.)

It adds the following mutexes to ensure that only one of its copies runs at any one time:

- Global\{GUID}

- Local\{GUID}

It is injected into the following processes running in memory:

- ctfmon.exe

- dwm.exe

- explorer.exe

- rdpclip.exe

- taskeng.exe

- taskhost.exe

- wscntfy.exe

Autostart Technique

This spyware adds the following registry entries to enable its automatic execution at every system startup:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{GUID} = "%Application Data%\{random letters 1}\{random letters}.exe"

Other System Modifications

This spyware adds the following registry keys as part of its installation routine:

HKEY_CURRENT_USER\Software\Microsoft\

{random letters}

Information Theft

This spyware accesses the following site to download its configuration file:

- http://{BLOCKED}afiel.ru/bin/xxl.bin

- http://{BLOCKED}ohch.ru/bin/xxl.bin

- http://{BLOCKED}hohz.ru/bin/xxl.bin

- http://{BLOCKED}euph.ru/bin/xxl.bin

It attempts to access a website to download a file which contains information where the Trojan can download an updated copy of itself, and where to send its stolen data. This configuration file also contains the following list of targeted bank-related websites from which it steals information:

- *.ebay.com/*eBayISAPI.dll?*

- *//mail.yandex.ru/

- *//mail.yandex.ru/index.xml

- *//money.yandex.ru/

- *//money.yandex.ru/index.xml

- */my.ebay.com/*CurrentPage=MyeBayPersonalInfo*

- *banquepopulaire.fr/*

- *wellsfargo.com/*

- http*.webcashmanager.com*Login*

- http*.webcashmgmt.com*Login*

- http*/phcp/econnection/login/js/login.htm*

- http*/phcp/servlet*Login*

- http*/wcmfd/*Login*

- http*/wcmfd/js/LoginCSS.js*

- http*business-eb.ibanking-services.com*general.js*

- http*business-eb.ibanking-services.com/K1/*login*jsp*

- http*ebanking-services.com/*

- http*sso.uboc.com/js/ub-common.js*

- http*sso.uboc.com/obc/forms/login.fcc*

- http*treasury.pncbank.com/portal/esec/login.ht*

- http*treasury.pncbank.com/portal/service/js/loginproc.js*

- http*www.northerntrust.com/*

- http*www.northerntrust.com/incs/scripts.js

- http*www3683.ntrs.com*

- http://*.osmp.ru/

- http://caixasabadell.net/banca2/tx0011/0011.jsp

- http://www.hsbc.co.uk/1/2/personal/internet-banking*

- https*/pub/html/login.html*

- https://*.ebanking-services.com/AUTH/WebResource.axd*

- https://*.ing.nl/internetbankieren/SesamLoginServlet*

- https://*.web-access.com*welcome.cgi*

- https://*/cmserver*verify.cfm*

- https://*/onlineserv/CM/*

- https://*/onlineserv/CM/std/js/en/disofactor.js*

- https://*blilk.com/Core/Authentication/MFA*.aspx*

- https://*blilk.com/include/Utils.js*

- https://*cashman*

- https://*cmserver/include/ui/uiScripts.js*

- https://*ebanking.hsbc.com.hk/1/2/logon*

- https://*login_ui_includes/login_brandScripts.js*

- https://a248.e.akamai.net/6/248/3583/000/wellsoffice.wellsfargo.com/ceoportal/framework/skins/default/js/wria/wria-core-min.js*

- https://access.jpmorgan.com/appmanager/jpmalogonportal/jpmalogonhome*

- https://areasegura.banif.es/bog/bogbsn*

- https://authmaster.nationalcity.com/tmgmt/js/bharosa_uio.js*

- https://authmaster.nationalcity.com/tmgmt/wslogin.jsp*

- https://banca.cajaen.es/Jaen/INclient.jsp

- https://bancaonline.openbank.es/servlet/PProxy?*

- https://bancopostaonline.poste.it/bpol/bancoposta/formslogin.asp

- https://banesnet.banesto.es/*/loginEmpresas.htm

- https://banking*.anz.com/*

- https://bolb-east.associatedbank.com/*

- https://bolb-east.associatedbank.com/ui/base/js/jquery.js*

- https://businessaccess.citibank.citigroup.com/cbusol/do/htmlserver/js/env.js*

- https://businessaccess.citibank.citigroup.com/cbusol/signon.do*

- https://businessonline.huntington.com/common/scripts/common.js*

- https://businessonline.tdbank.com/corporatebankingweb/core/login.aspx*

- https://businessonline.tdbank.com/CorporateBankingWeb/VAM/2_0_2/VAM.js*

- https://cardsonline-consumer.com/RBSG_Consumer/VerifyLogin.do

- https://carnet.cajarioja.es/banca3/tx0011/0011.jsp

- https://cashmgt.firsttennessee.biz/cb/servlet/cb/login.jsp*

- https://chsec.wellsfargo.com/login/login.fcc*

- https://cm.netteller.com/login2008/Authentication/Views/Login.aspx*

- https://cm.netteller.com/login2008/Scripts/NetTellerCorners.js*

- https://commercial.wachovia.com/Online/Financial/Business/Service?action=Login*

- https://commercial.wachovia.com/Online/Registration/jsinclude/bidata.js

- https://direct.53.com/logon53Direct.jsp*

- https://direct.bankofamerica.com/BofaDirect/javascript/js.util.uiutils.js*

- https://direct.bankofamerica.com/Core/servlet/BofaDirect.BankofAmericaDirect.BankofAmericaDirectServlet?page=PgLogin*

- https://easyweb*.tdcanadatrust.com/servlet/*FinancialSummaryServlet*

- https://ecash.*

- https://empresas.gruposantander.es/WebEmpresas/servlet/webempresas.servlets.*

- https://express.53.com/express/logon.action*

- https://express.53.com/express/rsa/RSAScript.js*

- https://extranet.banesto.es/*/loginParticulares.htm

- https://extranet.banesto.es/npage/OtrosLogin/LoginIBanesto.htm

- https://hb.quiubi.it/newSSO/x11logon.htm

- https://home.cbonline.co.uk/login.html*

- https://home.ybonline.co.uk/login.html*

- https://home.ybonline.co.uk/ral/loginmgr/*

- https://home2ae.cd.citibank.ae/CappWebAppAE/producttwo/capp/action/signoncq.do

- https://ibank.barclays.co.uk/olb/x/LoginMember.do

- https://ibank.internationalbanking.barclays.com/logon/icebapplication*

- https://intelvia.cajamurcia.es/2043/entrada/01entradaencrip.htm

- https://internetbanking.aib.ie/hb1/roi/signon

- https://internetbanking.firsttennessee.biz/webcm/customer1.asp*

- https://light.webmoney.ru/default.aspx

- https://lot-port.bcs.ru/names.nsf?#ogin*

- https://montevia.elmonte.es/cgi-bin/INclient_2098*

- https://oi.cajamadrid.es/CajaMadrid/oi/pt_oi/Login/login

- https://oie.cajamadridempresas.es/CajaMadrid/oie/pt_oie/Login/login_oie_1

- https://olb.gnty.com/Login/Username.aspx*

- https://olb2.nationet.com/MyAccounts/frame_MyAccounts_WP2.asp*

- https://olb2.nationet.com/signon/signon*

- https://online*.lloydstsb.co.uk/logon.ibc

- https://online-business.lloydstsb.co.uk/customer.ibc

- https://online-offshore.lloydstsb.com/customer.ibc

- https://online.wamu.com/Servicing/Servicing.aspx?targetPage=AccountSummary

- https://online.wellsfargo.com/das/cgi-bin/session.cgi*

- https://online.wellsfargo.com/login*

- https://online.wellsfargo.com/signon*

- https://onlinebanking#.wachovia.com/myAccounts.aspx?referrer=authService

- https://onlinebanking.nationalcity.com/OLB/secure/AccountList.aspx

- https://onlinebanking.norisbank.de/norisbank/login.do?method=login* GP

- https://onlineeast#.bankofamerica.com/cgi-bin/ias/*/GotoWelcome

- https://pastornetparticulares.bancopastor.es/SrPd*

- https://premierview.membersunited.org/Core/login.aspx*

- https://premierview.membersunited.org/WebResource.axd*

- https://privati.internetbanking.bancaintesa.it/sm/login/IN/box_login.jsp

- https://probanking.procreditbank.bg/main/main.asp*

- https://resources.chase.com/MyAccounts.aspx

- https://rupay.com/index.php

- https://scrigno.popso.it*

- https://securentrycorp.*/Authentication/lib.js*

- https://securentrycorp.*/Authentication/zbf/k/*

- https://singlepoint.usbank.com/cs70_banking/logon/sbuser*

- https://singlepoint.usbank.com/cs70_banking/user/script/login.js*

- https://static.my.commbank.com.au/static/R250/fo/js/Preload-min.js*

- https://treas-mgt.frostbank.com/rdp/cgi-bin/welcome.cgi*

- https://web.da-us.citibank.com/*BS_Id=MemberHomepage*

- https://web.da-us.citibank.com/cgi-bin/citifi/portal/l/autherror.do*

- https://web.da-us.citibank.com/cgi-bin/citifi/portal/l/l.do

- https://web.secservizi.it/siteminderagent/forms/login.fcc

- https://welcome23.smile.co.uk/SmileWeb/start.do

- https://welcome27.co-operativebank.co.uk/CBIBSWeb/start.do

- https://wellsoffice.wellsfargo.com/ceoportal/signon/index.jsp*

- https://www#.citizensbankonline.com/*/index-wait.jsp

- https://www#.usbank.com/internetBanking/LoginRouter

- https://www*.banking.first-direct.com/1/2/*

- https://www.53.com/servlet/efsonline/index.html*

- https://www.53.com/wps/portal/*

- https://www.53.com/wps/portal/cblogin*

- https://www.bancajaproximaempresas.com/ControlEmpresas*

- https://www.bancoherrero.com/es/*

- https://www.bbvanetcash.com/local_tlsb/KDPOSolicitarCredencialesES_es.html

- https://www.bbvanetoffice.com/local_bdno/login_bbvanetoffice.html

- https://www.bgnetplus.com/niloinet/login.jsp

- https://www.caixagirona.es/cgi-bin/INclient_2030*

- https://www.caixalaietana.es/cgi-bin/INclient_2042

- https://www.caixaontinyent.es/cgi-bin/INclient_2045

- https://www.caixatarragona.es/esp/sec_1/oficinacodigo.jsp

- https://www.caja-granada.es/cgi-bin/INclient_2031

- https://www.cajabadajoz.es/cgi-bin/INclient_6010*

- https://www.cajacanarias.es/cgi-bin/INclient_6065

- https://www.cajacirculo.es/ISMC/Circulo/acceso.jsp

- https://www.cajadeavila.es/cgi-bin/INclient_6094

- https://www.cajalaboral.com/home/acceso.asp

- https://www.cajasoldirecto.es/2106/*

- https://www.cajavital.es/Appserver/vitalnet*

- https://www.ccm.es/cgi-bin/INclient_6105

- https://www.citibank.de*

- https://www.clavenet.net/cgi-bin/INclient_7054

- https://www.commercial.hsbc.com.hk/1/2/!ut/p/kcxml/*

- https://www.corporatebanking.firsttennessee.com/cb/servlet/cb/jsp-ns/login.jsp*

- https://www.dab-bank.com*

- https://www.e-gold.com/acct/balance.asp*

- https://www.e-gold.com/acct/li.asp

- https://www.ebank.hsbc.co.uk/main/IBLogon.jsp

- https://www.fibancmediolanum.es/BasePage.aspx*

- https://www.gbw2.it/cbl/jspPages/form_login_AV.jsp* GP

- https://www.gruposantander.es/bog/sbi*?ptns=acceso*

- https://www.gruppocarige.it/grps/vbank/jsp/login.jsp

- https://www.halifax-online.co.uk/_mem_bin/*

- https://www.halifax-online.co.uk/_mem_bin/formslogin.asp*

- https://www.halifax-online.co.uk/MyAccounts/MyAccounts.aspx*

- https://www.huntington.com/scripts/onlinebanking.js*

- https://www.in-biz.it* GP

- https://www.isbank.com.tr/Internet/ControlLoader.aspx*

- https://www.isideonline.it/relaxbanking/sso.Login*

- https://www.iwbank.it/private/index_pub.jhtml*

- https://www.my.commbank.com.au/netbank/Logon/Logon.aspx*

- https://www.mybank.alliance-leicester.co.uk/login/*

- https://www.nationalcity.com/consultnc/*

- https://www.nationalcity.com/sharedApp/js/isEmpty.js*

- https://www.nwolb.com/Login.asp*

- https://www.nwolb.com/Login.aspx*

- https://www.paypal.com/*/webscr?cmd=_account

- https://www.paypal.com/*/webscr?cmd=_login-done*

- https://www.rbsdigital.com/Login.asp*

- https://www.sabadellatlantico.com/es/*

- https://www.suntrust.com/portal/server.pt*parentname=Login*

- https://www.unicaja.es/PortalServlet*

- https://www.uno-e.com/local_bdnt_unoe/Login_unoe2.html

- https://www.us.hsbc.com/*

- https://www.us.hsbc.com/1/2/3/business/online/business-internet-banking/log-on*

- https://www.us.hsbc.com/1/themes/html/hbus_common/HSBC-top_section.js*

- https://www.wellsfargo.com/*

- https://www2.bancopopular.es/AppBPE/servlet/servin*

- https://www3683.ntrs.com/ptl/ptl/javascript/NavigationMenuScripts.js*

- https://www8.comerica.com/*

- https://www8.comerica.com/images/sdc.js

It attempts to steal information from the following banks and/or other financial institutions:

- AIB

- Alliance & Leicester

- ANZ

- Associated Bank

- Banca Intesa

- Bancaja

- Banco Herrero

- Banco Pastor

- Banco Popular

- Banesto

- Banif

- Bank of America

- Banque Populaire

- Barclays

- BBVA

- BG Net Plus

- BrokerCreditService

- Caixa Girona

- Caixa Laietana

- Caixa Ontinyent

- Caixa Sabadell

- Caixa Tarragona

- Caja Badajoz

- Caja Canarias

- Caja Circulo

- Caja de Avila

- Caja de Jaen

- Caja Granada

- Caja Laboral

- Caja Madrid

- Caja Murcia

- Caja Vital

- Cajarioja

- Cajasol

- CCM

- Chase

- Citibank

- Citizens

- Clavenet

- Clydesdale

- Co-Operativebank

- Comerica

- DAB

- E-Gold

- Ebay

- Fibanc Mediolanum

- Fifth Third

- First Direct

- First Tennessee

- Frost Bank

- Gruppo Carige

- Guaranty Bond Bank

- Halifax

- HSBC

- Huntington

- ING

- IS Bank

- Iside

- IW Bank

- JP Morgan

- Lloyds

- National City

- Nationwide

- Natwest

- NetTeller

- Northern Trust

- Openbank

- OSPM

- PayPal

- PNC

- PosteItaliane

- Premier View

- Procredit

- Qui UBI

- RBS

- Rupay

- Sabadell Atlantico

- Santander

- Scrigno

- Secservizi

- Smile

- Suntrust

- TD Bank

- TD Canada Trust

- Treasury Gateway

- Unicaja

- Union Bank of California

- Uno-E

- US Bank

- Wachovia

- Washington Mutual

- Webmoney Keeper Light

- Wells Fargo

- Yandex

- Yorkshire

Stolen Information

This spyware sends the gathered information via HTTP POST to the following URL:

- http://{BLOCKED}othe.ru/xxl/progress.php

Other Details

This spyware deletes the initially executed copy of itself

NOTES:

It may also gather the following information from the affected system:

- Data on cookie files (URLs)

- Email-related information such as account names, email addresses, passwords, server data, and server port

- Email information stored in the users' Windows Address Book (WAB) file

It contains an updated decryption function for its configuration file.

SOLUTION

Step 1

For Windows XP and Windows Server 2003 users, before doing any scans, please make sure you disable System Restore to allow full scanning of your computer.

Step 2

Scan your computer with your Trend Micro product and note files detected as TSPY_ZBOT.IMQU

Step 3

Restart in Safe Mode

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {GUID} = "%Application Data%\{random letters 1}\{random letters}.exe"

- {GUID} = "%Application Data%\{random letters 1}\{random letters}.exe"

Step 5

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry. Before you could do this, you must restart in Safe Mode. For instructions on how to do this, you may refer to this page If the preceding step requires you to restart in safe mode, you may proceed to edit the system registry.

- In HKEY_CURRENT_USER\Software\Microsoft

- {random letters}

- {random letters}

Step 6

Search and delete these folders

- %Application Data%\{random letters 1}

- %Application Data%\{random letters 2}

Step 7

Restart in normal mode and scan your computer with your Trend Micro product for files detected as TSPY_ZBOT.IMQU. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.