TROJ_UPATRE.SMAI

TrojanDownloader:Win32/Upatre.G(Microsoft), Downloader.Upatre(Symantec), Trojan.Win32.Upatre.jr (v)(Sunbelt), Trojan-Downloader.Win32.Upatre(Ikarus), Win32/TrojanDownloader.Waski.A trojan(Eset)

Windows 2000, Windows XP, Windows Server 2003,Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Threat Type: Trojan

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This malware arrives as an unusual malicious attachment. It displays a fake and malicious error message when uncompressed and executed.

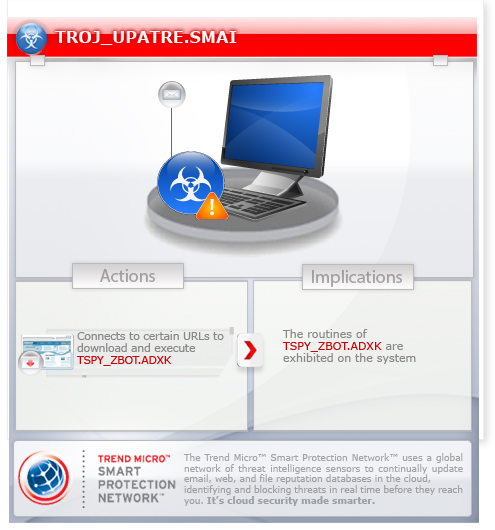

To get a one-glance comprehensive view of the behavior of this Trojan, refer to the Threat Diagram shown below.

This Trojan arrives as an attachment to email messages spammed by other malware/grayware or malicious users.

As of this writing, the said sites are inaccessible.

It deletes itself after execution.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives as an attachment to email messages spammed by other malware/grayware or malicious users.

Installation

This Trojan drops the following copies of itself into the affected system and executes them:

- %User Temp%\ieupdater.exe

(Note: %User Temp% is the current user's Temp folder, which is usually C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\AppData\Local\Temp on Windows Vista and 7.)

Download Routine

This Trojan connects to the following website(s) to download and execute a malicious file:

- https://{BLOCKED}headnails.com/wp-content/uploads/2011/10/pdf.exe

It saves the files it downloads using the following names:

- %User Temp%\jenif.exe - detected as TSPY_ZBOT.ADXK

(Note: %User Temp% is the current user's Temp folder, which is usually C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\AppData\Local\Temp on Windows Vista and 7.)

As of this writing, the said sites are inaccessible.

Other Details

This Trojan deletes itself after execution.

NOTES:

This Trojan executes successfully if the current month of the infected machine is January.

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 3

Scan your computer with your Trend Micro product to delete files detected as TROJ_UPATRE.SMAI. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.