JAVA_DLOADER.NTW

TrojanDownloader:Java/OpenConnection.IQ (Microsoft)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

Threat Type: Trojan

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This malware claims to be an update installer for Java. Once installed, it downloads malicious files onto the affected system and executes them, causing routines to be exhibited. This may result in the compromise of the system's security.

To get a one-glance comprehensive view of the behavior of this Trojan, refer to the Threat Diagram shown below.

For the related story, you may read the blog post Malware Poses as an Update for Java 0-Day Fix

This Trojan may be hosted on a website and run when a user accesses the said website.

It executes the downloaded files. As a result, malicious routines of the downloaded files are exhibited on the affected system.

TECHNICAL DETAILS

Arrival Details

This Trojan may be hosted on a website and run when a user accesses the said website.

Download Routine

This Trojan accesses the following websites to download files:

- http://{BLOCKED}rencyreport.com/cybercrime-suspect-arrested/up1.exe - detected as BKDR_ANDROM.NTW

- http://{BLOCKED}rencyreport.com/cybercrime-suspect-arrested/up2.exe - detected as TSPY_KEYLOG.NTW

It then executes the downloaded files. As a result, malicious routines of the downloaded files are exhibited on the affected system.

NOTES:

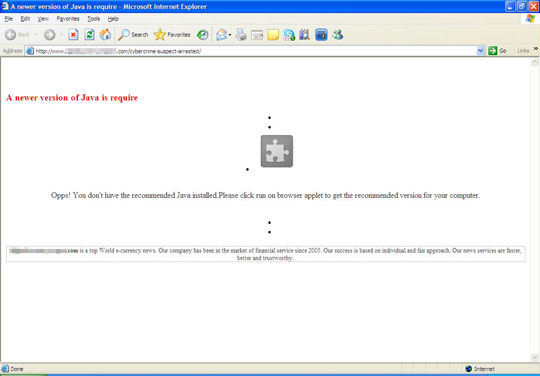

This malware is hosted on the URL http://{BLOCKED}rencyreport.com/cybercrime-suspect-arrested.

Upon loading the said site, this malware is executed:

It accesses the following URLs for the following purposes:

- http://{BLOCKED}rencyreport.com/cybercrime-suspect-arrested/lss.ini - configuration file which contains the URL of the files to be downloaded

- http://{BLOCKED}rencyreport.com/cybercrime-suspect-arrested/ess.ini - configuration file which contains the file name of files to be executed

- http://{BLOCKED}rencyreport.com/cybercrime-suspect-arrested/igs.ini - configuration file which contains the number of files to be downloaded

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Close all opened browser windows

Step 3

Remove malware/grayware files dropped/downloaded by JAVA_DLOADER.NTW

Step 4

Scan your computer with your Trend Micro product to delete files detected as JAVA_DLOADER.NTW. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.