TROJ_CRYPCTB.YUX

Ransom:Win32/Critroni(Microsoft), RDN/Ransom!eo(McAfee), Troj/Ransom-AQE(Sophos), Win32/Filecoder.DA trojan(Eset), Trojan-Ransom.CTBLocker(Ikarus)

Windows

Threat Type: Trojan

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This Trojan uses Windows Task Scheduler to create a scheduled task that executes the dropped copy.

It connects to certain websites to send and receive information.

TECHNICAL DETAILS

Arrival Details

This Trojan may be downloaded from the following remote sites:

- http://www.{BLOCKED}low.co/ChromeSetup.exe

- http://{BLOCKED}talmarketing.com/chrome.exe

- http://{BLOCKED}adsclub.com/ChromeSetup.exe

- http://{BLOCKED}acbrown.co.uk/ChromeSetup.exe

- http://www.{BLOCKED}ordie.land/ChromeSetup.exe

- http://{BLOCKED}enblood.com/ChromeSetup.exe

- http://www.{BLOCKED}rt.com/ChromeSetup.exe

- http://www.{BLOCKED}stxmas.com/ChromeSetup.exe

- http://www.{BLOCKED}avernaalmonte.com/chrome.exe

Installation

This Trojan drops the following copies of itself into the affected system and executes them:

- %User Temp%\{random file name 3}.exe

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It drops the following files:

- %All Users Profile%\Application Data\{random file name 1}.html - contains list of encrypted files

- %All Users Profile%\Application Data\{randomly selected folder}\{random file name 2} - private key

- %Application Data%\06 - Clark Gable.mp3 - encrypted TROJ_CRYPCTB.YUX

- %User Profile%\My Documents\Decrypt-All-Files-{random letters}.bmp - wallpaper

- %User Profile%\My Documents\Decrypt-All-Files-{random letters}.txt - ransome note in .txt file

- %System%\config\systemprofile\My Documents\!Decrypt-All_Files-{random letters}.bmp - wallpaper

- %System%\config\systemprofile\My Documents\!Decrypt-All_Files-{random letters}.txt - ransom note in .txt file

- %Windows%\Tasks\{random file name 4}.job - points to %User Temp%\{random file name 3}.exe

(Note: %All Users Profile% is the All Users folder, where it usually is C:\Documents and Settings\All Users on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\ProgramData on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %User Profile% is the current user's profile folder, which is usually C:\Documents and Settings\{user name} on Windows 2000, XP, and Server 2003, or C:\Users\{user name} on Windows Vista and 7.. %System% is the Windows system folder, where it usually is C:\Windows\System32 on all Windows operating system versions.. %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It uses Windows Task Scheduler to create a scheduled task that executes the dropped copy.

It injects codes into the following process(es):

- svchost.exe

- explorer.exe

Autostart Technique

The scheduled task executes the malware every:

- startup

Other System Modifications

This Trojan changes the desktop wallpaper by modifying the following registry entries:

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = "0"

(Note: The default value data of the said registry entry is {user-defined}.)

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%User Profile%\My Documents\!Decrypt-All_Files-{random letters}.bmp"

(Note: The default value data of the said registry entry is {user-defined}.)

Other Details

This Trojan connects to the following website to send and receive information:

- {BLOCKED}ew3e7ao3q.onion

- {BLOCKED}taew3e7ao3q.onion.cab

- {BLOCKED}staew3e7ao3q.tor2web.org

- {BLOCKED}qabmvfnw4wp4.onion.gq

- {BLOCKED}abmvfnw4wp4.onion.lt

- {BLOCKED}abmvfnw4wp4.onion.cab

- {BLOCKED}abmvfnw4wp4.tor2web.blutmagie.de

- {BLOCKED}bmvfnw4wp4.tor2web.org

- {BLOCKED}bmvfnw4wp4.tor2web.fi

- {BLOCKED}vfnw4wp4.tor2web.blutmagie.de

It encrypts files with the following extensions:

- 3fr

- 7z

- abu

- accdb

- ai

- arp

- arw

- bas

- bay

- bdcr

- bdcu

- bdd

- bdp

- bds

- blend

- bpdr

- bpdu

- bsdr

- bsdu

- c

- cdr

- cer

- config

- cpp

- cr2

- crt

- crw

- cs

- dbf

- dbx

- dcr

- dds

- dd

- der

- dng

- docm

- doc

- docx

- dwg

- dxf

- dxg

- eps

- erf

- fdb

- gdb

- groups

- gsd

- gsf

- ims

- indd

- iss

- jpeg

- jpe

- jpg

- js

- kdc

- kwm

- mdb

- md

- mdf

- mef

- mrw

- nef

- nrw

- odb

- odm

- odp

- ods

- odt

- orf

- p12

- p7b

- p7c

- pas

- pdd

- pef

- pem

- pfx

- php

- pl

- pptx

- ppt

- pptm

- psd

- pst

- ptx

- pwm

- py

- r3d

- raf

- rar

- raw

- rgx

- rik

- rtf

- rw2

- rwl

- safe

- sql

- srf

- srw

- txt

- vsd

- wb2

- wpd

- wps

- xlk

- xls

- xlsb

- xlsm

- xlsx

- zip

It renames encrypted files using the following names:

- {original file name}.{random letters}

NOTES:

This Trojan deletes all Windows Shadow Copies found in the system.

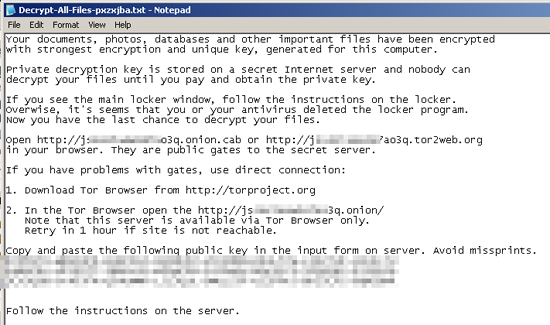

The dropped Decrypt-All-Files-{random letters}.txt contains the following ransom message:

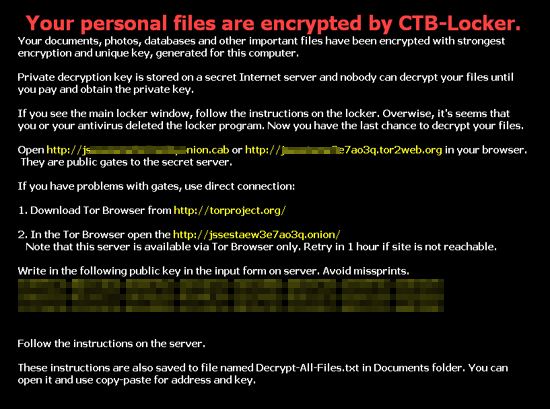

It sets the system's desktop wallpaper to the following image:

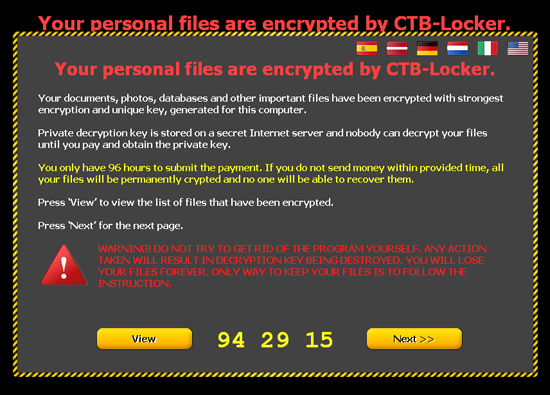

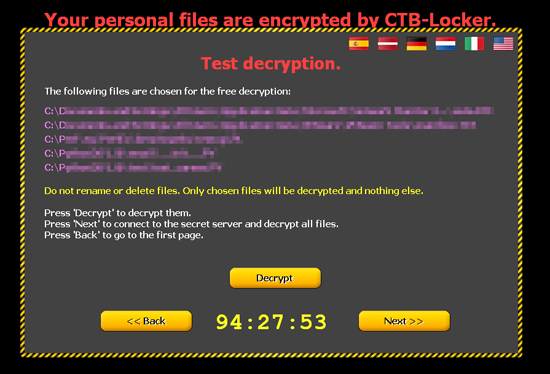

It displays the ransom message in six different languages: Spanish, Latvian, German, Dutch, Italian and English

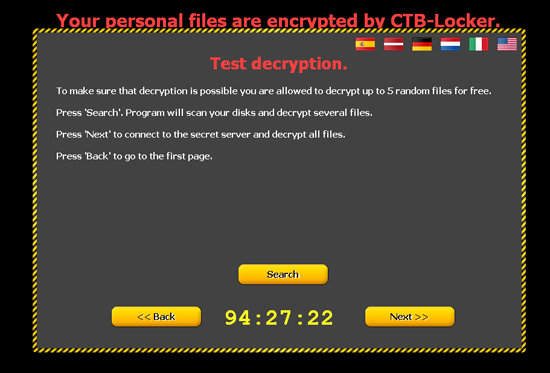

It can decrypt five random files to entice the user that it is capable of recovering the files after payment of ransom.

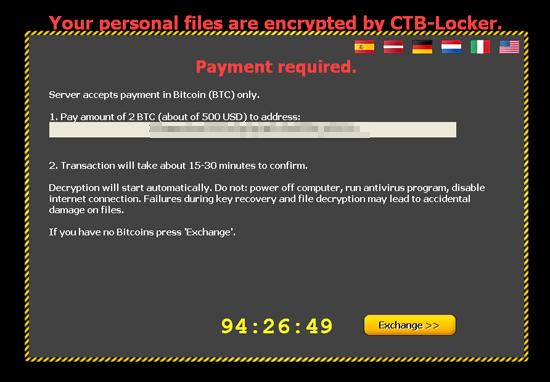

If the connection to the server is established, it will save the details of the private key in %All Users Profile%\Application Data\{randomly selected folder }\{random file name}.

It will then asks the user to pay the ransom in bitcoin to automatically decrypt the files. It also contain instructions how to buy bitcoins via cash, electronic currency and etc.

If the connection is not established, it will give instruction to the user how to pay the ransom in another computer with internet connection.

It deletes copies of itself and its scheduled task after the time expired.

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Restart in Safe Mode

Step 4

Search and delete this file

- %All Users Profile%\Application Data\{random file name 1}.html

- %All Users Profile%\Application Data\{randomly selected folder}\{random file name 2}

- %Application Data%\06 - Clark Gable.mp3

- %User Profile%\My Documents\Decrypt-All-Files-{random letters}.bmp

- %User Profile%\My Documents\Decrypt-All-Files-{random letters}.txt

- %System%\config\systemprofile\My Documents\!Decrypt-All_Files-{random letters}.bmp

- %System%\config\systemprofile\My Documents\!Decrypt-All_Files-{random letters}.txt

- %Windows%\Tasks\{random file name 4}.job

Step 5

Reset your Desktop properties

Step 6

Restart in normal mode and scan your computer with your Trend Micro product for files detected as TROJ_CRYPCTB.YUX. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

NOTES:

Restore the encrypted files by this malware from backup. Note that the encrypted files have the extension .{7-random letters}.

Did this description help? Tell us how we did.