RANSOM_HEARTBLEED.THDOBAH

Trojan.Win32.Diztakun.bhqw (KASPERSKY); Ransom:MSIL/Piegez.A (MICROSOFT); Gen:Heur.Ransom.Imps.3 (BITDEFENDER)

Windows

Threat Type: Ransomware

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It drops an AUTORUN.INF file to automatically execute the copies it drops when a user accesses the drives of an affected system.

It connects to a website to send and receive information.

It encrypts files with specific file extensions. It drops files as ransom note.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Ransomware adds the following folders:

- %AppDataLocal%\H34rtBl33d

(Note: %AppDataLocal% is the Application Data folder found in Local Settings, where it is usually C:\Documents and Settings\{user name}\Local Settings\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It adds the following processes:

- vssadmin.exe delete shadows /for=d: /all /quiet

- cmd.exe /C bcdedit /set {bootmgr} displaybootmenu no

- cmd.exe /C Net user D3g1d5 Dwixtkj37 /add

- cmd.exe /C Net localgroup Administrators D3g1d5 /add

- cmd.exe /C ping 6.9.6.9 -n 1 -w 1 {Malware Path} \

Autostart Technique

This Ransomware creates the following registry entries to enable automatic execution of dropped component at every system startup:

HKCU\Software\Microsoft\

Windows\CurrentVersion\Run

H34rtBl33d Ransomware = "%AppDataLocal%\H34rtBl33d\H34rtBl33d.exe"

Other System Modifications

This Ransomware modifies the following registry entries:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableRegistryTools = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoRun = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows\System

DisableCMD = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoClose = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\policies\

system

ShutdownWithoutLogon = "0"

(Note: The default value data of the said registry entry is "1".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableLockWorkstation = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableChangePassword = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

NoClose = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoClose = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

NoLogoff = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

HideFastUserSwitching = "1"

(Note: The default value data of the said registry entry is "0".)

HKEY_LOCAL_MACHINE\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = "0"

(Note: The default value data of the said registry entry is "1".)

HKEY_LOCAL_MACHINE\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

NoClose = "1"

(Note: The default value data of the said registry entry is "0".)

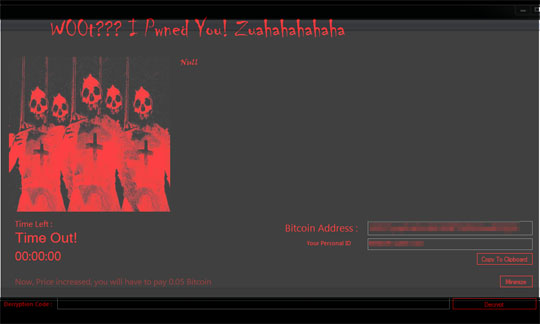

It sets the system's desktop wallpaper to the following image:

Propagation

This Ransomware drops the following copies of itself in all physical and removable drives:

- Setup.exe

It drops an AUTORUN.INF file to automatically execute the copies it drops when a user accesses the drives of an affected system.

Backdoor Routine

This Ransomware connects to the following websites to send and receive information:

- hxxp://{BLOCKED}l33d.{BLOCKED}onlocker.xyz/gen.php

Dropping Routine

This Ransomware drops the following files:

- %AppDataLocal%\H34rtBl33d\H34rtBl33d.bmp -> wallpaper

- %AppDataLocal%\H34rtBl33d\H34rtBl33d.exe -> decryptor

(Note: %AppDataLocal% is the Application Data folder found in Local Settings, where it is usually C:\Documents and Settings\{user name}\Local Settings\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

Information Theft

This Ransomware gathers the following data:

- Computer Name

- Victim IP Address

- Operating System

Stolen Information

This Ransomware sends the data it gathers to the following email addresses via SMTP:

- {BLOCKED}.{BLOCKED}1@gmail.com

- {BLOCKED}7@gmail.com

- {BLOCKED}5@gmail.com

Other Details

This Ransomware connects to the following URL(s) to check for an Internet connection:

- http://www.google.com

It displays the following message boxes:

It does the following:

- Injects a copy of itself in all .rar files excluding directories containing the following strings:

- archive_db

- Intel

- NVIDIA

- PerfLogs

- Windows

- Windows.old

- ProgramFiles

- ProgramData

- ProgramFiles

- $Recycle.Bin

- Boot

- Config.Msi

- System Volume Information

- Program Files

- Program Files (x86)

Ransomware Routine

This Ransomware encrypts files with the following extensions:

- .123

- .3dm

- .3ds

- .3g2

- .3gp

- .602

- .7z

- .ARC

- .BAK

- .JPG

- .PAQ

- .accdb

- .aes

- .ai

- .asc

- .asf

- .asm

- .asp

- .avi

- .backup

- .bak

- .bat

- .bmp

- .brd

- .bz2

- .c

- .cache

- .cgm

- .class

- .cmd

- .config

- .cpp

- .crt

- .cs

- .csr

- .csv

- .db

- .dbf

- .dch

- .der

- .dif

- .dip

- .djvu

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .edb

- .eml

- .fla

- .flv

- .frm

- .gif

- .gpg

- .gz

- .h

- .html

- .hwp

- .ibd

- .inf

- .iso

- .jar

- .java

- .jpeg

- .jpg

- .js

- .jsp

- .key

- .lay

- .lay6

- .ldf

- .m3u

- .m4u

- .manifest

- .max

- .mdb

- .mdf

- .mid

- .mkv

- .mml

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .msg

- .msi

- .myd

- .myi

- .nef

- .odb

- .odg

- .odp

- .ods

- .odt

- .onetoc2

- .ost

- .otg

- .otp

- .ots

- .ott

- .p12

- .pas

- .pdb

- .pem

- .pfx

- .php

- .phtml

- .pl

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .ps1

- .psd

- .pst

- .rar

- .rb

- .resources

- .resx

- .rtf

- .sch

- .sh

- .shtml

- .sldm

- .sldm

- .sldx

- .slk

- .sln

- .snt

- .sql

- .sqlite3

- .sqlitedb

- .stc

- .std

- .sti

- .stw

- .suo

- .svg

- .swf

- .sxc

- .sxd

- .sxi

- .sxm

- .sxw

- .tar

- .tbk

- .tgz

- .tif

- .tiff

- .txt

- .uop

- .uot

- .user

- .vb

- .vbproj

- .vbs

- .vcd

- .vdi

- .vmdk

- .vmx

- .vob

- .vsd

- .vsdx

- .wav

- .wb2

- .wk1

- .wks

- .wma

- .wmv

- .xlc

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .xml

- .zip

It avoids encrypting files with the following strings in their file path:

- .dll

- .sys

- Windows

- System32

- system32

- ProgramData

- AppData

- Program

It appends the following extension to the file name of the encrypted files:

- .H34rtBl33d

It drops the following file(s) as ransom note:

- %Desktop%\H34rtBl33d.html

- %Desktop%\H34rtBl33d.txt

(Note: %Desktop% is the desktop folder, where it usually is C:\Documents and Settings\{user name}\Desktop in Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\Desktop in Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Identify and terminate files detected as RANSOM_HEARTBLEED.THDOBAH

- Windows Task Manager may not display all running processes. In this case, please use a third-party process viewer, preferably Process Explorer, to terminate the malware/grayware/spyware file. You may download the said tool here.

- If the detected file is displayed in either Windows Task Manager or Process Explorer but you cannot delete it, restart your computer in safe mode. To do this, refer to this link for the complete steps.

- If the detected file is not displayed in either Windows Task Manager or Process Explorer, continue doing the next steps.

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- H34rtBl33d Ransomware = %AppDataLocal%\H34rtBl33d\H34rtBl33d.exe

- H34rtBl33d Ransomware = %AppDataLocal%\H34rtBl33d\H34rtBl33d.exe

Step 5

Restore this modified registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: DisableTaskMgr = "1"

To: DisableTaskMgr = "0"

- From: DisableTaskMgr = "1"

- In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- From: DisableRegistryTools = "1"

To: DisableRegistryTools = "0"

- From: DisableRegistryTools = "1"

- In HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows\System

- From: DisableCMD = "1"

To: DisableCMD = "0"

- From: DisableCMD = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- From: NoClose = "1"

To: NoClose = "0"

- From: NoClose = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\system

- From: ShutdownWithoutLogon = "0"

To: ShutdownWithoutLogon = "1"

- From: ShutdownWithoutLogon = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System",

- From: DisableLockWorkstation = "1"

To: DisableLockWorkstation = "0"

- From: DisableLockWorkstation = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: DisableChangePassword = "1"

To: DisableChangePassword = "0"

- From: DisableChangePassword = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: NoClose = "1"

To: NoClose = "0"

- From: NoClose = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- From: NoClose = "1"

To: NoClose = "0"

- From: NoClose = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: NoLogoff = "1"

To: NoLogoff = "0"

- From: NoLogoff = "1"

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: HideFastUserSwitching = "1"

To: HideFastUserSwitching = "0"

- From: HideFastUserSwitching = "1"

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: EnableLUA = "0"

To: EnableLUA = "1"

- From: EnableLUA = "0"

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\System

- From: NoClose = "1"

To: NoClose = "0"

- From: NoClose = "1"

Step 6

Search and delete this folder

- %AppDataLocal%\H34rtBl33d

Step 7

Search and delete these files

- %Desktop%\H34rtBl33d.txt

- %Desktop%\H34rtBl33d.html

Step 8

Scan your computer with your Trend Micro product to delete files detected as RANSOM_HEARTBLEED.THDOBAH. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check the following Trend Micro Support pages for more information:

Step 9

Restore encrypted files from backup.

Step 10

Reset your Desktop properties

Did this description help? Tell us how we did.