Ransom.Win32.JOBCRYPTER.THOAAGAI

MSIL/Filecoder_JobCrypter.C!tr(Fortinet); Gen:Variant.Ransom.JobCrypter.9(BitDefender)

Windows

Threat Type: Ransomware

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It gathers certain information on the affected computer.

It drops files as ransom note.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Ransomware drops and executes the following files:

- %Application Data%\nlo.exe -> copy of itself

(Note: %Application Data% is the current user's Application Data folder, which is usually C:\Documents and Settings\{user name}\Application Data on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\AppData\Roaming on Windows Vista, 7, and 8.)

It drops the following non-malicious files:

- %User Temp%\1.png

- %User Temp%\2.png

- %User Temp%\Screen.jpg ->screen capture of the affected system

(Note: %User Temp% is the current user's Temp folder, which is usually C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\AppData\Local\Temp on Windows Vista, 7, and 8.)

Autostart Technique

This Ransomware adds the following registry entries to enable its automatic execution at every system startup:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

JOJA = %Application Data%\nlo.exe

Other System Modifications

This Ransomware adds the following registry entries:

HKEY_CURRENT_USER\Software

MOI = {67 random digits} -> deleted once files have been encrypted

HKEY_CURRENT_USER\Software

1 = 1

It sets the system's desktop wallpaper to the following image:

- %User Temp%\2.png

Information Theft

This Ransomware gathers the following information on the affected computer:

- Volume Serial Number

- Running Processes

- Machine Name

Stolen Information

This Ransomware sends the data it gathers to the following email addresses via SMTP:

- Host: auth.smtp.1and1.fr

- Email address: {BLOCKED}24@gmail.com

Other Details

This Ransomware does the following:

- It encrypts files in all available drives

- It sleeps when it finds AvastSvc process running in the affected computer

- The email it sends out contains the following:

- Subject:

V3.1 New Client {Volume Serial Number} - Body:

"------Process List------\r\n{process 1} | \r\n{process 2} | ... | \r\n------------------------\r\nSerial Number: {67 random numbers}" - Attachment:

Screen capture (%User Temp%\Screen.jpg) - From:

{BLOCKED}c@sagform.fr "{Machine Name}"

- Subject:

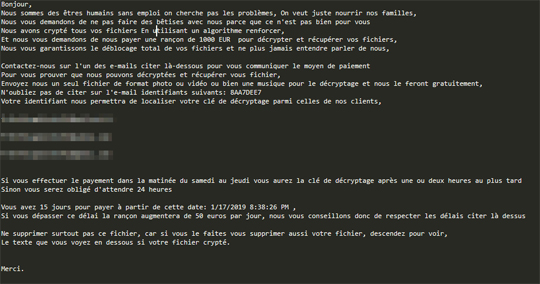

- It displays the following:

- Encrypted files contain a ransom note prepended before the actual encrypted file:

Ransomware Routine

This Ransomware avoids encrypting files with the following strings in their file name:

- boot.ini

- autoexec.bat

- Bootfont.bin

- config.sys

- io.sys

- msdos.sys

- ntdetect.com

- ntldr

- pagefile.sys

- desktop.ini

- Google Chrome.lnk

- Mozilla Firefox.lnk

- Internet Explorer.lnk

- Locker.exe

- .css

It avoids encrypting files with the following strings in their file path:

- Program Files

- Windows

It renames encrypted files using the following names:

- {encrypted file}.css

It drops the following file(s) as ransom note:

- %Desktop%\Comment débloquer mes fichiers .txt

- %User Startup%\Readme.txt

however the malware encountered an exception in its code while writing the contents of the note, hence these files contain nothing

(Note: %Desktop% is the current user's desktop, which is usually C:\Documents and Settings\{User Name}\Desktop on Windows 2000, XP, and Server 2003, or C:\Users\{user name}\Desktop on Windows Vista, 7, and 8.. %User Startup% is the current user's Startup folder, which is usually C:\Windows\Profiles\{user name}\Start Menu\Programs\Startup on Windows 98 and ME, C:\WINNT\Profiles\{user name}\Start Menu\Programs\Startup on Windows NT, C:\Documents and Settings\{User name}\Start Menu\Programs\Startup on Windows XP, or C:\Users\{user name}\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup on Windows Vista, 7, and 8.)

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Identify and terminate files detected as Ransom.Win32.JOBCRYPTER.THOAAGAI

- Windows Task Manager may not display all running processes. In this case, please use a third-party process viewer, preferably Process Explorer, to terminate the malware/grayware/spyware file. You may download the said tool here.

- If the detected file is displayed in either Windows Task Manager or Process Explorer but you cannot delete it, restart your computer in safe mode. To do this, refer to this link for the complete steps.

- If the detected file is not displayed in either Windows Task Manager or Process Explorer, continue doing the next steps.

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- JOJA = "%Application Data%\nlo.exe"

- JOJA = "%Application Data%\nlo.exe"

- In HKEY_CURRENT_USER\Software

- 1 = 1

- 1 = 1

Step 5

Search and delete this file

- %User Temp%\1.png

- %User Temp%\2.png

- %User Temp%\Screen.jpg

- %Desktop%\Comment débloquer mes fichiers .txt

- %User Startup%\Readme.txt

Step 6

Reset your Desktop properties

Step 7

Scan your computer with your Trend Micro product to delete files detected as Ransom.Win32.JOBCRYPTER.THOAAGAI. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check the following Trend Micro Support pages for more information:

Step 8

Restore encrypted files from backup.

Did this description help? Tell us how we did.