RANSOM_UIWIX.A

Windows

Threat Type: Ransomware

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This ransomware was uncovered by Trend Micro during late May 2017. The first variant of the UIWIX malware family, it sports fileless infection capabilities as well as the ability to take advantage of the EternalBlue vulnerability. Users affected by this malware may find their files and documents encrypted, and thus rendered useless.

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It connects to certain websites to send and receive information.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

This malware arrives via the following means:

Installation

This Ransomware drops the following files:

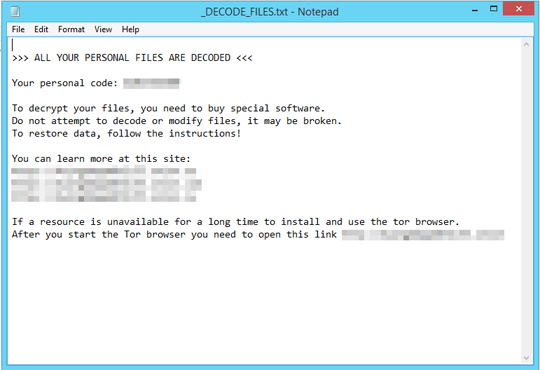

- {folder of encrypted files}\_DECODE_FILES.txt - ransom note

- {malware path}\_DECODE_FILES.txt - ransom note

- %User Temp%\{random numbers}

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It adds the following mutexes to ensure that only one of its copies runs at any one time:

- hfdXrXzQBcKLlsrZ

Download Routine

This Ransomware saves the files it downloads using the following names:

- sqlite-dll-win32-x86-3080500[1].zip - contains non-malicious files

Information Theft

This Ransomware gathers the following data:

- Computer Name

- User Name

Other Details

This Ransomware connects to the following website to send and receive information:

- http://{BLOCKED}ohuptyfbzkz7.onion/gt34987.php

It does the following:

- It executes the following commands to shutdown the system:

- %System%\shutdown.exe /p /f

- It connects to the following non-malicious URLs to download file(s):

- https://{BLOCKED}ogne.dl.{BLOCKED}orge.net/project/cyqlite/3.8.5/sqlite-dll-win32-x86-3080500.zip

- http://{BLOCKED}e.org/2014/sqlite-dll-win32-x86-3080500.zip

- It terminates itself if found running in any of the following countries:

- Russia

- Kazakhstan

- Belarus

It checks if the following virtual machine or sandbox related folder(s) or file(s) is present in the affected system:

- cuckoo

- dbghelp.dll

- HGFS

- VBoxGuest

- VBoxHook.dll

- VBoxMiniRdDN

- VBoxMiniRdrDN

- VBoxMRXNP.dll

- VBoxTrayIPC

- vmcheck.dll

- vmci

Ransomware Routine

This Ransomware avoids encrypting files with the following strings in their file name:

- .com

- .sys

- boot.ini

- Bootfont.bin

- bootmgr

- BOOTNXT

- BOOTSECT.BAK

- NTEDETECT.COM

- ntldr

- NTUSER.DAT

- PDOXUSRS.NET

It avoids encrypting files found in the following folders:

- \Windows

- \Program Files

It renames encrypted files using the following names:

- {original filename and extension}._{unique id}.UIWIX

It leaves text files that serve as ransom notes containing the following text:

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Search and delete this file

Step 3

Scan your computer with your Trend Micro product to delete files detected as RANSOM_UIWIX.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Step 4

Download and apply this security patch Refrain from using these products until the appropriate patches have been installed. Trend Micro advises users to download critical patches upon release by vendors.

Step 5

Restore encrypted files from backup.

Did this description help? Tell us how we did.