RANSOM_HIDDENTEARSHADOW.A

Windows

Threat Type: Trojan

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

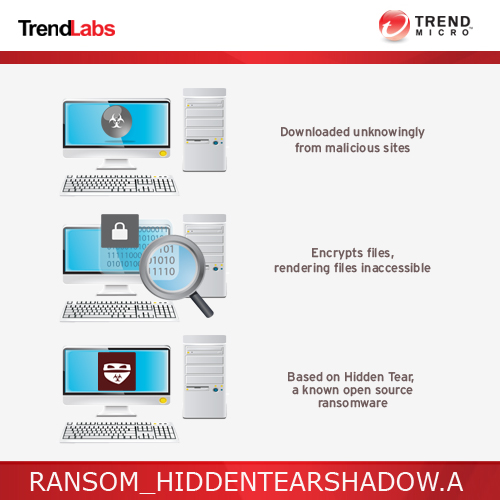

This ransomware, also known as Crypt0Shad0w, is based on the Hidden Tear open source ransomware.

To get a one-glance comprehensive view of the behavior of this Trojan, refer to the Threat Diagram shown below.

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Trojan drops the following copies of itself into the affected system and executes them:

- C:\Users\{UserName}\table.exe

It adds the following processes:

- {malware directory}\ticket.pdf

It leaves text files that serve as ransom notes containing the following:

- "Files has been encrypted with Crypt0Shad0w

Send some bitcoins or kebab

And I also hate night clubs, desserts, being drunk."

It terminates the execution of the copy it initially executed and executes the copy it drops instead.

Dropping Routine

This Trojan drops the following files:

- C:\Users\{UserName}\Desktop\CRYPT0_SHAD0W.txt-serves as ransom note

- C:\Users\{UserName}\PRIVATE_PASSWORD_INCOMPLETE.txt-Save the generated random password(deleted after used)

- {malware directory}\adobe.txt

- The file contains the following strings:

Other Details

This Trojan encrypts files with the following extensions:

- .txt

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .xml

- .psd

It renames encrypted files using the following names:

- {filename}.locked

It does the following:

- It encrypts the files in the following location and in its subfolders:

- C:\Users\{UserName}\Desktop

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Terminate a malware/grayware process

*Note: If the detected process is not displayed in theWindows Task Manager, continue doing the next steps.

- ticket.pdf

Step 4

Search and delete this file

- C:\Users\{UserName}\Desktop\CRYPT0_SHAD0W.txt

- {malware directory}\adobe.txt

- C:\Users\{UserName}\PRIVATE_PASSWORD_INCOMPLETE.txt

Step 5

Scan your computer with your Trend Micro product to delete files detected as RANSOM_HIDDENTEARSHADOW.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Step 6

Restore encrypted files from backup.

Did this description help? Tell us how we did.