RANSOM_HIDDENTEARCYBER.A

Ransom.HiddenTear.Generic (Malwarebytes); Ransom:MSIL/Ryzerlo.A (Microsoft); Ransom.HiddenTear!g1 (Symantec)

Windows

Threat Type: Ransomware

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It creates folders where it drops its files.

It connects to certain websites to send and receive information.

It encrypts files with specific file extensions. It encrypts files found in specific folders. It drops files as ransom note.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Ransomware drops the following copies of itself into the affected system:

- %System Root%\{User Name}\Rand123\local.exe

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

Other System Modifications

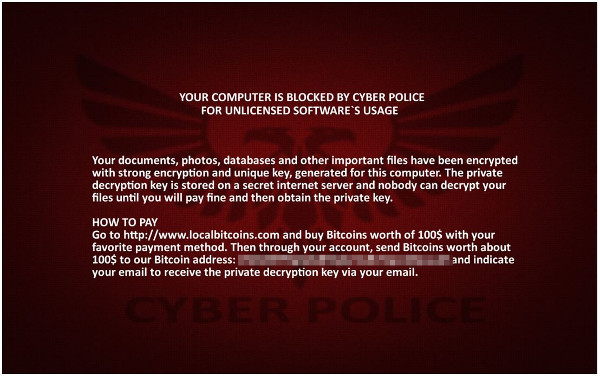

This Ransomware sets the system's desktop wallpaper to the following image:

Download Routine

This Ransomware connects to the following URL(s) to download its component file(s):

- https://image.{BLOCKED}b.co/{BLOCKED}w/test.jpg

It saves the files it downloads using the following names:

- %System Root%\{User Name}\test.jpg -> used as wallpaper

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

Other Details

This Ransomware connects to the following URL(s) to check for an Internet connection:

- https://www.google.com

It connects to the following website to send and receive information:

- https://{BLOCKED}e.com/write.php

Ransomware Routine

This Ransomware encrypts files with the following extensions:

- .grr

- .grt

- .grv

- .gs

- .gsd

- .gsp

- .gtar

- .gthr

- .gtp

- .gui

- .gv

- .gwk

- .gxl

- .gz

- .gza

- .gzi

- .gzip

- .ha

- .hal

- .hbc

- .hbc2

- .hbe

- .hbx

- .hcc

- .hce

- .hci

- .hcl

- .hcr

- .hcu

- .hcx

- .hda

- .hdf

- .hdi

- .hdl

- .hdpmx

- .hdumx

- .hdz

- .txt

- .jar

- .exe

- .dat

- .contact

- .settings

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .py

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .htm

- .xml

- .psd

- .dll

- .c

- .cs

- .mp3

- .mp4

- .f3d

- .dwg

- .cpp

- .zip

- .rar

- .mov

- .rtf

- .bmp

- .mkv

- .avi

- .apk

- .lnk

- .iso

- .7-zip

- .ace

- .arj

- .bz2

- .cab

- .gzip

- .lzh

- .tar

- .uue

- .xz

- .z

- .001

- .mpeg

- .mp3

- .mpg

- .core

- .crproj

- .pdb

- .ico

- .pas

- .db

- .torrent

- .txt

- .jar

- .exe

- .dat

- .contact

- .settings

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .odt

- .jpg

- .png

- .csv

- .py

- .sql

- .mdb

- .sln

- .php

- .asp

- .aspx

- .html

- .htm

- .xml

- .psd

- .dll

- .c

- .cs

- .mp3

- .mp4

- .f3d

- .dwg

- .cpp

- .zip

- .rar

- .mov

- .rtf

- .bmp

- .mkv

- .avi

- .apk

- .lnk

- .iso

- .7-zip

- .ace

- .arj

- .bz2

- .cab

- .gzip

- .lzh

- .tar

- .uue

- .xz

- .z

- .001

- .mpeg

- .mp3

- .mpg

- .core

- .crproj

- .pdb

- .ico

- .pas

- .db

- .torrent

- .1pe

- .1ph

- .1st

- .a2m

- .a3l

- .a3m

- .a3w

- .a4l

- .a4m

- .a4w

- .a52

- .a5l

- .a5w

- .a65

- .aa

- .aa3

- .aac

- .aam

- .aax

- .ab

- .ab1

- .ab2

- .ab3

- .abc

- .abcd

- .abdata

- .abi

- .abkprj

- .abm

- .abp

- .abs

- .abw

- .ABW

- .aby

- .ABY

- .ac3

- .AC3

- .aca

- .acc

- .accda

- .accdb

- .accde

- .accdt

- .acd

- .acd-bak

- .acd-zip

- .ACE

- .acf

- .acf

- .ACF

- .acg

- .ACL

- .acm

- .ACM

- .aco

- .acp

- .ACS

- .act

- .ACT

- .ad3

- .ada

- .ADB

- .adg

- .ADM

- .adn

- .ads

- .adt

- .adts

- .adu

- .adv

- .adx

- .afc

- .afe

- .afl

- .afp

- .aft

- .agd

- .aggr

- .agm

- .aif

- .aif

- .aifb

- .aifc

- .aiff

- .aim

- .aim

- .ais

- .ais

- .aiv

- .akp

- .al

- .alac

- .alaw

- .alc

- .ald

- .alg

- .ali

- .all

- .als

- .alt

- .ALZ

- .amb

- .amf

- .amg

- .aml

- .amr

- .ams

- .ams

- .amsorm

- .amu

- .amxd

- .an1

- .anme

- .ans

- .anx

- .aob

- .aol

- .ap

- .ape

- .apf

- .aph

- .apl

- .apl

- .app

- .ar7

- .arc

- .arh

- .ari

- .aria

- .ariax

- .art

- .as

- .asc

- .ascii

- .asd

- .ase

- .asf

- .ashprj

- .asm

- .asnd

- .asp

- .asr

- .ast

- .ast

- .asw

- .at3

- .atf

- .atrac

- .ats

- .aty

- .aty

- .au

- .aud

- .aud

- .aup

- .avc

- .avi

- .avj

- .avl

- .avp

- .avr

- .avs

- .aw

- .awb

- .awdb

- .awg

- .awm

- .awp

- .awt

- .aww

- .axm

- .ay

- .azw

- .azw

- .azw1

- .azz

- .b

- .b&w

- .b4s

- .bad

- .bafl

- .band

- .bap

- .bat

- .bbl

- .bbp

- .bbs

- .bc

- .bcc

- .bci

- .bcm

- .bct

- .bdc

- .bdd

- .bdf

- .bdic

- .bdp

- .bdr

- .bean

- .bf2

- .bfx

- .bgl

- .bgt

- .bi

- .bib

- .bidule

- .bim

- .bin

- .bin

- .bk

- .bkk

- .bkn

- .bkw

- .blb

- .bld

- .blg

- .bln

- .bm2

- .bmp

- .bmt

- .bna

- .bna

- .boc

- .bok

- .book

- .box

- .brain

- .brd

- .brstm

- .brw

- .btf

- .btif

- .btinstall

- .btm

- .bun

- .bup

- .bvp

- .bwf

- .bzabw

- .b_w

- .c01

- .caf

- .cav

- .cca

- .ccp

- .ccr

- .cct

- .cda

- .cdda

- .cdf

- .cdp

- .cdpx

- .cdpz

- .cdr

- .cdx

- .cel

- .celtx

- .cfa

- .cfs

- .cfxr

- .charset

- .chg

- .chk

- .chn

- .chord

- .cidb

- .ckt

- .cl2

- .cl4

- .clb

- .clg

- .clix

- .clm

- .clp

- .clx

- .cmap

- .cmbl

- .cmf

- .cml

- .cms

- .cn1

- .cna

- .cod

- .com

- .contact

- .copy

- .cpf

- .cpmz

- .cpr

- .cpt

- .cptl

- .cptx

- .crev

- .crtx

- .crwl

- .cry

- .csa

- .csh

- .csv

- .ctf

- .ctl

- .ctm

- .ctt

- .ctv

- .ctv3

- .cub

- .cursorfx

- .cva

- .cvd

- .cvn

- .cwk

- .cwp

- .cws

- .cwz

- .cxt

- .cyi

- .cyo

- .d00

- .d01

- .da2

- .daf

- .dal

- .dam

- .dap

- .das

- .dat

- .data

- .db

- .db-

- .dbd

- .dbf

- .dbg

- .dbgsym

- .dcf

- .dcl

- .dcm

- .dcmd

- .dcmf

- .dcpf

- .dcpr

- .dct

- .ddb

- .ddc

- .ddcx

- .ddt

- .des

- .desktop

- .dewf

- .dex

- .df2

- .dfc

- .dfm

- .dfproj

- .dgc

- .dgs

- .dhcd

- .dia

- .diagcab

- .diagpkg

- .dif

- .dig

- .dii

- .dir

- .dita

- .ditamap

- .ditaval

- .diz

- .djm

- .dlc

- .dll

- .dls

- .dl_

- .dm

- .dm2

- .dmc

- .dmf

- .dmg

- .dmo

- .dms

- .dmsa

- .dmse

- .dmsk

- .dmsp

- .dna

- .dne

- .doc

- .dockzip

- .docm

- .docx

- .docz

- .dot

- .dotm

- .dotx

- .dox

- .dpa

- .dpb

- .dpk

- .dpn

- .dps

- .dpt

- .dpx

- .dra

- .drf

- .drg

- .drl

- .ds2

- .dsb

- .dsc

- .dsd

- .dsf

- .dsm

- .dsp

- .dss

- .dsv

- .dsx

- .dsy

- .dsz

- .dta

- .dtd

- .dtf

- .dtm

- .dtr

- .dts

- .dtshd

- .dtsx

- .dvdproj

- .dvds

- .dvf

- .dvi

- .dwc

- .dwd

- .dwi

- .dwp

- .dws

- .dwz

- .dx

- .dz

- .dzp

- .e01

- .e4a

- .eap

- .ear

- .eas

- .ebq

- .ebuild

- .ec0

- .ecc

- .ecl

- .ecs

- .edat

- .edat2

- .edf

- .edfx

- .edg

- .eep

- .efa

- .efe

- .efk

- .efp

- .efq

- .efs

- .efv

- .efw

- .efx

- .egg

- .egp

- .eml

- .emlx

- .emlxpart

- .emp

- .emrg

- .emrg2

- .emulecoll

- .enc

- .enex

- .env

- .enw

- .epf

- .epub

- .err

- .es

- .es2

- .esb

- .ese

- .esp

- .esq

- .ess

- .est

- .esx

- .etd

- .etf

- .ett

- .etx

- .euc

- .ev

- .ev3

- .evy

- .ews

- .exe

- .exif

- .exl

- .exx

- .ex_

- .ezp

- .f

- .fa

- .faq

- .fasta

- .fb2

- .fbl

- .fbz

- .fcf

- .fdb

- .fdf

- .fdm

- .fdr

- .fds

- .fdt

- .fdx

- .fdxt

- .fes

- .ff

- .ffd

- .ffl

- .ffo

- .fft

- .ffwp

- .fid

- .fif

- .fil

- .flame

- .flipchart

- .flk

- .fll

- .flo

- .flow

- .flp

- .flr

- .flt

- .flv

- .flwa

- .fmt

- .fnbk

- .fnrecipes

- .fo

- .folx

- .fop

- .fox

- .fpk

- .fpsl

- .fpt

- .framework

- .frg

- .frl

- .frm

- .fro

- .frt

- .fsb

- .fsc

- .fss

- .ftm

- .ftw

- .fwp

- .fxc

- .fxp

- .fzf

- .gal

- .gallery

- .galleryco

- .galleryit

- .gan

- .gbr

- .gbx

- .gc

- .gca

- .gcf

- .gcw

- .gcx

- .ged

- .gedcom

- .gen

- .gexf

- .ggb

- .gio

- .gis

- .gld

- .gls

- .gms

- .gno

- .gp3

- .gpi

- .gpj

- .gpk

- .gpn

- .gpr

- .gra

- .grade

- .graphml

- .graphmlz

- .grd

- .grib

- .grk

- .gro

- .grp

- .hht

- .hif

- .hip

- .hkdb

- .hki

- .hki1

- .hki2

- .hki3

- .hl

- .hm

- .hm3

- .hml

- .hmt

- .hmxp

- .hmxz

- .hog

- .hpf

- .hpi

- .hpk

- .hpp

- .hqx

- .hs

- .hs2

- .hst

- .htb

- .htg

- .html

- .huh

- .hvc

- .hwp

- .hy1

- .hyp

- .hyv

- .hz

- .i5z

- .iba

- .ibcd

- .ibooks

- .icalevent

- .icaltodo

- .ice

- .icf

- .ichat

- .id2

- .idx

- .ies

- .ifaith

- .ifc

- .igc

- .ii

- .iif

- .iil

- .img

- .imp

- .imr

- .imt

- .imz

- .incp

- .ingr

- .ink

- .inp

- .ins

- .inv

- .inx

- .inx

- .ip

- .ipa

- .ipf

- .ipk

- .ipmeta

- .ipr

- .iproject

- .ipsw

- .irock

- .irp

- .irr

- .irx

- .is1

- .isf

- .ish

- .ish1

- .ish2

- .ish3

- .ist

- .isz

- .ite

- .itl

- .itlp

- .itm

- .itmsp

- .itn

- .itx

- .iup

- .ivs

- .ivt

- .iw

- .iwd

- .ix2

- .ixb

- .j

- .jam

- .jar

- .jasper

- .jbi

- .jdb

- .jef

- .jfif

- .jgz

- .jic

- .jis

- .jmp

- .jnt

- .joined

- .jp1

- .jpc

- .jpg

- .jrprint

- .jrtf

- .jrxml

- .js

- .jude

- .kap

- .kar

- .kbs

- .kdbx

- .kdc

- .key

- .kgb

- .kid

- .kismac

- .klg

- .knt

- .kon

- .koob

- .kpf

- .kpp

- .kpr

- .kpx

- .kpz

- .krz

- .kth

- .kvtml

- .kwd

- .l6t

- .laccdb

- .latex

- .lbr

- .lbt

- .lemon

- .lha

- .lis

- .lit

- .lix

- .llb

- .lms

- .lmx

- .lng

- .lnt

- .loc

- .log

- .lp7

- .lpdb

- .lpk

- .lqr

- .lrcat

- .lrdata

- .lrf

- .lrs

- .lrx

- .lsf

- .lsl

- .lsp

- .lsr

- .lst

- .lsu

- .ltr

- .ltx

- .lue

- .luf

- .lvm

- .lvw

- .lw4

- .lwp

- .lxfml

- .ly

- .lyt

- .lyx

- .lz

- .lzh

- .lzm

- .lzma

- .lzo

- .lzx

- .m

- .m4a

- .m4b

- .macbin

- .maf

- .maff

- .mag

- .mai

- .man

- .map

- .mar

- .mart

- .mas

- .mat

- .mbb

- .mbd

- .mbf

- .mbg

- .mbl

- .mbox

- .mbp

- .mbx

- .mc1

- .mcd

- .mcxe

- .md

- .md8

- .mdb

- .mdc

- .mdf

- .mdl

- .mdm

- .mdt

- .mdx

- .mdz

- .me

- .meg

- .mell

- .mellel

- .mem

- .menc

- .merlin2

- .met

- .mex

- .mfa

- .mfe

- .mfp

- .mft

- .mfu

- .mfv

- .mgc

- .mindnode

- .mint

- .mission

- .mit

- .mls

- .mm

- .mm6

- .mma

- .mmc

- .mmf

- .mmip

- .mml

- .mmm

- .mmp

- .mmu

- .mmw

- .mnc

- .mng

- .mnk

- .mno

- .mnt

- .mny

- .mo?

- .mob

- .mobi

- .moho

- .mol

- .money

- .mos

- .mosaic

- .mou

- .mov

- .mox

- .mp3

- .mp4

- .mpd

- .mpg

- .mpi

- .mpj

- .mpkg

- .mpp

- .mpr

- .mps

- .mpt

- .mpv

- .mpx

- .mpz

- .mpzip

- .mq4

- .mrt

- .ms10

- .ms8

- .msb

- .msc

- .msg

- .msi

- .msp

- .mss

- .msu

- .mtf

- .mth

- .mtm

- .mts

- .mts

- .mtt

- .mtw

- .mtz

- .muf

- .mup

- .mw

- .mwd

- .mwf

- .mwp

- .mws

- .mwx

- .mx

- .mxad

- .mxc2

- .mxi

- .myi

- .mzz

- .nap

- .narc

- .nbe

- .nbf

- .nbk

- .nbm

- .ndb

- .ndif

- .ndk

- .ndoc

- .ndx

- .nessus

- .net

- .neta

- .nfl

- .nfo

- .nitf

- .nks

- .nkx

- .nmind

- .nmp

- .nni

- .nnp

- .not

- .notebook

- .notes

- .now

- .np

- .npl

- .npr

- .npt

- .nrb

- .nrc

- .nrd

- .nrl

- .nrm

- .nru

- .nsa

- .nsq

- .nsr

- .ntf

- .ntx

- .nvdl

- .nvl

- .nvram

- .nwctxt

- .nwp

- .nws

- .oab

- .oar

- .obd

- .obj

- .ocr

- .od

- .odc

- .odf

- .odif

- .odm

- .odp

- .odt

- .odx

- .oeaccount

- .oeb

- .ofc

- .ofl

- .ofm

- .oft

- .ofx

- .olk

- .olk14cate

- .olk14cont

- .olk14even

- .olk14grou

- .olk14mail

- .olk14mess

- .olk14msgs

- .olk14note

- .olk14sign

- .olk14task

- .olt

- .omcs

- .omp

- .ond

- .one

- .oo3

- .opd

- .openbsd

- .opf

- .opx

- .or2

- .or3

- .or4

- .or5

- .or6

- .org

- .ort

- .otf

- .otl

- .otln

- .otp

- .ott

- .ott

- .out

- .ova

- .ovf

- .oz

- .p10

- .p3

- .p7s

- .pab

- .pac

- .pack

- .paf

- .pages

- .pak

- .pak

- .pal

- .paq

- .paq6

- .paq7

- .paq8

- .paq8f

- .par2

- .pax

- .pb

- .pbd

- .pbi

- .pbk

- .pc

- .pcap

- .pcb

- .pcf

- .pck

- .pcr

- .pd4

- .pd5

- .pdas

- .pdb

- .pdd

- .pdfig

- .pdo

- .pds

- .pdx

- .pe4

- .pea

- .peb

- .pec

- .pep

- .pet

- .pex

- .pf

- .pfc

- .pff

- .pfl

- .pfx

- .pgpf

- .phar

- .phb

- .phd

- .phm

- .php

- .pi

- .pif

- .pim

- .pis

- .pit

- .piz

- .pjt

- .pjx

- .pk3

- .pka

- .pkb

- .pkh

- .pks

- .pkt

- .pls

- .plt

- .plw

- .pml

- .pmm

- .pmo

- .pmr

- .png

- .pns

- .pnt

- .pnt

- .pod

- .poi

- .por

- .pos

- .postal

- .pot

- .potm

- .potx

- .pp

- .pp2

- .ppc

- .ppf

- .ppk

- .ppr

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .ppz

- .prb

- .prc

- .pre

- .prf

- .prj

- .prm

- .prn

- .pro4

- .pro4pl

- .pro4plx

- .pro4x

- .propdesc

- .prp

- .prs

- .prt

- .prx

- .prz

- .psa

- .psf

- .psh

- .psm

- .pst

- .psv

- .psw

- .ptb

- .ptf

- .ptk

- .ptn

- .ptz

- .pup

- .puz

- .pvj

- .pvl

- .pvm

- .pwdp

- .pwdpl

- .pwi

- .pxa

- .pxc

- .pxf

- .pxj

- .q07

- .q08

- .q09

- .q3d

- .qb2005

- .qb2006

- .qb2007

- .qb2009

- .qb2010

- .qb2011

- .qb2012

- .qbw

- .qda

- .qdat

- .qdf

- .qdfm

- .qdl

- .qel

- .qfx

- .qif

- .qm

- .qpb

- .qpf

- .qph

- .qpm

- .qrc

- .qrp

- .qsd

- .qvp

- .qvw

- .r0

- .r00

- .r01

- .r02

- .r03

- .r21

- .r30

- .r??

- .rad

- .ral

- .rar

- .rat

- .rbt

- .rcd

- .rcg

- .rcx

- .rdb

- .rdx

- .readme

- .reb

- .ref

- .reference

- .rel

- .ret

- .rez

- .rf1

- .rfa

- .rfd

- .rfo

- .rft

- .rge

- .rgmc

- .rgo

- .rgss2a

- .ris

- .rk

- .rl

- .rmd

- .rmuf

- .rmx

- .rng

- .rnq

- .roca

- .rod

- .rog

- .roi

- .rou

- .rox

- .roxio

- .rp

- .rpa

- .rpd

- .rpprj

- .rpprj

- .rpt

- .rrt

- .rs

- .rsc

- .rsp

- .rst

- .rsv

- .rsw

- .rtd

- .rte

- .rtf

- .rtfd

- .rtp

- .rtx

- .run

- .rvt

- .rwg

- .rwp

- .rws

- .rz

- .rzb

- .rzk

- .rzn

- .s00

- .s01

- .s02

- .s7z

- .s85

- .sab

- .sad

- .saf

- .safetext

- .Sum

- .sam07

- .sar

- .sav

- .save

- .sbc

- .sbd

- .sbf

- .sbq

- .sbr

- .sbt

- .sbw

- .sc45

- .SCA

- .scc

- .scd

- .scexcludb

- .scg

- .scm

- .screstore

- .scresults

- .scriv

- .scrivx

- .scs

- .sct

- .scw

- .scz

- .sda

- .sdd

- .sdi

- .sdm

- .sdn

- .sdq

- .sds

- .sdt

- .sdts

- .sdw

- .sdz

- .sea

- .sec

- .sed

- .sel

- .sen

- .seo

- .ser

- .sfl

- .sgm

- .sgml

- .sh

- .shar

- .shc

- .shr

- .shw

- .shx

- .sib

- .sidx

- .sig

- .sis

- .sisx

- .sit

- .sitx

- .skc

- .skim

- .skv

- .skx

- .sla

- .sla.gz

- .sldtm

- .sle

- .slf

- .slk

- .slp

- .sls

- .sma

- .smf

- .sms

- .sna

- .snag

- .sonic

- .soundpack

- .sow

- .sp

- .sp45

- .spb

- .spl

- .spub

- .sqfs

- .sqx

- .sqz

- .sr2

- .srep

- .srr

- .ssa

- .stk

- .stl

- .stm

- .story

- .stp

- .stproj

- .str

- .strings

- .stt

- .sttpl

- .stu

- .stw

- .sty

- .styk

- .stykz

- .sub

- .sui

- .svd

- .svf

- .svw

- .swk

- .sxg

- .sxi

- .sxt

- .sxw

- .sy3

- .sylk

- .sys

- .t

- .t01

- .t02

- .t03

- .t04

- .t05

- .t06

- .T06

- .t07

- .T07

- .t08

- .t09

- .t10

- .t2

- .t2k

- .t2ks

- .t2kt

- .tab

- .tar

- .tardist

- .tax

- .tax08

- .tax09

- .tax10

- .tax11

- .tax2008

- .tax2009

- .tax2010

- .tax2011

- .taz

- .tb

- .tbl

- .tbz

- .tbz2

- .tcc

- .tcx

- .tda

- .tde

- .tdf

- .tdm

- .tdt

- .te3

- .tef

- .template

- .tet

- .tex

- .text

- .texturepa

- .tfa

- .tfm

- .tfx

- .tg

- .tgf

- .tgz

- .thp

- .thr

- .tjp

- .tk3

- .tkfl

- .tl5

- .tlb

- .tld

- .tlk

- .tlz

- .tlzma

- .tm

- .tmr

- .tmw

- .tmx

- .tng

- .to4

- .tol

- .top

- .topc

- .tpb

- .tpc

- .tpf

- .tps

- .tpz

- .tr3

- .tra

- .trd

- .trk

- .trm

- .trs

- .trx

- .ts

- .tst

- .tsv

- .tt10

- .tt11

- .ttk

- .twb

- .twbx

- .txa

- .txd

- .txf

- .txn

- .u3i

- .ubj

- .uccapilog

- .ud

- .udc

- .udeb

- .uds

- .ulf

- .ulz

- .umf

- .unauth

- .unx

- .uoml

- .upd

- .update

- .upr

- .ustar

- .utf8

- .utxt

- .uvf

- .uwl

- .val

- .vault

- .vbpf1

- .vbw

- .vcd

- .vce

- .vcf

- .vcs

- .vct

- .vdb

- .vdf

- .vdx

- .vi

- .vip

- .vle

- .vlg

- .vmsd

- .vmsn

- .vmss

- .vmt

- .vnt

- .voi

- .vok

- .voxb

- .vpp

- .vrd

- .vscontent

- .vsv

- .vsx

- .vtx

- .vud

- .vvf

- .vw

- .vxml

- .w02

- .wab

- .wav

- .wb1

- .wbk

- .wcat

- .wcd

- .wcf

- .wdf

- .wdq

- .wea

- .wfm

- .wgt

- .wid

- .windowsli

- .wjr

- .wk1

- .wk2

- .wk3

- .wk4

- .wk5

- .wke

- .WLK

- .WMA

- .WMC

- .WMF

- .WMV

- .WNF

- .wnk

- .WOC

- .WP

- .wp

- .wp4

- .wp5

- .wp5

- .wp6

- .wp7

- .wpa

- .wpc

- .wpd

- .WPD

- .wpf

- .WPG

- .wpk

- .WPL

- .wpl

- .WPM

- .wpo

- .WPS

- .wps

- .wpt

- .wpw

- .wri

- .wsd

- .wsi

- .wsm

- .wtb

- .wtr

- .wtx

- .xaf

- .xappl

- .xas

- .xbc

- .xbdoc

- .xbk

- .xbplate

- .xbt

- .xdb

- .xdl

- .xdp

- .xds

- .xef

- .xem

- .xer

- .xfd

- .xfdf

- .xfo

- .xfr

- .xft

- .xgml

- .xgmml

- .xlc

- .xlf

- .xlgc

- .xlt

- .xlw

- .xmcd

- .xmi

- .xmpz

- .xpdl

- .xpg

- .xpj

- .xpr

- .xpt

- .xrp

- .xry

- .xsl

- .xsvf

- .XTG

- .xtm

- .xtp

- .xvct

- .xwp

- .xxd

- .xy

- .xy3

- .xyp

- .xyw

- .xyz

- .xyzv

- .yam

- .ychat

- .ygf

- .yml

- .zabw

- .zap

- .zdb

- .zdc

- .zdct

- .zix

- .zmc

- .zpl

- .zw

It encrypts files found in the following folders:

- %Desktop%

- %User Profile%\Links

- %User Profile%\Contacts

- %User Profile%\Desktop

- %User Profile%\Documents

- %User Profile%\Downloads

- %User Profile%\Pictures

- %User Profile%\Music

- %User Profile%\OneDrive

- %User Profile%\Saved Games

- %User Profile%\Favorites

- %User Profile%\Searches

- %User Profile%\Videos

(Note: %Desktop% is the desktop folder, where it usually is C:\Documents and Settings\{user name}\Desktop in Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\Desktop in Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.. %User Profile% is the current user's profile folder, which is usually C:\Documents and Settings\{user name} on Windows 2000, XP, and Server 2003, or C:\Users\{user name} on Windows Vista and 7.)

It appends the following extension to the file name of the encrypted files:

- .locked

It drops the following file(s) as ransom note:

- %Desktop%\READ_IT.txt

(Note: %Desktop% is the desktop folder, where it usually is C:\Documents and Settings\{user name}\Desktop in Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\Desktop in Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It leaves text files that serve as ransom notes containing the following text:

- YOUR COMPUTER IS BLOCKED BY CYBER POLICE FOR UNLICENSED SOFTWARE`S USAGE. Your documents, photos, databases and other important files have been encrypted with strong encryption and unique key, generated for this computer. The private decryption key is stored on a secret internet server and nobody can decrypt your files until you will pay fine and then obtain the private key. HOW TO PAY: Go to http://www.localbitcoins.com and buy Bitcoins worth of 100$ with your favorite payment method. Then through your account, send Bitcoins worth about 100$ to our Bitcoin address: 1NiGZiFPRqGdxB7ZpbcVsRUVqLJ2SjLsuM and indicate your email to receive the decryption key via your email.

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Identify and terminate files detected as RANSOM_HIDDENTEARCYBER.A

- Windows Task Manager may not display all running processes. In this case, please use a third-party process viewer, preferably Process Explorer, to terminate the malware/grayware/spyware file. You may download the said tool here.

- If the detected file is displayed in either Windows Task Manager or Process Explorer but you cannot delete it, restart your computer in safe mode. To do this, refer to this link for the complete steps.

- If the detected file is not displayed in either Windows Task Manager or Process Explorer, continue doing the next steps.

Step 4

Search and delete these files

- %System Root%\{User Name}\test.jpg

- %Desktop%\READ_IT.txt

Step 5

Scan your computer with your Trend Micro product to delete files detected as RANSOM_HIDDENTEARCYBER.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check the following Trend Micro Support pages for more information:

Step 6

Restore encrypted files from backup.

Step 7

Reset your Desktop properties

Did this description help? Tell us how we did.