Das Dark Web ist der versteckte Teil des Internets. Es macht etwa 6 % des Internet-Contents aus und ist Teil eines viel größeren Bereichs, der als Deep Web bekannt ist und wiederum 90 % des Internets ausmacht.

Inhalt

Dark Websites ermöglichen Nutzern dank Verschlüsselungssoftware wie dem Tor-Browser (kurz für „The Onion Router“) größtmögliche Anonymität. Im Gegensatz zum Surface Web verwendet das Dark Web keine Informationen, die in Suchmaschinen wie Google oder Bing verfügbar sind. Stattdessen nutzt es Content aus einzelnen Quellen: Foren, E-Mail, Social Media und Unternehmensdatenbanken.

Alles im Dark Web ist dezentralisiert. Wer auf den Content zugreifen will, muss komplexe Links eingeben, die aus Zahlen und Buchstaben bestehen. Die Commerce-Website, die als „Dream Market“ bekannt ist, hat zum Beispiel die Adresse „eajwlvm3z2lcca76.onion“.

Diese Eigenschaften machen das Dark Web zu einem attraktiven Ort für kriminelle Geschäfte.

Dark Web, Deep Web und Surface Web

Wer über das Deep Web spricht, kommt um das „Surface Web“ nicht herum. Es ist genau das Gegenteil des Deep Webs, nämlich der Teil des Internets, auf den herkömmliche Suchmaschinen und Standard-Webbrowser ohne spezielle Software und Konfigurationen zugreifen können. Dieses „durchsuchbare Internet“ wird manchmal auch als Clearnet bezeichnet.

Wenn sie die Begriffe Deep Web und Dark Web hören, denken viele Menschen möglicherweise an gefährliche Orte, die mit Cyberkriminalität in Verbindung stehen. Die ursprüngliche Bedeutung steht jedoch nicht in direktem Zusammenhang mit illegalen Aktivitäten wie Cyberkriminalität.

Deep Web bezieht sich auf Internet-Content, der aus verschiedenen Gründen nicht von Suchmaschinen wie Google indexiert werden kann oder wird. Diese Definition umfasst somit dynamische Webseiten, gesperrte Websites (etwa solche, bei denen Sie zur Freischaltung ein CAPTCHA lösen müssen) und nicht verlinkte Websites. Sie gilt auch für private Websites (wie solche, für die Sie sich anmelden müssen), für Inhalte, die nicht im HTML-Format vorliegen, nicht kontextbezogen sind oder Skripts enthalten, und für Netzwerke mit eingeschränktem Zugriff.

Es gibt verschiedene technische Gründe, warum eine Website nicht bei einer Suchmaschine registriert ist. Übliche Suchmaschinen wie Google und Yahoo! verwenden ihre eigenen Crawler, um Informationen über Websites im Internet zu sammeln und zu registrieren. Webinhalte, auf die nicht zugegriffen werden kann, lassen sich natürlich nicht registrieren. Ein leicht verständliches Beispiel für eine Website, auf die Crawler nicht zugreifen können, ist eine mitgliedschaftsbasierte Website, für deren Zugriff Anmeldedaten erforderlich sind. Crawler können bis zum Anmeldebildschirm zugreifen. Aber Webinhalte, für die man sich anmelden muss, um sie sehen zu können, gelten als Deep Web und können nicht registriert werden.

Das Dark Web ist nicht das Deep Web, sondern nur Teil davon. Das Dark Web setzt auf Darknets oder Netzwerke, in denen Verbindungen zwischen vertrauenswürdigen Peers hergestellt werden. Beispiele für Dark-Web-Systeme sind Tor, Freenet oder das Invisible Internet Project (I2P).

Verglichen mit einem Bergwerkstollen wäre das Dark Web der tiefere Teil des Deep Web, für dessen Zugang hoch spezialisierte Tools oder Ausrüstung erforderlich sind. Es liegt tiefer unter der Oberfläche, und Website-Besitzer haben mehr Grund, ihren Content verborgen zu halten.

Geschichte des Dark Web

Das Dark Web hat seinen Ursprung im Jahr 2000, mit dem Forschungsprojekt des Studenten Ian Clark von der University of Edinburgh. Clarks Ziel war es, ein anonymes Kommunikations- und Filesharing-Programm namens Freenet zu entwickeln. Auf dieser Plattform für freie Meinungsäußerung sollten Nutzer ohne staatliche Zensur diskutieren und Informationen austauschen können. Freenet wurde im Jahr 2000 freigegeben, jedoch wurde es schon bald von Tor überholt, das 2002 veröffentlicht wurde und 2008 einen Browser auf den Markt brachte. Tor ist bis heute der bevorzugte Zugang zum Dark Web.

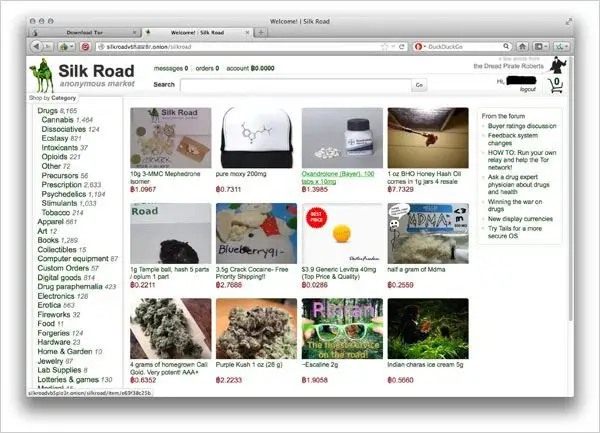

Die Silk Road

Die Silk Road war das berüchtigtste Beispiel für einen Online-Marktplatz im Tor-Netzwerk. Bevor das FBI die Website im Jahr 2013 abschaltete, wurde sie als Plattform für den Verkauf illegaler Drogen genutzt, auf der Nutzer anonym surfen konnten. Das war jedoch nicht das Ende, denn am 6. November 2013 ging eine neue Website online. Die neu gestartete Website mit dem Namen „Silk Road 2.0“ versprach verbesserte Sicherheit. Ziel war es, eine erneute Schließung zu vermeiden. Am 6. November 2014, genau ein Jahr nach dem Start von Silk Road 2.0, wurde die neue Website geschlossen. Der Betreiber wurde im Rahmen der Operation Onymous festgenommen – einer internationalen Strafverfolgungsaktion gegen illegale Online-Marktplätze, die im Tor-Netzwerk operieren.

Zugriff auf das Dark Web

Um Online-Aktivitäten geheim zu halten, setzt das Dark Web eine fortschrittliche Verschlüsselung ein, die sich von der alltäglichen unterscheidet. Nutzer benötigen spezielle Browser wie Tor, um geheime Tunnel für den Zugriff darauf zu erstellen. Auf diese Weise kann niemand sehen, was sie gerade tun.

Der Zugriff auf das Dark Web kann für Unerfahrene eine Herausforderung sein. Die meisten Dark Websites verwenden das Tor-Netzwerk, eine kostenlose Open-Source-Software, die anonyme Kommunikation ermöglicht.

Dennoch können Nutzer das Tor-Netzwerk auch dazu nutzen, illegale Aktivitäten zu verschleiern. Das macht es zu einem bevorzugten Ziel für Strafverfolgungsbehörden und Hacker. Wenn Sie auf das Dark Web zugreifen wollen, müssen Sie einen Dark-Web-Browser wie den Tor-Browser oder Tails herunterladen. Anschließend müssen Sie ihn für die Verbindung mit dem Tor-Netzwerk konfigurieren. Sobald die Verbindung hergestellt ist, können Sie auf Websites im Dark Web zugreifen. Dazu geben Sie deren URLs direkt ein oder verwenden Suchmaschinen oder Verzeichnisse für das Dark Web.

Sie sollten sich jedoch vor Auge halten, dass Sie durch den Zugriff auf das Dark Web verschiedenen Risiken ausgesetzt sein können kann, darunter Malware, Phishing-Angriffe und illegale Inhalte.

Dark Web versus Darknet: Unterschiede

Viele Menschen verwenden die Begriffe Dark Web und Darknet fälschlicherweise synonym, obwohl sie sich auf unterschiedliche Konzepte beziehen. Das Darknet ist die zugrunde liegende Netzwerkinfrastruktur. Sie besteht aus Overlay-Netzwerken, die auf dem Standard-Internet aufbauen und für deren Zugriff spezielle Konfigurationen oder Tools erforderlich sind. Diese Netzwerke, wie Tor, I2P und Freenet, wurden entwickelt, um die Privatsphäre zu verbessern, Überwachung zu verhindern und anonyme Kommunikation zu ermöglichen.

Im Gegensatz dazu bezeichnet das Dark Web speziell die Inhalte, die innerhalb dieser Netzwerke existieren. Dazu gehören vor allem Websites und Dienste, die im Tor-Netzwerk unter Verwendung von .onion-Domains gehostet werden. Wenn das Darknet die verborgene Infrastruktur ist, dann ist das Dark Web die Sammlung digitaler Ziele, die sich darauf befinden. Diese Abgrenzung zu verstehen, ist für jeden, der sich mit Cybersicherheit oder digitaler Privatsphäre befasst, von entscheidender Bedeutung. Sie hilft dabei, den Unterschied zwischen den Tools, die Anonymität ermöglichen, und den Inhalten, die davon profitieren, zu verdeutlichen.

Dark Web und Illegalität

Das Dark Web ist nicht illegal, und der Zugriff darauf ist vollkommen rechtmäßig. Allerdings hängt dies vom jeweiligen Land ab. Totalitäre Regime sind natürlich gegen Plattformen, die ihren Nutzern Anonymität bieten. Das Dark Web wird von Whistleblowern, dem US-Militär, Journalisten und sogar von Menschen genutzt, die einfach nur nach seltenen Gegenständen suchen – beispielsweise nach vergriffenen Büchern. Es ist unter anderem ein großartiger Ort für kostenlose Online-Bibliotheken und unzählige Diskussionsforen.

Dennoch hat das Dark Web einen wohlverdienten Ruf aufgrund der illegalen Inhalte und Aktivitäten, die dort stattfinden. Zum Beispiel ist es der ideale Ort für Cyberkriminelle, die gestohlene Zugangsdaten kaufen und verkaufen wollen, etwa Kreditkartennummern, E-Mail-Adressen, Passwörter und Sozialversicherungsnummern.

Verwendungsmöglichkeiten für das Deep Web

Eine kluge Person, die Freizeitdrogen online kauft, würde keine entsprechenden Suchbegriffe in einen normalen Browser eingeben wollen. Er oder sie muss anonym online gehen und dabei eine Infrastruktur nutzen, die interessierte Parteien niemals zur IP-Adresse oder zum physischen Standort der Person führen kann. Drogenverkäufer würden sich nicht an einem Ort im Internet einrichten wollen, dessen Betreiber von den Strafverfolgungsbehörden leicht ermittelt werden kann oder dessen IP-Adresse auch in der realen Welt existiert.

Es gibt viele andere Gründe, abgesehen vom Kauf von Drogen, warum Menschen anonym bleiben oder Websites einrichten möchten, die nicht zu einem physischen Standort oder einer physischen Instanz zurückverfolgt werden können. Menschen, die ihre Kommunikation vor staatlicher Überwachung schützen möchten, benötigen möglicherweise die Tarnung durch Darknets. Whistleblower möchten möglicherweise große Mengen an Insiderinformationen an Journalisten weitergeben, ohne dabei Spuren zu hinterlassen. Dissidenten in restriktiven Regimen benötigen möglicherweise Anonymität, um die Welt gefahrlos über die Geschehnisse in ihrem Land zu informieren.

Auf der Kehrseite stehen Personen, die die Ermordung einer hochrangigen Persönlichkeit planen und dafür ein garantiertes, aber nicht zurückverfolgbares Mittel benötigen. Andere illegale Dienstleistungen wie der Verkauf von Dokumenten, beispielsweise Reisepässen und Kreditkarten, erfordern ebenfalls eine Infrastruktur, die Anonymität garantiert. Gleiches gilt für Personen, die persönliche Daten anderer Menschen weitergeben, beispielsweise Adressen und Kontaktdaten.

Hilfeangebote in Bezug auf die Überwachung des Dark Web

Cyberkriminelle betreiben Phishing und nutzen Schwachstellen in Websites, Datenbanken, Netzwerken und Webanwendungen aus, um Zugriff auf vertrauliche Daten zu erhalten, zum Beispiel auf die Anmeldedaten von Benutzern. Diese Informationen werden dann häufig auf illegalen Online-Plattformen gehandelt oder verkauft, die allgemein als Dark Web bekannt sind.

Die Fachleute von Trend Micro überwachen das Internet, insbesondere das Dark Web, ständig auf geleakte Daten. Sobald solche Daten identifiziert wurden, werden sie validiert und in Trend Vision One™ Cyber Risk Exposure Management (CREM) aufgenommen. Wenn Sie eine Domain in Trend Vision One registrieren, wird ein Scan durchgeführt. Damit wird überprüft, ob die Daten der Domain-Benutzer durch eine Sicherheitslücke kompromittiert wurden – anhand historischer Daten bis zurück ins Jahr 2010. Anschließend werden im Cyber Risk Exposure Management wöchentlich zusätzliche Scans durchgeführt.

Jon Clay arbeitet seit über 29 Jahren im Bereich Cybersicherheit. Er nutzt seine Branchenerfahrung, um Wissen zu vermitteln und Einblicke in alle extern veröffentlichten Bedrohungsanalysen und -informationen von Trend Micro zu geben.

Häufig gestellte Fragen (FAQs)

Was ist das Dark Web?

Das Dark Web ist ein verborgener Teil des Internets, der über Anonymisierungsnetzwerke zugänglich ist und verschlüsselte Marktplätze, Foren und Aktivitäten enthält.

Was befindet sich im Dark Web?

Im Dark Web finden sich anonyme Foren, Märkte, Datenleaks, kriminelle Dienste und Plattformen für Privatsphäre, verborgen vor herkömmlichen Suchmaschinen.

Wie gelangt man ins Dark Web?

Der Zugang erfolgt über spezielle Anonymitätstools, jedoch birgt dies erhebliche Risiken, illegale Inhalte und Sicherheitsbedrohungen, weshalb Vorsicht erforderlich ist.

Ist das Dark Web illegal?

Das Dark Web ist nicht grundsätzlich illegal, jedoch werden dort häufig kriminelle Aktivitäten, illegale Märkte und gefährliche Cyberhandlungen betrieben.

Kann man verfolgt werden, wenn man das Dark Web besucht?

Verfolgung ist möglich durch Fehlkonfigurationen, Malware, Datenlecks oder Bedienungsfehler, trotz starker Anonymisierungstools bei korrekter Nutzung.

Kann ich meine Daten aus dem Dark Web entfernen?

Entfernung ist schwierig, aber Monitoring‑Dienste, Benachrichtigungen, Passwortänderungen und Identitätsschutz reduzieren langfristige Risiken einer weiteren Datenverbreitung.

Ist das Dark Web gefährlich?

Ja, das Dark Web ist gefährlich wegen Betrug, Malware, Cyberkriminalität, Identitätsdiebstahl und fehlender Regulierung, die erhebliche Risiken schafft.

Wer hat das Dark Web geschaffen?

Das Dark Web entstand durch Forschung der U.S. Naval Research Laboratory, um anonyme Kommunikation für Geheimdienste und Datenschutz zu ermöglichen.