Originalartikel von Vincenzo Ciancaglini, Joey Costoya, Philippe Lin, Roel Reyes

Biometrische Sicherheitslösungen wie Fingerabdruck- oder Iris-Scanner und Gesichtserkennungskameras werden in großem Umfang eingesetzt, um den Zutritt zu geschlossenen Bereichen zu regeln. Aber diese biometrischen Authentifizierungssysteme sind in der Regel sehr rechenaufwändig. Beispielsweise verwenden traditionelle Gesichtserkennungs-Sicherheitslösungen einen externen Dienst für die Berechnung, die zur Validierung eines Benutzers erforderlich ist; eine Kamera vor Ort nimmt ein Bild auf und sendet es dann an einen Cloud-basierten Dienst, der die Verarbeitung vornimmt. Bei groß angelegten Installationen kommt es zu einer Latenzzeit zwischen der Authentifizierung und der Validierung des Benutzers. Und beim Senden großer Mengen von Bilddaten an den Authentifizierungsdienst treten auch Probleme mit dem Verbrauch der Netzwerkbandbreite auf. Um ein differenzierteres Verständnis der Sicherheitsprobleme bei Gesichtserkennungsgeräten zu erhalten, haben die Sicherheitsforscher die Sicherheit von vier verschiedenen Modellen unter die Lupe genommen: ZKTeco FaceDepot-7B, Hikvision DS-K1T606MF, Telpo TPS980 und Megvii Koala.

Um diese Probleme bei auf Gesichtserkennung basierenden Zugangskontrollgeräten zu lösen, setzen Hersteller von Sicherheitslösungen auf Edge Computing. Im Rahmen dieser Architektur sind die Geräte selbst Edge-Knoten und voll ausgestattet, um ein Benutzerbild direkt zu validieren. Diese Edge-Computing-fähigen Geräte sind nur für Koordinations- und Wartungsaufgaben auf einen externen Dienst angewiesen.

Eine solche Architektur reduziert die Latenzzeit und den Verbrauch der Netzwerkbandbreite, da keine Benutzerbilder über das Netzwerk übertragen werden. Es gibt jedoch Sicherheitsbedenken gegen „dumme“ Geräte mit geringem Stromverbrauch, die mit höheren Rechenkapazitäten und mehr Verantwortung im Validierungsprozess ausgestattet sind.

Aufbau des Versuchs

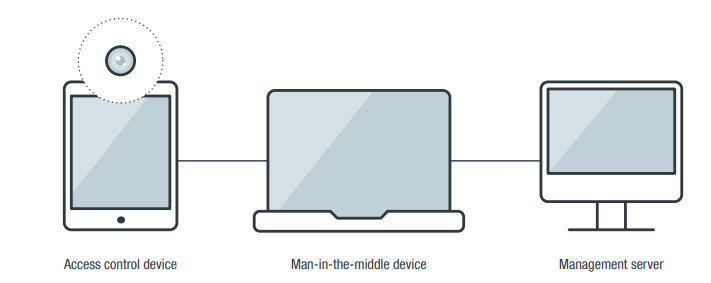

Die Sicherheit von vier verschiedenen Modellen, ZKTeco FaceDepot-7B, Hikvision DS-K1T606MF, Telpo TPS980 und Megvii Koala, wurde auf den Prüfstand gestellt. Die Geräte und ihre Serverkomponenten (falls zutreffend) wurden in einem isolierten Testnetz aufgebaut. Die Anordnung simulierte die normale Arbeitsumgebung der Geräte:

- Zugangskontrollgerät: Dies ist das getestete Gerät.

- Man-in-the-Middle (MitM)-Gerät: Dieses Gerät wird dazu verwendet, um Netzwerkpakete zwischen dem Zugangskontrollgerät und der entsprechenden Serverkomponente transparent zu erfassen.

- Management Server: Das Zugangskontrollgerät wird in der Regel mit einer Software-Suite geliefert, die eine Serverkomponente enthält, die auf diesem Managementserver installiert ist.

Die Ergebnisse der Untersuchung zu Schwachpunkten in der Hardware sowie Sicherheit für den Netzwerkverkehr der einzelnen Gerätemodelle können Interessierte im Originalbeitrag nachlesen.

Best Practices und Vorsichtsmaßnahmen

Sicherheitspraktiken, die für eine bestimmte Technologie gelten, lassen sich nur selten auf andere Medien übertragen. Dies wird deutlich, wenn man sich die Verwendung von HTTP für die API-Kommunikation ansieht. HTTP wurde in den 1990er Jahren für Desktop-Webbrowser eingeführt, und im Laufe der Jahre wurden die Sicherheitspraktiken verbessert: Unter anderem wurde das Protokoll gehärtet, es wurde sichergestellt, dass die Kommunikation verschlüsselt wird und dass Sitzungen nicht wieder verwendbar sind. Edge-Computing ist ein relativ neues Medium für eine relativ alte Technologie, und viele Hersteller von Edge-Geräten haben solche Sicherheitspraktiken noch nicht übernommen. Die Tests zeigen, wie sich ein kritisches Gerät wie eine Zugangskontrollkamera auf ein bewährtes Protokoll wie HTTP verlässt, aber die eingesetzten Systeme lassen bestimmte sicherheitsrelevante Punkte außer Acht.

Um die Risiken zu mindern, die mit dem Einsatz dieser Geräte verbunden sind, sollten Unternehmensanwender die folgenden Richtlinien zur sicheren Bereitstellung befolgen:

- Überprüfen der Sicherheit der Geräte selbst und Durchführung einer Risikoanalyse für jede Edge-basierte Installation.

- Management der Schwachpunkte der Hardware, wie sichtbare Geräteinformationen und zugängliche Ports.

- Isolieren der Edge-Geräte und ihre Server im Netzwerkraum . Sie sollten für externe Parteien unzugänglich sein.

- Einsatz von netzwerkbasierte IP-Filterung - z. B. über Firewalls oder Zugriffskontrolllisten -, um die Kommunikation nur von zugelassenen Netzwerk-Endpunkten aus zuzulassen.

Die vollständige Darstellung der Sicherheitsprobleme sowie der Maßnahmen entnehmen Sie dem Whitepaper „Identified and Authorized: Sneaking Past Edge-Based Access Control Devices“.