Originalartikel von Bharat Mistry

Nachdem in den letzten Monaten der Lockdown wegen der Corona-Pandemie Unternehmen gezwungen hatte, ihre Mitarbeiter ins Home Office zu schicken, könnte für viele diese Regelung permanent gelten und das verteilte Arbeiten zur Norm werden. Angestellte werden oft als schwächstes Glied in der Sicherheitskette eines Unternehmens bezeichnet, sie könnten also zu einer noch größeren Belastung werden, wenn sie von zu Hause aus arbeiten. Eine neue Studie von Trend Micro stellt bedauerlicherweise fest, dass viele Mitarbeiter, obwohl während des Lockdowns sicherheitsbewusster geworden, schlechte Gewohnheiten beibehalten haben. CISOs, die die Schulung des Benutzerbewusstseins intensivieren wollen, können bessere Ergebnisse erzielen, wenn sie versuchen, ihre Strategien auf die jeweiligen Benutzer-Persönlichkeiten abzustimmen.

Ergebnisse der Studie

Für die Studie „Head in the Clouds" wurden 13.200 Remote Worker in 27 Ländern befragt. Es zeigt sich, dass 72% die Cybersicherheits-Richtlinien ihrer Organisation seit dem Lockdown bewusster wahrnehmen. 85% geben an, die IT-Anweisungen ernst zu nehmen, und 81% sind der Ansicht, dass Cybersicherheit teilweise in ihrer Verantwortung liegt. Fast zwei Drittel (64%) geben sogar zu, dass die Verwendung von Anwendungen, die nicht für den Arbeitsplatz bestimmt sind, auf einem Firmengerät ein Risiko darstellt.

Doch trotz dieser Erfahrungen aufgrund des Lockdowns befassen sich viele Mitarbeiter mehr mit der Produktivität. Mehr als die Hälfte der Befragten (56%) gibt zu, eine arbeitsfremde App auf einem Firmengerät zu verwenden, und 66% haben Firmendaten auf dieses Gerät hochgeladen. 39% der Umfrageteilnehmer greifen „oft“ oder „immer“ von einem persönlichen Gerät auf Firmendaten zu, und 29% sind der Meinung, dass sie problemlos eine firmenfremde App nutzen können, da IT-gestützte Lösungen „Nonsens“ sind.

Vier Sicherheitspersönlichkeiten

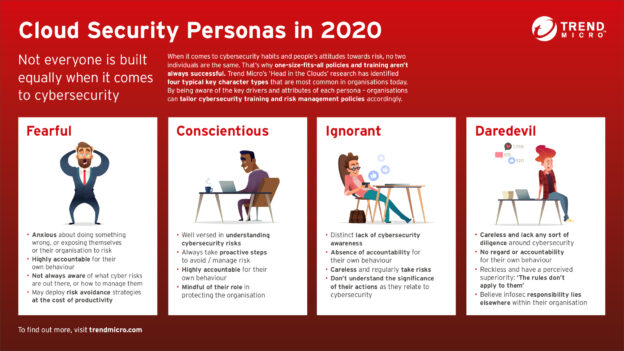

In einem zweiten Teil der Untersuchung werden die vier verschiedenen Mitarbeiterpersönlichkeiten bezüglich deren Sicherheitsverhalten dargestellt. Mit diesem Teil hatte Trend Micro Dr Linda Kaye, Cyberpsychology Academic an der Edge Hill University beauftragt. Sie unterteilt die Persönlichkeiten in vier Kategorien: ängstlich, gewissenhaft, ignorant und tollkühn.

Ängstliche Mitarbeiter können von Schulungs- und Simulationswerkzeugen profitieren sowie von Echtzeit-Feedback über Sicherheitskontrollen und Mentoring.

Gewissenhafte Mitarbeiter brauchen nur sehr wenig Schulung, können aber als Vorbild für gutes Verhalten dienen und zur Zusammenarbeit mit "Kumpels" aus den anderen Gruppen gut eingesetzt werden.

Ignorante Nutzer benötigen Spieltechniken und Simulationsübungen, um sie in der Ausbildung zu halten, und können auch zusätzliches Eingreifen erfordern, damit sie die Folgen riskanten Verhaltens wirklich verstehen.

Tollkühne Mitarbeiter stellen vielleicht die größte Herausforderung dar, denn ihr Fehlverhalten ist nicht das Ergebnis von Unwissenheit, sondern einer wahrgenommenen Überlegenheit gegenüber anderen. Möglicherweise müssen Organisationen Prämienregelungen einsetzen, um die Einhaltung der Vorschriften zu fördern, und unter extremen Umständen DLP- und Sicherheitskontrollen verstärken, um ihr risikoreiches Verhalten zu entschärfen.

Wenn Sicherheitsmanager verstehen, dass kein Mitarbeiter dem anderen gleicht, können sie ihren Ansatz nuancierter gestalten. Die Aufteilung des Mitarbeiterstabs in vier Lager sollte eine persönlichere Herangehensweise gewährleisten als die Einheitsschulungen, die die meisten Organisationen heute durchführen. Die Mitarbeiter können die Vorteile von Schulungs- und Simulationsplattformen genießen, wie Phish Insight von Trend Micro mit seiner vielfältigen Bibliothek von Schulungsinhalten, die auf die unterschiedlichen Unternehmenskulturen, Qualifikationsniveaus und Rollen der Mitarbeiter zugeschnitten sind.