Претекстинг — это метод социальной инженерии, при котором злоумышленники выдумывают сценарий, или предлог (от англ. pretext), чтобы обманом заставить жертву раскрыть чувствительную информацию.

Содержание

Как работает претекстинг: тактика социальной инженерии

Вам когда-нибудь звонили якобы из техподдержки по поводу проблемы, которая срочно требует вашего внимания? Звонящий запрашивает личную информацию или данные учетной записи, чтобы немедленно решить проблему. Так работает претекстинг — один из методов социальной инженерии.

Схемы с применением претекстинга, как правило, совершаются по телефону. Злоумышленники пытаются убедить потенциальную жертву предоставить персональные данные или ценную информацию. Они пытаются втереться в доверие, выдавая себя за другое лицо, например представителя интернет-провайдера, коллегу из другого филиала или офиса или сотрудника техподдержки компании. Преступники иногда заранее собирают информацию о потенциальной жертве, чтобы сценарий казался более правдоподобным.

Как отличить мошенника от настоящего представителя или коллеги? Если вам неожиданно позвонили и звонящий запрашивает личную информацию (номер паспорта, ответ на контрольный вопрос), вы должны убедиться, что это не мошенник. Повесьте трубку и позвоните в компанию, чтобы узнать, действительно ли проблема существует.

Как происходит атака с применением претекстинга: шаг за шагом

- Сбор информации о мишени. Злоумышленники стараются побольше узнать о потенциальной жертве из открытых источников информации (OSINT), социальных сетей или предыдущих утечек данных.

- Попытка выдать себя за другое лицо. Злоумышленник может представиться специалистом техподдержки, руководителем или сотрудником правоохранительных органов. Используя свой «авторитет», они заставляют жертву подчиниться их требованиям.

- Спуфинг — для убедительности злоумышленники используют спуфинг, чтобы подделать электронную почту, номер абонента или онлайн-профиль. Технология дипфейков и генерация голосов с помощью ИИ еще больше усложняют обнаружение.

- Завоевание доверия жертвы. С помощью психологических манипуляций злоумышленники втираются в доверие и рассеивают подозрения.

- Получение чувствительной информации. Ничего не подозревающая жертва предоставляет чувствительную информацию.

- Использование полученных данных. Украденная информация используется для кражи личных данных, финансового мошенничества, корпоративного шпионажа или дальнейших кибератак.

Примеры атак с применением претекстинга

Вишинг

Голосовой фишинг, также известный как вишинг (от англ. voice phishing), — это тип атаки с использованием социальной инженерии, при которой злоумышленники используют телефонные звонки или голосовые коммуникации, чтобы обманом заставить кого-то раскрыть чувствительную информацию, такую как данные банковского счета, учетные данные для входа в систему или персональные идентификационные данные (PII).

Фишинг

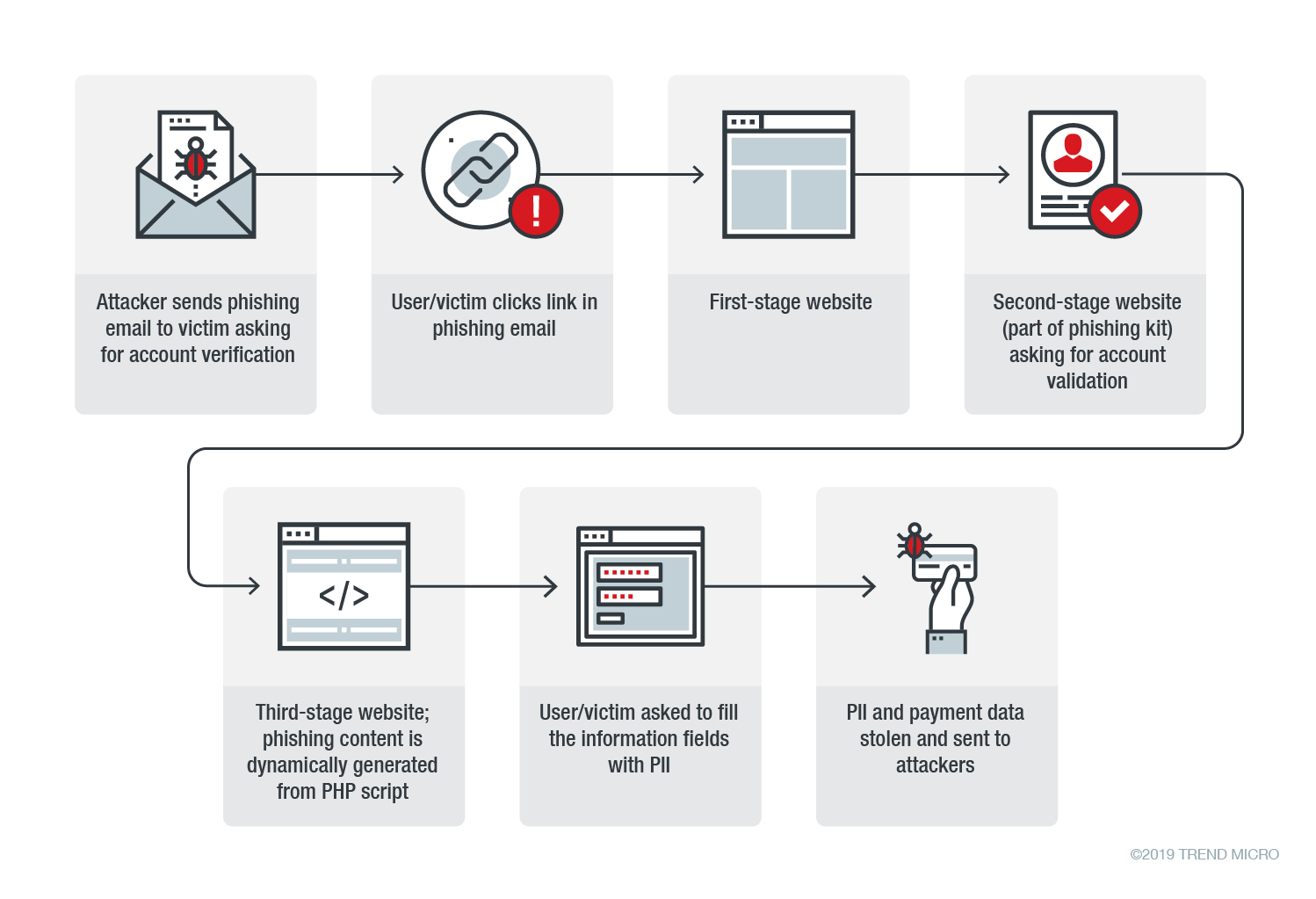

Фишинг — это тип кибератак, при котором киберпреступники используют мошеннические электронные письма или сообщения, чтобы обманом вынудить жертву раскрыть чувствительную информацию. Эти электронные письма или сообщения содержат вредоносные ссылки, при переходе по которым пользователь раскрывает личную информацию. Фишинговые атаки наиболее эффективны, когда пользователи ни о чем не подозревают.

Рис. 1. Цепочка заражения фишинговой атаки Heatstroke; обратите внимание, что цепочка заражения может меняться в зависимости от характеристик или поведения пользователя

Проход «паровозиком»

Проход «паровозиком» относится к нарушению физической безопасности, при котором злоумышленник проходит в закрытую зону сразу за человеком, у которого есть пропуск. Злоумышленники могут выдавать себя за новых сотрудников, курьеров или ремонтных рабочих.

Приманка

Киберпреступники могут с помощью приманки заставить жертву взаимодействовать со скомпрометированными физическими устройствами или цифровыми активами. Злоумышленники могут повысить привлекательность приманки с помощью претекстинга. Например, заинтересовать жертву, написав на флешке интригующее название — «Конфиденциально» или «Заработная плата сотрудников».

Романтические аферы

Это тактика социальной инженерии, при которой злоумышленник через поддельные профили в социальных сетях или на сайтах знакомств находит ничего не подозревающих жертв и строит с ними романтические отношения. Злоумышленник неделями или даже месяцами втирается в доверие к жертве, а затем просит большие суммы денег якобы на подарок или решение срочной проблемы.

Поддельные антивирусы

Эта схема с применением социальной инженерии подразумевает запугивание жертв ложными сигналами тревоги и угрозами. Пользователи думают, будто их система заражена вредоносной программой. Им предлагают перейти на вредоносный сайт, чтобы загрузить исправление, а в итоге они загружают вредоносную программу или раскрывают чувствительную информацию, например данные карты.

Претекстинг и фишинг: в чем разница?

Оба метода являются тактикой социальной инженерии, но претекстинг предполагает прямое взаимодействие, индивидуальный подход и обман, а при фишинге злоумышленники обычно массово рассылают электронные письма с вредоносными ссылками. Однако киберпреступники часто объединяют оба метода в многоуровневую атаку.

Как защититься от претекстинга

DMARC (Domain-based Message Authentication, Reporting & Conformance)

DMARC — это протокол аутентификации электронной почты, который помогает предотвратить спуфинг путем проверки подлинности отправителей электронной почты. DMARC работает совместно с SPF (Sender Policy Framework) и DKIM (DomainKeys Identified Mail) для обеспечения аутентификации и целостности электронной почты.

SPF (Sender Policy Framework): только авторизованные серверы электронной почты могут отправлять сообщения от имени домена организации.

DKIM (DomainKeys Identified Mail): используются криптографические подписи для проверки того, что сообщения электронной почты не были изменены при передаче.

- Применение политик DMARC: организации могут устанавливать политики (ничего не делать, отправить на карантин или отклонить) для обработки сообщений электронной почты, не прошедших аутентификацию. Строгая политика DMARC может значительно снизить вероятность спуфинга домена для претекстинга.

Обучение по вопросам безопасности и методы проверки

Для защиты бизнеса следует регулярно обучать сотрудников тому, как выявлять мошеннические схемы с претекстингом и принимать меры. Сотрудники должны уметь:

Замечать подозрительные запросы и проверять их подлинность.

Связываться с запрашивающим лицом через официальные каналы, прежде чем передавать чувствительные данные или разрешать финансовые операции.

Распознавать методы психологических манипуляций, используемые при применении претекстинга.

Многофакторная аутентификация (MFA)

MFA добавляет дополнительный уровень безопасности, требуя наличия нескольких факторов аутентификации, таких как одноразовый пароль или биометрическая проверка, для доступа к учетным записям. Она значительно снижает риск того, что злоумышленники смогут воспользоваться украденными учетными данными.

Сообщение о подозрительной деятельности

Организации должны поощрять сотрудников сообщать о любых подозрительных звонках, электронных письмах или сообщениях в отдел ИТ-безопасности, чтобы специалисты могли провести расследование. Механизм сообщения о подозрениях помогает обнаруживать потенциальные угрозы и реагировать на них до того, как проблема усугубится.

Где получить помощь с претекстингом?

TrendAI Vision One™ помогает обнаруживать, блокировать и устранять угрозы до того, как они повлияют на работу, используя следующие возможности:

Безопасность электронной почты для остановки фишинга и вредоносных ссылок.

Безопасность конечных точек с контролем приложений и изолированной средой.

XDR коррелирует угрозы в электронной почте, конечных точках, сетях и облачных системах.

Защитите свой бизнес с помощью современных средств предотвращения атак с применением социальной инженерии.

Часто задаваемые вопросы

Что такое претекстинг?

Претекстинг — это тактика социальной инженерии, при которой злоумышленники придумывают правдоподобную историю, чтобы обманом заставить жертву раскрыть чувствительную информацию или предоставить доступ.

Как работает претекстинг?

Злоумышленники придумывают фальшивые сценарии, втираются в доверие, выдают себя за людей, обладающих полномочиями, и все это для того, чтобы убедить жертву поделиться чувствительной информацией или совершить вредоносные действия.

Приведите пример атаки с применением претекстинга.

Злоумышленник под видом представителя техподдержки может запросить данные для проверки, заставив сотрудника назвать свой пароль или другую конфиденциальную системную информацию.

В чем разница между претекстингом и фишингом?

Претекстинг подразумевает использование сфабрикованных сценариев и прямое взаимодействие с жертвой, а для фишинга применяются обманные сообщения или электронные письма для кражи учетных или чувствительных данных.

Как предотвратить претекстинг?

Предотвратить претекстинг можно с помощью надежных процедур проверки, обучения сотрудников, многофакторной аутентификации, строгих политик обработки данных и методов обеспечения безопасности по принципу нулевого доверия по всем каналам связи.