Ausnutzung von Schwachstellen

Eine Reise durch die IoT-Bedrohungslandschaft

Trend Micro gibt einen Überblick über die wichtigsten Bedrohungen und Schwachstellen für IoT-Geräte am Rand oder innerhalb des Netzwerks und in der Cloud. Der Beitrag liefert auch Einblicke in den cyberkriminellen Untergrund.

von Trend Micro

Die offensichtlichen Vorteile von Internet of Things (IoT)-Geräten für Unternehmen und Verbraucher sowie deren Erschwinglichkeit haben dazu geführt, dass ihre Beliebtheit stark steigt. Viele sind für Plug-and-Play ausgelegt, vollständig kompatibel mit anderen Maschinen und lassen sich leicht von gängigen Anwendungen aus verwalten. Doch mit der zunehmenden Integration des IoT in Unternehmen und Privathaushalte vergrößert sich auch die damit zusammenhängende Bedrohungslandschaft. Trend Micro gibt einen Überblick über die wichtigsten Bedrohungen und Schwachstellen für IoT-Geräte am Rand oder innerhalb des Netzwerks und in der Cloud. Der Beitrag liefert auch Einblicke in den cyberkriminellen Untergrund.

Geräte am Rand des Netzwerks

Die Interaktion mit IoT-Geräten ist nicht mehr zu vermeiden. Abgesehen von Smartphones und Laptops statten Unternehmen ihre Büros mit Geräten aus, die die Sicherheit und Effizienz fördern, von intelligenten Leuchten bis hin zu Sicherheitskameras und vernetzten Druckern. Viele Devices halten auch Einzug in Wohnräume, so etwa vernetzte Kühlschränke bis hin zu intelligenten Thermostaten. Mit zunehmender Abhängigkeit von diesen Geräten muss deren Absicherung von höchster Bedeutung sein. Ein erster Schritt dahin besteht darin, ein Bewusstsein für mögliche Schwachstellen und Bedrohungen zu schaffen.

Home-Umgebungen

Smart Home-Geräte sind bekanntermaßen anfällig und Hacker nutzen dies natürlich aus. Wenn immer komplexere IoT-Umgebungen entstehen, so können Angreifer die Devices als Tor zum Netzwerk eines Nutzers missbrauchen. Dazu gehören smarte Glühbirnen, Schlösser, Fernseher und vieles mehr. Die Vernetzung öffnet Wohnungen für Eindringlinge, Informationsdiebstahl und das Ausspionieren.

Unternehmensumgebungen

Unternehmen sind sich der Bedrohungen für Laptops, Tablets oder Smartphones, mit denen ihre Mitarbeiter arbeiten, bewusst und haben Sicherheitsteams, die für den Schutz der Endpunkte im Netzwerk und des Netzes selbst zuständig sind. Doch bringen die Mitarbeiter auch eigene IoT-Geräte mit, die sie mit dem Unternehmensnetzwerk verbinden. Unternehmen müssen sich also auch mit Risiken und Bedrohungen auseinandersetzen - von gezielten Angriffen bis hin zu Hacking und Datenverstößen.

Bild 1. Persönliche IoT-Geräte in BYOD-Umgebungen stellen ein ernstes Risiko dar

Angreifer suchen ein exponiertes IoT-Gerät aus, das sie dann dafür benutzen, um auf das damit verbundene System zuzugreifen und so einen gezielten Angriffe zu starten. Selbst einfache Online-Recherchen können ihnen genügend Informationen liefern, um Schwachstellen im System eines Unternehmens zu finden und Schäden am Netzwerk und an den Vermögenswerten des Ziels zu verursachen.

Nicht gepatchte Geräte stellen häufig ein Risiko dar, weil Angreifer bekannte Schwachstellen ausnutzen können, um einzudringen und sich dann privilegierten Zugriff auf Unternehmensnetzwerke zu verschaffen. Es kann zu Dateneinbrüchen oder zu exponierten Daten kommen, Manipulation anderer Assets, Zugriff auf Server und Systeme, Einschleusen von Malware oder gar zur physischen Unterbrechung des Betriebs.

Hacker könnten auch angreifbare Geräte in ein Botnet integrieren. Botnets stellen ein großes Problem dar: Daten aus dem Trend Micro™; Smart Home Network von 2018 bis 2019 zeigen einen Anstieg von 180% bei Brute Force-Anmeldeversuchen. Diese Arten von Angriffen stehenmit Botnets in Verbindung, da Cyberkriminelle diese Taktik nutzen, um mit einer Vielzahl aufeinanderfolgender Versuche ein Passwort zu erraten.

Netzwerke

Cyberkriminelle, die ein Unternehmenssystem kompromittieren, den Betrieb unterbrechen, Informationen stehlen oder auf vertrauliche Daten zugreifen wollen, nehmen typischerweise mit öffentlichen Netzwerken verbundene IoT-Geräte ins Visier. Darum ist es für die Sicherheit entscheidend, häufig verwendete Funktionalität und typische Devices in Unternehmen und zu Hause zu schützen.

- Network Attached Storage (NAS). Diese Geräte waren schon immer angreifbar und damit beliebtes Ziel für Hacker. Die Ausnutzung bestimmter Schwachstellen ermöglicht es Angreifern, die Authentifizierung zu umgehen, Code auf dem Gerät auszuführen und Nutzerdaten herunterzuladen oder zu manipulieren. Sie werden auch von Ransomware oder anderer Schadsoftware angegriffen, um DDoS-Attacken zu starten oder Krypto-Mining auszuführen.

- Universal Plug-and-Play (UPnP). Viele IoT-Geräte, wie Kameras, Spielekonsolen und Router umfassen ein Universal Plug-and-Play (UPnP)-Feature, über das die vernetzten Geräte kommunizieren, Daten austauschen oder Funktionen koordinieren. Nutzen Hacker nun Lücken in den UPnP-Funktionen aus, so können sie Maschinen kompromittieren oder gar die Kontrolle darüber übernehmen. Router und andere können zu Proxys umgewandelt werden, um die Herkunft von Botnets zu verschleiern, für DDoS-Angriffe (Distributed Denial of Service) eingesetzt oder gar zum Versenden von Spam genutzt werden.

- Internet Protocol (IP). IP-Geräte lassen sich einfach installieren, sie skalieren gut und bieten Analytics. Leider sind sie auch für Sicherheitslücken anfällig. Sie werden mit den Standardeinstellungen und -anmeldedaten genutzt, sodass Hacker ein leichtes Spiel haben. Viele Malware-Autoren erstellen Schadsoftware für IP-Devices, so etwa TheMoon (eine der ältesten Familien dieser Gruppe) und Persirai.

- Unsichere ältere Technologie. Häufig ist es ältere Technologie, die in einem Netzwerk oder in vernetzten Systemen eingesetzt wird, die Unternehmen einem bestimmten Risiko aussetzt. So beinhaltete die Faxploit-Sicherheitslücke Stack Overflow-Fehler in der Implementierung des Fax-Protokolls in bestimmten Druckern. Mit einer speziellen Faxnummer konnte ein Angreifer das Netzwerk und die damit verbundenen Systeme kapern, Geräte mit Malware infizieren oder Daten stehlen.

Bild 2. Typischer Angriffsablauf im Zusammenhang mit IP-Kameras

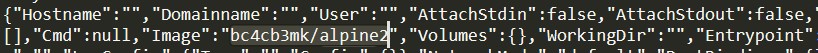

Cloud-Lösungen Organisationen und sogar gewöhnliche Benutzer verwenden mittlerweile Cloud Computing und Cloud-basierte IoT-Lösungen für eine einfachere Geräteverwaltung und Datenspeicherung. Damit ergeben sich mehrere potenzielle Angriffsvektoren:

- API-Gateways fungieren als Türöffner zur Cloud und begrenzen den Verkehr von IoT-Geräten. Und aufgrund der Art und Weise, wie sie genutzt werden, könnten falsch konfigurierte Gateways Geräte oder Dienste zu Sicherheitsbelastungen machen. Bedrohungsakteure können die Gateways für böswillige Aktivitäten wie das Fälschen einer Befehlssequenz nutzen, indem sie die Logik zwischen den APIs ändern und dadurch mehr Schwachstellen in den Prozess einbringen. Weitere mögliche Aktivitäten sind Benutzer-Spoofing, Man-in-the-Middle (MiTM)-Angriffe und Replays von Sitzungen.

- Entwickler passen die Regeln und Richtlinien für IoT-Geräte, die mit Cloud-Servern verbunden sind, für das Identitäts- und Zugriffsmanagement (IAM) an. Fehlkonfigurationen innerhalb von Authentifizierungsrollen, Richtlinien oder zugewiesenen Schlüsseln beispielsweise können schwerwiegende Probleme verursachen. Hacker wären in der Lage, den Datenverkehr und den Zugriff zu kontrollieren, den Server zu beschädigen, komplexere Angriffe durchzuführen, den Cloud-Service zu kontrollieren oder einen Gast oder einen legitimen Gerätebenutzer zu fälschen.

- Auch Fehlkonfigurationen in anderen Geräten, Cloud-Gateways und Infrastrukturen weisen Schwächen in der Sicherheit des Datenverkehrs oder des Pfades auf und setzen das Gerät oder den Cloud-Server Angriffen aus.

Cyberkrimineller Untergrund

Die Recherche zu cyberkriminellen Undergrundforen und Sites zeigt das steigende Interesse am Hacking von IoT-Geräten. Es gibt dort viele Angebote für entsprechende Services und sogar Anleitungen für den Missbrauch von Schwachstellen und das Hacken von Devices. Die angebotenen Dienste reichten vom Zugriff auf kompromittierte Geräte und die Nutzung von Botnets bis hin zu DDoS-Diensten und privaten IoT-basierten VPNs. Die Offerten gibt es in englischen Foren und Diskussionen, sowie auf russischen, portugiesischen, arabischen und spanischen Sites.

Weitere Forschungsergebnisse zu IoT-Bedrohungen finden Sie unter:

The IoT Attack Surface: Threats and Security Solutions

IoT Devices in the Workplace: Security Risks and Threats to BYOD Environments

From Homes to the Office: Revisiting Network Security in the Age of the IoT