Une sécurité proactive est une approche préventive de cybersécurité qui donne la priorité à l'identification, à l'anticipation et à la prévention des cyberattaques, avant qu'elles ne se produisent.

Table des matières

Les menaces de cybersécurité sont devenues de plus en plus sophistiquées, rapides et coûteuses. Bien que la réactivité en matière de sécurité reste un élément clé de la posture de sécurité d'une organisation, il ne suffit plus de protéger les organisations uniquement contre les dommages financiers, opérationnels et de réputation. Par conséquent, les organisations doivent de plus en plus adopter une approche beaucoup plus proactive à la cybersécurité.

La sécurité proactive est le fruit d’une évolution fondamentale de la cybersécurité qui, autrefois basée sur la réponse aux menaces, se positionne désormais sur la prévention. Plutôt que d'attendre que des incidents se produisent, cette approche donne la priorité à l'identification, à l'anticipation et à la prévention des cyberattaques avant qu'elles ne puissent s'infiltrer dans les systèmes organisationnels.

Sécurité proactive vs réactive

La sécurité réactive se concentre sur la capacité d'une organisation à réagir rapidement et efficacement, en aval d’incidents de sécurité. Cette approche implique généralement que les équipes de réponse aux incidents suivent des playbooks de cybersécurité établis et des plans de reprise après sinistre, et qu’elles fassent appel à des technologies comme le SIEM, l’EDR, XDR et la gestion des logs.

La sécurité proactive met l'accent sur la prédiction, la prévention et la préparation, et elle englobe plusieurs stratégies clés :

- La gestion de l'exposition implique la découverte, l'évaluation et l'atténuation des vulnérabilités de sécurité, des erreurs de configuration du système et des risques associés aux actifs numériques d'une organisation.

- Les tests d'intrusion font appel à des praticiens de la sécurité qui sondent manuellement le paysage IT de l'organisation pour identifier les failles de sécurité avant que les acteurs malveillants ne puissent les exploiter.

- L'application de correctifs garantit que les mises à jour logicielles et les correctifs de sécurité sont appliqués rapidement pour corriger les vulnérabilités connues.

- La formation à la sécurité sensibilise en continu les collaborateurs et leur apporte des connaissances essentielles pour identifier les menaces de sécurité, protéger les informations sensibles et suivre les meilleures pratiques de cybersécurité.

- La veille sur les menaces se concentre sur l'identification des menaces, vulnérabilités, vecteurs d'attaque et indicateurs de compromission (IOC) les plus récents, les plus probables et les plus dangereux, ainsi que sur des contre-mesures efficaces.

Cybersécurité réactive

Cybersécurité proactive

S’active après un incident

S’active avant un incident

Se concentre sur la réponse aux menaces et la restauration

Se concentre sur la prévention et la préparation

Prise en charge des dommages coûteuse et chronophage

Minimise les risques de violation et les coûts associés

Pourquoi la sécurité proactive est-elle importante ?

Les cyberattaques et les violations de cybersécurité coûtent aux entreprises des milliards de dollars par an en frais de remédiation et de restauration, sans parler d'innombrables heures de productivité perdue.

Au-delà de l’impact financier, les violations peuvent compromettre les informations sensibles ou exclusives d’une organisation, mettre en danger les clients et partenaires, et ternir une image de marque qu’une entreprise aura mis des années à consolider.

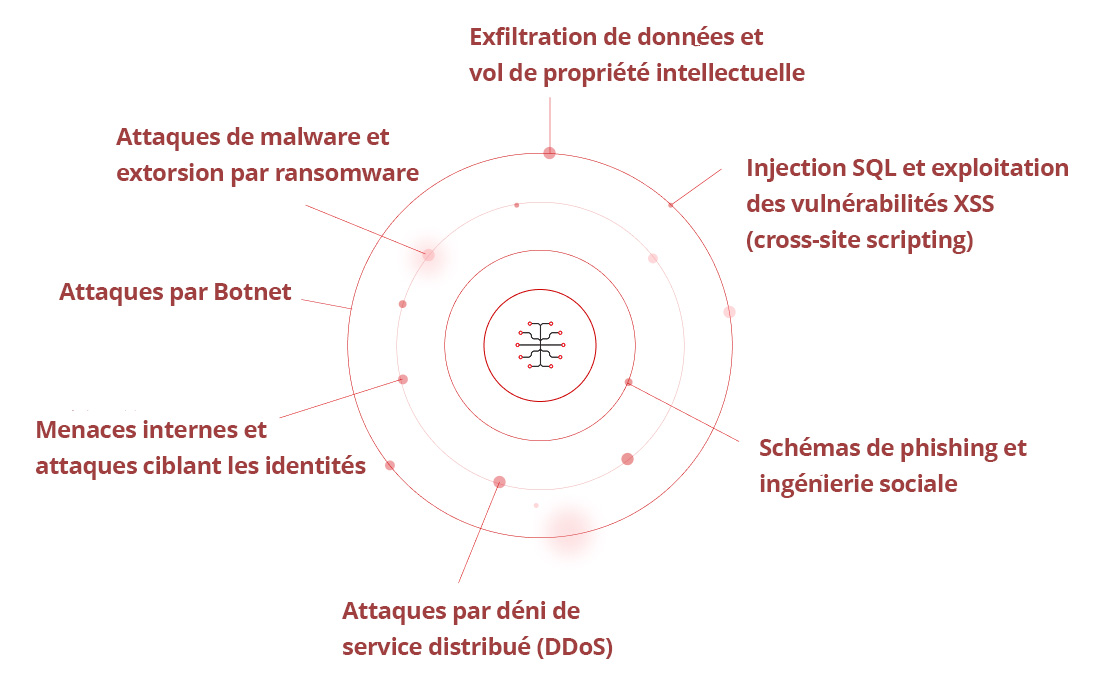

Avec autant d'enjeux et avec les cybercriminels qui modifient ou améliorent leurs méthodes d'attaque au quotidien, la sécurité proactive est devenue un moyen essentiel pour les organisations de protéger leurs actifs les plus précieux contre un large éventail de menaces potentielles, parmi lesquelles:

- Exfiltration de données et vol de propriété intellectuelle

- Attaques de malware et extorsion par ransomware

- Schémas de phishing et ingénierie sociale

- Menaces internes et attaques ciblant les identités

- Attaques par Botnet

- Injection SQL et exploitation des vulnérabilités XSS (cross-site scripting)

- Attaques par déni de service distribué (DDoS)

En traitant rapidement les vulnérabilités de sécurité et les erreurs de configuration du système, des mesures de sécurité proactives peuvent améliorer considérablement la posture de sécurité d’une organisation. Elles améliorent également la capacité de l’organisation à gérer et à maîtriser les risques de manière rapide, efficace et économique.

Quels sont les avantages d'une sécurité proactive ?

Les organisations qui mettent en œuvre avec succès des stratégies de cybersécurité proactives peuvent bénéficier d’avantages significatifs :

- Les fonctionnalités améliorées de gestion des risques permettent aux organisations d'identifier et de traiter les menaces potentielles avant qu'elles ne transforment en incidents coûteux.

- Une protection pérenne aide les organisations à garder une longueur d'avance sur les cybermenaces en évolution et émergentes les plus récentes

- Une posture de sécurité complète assure des opérations de sécurité plus intégrées et axées sur les informations, pour plus de simplicité dans toute l’organisation.

- La conformité réglementaire garantit le respect des lois, politiques et réglementations applicables en matière de cybersécurité, réduisant ainsi les risques juridiques et financiers.

- La maîtrise des coûts sur le long terme réduit considérablement les dépenses liées à la remédiation aux cyberattaques, à l'atténuation et au contrôle des dommages par rapport aux approches réactives.

Quels sont les défis et considérations d’une sécurité proactive ?

Lorsqu'elles adoptent une approche proactive de la cybersécurité, les organisations doivent faire face à plusieurs considérations importantes :

- L'équilibre des ressources représente peut-être le plus grand défi. Les organisations doivent allouer soigneusement les ressources, les investissements et les priorités entre les mesures de sécurité proactives et réactives. Bien que la sécurité proactive puisse empêcher de nombreuses attaques, des fonctionnalités réactives robustes restent essentielles pour traiter toutes les menaces qui pénètrent dans les défenses.

- Les exigences de pérennité impose aux organisations d’anticiper les tendances de cybersécurité et d’adapter leurs mesures de sécurité pour garder une longueur d'avance sur les acteurs malveillants. Cela nécessite une veille sur les menaces actualisée, des stratégies complètes de gestion des menaces et des technologies avancées de détection et de réponse aux menaces, y compris des développements dans l’intelligence artificielle (IA), l’apprentissage automatique (ML) et l’IA agentique.

- L'évaluation continue est essentielle, car les organisations doivent régulièrement évaluer et mettre à jour leurs systèmes de sécurité proactifs pour maintenir leur protection tandis que les cybercriminels développent de nouvelles méthodes d'attaque et que de nouvelles menaces apparaissent.

Stratégies de mise en œuvre d'une sécurité proactive

Adopter une stratégie de sécurité proactive nécessite une approche systématique, étape par étape.

Une évaluation complète des risques

Sert de base, obligeant les organisations à identifier les actifs physiques et de données, à analyser les risques potentiels pour chacun et à hiérarchiser les stratégies de protection en fonction de la criticité et de la vulnérabilité.

Le déploiement de la sécurité intégrée

Implique non seulement la mise en œuvre et la mise à jour continue de mesures de sécurité proactives telles que la gestion des vulnérabilités basée sur les risques, mais également l’intégration de ces fonctionnalités à la plateforme de cybersécurité existante de l’organisation.

Le développement et la communication de politiques

Nécessitent la mise en place de politiques et de procédures de cybersécurité claires qui détaillent les protocoles de protection des informations, guident le comportement des employés et décrivent les responsabilités en matière de réponse aux incidents. Ces politiques doivent être communiquées à l'ensemble de l'entreprise,du personnel de sécurité et des collaborateurs.

Une formation et des mises à jour

Continues garantissent que les employés nouveaux et existants reçoivent une formation continue sur les évolutions de la cybersécurité, tandis que des correctifs et des mises à jour logiciels de sécurité sont installés rapidement pour maintenir les couches de protection actuelles.

Les fonctionnalités améliorées par l’IA

Exploitent les dernières avancées en cybersécurité de l’IA pour aider les organisations à identifier en continu les opportunités de réduction des risques et à empêcher les cyberattaques d’infiltrer les systèmes de l’entreprise, améliorant ainsi la posture de sécurité globale grâce à des outils de gestion de la surface d’attaque, de gestion des vulnérabilités et de gestion de la posture de sécurité.

Où puis-je obtenir de l'aide pour une sécurité proactive ?

Le paysage actuel des menaces nécessite un modèle informé des risques pour garder une longueur d'avance sur les menaces, ce qui signifie faire évoluer vos stratégies de sécurité de réactives à proactives. Trend Vision One™ est là pour vous aider, avec la seule plateforme de cybersécurité d’entreprise optimisée par IA qui centralise la gestion de l’exposition aux cyber-risques, les opérations de sécurité et une protection robuste par couches.

Trend Vision One offre également la première IA proactive de cybersécurité du secteur : Trend Cybertron. Aboutissement de 20 années de développement dans la sécurité IA, ses modèles LLM sophistiqués, ses jeux de données et ses agents IA analysent la télémétrie à partir de capteurs natifs et de sources tierces pour prédire les menaces et fournir des recommandations spécifiques aux clients.

Tout cela permet aux organisations d'éliminer les zones d’ombre, de hiérarchiser efficacement les risques et de positionner la sécurité comme un moteur d'innovation.

Scott Sargeant

Vice-président de la gestion des produits

Scott Sargeant, vice-président de la gestion des produits, est un leader technologique chevronné avec plus de 25 ans d’expérience dans la fourniture de solutions de classe entreprise dans le paysage de la cybersécurité et de l’IT.

Foire aux questions (FAQ)

Qu'est-ce que la cybersécurité proactive ?

La cybersécurité proactive est une stratégie qui se concentre sur la prévention des cyberattaques, telles que l’exploitation des vulnérabilités et l’exfiltration des données sensibles ou protégées.

Qu'est-ce qu'une approche proactive de la sécurité ?

Une approche proactive de la sécurité se concentre sur le renforcement du domaine numérique pour éviter les cyberattaques et les violations de données, au lieu de réagir après un incident.

Qu’est-ce qu’un état d’esprit de sécurité proactif ?

Un état d’esprit proactif en matière de sécurité hiérarchise l’identification des vulnérabilités du système, des erreurs de configuration et des identités compromises pour empêcher les menaces de cybersécurité de se produire et tend à se concentrer sur l’atténuation des risques.

Qu'est-ce qu'un service de sécurité proactif ?

Les services de sécurité proactifs visent à identifier, évaluer et traiter les faiblesses potentielles, fournir une formation de sensibilisation à la cybersécurité et simuler les attaques pour détecter les vulnérabilités avant les acteurs malveillants.

Qu'est-ce que la surveillance proactive ?

La surveillance proactive est une approche préventive qui vise à prédire, identifier et prévenir les cybermenaces avant qu'elles ne se produisent.

Quel est l’exemple d’un état d’esprit proactif en matière de sécurité ?

Un état d’esprit proactif de sécurité donne la priorité aux mesures préventives, telles que la détection et la correction proactives des vulnérabilités de sécurité et des erreurs de configuration, ou la réalisation de tests d’intrusion pour identifier les faiblesses du système.

Qu’est-ce qu’un état d’esprit axé sur la sécurité ?

Un état d'esprit axé sur la sécurité fait des considérations de sécurité une priorité dans tous les aspects des processus, pratiques et opérations d'une organisation.

Quels sont les quatre composants du paradigme de sécurité proactive ?

Composants communs de stratégies de sécurité proactives réussies : accès à d'excellentes informations sur les menaces, visibilité holistique, surveillance continue, évaluations continues, tests de résistance robustes et mesures de protection solides.

Quelle est la différence entre une sécurité réactive et proactive ?

La sécurité réactive consiste à répondre aux cyberattaques après qu'elles se produisent. La sécurité proactive aide à prévenir les attaques avant qu'elles ne se produisent.

Quelle est la différence entre la conformité proactive et réactive ?

La conformité proactive comprend des politiques et des pratiques qui aident à prévenir les problèmes de sécurité. La conformité réactive répond aux violations réglementaires après un incident de sécurité.