Sécuriser plus tôt

Analysez votre pipeline de design, en vérifiant les nouvelles images de conteneur à mesure qu’elles sont créées et en fournissant une protection zero-day continue, après le déploiement. L’analyse et la réponse automatisées fournissent un retour instantané aux développeurs sur la présence de menaces et de vulnérabilités.

Mise en œuvre fiable

Intégrez un contrôle centralisé de vos conteneurs entrants dans votre approche de sécurité des conteneurs. Trend Micro fournit une gestion des images basée sur une politique, permet aux équipes de sécurité de définir les règles, afin que seuls les conteneurs administrés Kubernetes les plus sécurisés soient déployés.

Protection complète

Automatisez la détection et la protection des vulnérabilités des applications en conteneur, de la création à la mise en production. Bénéficiez d’une couverture de sécurité approfondie intégrée à vos processus CI/CD pour découvrir, évaluer et limiter les risques de conteneur. Hiérarchisez les risques et soutenez la sécurité grâce à la gestion de la surface d’attaque.

POURQUOI CHOISIR CONTAINER SECURITY

Protection de conteneur de bout en bout

Résolvez les problèmes de sécurité avant qu’ils ne puissent être exploités en production

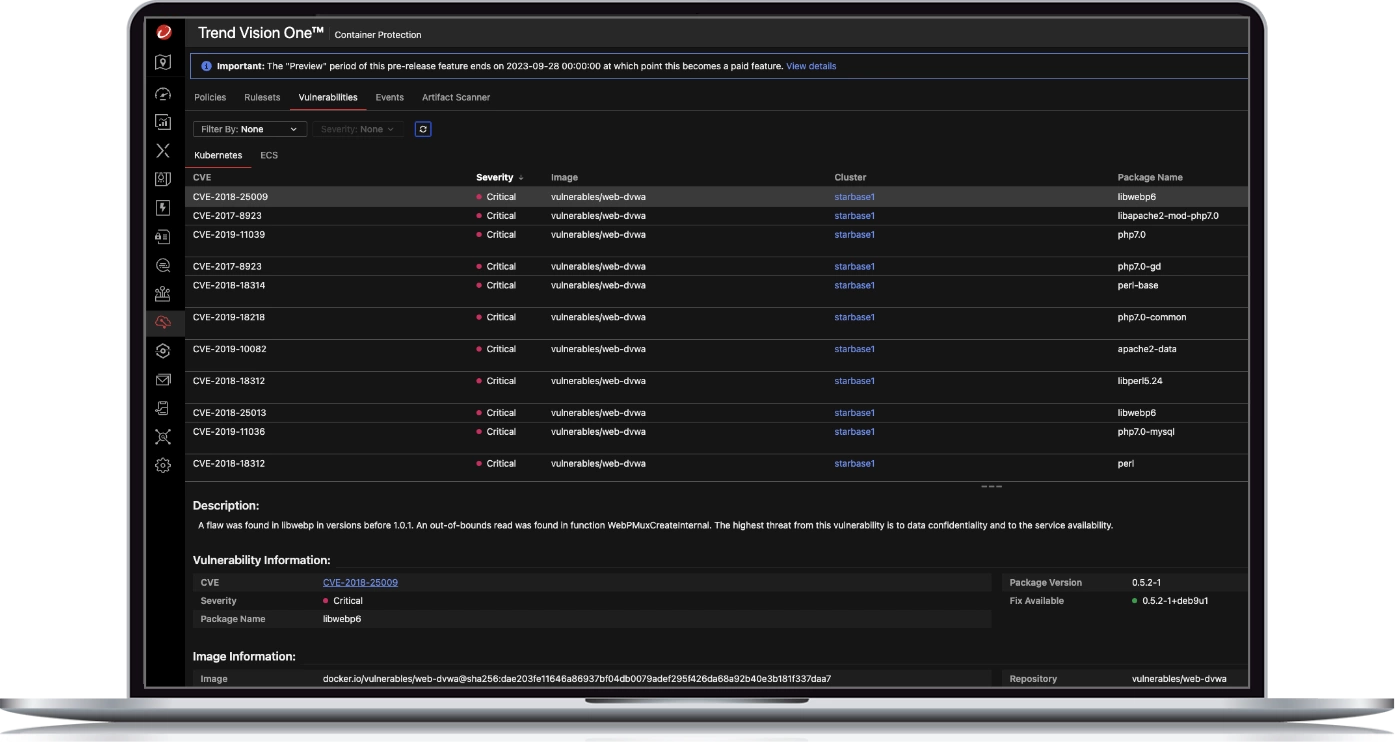

- Découvrez les vulnérabilités, les malwares et les violations de conformité dans les images de conteneur

- Analyses détaillées avec des réparations recommandées n’importe où dans votre pipeline

- Résolvez et corrigez les problèmes avant qu’ils ne puissent être exploités en production

- Réduisez les faux positifs en corrélant les patchs avec des packages vulnérables au sein d’une même image

Résolvez rapidement les problèmes avec des informations exploitables

- Permettez aux développeurs de corriger les problèmes de sécurité avant le déploiement, via leurs outils et workflows existants

- Partagez des politiques communes entre plusieurs pipelines, tout en éliminant la nécessité d’ajouter des règles codées en dur pour les résultats d’analyse

- Vérifiez facilement les résultats des analyses grâce à des lignes de commande ou au langage de script de la suite d’outils, même sans expérience dans la sécurité

Assurez une sécurité constante des conteneurs

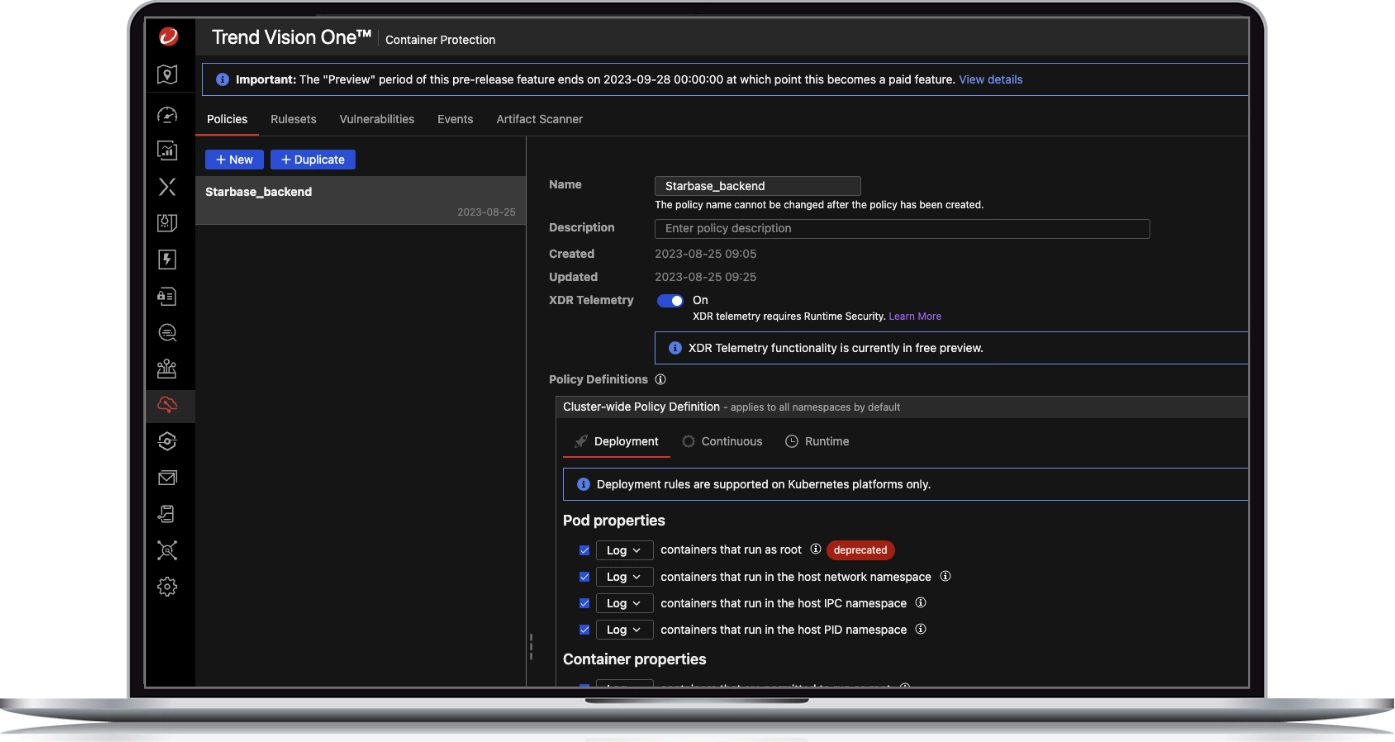

- Détectez rapidement les problèmes de sécurité, appliquez des politiques d’entrée et assurez-vous que seuls les conteneurs les plus sécurisés sont mis en production

- N’autorisez que les images conformes aux politiques de sécurité à avancer dans le pipeline

- Faites votre choix parmi des politiques avancées, par exemple en désactivant les conteneurs privilégiés ou en autorisant des exceptions d’après des noms ou balises

Protection avec une visibilité, une détection et une réponse complètes

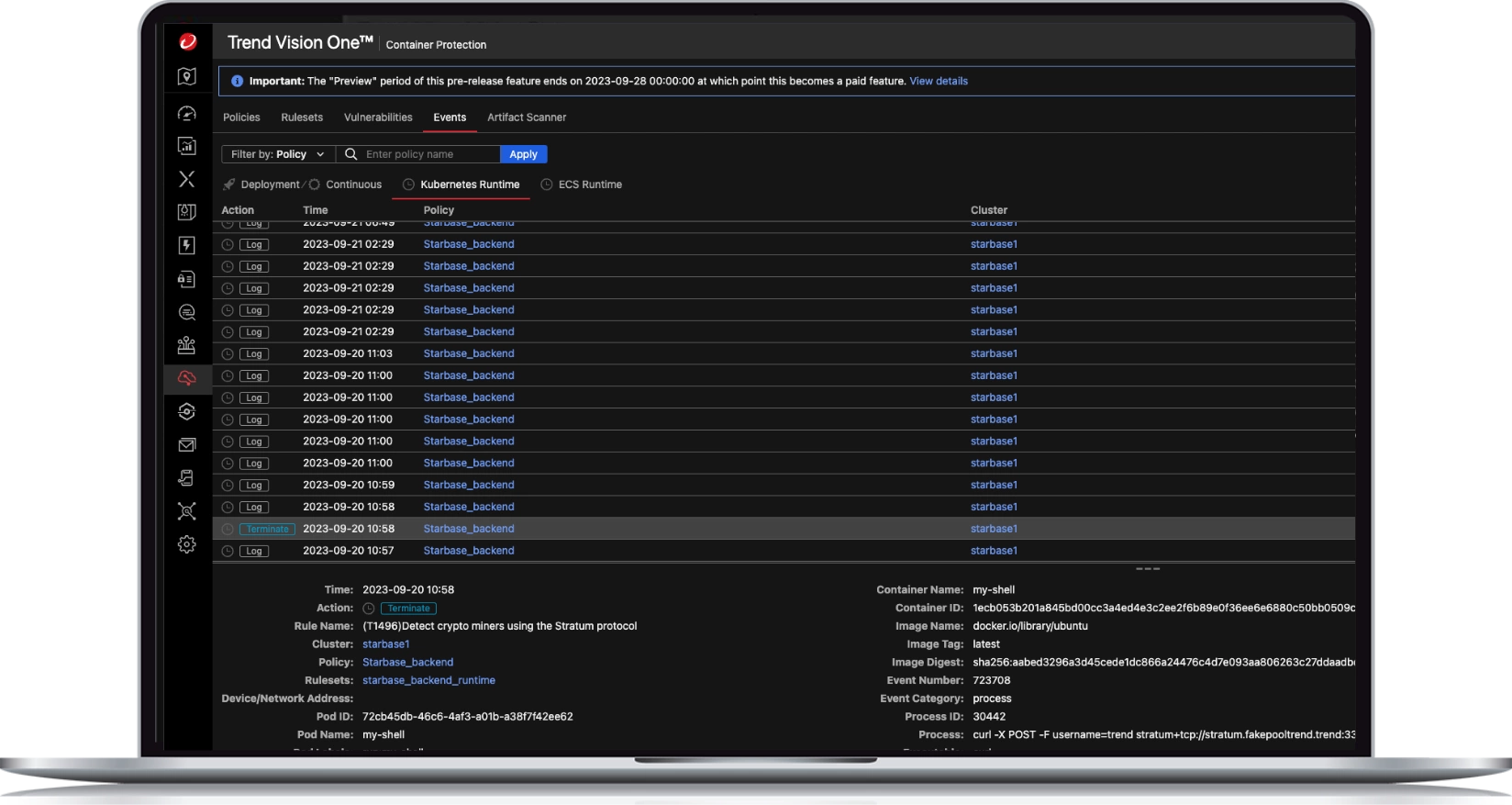

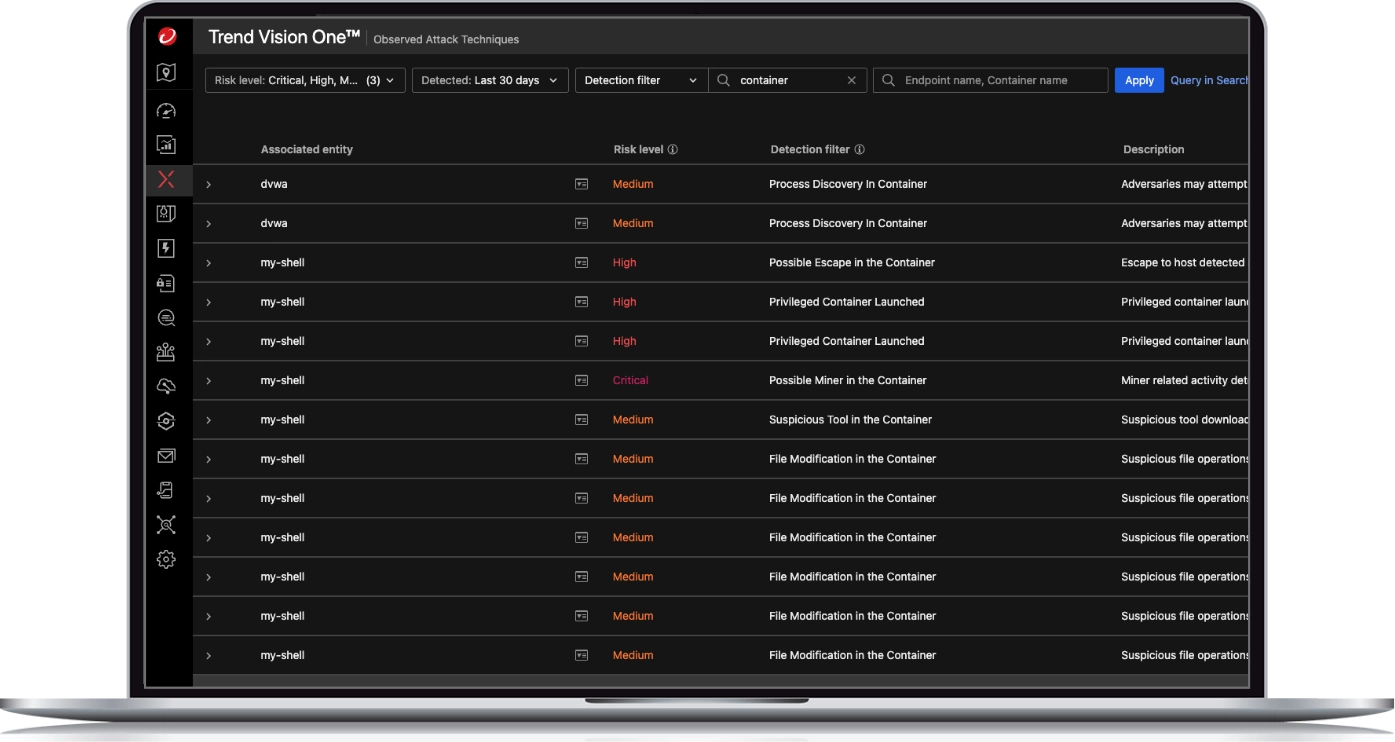

- Bénéficiez d’une visibilité instantanée sur les conteneurs vulnérables et sur la dérive des conteneurs, avec des informations qui respectent le framework MITRE ATT&CK

- Découvrez et bloquez des tentatives pour exécuter des commandes désactivées ou des fichiers consultés de manière illégale

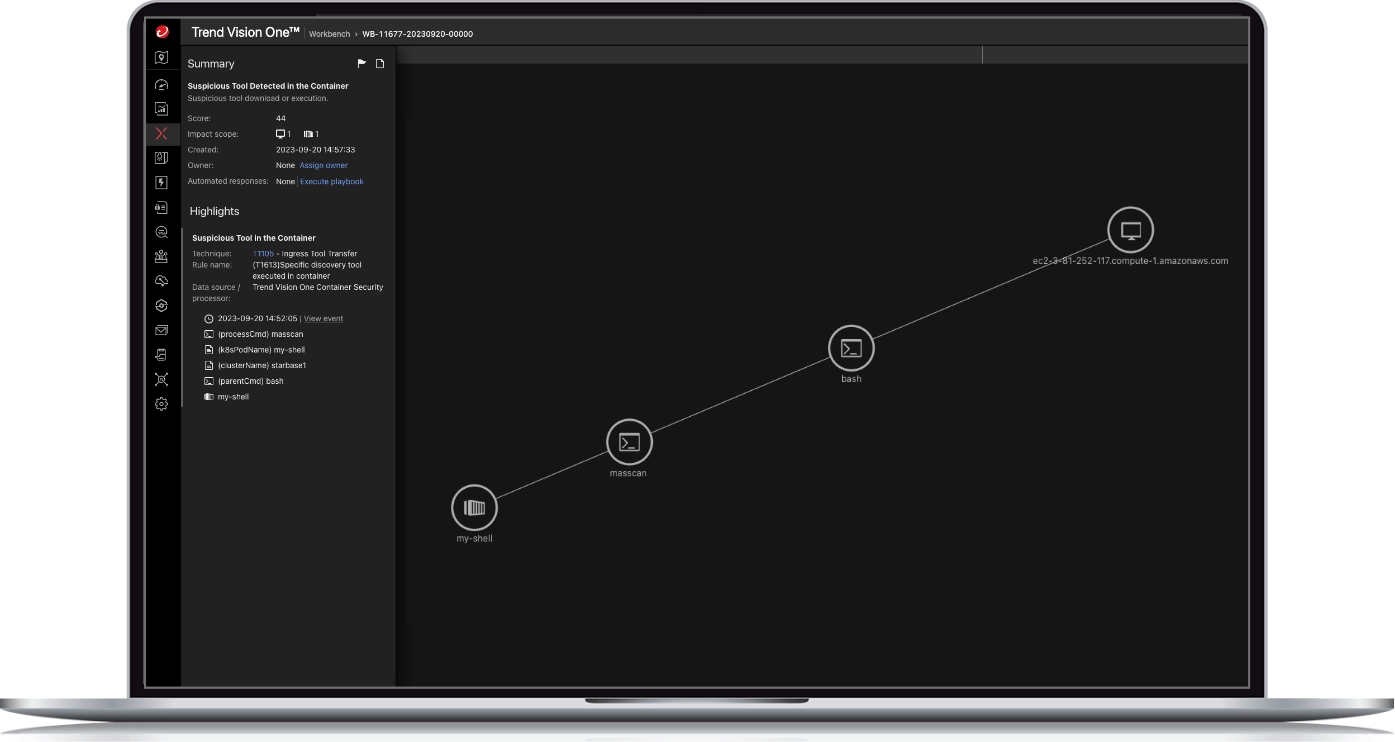

- Détectez, suivez et menez l’enquête sur les menaces ou activité multicouches avec la détection et la réponse étendues (XDR)

TRANSFORMER LA CYBERSÉCURITÉ

Premiers pas avec Trend Vision One — Container Security