WORM_KASIDET.SC

TR/AD.Kasidet.Y.40 (Avira); Win32/Injector.Autoit.BSO (ESET-NOD32); Trojan:Win32/MultiInjector.A!rfn (Microsoft)

Windows

Threat Type:

Worm

Destructiveness:

No

Encrypted:

Yes

In the wild::

Yes

OVERVIEW

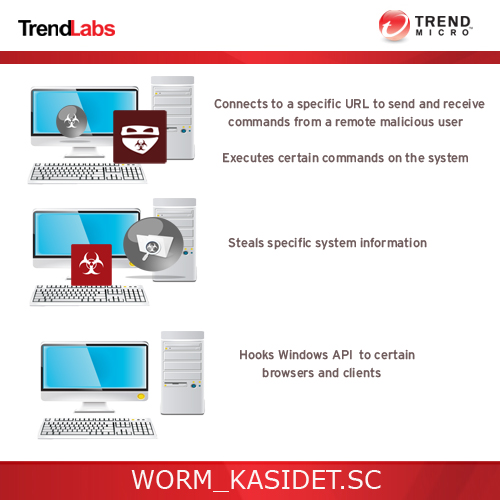

Para obtener una visión integral del comportamiento de este Worm, consulte el diagrama de amenazas que se muestra a continuación.

Infiltra un archivo AUTORUN.INF para que ejecute automáticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

TECHNICAL DETAILS

Instalación

Infiltra los archivos siguientes:

- %User Temp%\incl1

- %User Temp%\incl2

- %User Temp%\{random digits 1}

- %User Temp%\{random digits 2}

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Infiltra y ejecuta los archivos siguientes:

- %User Temp%\delself.bat ← used to delete itself

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Crea las siguientes copias de sí mismo en el sistema afectado:

- %Application Data%\OWZCEN323F\{random filename}.exe

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Crea las carpetas siguientes:

- %Application Data%\OWZCEN323F

- %Application Data%\OWZCEN323F\logs

(Nota: %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).

)Agrega las siguientes exclusiones mutuas para garantizar que solo se ejecuta una de sus copias en todo momento:

- OWZCEN323F

Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

{random filename}.exe = "%Application Data%\OWZCEN323F\{random filename}.exe" ← (if user is Admin)

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

{random filename}.exe = "%Application Data%\OWZCEN323F\{random filename}.exe"

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_CURRENT_USER\Software\N3NNetwork

Agrega las siguientes entradas de registro:

HKEY_CURRENT_USER\Software\N3NNetwork

arr = "{base-64 value}"

HKEY_CURRENT_USER\Software\N3NNetwork

rate = "{value}"

HKEY_CURRENT_USER\Software\N3NNetwork

{random digits} = "{value}"

Propagación

Este malware infiltra la(s) siguiente(s) copia(s) de sí mismo en todas las unidades extraíbles:

- {Drive Letter}:\{random filename}.exe

Usa los siguientes nombres de archivo para las copias que infiltra en las redes compartidas:

- PhotoExplorer.exe

Infiltra un archivo AUTORUN.INF para que ejecute automáticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Download and Execute Files (.vbs, .dll)

- Find Files

- Update itself

- Uninstall itself

- Perform Remote Shell

- Visit Specific URL

- Performs DDOS attack

- Spread to Removable drives

- Spread to Network Shares folder:

- ShareDocs

- Admin

- C

- D

- E

- Create Schedule Task (pointed to itself)

- Modifies Shortcuts files in Startup Folder (pointed to itself)

- Log Keystrokes

- Copy Clipboard

- Capture screenshots

Robo de información

Recopila los siguientes datos:

- OS Version

- Machine GUID

- Installed AV Software

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- {random filename}.exe = "%Application Data%\OWZCEN323F\{random filename}.exe"← (if user is Admin)

- {random filename}.exe = "%Application Data%\OWZCEN323F\{random filename}.exe"← (if user is Admin)

- In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- {random filename}.exe = "%Application Data%\OWZCEN323F\{random filename}.exe"

- {random filename}.exe = "%Application Data%\OWZCEN323F\{random filename}.exe"

Step 5

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software

- N3NNetwork

- N3NNetwork

Step 6

Buscar y eliminar estas carpetas

- %Application Data%\OWZCEN323F

Step 7

Buscar y eliminar este archivo

- %User Temp%\incl1

- %User Temp%\incl2

- %User Temp%\{random digits 1}

- %User Temp%\{random digits 2}

- %User Temp%\delself.bat

Step 8

Buscar y eliminar los archivos de AUTORUN.INF creados por WORM_KASIDET.SC que contienen las siguientes cadenas

OPEN={random filename}.exe

action=Run

Step 9

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como WORM_KASIDET.SC En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.