WORM_FEODO.A

Windows 2000, XP, Server 2003

Threat Type:

Worm

Destructiveness:

No

Encrypted:

No

In the wild::

Yes

OVERVIEW

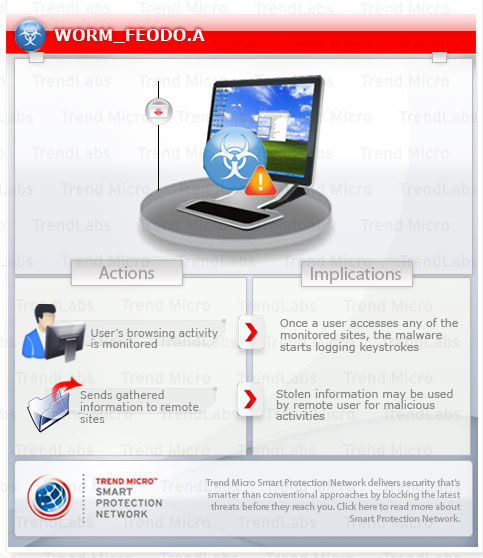

Para obtener una visión integral del comportamiento de este Worm, consulte el diagrama de amenazas que se muestra a continuación.

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos. Puede haberlo descargado inadvertidamente un usuario mientras visitaba sitios Web maliciosos.

Este malware infiltra copias de sí mismo en todas las unidades extraíbles. Infiltra un archivo AUTORUN.INF para que ejecute automáticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Intenta robar la información que se utiliza para iniciar sesión en ciertos sitios Web de bancos y otras entidades financieras (p. ej. nombres de usuario y contraseñas).

Este malware se elimina tras la ejecución.

TECHNICAL DETAILS

Detalles de entrada

Puede haberlo descargado otro malware/grayware/spyware desde sitios remotos.

Puede haberlo descargado inadvertidamente un usuario mientras visitaba sitios Web maliciosos.

Instalación

Crea las siguientes copias de sí mismo en el sistema afectado:

- %System%\svrwsc.exe

(Nota: %System% es la carpeta del sistema de Windows, que en el caso de Windows 98 y ME suele estar en C:\Windows\System, en el caso de Windows NT y 2000 en C:\WINNT\System32 y en el caso de Windows XP y Server 2003 en C:\Windows\System32).

)Este malware se inyecta en los siguientes procesos que se ejecutan en la memoria:

- Explorer.exe

Técnica de inicio automático

Elimina las siguientes claves de registro asociadas a aplicaciones antivirus y de seguridad:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

Type = 10

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

Start = 2

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

ErrorControl = 0

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

ImagePath = %System%\svrwsc.exe

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

DisplayName = Windows Security Center Service

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

ObjectName = LocalSystem

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SvrWsc

Description = The service provides COM APIs for independent software vendors to register and record the state of their products to the Security Center service.

Otras modificaciones del sistema

Agrega las siguientes entradas de registro como parte de la rutina de instalación:

HKEY_USERS\.DEFAULT\Software\

Microsoft\Windows\CurrentVersion\

Internet Settings

ProxyEnable = 0

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

SvrWsc = ""

Agrega las siguientes claves de registro como parte de la rutina de instalación:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

DirectX\MSA

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

DirectX\MSB

Propagación

Este malware infiltra copias de sí mismo en todas las unidades extraíbles.

Infiltra un archivo AUTORUN.INF para que ejecute automáticamente las copias que infiltra cuando un usuario accede a las unidades de un sistema afectado.

Robo de información

Controla la actividad de Internet Explorer (IE) del sistema afectado, en particular la barra de direcciones. Recrea un sitio Web legítimo con una página de inicio de sesión falsa cuando un usuario visita sitios de banca con las siguientes cadenas en la barra de direcciones y/o barra de título:

- */Common/SignOn/Start.asp*

- */inets/*

- */inets/Login*

- */sbuser/*

- *ACH*

- *PassMarkRecognized.aspx*

- *addisonavenue.com*

- *bankonline.umpquabank.com*

- *business.macu.com*

- *businesslogin*

- *bxs.com*

- *cashmgt.firsttennessee*

- *ceowt.wellsfargo.com*

- *chsec.wellsfargo.com*

- *cibng.ibanking-services.com*

- *cnbank.com*

- *cnbsec1.cnbank.com*

- *comerica.com*

- *ebanking.eurobank.gr*

- *ebc_ebc1961*

- *efirstbank*

- *enterprise2.openbank.com*

- *express.53.com*

- *fundsxpress.com*

- *global1.onlinebank.com*

- *hbcash.exe*

- *hillsbank*

- *homebank.nbg.gr*

- *hsbc*

- *ibanking-services.com*

- *itreasury.regions.com*

- *metrobankdirect.com*

- *mystreetscape*

- *mystreetscape.com*

- *nsbank.com*

- *online.ccbank.bg*

- *otm.suntrust.com*

- *scottvalleybank*

- *secure.ally.com*

- *secure.fundsxpress.com*

- *securentry*

- *securentry.calbanktrust.com*

- *servlet/teller*

- *site-secure.com*

- *springbankconnect.com*

- *telepc.net*

- *treasurypathways.com*

- *umpquabank.com*

- *webcash*

- *webexpress*

- *wellsoffice.wellsfargo.com*

- *wire*

- *www2.firstbanks.com/olb*

Intenta robar información de los siguientes bancos y/u otros organismos financieros:

- Addison Avenue

- BXS

- Business Macu

- CCBank

- CNBank

- California Bank & Trust

- Comerica

- Efirst Bank

- Eurobank

- Fifth Third

- First Tennessee

- Funds Express

- HSBC

- Hillsbank

- Metrobank Direct

- Mystreetscape

- NSbank

- Open Bank

- Openbank

- Scottvalley Bank

- Springbank Connect

- Suntrust

- Umpquabank

- Wells Fargo

- iTreasury

Información sustraída

Este malware envía la información recopilada a la siguiente URL a través de HTTP POST:

- http://{BLOCKED}m.ru/wbc/avg/index.php

Otros detalles

Este malware se elimina tras la ejecución.

Información de variantes

Tiene los siguientes valores hash MD5:

- 557597074df3d3ce0e1674285ef19732

Tiene los siguientes valores hash SHA1:

- ec2856823201125ab90a3ae38ef925b0d06c2056

SOLUTION

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Reiniciar en modo seguro

Step 3

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- SvrWsc =

- SvrWsc =

- In HKEY_USERS\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- ProxyEnable = 0

- ProxyEnable = 0

Step 4

Eliminar esta clave del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\DirectX

- MSA

- MSA

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\DirectX

- MSB

- MSB

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- SvrWsc

- SvrWsc

Step 5

Buscar y eliminar los archivos de AUTORUN.INF creados por WORM_FEODO.A que contienen las siguientes cadenas

[AutoRun]

open={random folder name}\{random file name}.exe

shell\Open\Command={random folder name}\{random file name}.exe

shell\Open\Default=1

shell\Explore\Command={random folder name}\{random file name}.exe

shell\Autoplay\command={random folder name}\{random file name}.exe

Step 6

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como WORM_FEODO.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Did this description help? Tell us how we did.