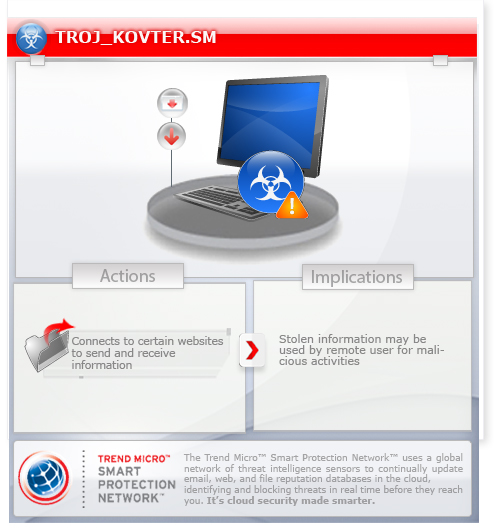

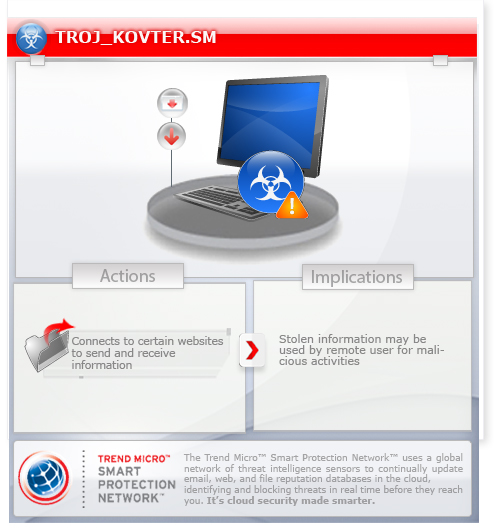

Para obtener una visión integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuación.

Este malware modifica la configuración de zona de Internet Explorer.

Se conecta a determinados sitios Web para enviar y recibir información.

Instalación

Agrega los procesos siguientes:

Este malware inyecta códigos en el/los siguiente(s) proceso(s):

Otras modificaciones del sistema

Agrega las siguientes entradas de registro:

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main\FeatureControl\

FEATURE_BLOCK_INPUT_PROMPTS

svchost.exe = "1"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main\FeatureControl\

FEATURE_AJAX_CONNECTIONEVENTS

svchost.exe = "1"

HKEY_LOCAL_MACHINE\Software\Microsoft\

Windows\CurrentVersion\policies\

Ratings

(Default) = "1"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings

GlobalUserOffline = "0"

Modificación de la página de inicio y de la página de búsqueda del explorador Web

Este malware modifica la configuración de zona de Internet Explorer.

Otros detalles

Se conecta al sitio Web siguiente para enviar y recibir información:

- http://{BLOCKED}aping.ru/form2.php

- http://{BLOCKED}h-mind.info/9/form.php

- http://{BLOCKED}kle.net/9/form.php

- posts the following information: mode={mode}&UID={uid}&OS={OS version}&OSbit={OS architecture}&aff_id={id}&oslang={language}&gmt={GMT}&antidetect={summary of AV-related application}

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Explorar el equipo con su producto de Trend Micro y anotar los archivos detectados como TROJ_KOVTER.SM

Step 3

Reiniciar en modo seguro

[ learnMore ]

[ back ]

Para reiniciar en modo seguro:

• Para usuarios de Windows 98 y ME

- Reinicie el equipo.

- Pulse la tecla CTRL hasta que aparezca el menú de inicio.

- Seleccione la opción Modo seguro y pulse Intro.

• Para usuarios de Windows NT (modo VGA)

- Haga clic en Inicio>Configuración>Panel de control.

- Haga doble clic en el icono Sistema.

- Haga clic en la pestaña Inicio o Apagado.

- Establezca 10 segundos en el campo Mostrar lista y haga clic en Aceptar para guardar el cambio.

- Apague el equipo y reinícielo.

- Seleccione el modo VGA en el menú de inicio.

• Para usuarios de Windows 2000

- Reinicie el equipo.

- Pulse la tecla F8 cuando vea la barra Iniciando Windows en la parte inferior de la pantalla.

- Seleccione la opción Modo seguro en el menú de opciones avanzadas de Windows y pulse Intro.

• Para usuarios de Windows XP

- Reinicie el equipo.

- Pulse la tecla F8 cuando haya finalizado la autoprueba de encendido (POST). Si no aparecen las opciones avanzadas de Windows, intente reiniciar y pulse F8 varias veces después de que aparezca de la pantalla de la autoprueba de encendido (POST).

- Seleccione la opción Modo seguro en el menú de opciones avanzadas de Windows y pulse Intro.

• Para usuarios de Windows Server 2003

- Reinicie el equipo.

- Pulse la tecla F8 cuando se haya iniciado Windows. Si no aparecen las opciones avanzadas de Windows, intente reiniciar y, a continuación, pulse F8 varias veces tras el inicio.

- En el menú de opciones avanzadas de Windows, utilice las teclas de flecha para seleccionar la opción Modo seguro y pulse Intro.

Step 4

Eliminar este valor del Registro

[ learnMore ]

[ back ]

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\FeatureControl\FEATURE_BLOCK_INPUT_PROMPTS

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\FeatureControl\FEATURE_AJAX_CONNECTIONEVENTS

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\policies\Ratings

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

Para eliminar el valor del Registro que este malware ha creado:

- Abra el Editor del Registro. Para ello, haga clic en Inicio>Ejecutar, escriba regedit en el cuadro de texto y pulse Intro.

- En el panel izquierdo de la ventana Editor del Registro, haga doble clic en el siguiente elemento:

HKEY_CURRENT_USER>Software>Microsoft>Internet Explorer>Main>FeatureControl>FEATURE_BLOCK_INPUT_PROMPTS - En el panel derecho, busque y elimine la entrada:

svchost.exe = "1" - En el panel izquierdo de la ventana Editor del Registro, haga doble clic en el siguiente elemento:

HKEY_CURRENT_USER>Software>Microsoft>Internet Explorer>Main>FeatureControl>FEATURE_AJAX_CONNECTIONEVENTS - En el panel derecho, busque y elimine la entrada:

svchost.exe = "1" - En el panel izquierdo de la ventana Editor del Registro, haga doble clic en el siguiente elemento:

HKEY_LOCAL_MACHINE>Software>Microsoft>Windows>CurrentVersion>policies>Ratings - En el panel derecho, busque y elimine la entrada:

(Default) = "1" - En el panel izquierdo de la ventana Editor del Registro, haga doble clic en el siguiente elemento:

HKEY_CURRENT_USER>Software>Microsoft>Windows>CurrentVersion>Internet Settings - En el panel derecho, busque y elimine la entrada:

GlobalUserOffline = "0" - Cierre el Editor del Registro.

Step 5

Buscar y eliminar el archivo detectado como TROJ_KOVTER.SM

[ learnMore ]

[ back ]

Asegúrese de que tiene activada la casilla

Buscar archivos y carpetas ocultos en la opción Más opciones avanzadas para que el resultado de la búsqueda incluya todos los archivos ocultos.

Para buscar y eliminar el archivo de malware/grayware/spyware:

- Haga clic con el botón derecho en Inicio y haga clic en Buscar....

- En el cuadro de entrada Nombre, escriba los nombres de los archivos detectados anteriormente.

- En la lista desplegable Buscar en, seleccione Mi PC y pulse Intro.

- Una vez haya encontrado el archivo, selecciónelo y, a continuación, pulse MAYÚS+SUPR para eliminarlo definitivamente.

Step 6

Restablecer la configuración de seguridad de Internet

[ learnMore ]

[ back ]

Para restablecer la configuración de seguridad de Internet:

- Cierre todas las ventanas del explorador de Internet.

- Abra el Panel de control. Para ello:

• En Windows 98, ME, NT y 2000

Haga clic en Inicio>Configuración>Panel de control.

• En Windows XP y Server 2003

Haga clic en Inicio>Panel de control. - Haga doble clic en Opciones de Internet.

- En la ventana Propiedades de Internet, haga clic en la pestaña Seguridad.

- Por cada zona de contenido Web, haga clic en el botón Nivel predeterminado para establecer la configuración predeterminada de dicha zona.

- Haga clic en Aceptar.

Step 8

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como TROJ_KOVTER.SM En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.