Оценка рисков, информирование о них и устранение

С помощью оценки рисков пользователей электронной почты отслеживайте уровень риска сотрудников в реальном времени, оперативно обнаруживайте угрозы, направленные на пользователей, и реагируйте на них, а также внедряйте меры по защите и предотвращению атак на электронную почту, чтобы прервать цепочку атак и устранить риск.

Гибкое развертывание и легко достижимый комплаенс

Неважно, пользуетесь ли вы Microsoft 365, локальным Microsoft Exchange™ или Google Workspace™, в любом случае разверните систему защиты электронной почты, соблюдая требования к конфиденциальности и безопасности данных в электронной почте и приложениях для совместной работы.

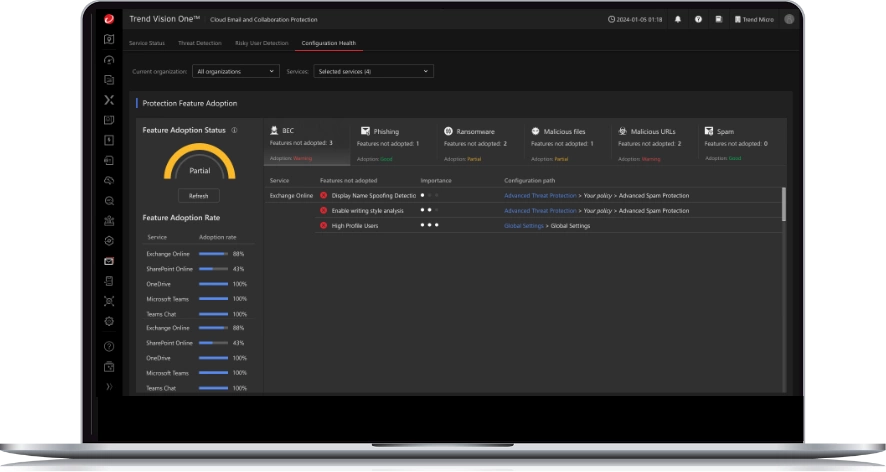

Оптимизация защиты от киберугроз и устранение слепых зон

Устранение разрозненности и слепых зон благодаря централизованному управлению и анализу. Это упрощает обнаружение и оценку рисков и снижение их уровня в вашей среде обмена сообщениями.

Запустите защиту на основе ИИ

Полностью интегрированная, надежная защита от фишинга, компрометации деловой корреспонденции и учетных записей также усилена автоматизированными средствами мониторинга и ускоренного реагирования на инциденты.

Выявление аномалий в электронных письмах

Защитите критичную информацию и финансовые активы с помощью методов на основе ИИ — анализа стиля и слога письма, обнаружения аномалий и применения бустинга деревьев решений. Эти средства позволяют пресекать нарушения и защищать сотрудников от компрометации электронной почты и перехвата платежных данных.

Отслеживание вредоносной активности

Обеспечьте безопасность входящих сообщений с помощью системы защиты электронной почты на основе ИИ, которая обнаруживает подозрительный слог письма, анализирует поведение отправителя и группирует похожие письма. Усовершенствованные языковые модели и алгоритмы машинного обучения — SVM, Text CNN, LLM — позволяют отличать подлинные сообщения от спама, блокировать запуск макросов, останавливать загрузчики (downloaders) и атаки с применением социальной инженерии.

Обнаружение фишинга

Активируйте анализ на основе ИИ для выявления угроз и присвоения баллов электронным сообщениям. Автоматический запуск линейных языковых моделей, таких как N-граммы и TF-IDF на основе токенов, для анализа и захвата контента и текстовых сообщений, а также использование ансамблевых методов для повышения точности классификации и каскады автоматически применяемых правил позволяют обнаруживать до 150 тыс. фишинговых URL-адресов в день.

Сканирование мошеннических сайтов

Немедленно оповещайте ИТ-специалистов, если сотрудники посещают поддельные сайты. Компьютерное зрение и системы Visual-AI способны распознавать, понимать и сканировать веб-контент, формы и изображения с экспоненциально растущей производительностью. Анализ веб-страниц позволяет обнаружить, приоритизировать и проанализировать фишинговые и BEC-угрозы, чтобы промаркировать элементы с высоким уровнем риска и назначить им репутационные баллы .

Преимущества Email and Collaboration Security

Защитите электронную почту и приложения для совместной работы в масштабах всей постоянно меняющийся поверхности атаки.

Защита от сложных угроз в электронной почте, в том числе тех, которые не обнаружили решения безопасности облачных почтовых сервисов. Благодаря ИИ и анализу вредоносных программ в песочнице Trend Vision One™ - Email and Collaboration Security обнаруживает угрозы нулевого дня, BEC-атаки и продвинутые методы фишинга, которые встроенные средства защиты могут не заметить. Решение обеспечивает безопасность как внешних, так и локальных систем электронной почты.

Сканирование файлов на наличие угроз в реальном времени и соблюдение требований по предотвращению потери данных, где бы ваши пользователи ни вели совместную работу. К вашим услугам более 200 настраиваемых шаблонов соответствия нормативным требованиям для Microsoft® OneDrive® for Business, Microsoft® SharePoint® Online, Microsoft® Teams, Box™, Dropbox™ и Google Drive. Сканирование файлов с общим доступом для предотвращения проникновения через облачные средства обмена файлами и сообщениями, независимо от местонахождения пользователей.

Улучшите мониторинг и управление для каждого почтового сервиса с помощью Email and Collaboration Security.

- Обнаружение угроз по дополнительным векторам атак — аналитическая информация о конечных устройствах, сети, облаке или сторонних решениях

- Расследование подозрительных инцидентов и быстрое реагирование на них с единой платформы

- Проактивное блокирование угроз и атак с помощью решения Cyber Risk Exposure Management путем непрерывного анализа подверженных риску пользователей, рискованного поведения и событий

Компания Trend признана лидером в Gartner Magic Quadrant™ в 2024 году в категории «Безопасность электронной почты».

Повышение безопасности электронной почты и решений для совместной работы с помощью

Trend Vision One™ Cyber Risk Exposure Management

Значительное снижение подверженности риску благодаря непрерывному обнаружению поверхности атаки, оценке рисков и определению их приоритетов в режиме реального времени, а также автоматизации действий по устранению рисков.

XDR

Улучшенная видимость, устранение разрозненности между уровнями безопасности, более быстрое и точное обнаружение.

Trend Vision One

Единая платформа поможет вам быстрее остановить злоумышленников и взять под контроль все киберриски.

ПРИСОЕДИНЯЙТЕСЬ К БОЛЕЕ ЧЕМ 500 ТЫС. НАШИХ КЛИЕНТОВ

Начало работы с системной безопасности электронной почты и каналов обмена данными