Veri güvenliği, hassas dijital bilgilerin yaşam döngüsü boyunca, yönetişim, katmanlı teknik ve idari kontroller ile farklı ortamlarda uygulanan sürekli ve risk odaklı süreçlerin birleşimiyle yönetilmesi ve korunmasını ifade eder.

İçindekiler

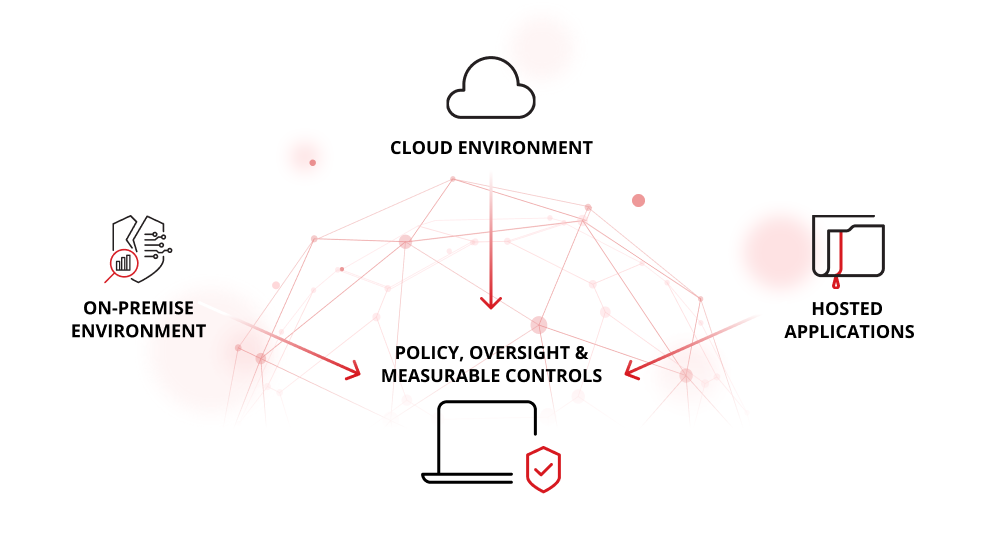

Modern bilişimde veri güvenliği

Dağıtık bilgi işlem dünyasında, kurumsal operasyonlar şirket içi sistemleri, çoklu bulut ortamlarını ve “hizmet olarak” sunulan hizmetleri kapsar. Bu nedenle, veri güvenliği, tüm ortamlarda hassas verilerin korunmasını ele almalıdır. Risk konusunda bilgi sahibi kuruluşlar, verilerin korunmasının yalnızca güvenlik duvarları değil, aynı zamanda birleştirilmiş politika, gözetim ve ölçülebilir kontroller olduğunu kabul eder.

Ulusal Standartlar ve Teknoloji Enstitüsü (NIST), bilgi yaşam döngüsünü modern veri güvenliği stratejilerini destekleyen bir model olan oluşturma, işleme, kullanma, depolama ve elden çıkarma dahil olmak üzere aşamalar olarak tanımlamaktadır (NIST, 2016). Aynı araştırma, verilerin nasıl aktığını ve kontrollerin nerede uygulandığını bilmenin etkili koruma için temel olduğunu göstermektedir.

Hükümetler, kötü amaçlı siber faaliyetin ekonomik etkisini tek bir yılda 57 milyar ABD doları ile 109 milyar ABD doları arasında tahmin ediyor ve iş liderlerinin veri güvenliğini yalnızca bir BT sorunu olarak değil, kurumsal bir risk olarak görmelerinin ne kadar kritik olduğunu vurguluyor (White House, 2018).

Veri güvenliği politikaları, standartları ve en iyi uygulamalar

Güçlü veri güvenliği politikayla başlar: veri türlerinin, sınıflandırma şemalarının ve yaşam döngüsü sorumluluklarının açık tanımları. NIST SP 800-64 ve diğer yaşam döngüsüne yönelik çerçeveler gibi standartlar, kuruluşların varlıkların korunmasını verimli operasyonlarla nasıl dengelemeleri gerektiğini ifade etmektedir (NIST, 2008).

Bu temelden, kuruluşlar katmanlı kontroller oluşturur: beklemede ve transitte şifreleme ve anahtar yönetimi, her platformda kimlik ve erişim yönetimi, etkinlik için günlük tutma ve denetim izleri ve SaaS ve bulut içeren ortamlar için çıkış izleme.

En iyi uygulamalar, politikaların işletmenin risk stratejisiyle uyumlu olmasını, hibrit altyapıya (şirket içi, hibrit, bulut) uygulanmasını ve sürekli güncellenmesini gerektirir. Platformlar arasında standardizasyon, yasal uyum, operasyonel esneklik ve otomasyon ve ölçüm için bir temel sunar.

Bulutta veri güvenliği en iyi uygulamalarını uygulama

Bulut benimseme ve hizmet modelleri, veri güvenliğinin hesaplamasını değiştirir. Veriler birden fazla bölgede bulunabilir, SaaS uygulamaları arasında hareket edebilir ve hem ölçeği hem de maruziyeti artırarak mobil veya uzak cihazlar aracılığıyla erişilebilir. İşletmeler genellikle karma altyapı genelinde birçok veri kopyasına ve silolarına sahiptir ve bu da yönetişim ve kontrolleri karmaşık hale getirir.

Modern çerçeveler, tüm depolama ve hizmet platformlarında birleştirilmiş keşif, sınıflandırma, erişim kontrolleri ve izleme gerektiren verilerin yaşam döngüsü kontrolünü vurgular. NIST Research Data Framework (RDaF) sürüm 2.0, altı yaşam döngüsü aşamasını özetler ve kurumsal ve hibrit ortamlarda verileri yönetmek için stratejileri destekler (NIST, 2024).

Veri kaybı önleme, politika tabanlı izleme, aktarım sırasında ve beklemede şifreleme ve bilişim platformlarında kimlik odaklı erişimin entegre edilmesi, kuruluşların iş yükleri değiştikçe ve geliştikçe bile verilerin kontrolünü yeniden kazanmasına olanak tanır. Önemli olan, verileri yalnızca çevre olarak değil, korunan varlık olarak ele almaktır.

Veri güvenliği ve geleneksel çevre koruması

Geleneksel çevre güvenliği, ağ sınırlarına odaklanarak tehditleri “kaleden” uzak tutar. Buna karşılık, modern veri güvenliği tehditlerin her yerde ortaya çıkabileceğini varsayar: uç nokta, bulut hizmeti, tedarik zinciri. Konumdan bağımsız olarak verilerin kendisini korur.

Bu değişiklik sıfır güven mimarisiyle uyumludur: Varsayılan olarak hiçbir şeye güvenmeyin, her bağlantıyı doğrulayın ve her nesneyi koruyun. Veri merkezli güvenlik, yalnızca ağ sınırları içinde değil, BT kırılımı genelinde verilere nasıl erişildiğine, kullanıldığına, taşındığına ve imha edildiğine odaklanmak anlamına gelir.

Kuruluşlar, “Sınırımız nerede?” sorusunu sormaktan vazgeçip, “Verilerimiz tüm ortamlar ve hizmetler genelinde nasıl yönetiliyor, erişiliyor ve korunuyor?” sorusuna odaklanmalıdır. Kritik soru konum değil kontrol, görünürlük ve hesap verebilirlik haline gelir.

Bakış Açısı

Veri Güvenliği

Geleneksel Çevre Koruması

Güvenlik Kapsamı

Sistemler ve platformlar genelinde bekleyen, aktarım halindeki ve kullanımda olan veriler için geçerlidir.

Bir ağın çevresini korumaya odaklanır (ör. güvenlik duvarları, yönlendiriciler).

Yaklaşım

Sistemler ve platformlar genelinde bekleyen, aktarım halindeki ve kullanımda olan veriler için geçerlidir.

Geniş, konum tabanlı ve yetkisiz erişimi engellemeye dayanır.

Tehdit Tespiti

Veri merkezli izleme, anomali tespiti ve Veri Kaybı Önleme (DLP) kullanır.

Ağ uçlarında saldırı tespit/önleme sistemlerini (IDS/IPS) kullanır.

Uyum ve Yönetişim

Veri koruma düzenlemeleriyle (ör. GDPR, HIPAA) uyumludur.

Veriye özgü uyumluluk gerekliliklerini tam olarak ele almayabilir.

Teknoloji Örnekleri

Şifreleme, tokenizasyon, DLP, Sıfır Güven, IAM (Kimlik ve Erişim Yönetimi).

Güvenlik duvarları, VPN'ler, IDS/IPS, DMZ'ler (Demilitarize Bölgeler).

Veri güvenliği ve yalnızca uyumluluk odaklı yaklaşımlar

Uyum çerçeveleri değerlidir. Koruma için minimum eşikler belirlerler, denetim kanıtlarını yönlendirirler ve düzenleyici uyumu desteklerler. Ancak tek başına uyum yeterli değildir. Yalnızca uyumluluk odaklı bir düşünce yapısı, operasyonel boşluklar, teknolojik kör noktalar ve dayanıklılık eksiklikleri bırakabilir.

Veri güvenliği, yalnızca bir sertifikasyon onay kutusuna değil, stratejiye de dahil edilmelidir. Kuruluşlar, veri güvenliği kontrollerini iş riskiyle uyumlu hale getirdiğinde, sonuçları ölçtüğünde ve politikayı/süreci/teknolojiyi dinamik olarak güncellediğinde performans ve koruma elde ederler. Zamanla, politikalar en iyi uygulamalara dönüşür ve sistemler ölçülebilir ve hesap verebilir hale gelir.

Bakış Açısı

Veri Güvenliği

Sadece Uyum Yaklaşımı

Birincil Hedef

Verileri ihlallere ve yetkisiz erişime karşı koruyun

Düzenleyici gereklilikleri karşılayın ve cezalardan kaçının

Odak

Risk azaltma ve proaktif savunma

Belgelendirme ve denetime hazır olma

Temel Faaliyetler

Şifreleme, erişim kontrolü, tehdit izleme, yamalama

Politikalar, prosedürler, raporlama, sertifikalar

Sonuç

Siber saldırılara karşı güçlü dayanıklılık

Yasal uyum ancak potansiyel güvenlik açıkları

Risk

Daha düşük ihlal riski

Uyumluluk nihai hedef olarak ele alınırsa daha yüksek risk

Veri güvenliği yönetişimi ve sürekli iyileştirme

Yönetişim, politikaların, kontrollerin ve sistemlerin iş stratejisi, teknoloji değişikliği ve tehdit evrimi ile uyumlu kalmasını sağlar. NIST SP 800-37 (Risk Yönetimi Çerçevesi) gibi çerçeveler, kuruluşlara hazırlık, değerlendirme, izleme ve sürekli iyileştirme konusunda rehberlik eder (NIST, 2019).

Temel ölçütler görünürlük sağlar: sınıflandırılan verilerin yüzdesi, şifreleme kapsamı, anahtar dönüşü uyumluluğu, ortalama geri yükleme süresi, anormal erişimi veya dışarı sızmayı tespit etme süresi. Bunlar, yöneticilerin ve yönetim kurullarının riski ve ilerlemeyi nasıl anladıklarına dönüşür.

Kuruluşlar, veri güvenliği mülkiyetini kurumsal risk yönetimine dahil ederek veri güvenliğini bir maliyet merkezi olarak değil stratejik bir etkinleştirici olarak konumlandırır. Platformlar genelinde birleşik gözetim, tutarlı politika uygulaması ve ölçülebilir sonuçlar güven ve süreklilik oluşturur.

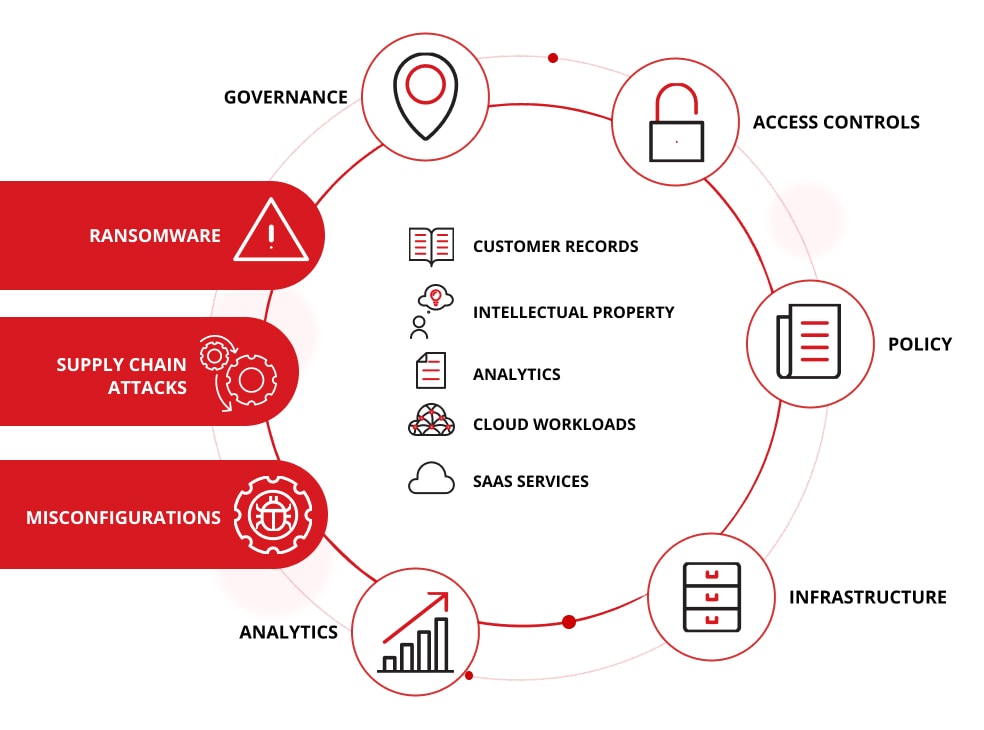

Günümüzün işletmeleri için veri güvenliği neden önemlidir?

Veri, modern işletmenin can damarıdır: müşteri kayıtları, fikri mülkiyet, analitik, bulut iş yükleri ve SaaS hizmetleri değer sağlar. Yine de veriler, fidye yazılımı, tedarik zinciri saldırıları ve yanlış bulut yapılandırmalarının istismarı gibi modern rakiplerin de hedefidir. Parçalı veri gözetimi, desteklenmeyen kırılım veya eski kontrolleri olan kuruluşlar ortaya çıkar.

İşletmeler, politika, altyapı, erişim, kontroller, analizler ve yönetişimi birbirine bağlayan veri güvenliğine bütünsel bir yaklaşım benimseyerek riski azaltır, inovasyonu mümkün kılar ve esneklik oluşturur. Düzenleyici yükümlülükleri yerine getirir ve paydaş güveni oluşturur. Ayrıca verileri bir yükümlülük yerine stratejik bir varlığa dönüştürürler.

Veri güvenliği konusunda nereden yardım alabilirim?

Veri ortamı, uyum kontrol listelerinden fazlasını gerektirir; her ortamda hassas bilgileri korumak için proaktif, risk bilgili bir yaklaşım gerektirir. Trend Vision One™, bu özelliği, nerede olursa olsun verileri korumak için tasarlanmış yapay zeka destekli bir kurumsal siber güvenlik platformu aracılığıyla sunar.

Trend Vision One, bulut, uç nokta, e-posta ve ağ katmanları genelinde görünürlüğü birleştirerek veri koruma, gizlilik uygulaması ve uyumluluk raporlamasını merkezileştirir. Yerel yapay zeka motoru Trend Cybertron™, ortaya çıkan riskleri belirlemek ve maruz kalmadan önce önleyici önlemler önermek için küresel telemetriyi analiz ediyor. Trend Vision One'ın veri güvenliği duruşunuzu nasıl iyileştirebileceğini bugün keşfedin.

Scott Sargeant, Trend Micro’da Ürün Yönetimi Başkan Yardımcısıdır ve siber güvenlik ile BT alanında kurumsal düzeyde çözümler sunma konusunda 25 yılı aşkın deneyime sahip köklü bir teknoloji lideridir.

Sıkça Sorulan Sorular (SSS)

Veriler nasıl saklanır?

Veri, geri alma ve analiz için veri tabanlarında düzenlenen fiziksel sürücülerde, bulut sunucularında veya ağ sistemlerinde yaşar.

Tüm veriler sonsuza kadar saklanıyor mu?

Hayır. Etik depolama, saklama sınırlarını izler, böylece artık ihtiyaç duyulmadığında veya yasal olarak gerekli olmadığında veriler silinir veya anonimleştirilir.

Veri güvenliğinin temelleri nelerdir?

Yetkisiz kullanımı, kaybı veya bozulmayı önlemek için erişim kontrolü, şifreleme ve izleme yoluyla bilgilerin korunması.

Basit kelimelerle veri güvenliği nedir?

Teknolojiyi, politikaları ve sorumlu insan davranışlarını kullanarak dijital bilgileri hırsızlık, hasar veya kötüye kullanıma karşı güvende tutmak.

Veri güvenliğinin 5 bileşeni nelerdir?

Gizlilik, bütünlük, kullanılabilirlik, kimlik doğrulama ve hesap verebilirlik; birlikte verilerin doğru, erişilebilir ve güvenilir kalmasını sağlar.

Veri güvenliğinin üç ilkesi nelerdir?

Gizlilik, bütünlük ve kullanılabilirlik (CIA üçlüsü olarak bilinir) her güvenli sistemin temelini oluşturur.

Veri güvenliğinin bazı örnekleri nelerdir?

Şifreleme, veri maskeleme, tehdit tespiti ve maruz kalma yönetiminin tümü hassas dijital varlıkları korur.

GDPR ne anlama geliyor?

Genel Veri Koruma Yönetmeliği, kişilere kuruluşların verilerini nasıl toplayıp kullandıkları konusunda kontrol sağlayan Avrupa Birliği gizlilik yasasıdır.

7 GDPR gerekliliği nelerdir?

Bunlar: yasallık, adalet ve şeffaflık; amaç sınırlaması; veri minimizasyonu; doğruluk; depolama sınırlaması; bütünlük ve gizlilik ve hesap verebilirlik.

Dört ana veri tehdidi nelerdir?

Kötü amaçlı yazılımlar, kimlik avı, kimlik bilgilerinin yanlış kullanımı ve cihazların fiziksel kaybı, gizliliği ve sistem güvenilirliğini tehlikeye atar.