Tehdit avcılığı, mevcut güvenlik araçlarından kaçan tehditleri proaktif olarak arama sürecidir. Zarar oluşmadan önce şüpheli aktiviteleri tespit etmek için verileri analiz etmeyi, hipotezler geliştirmeyi ve kalıpları incelemeyi içerir.

İçindekiler

Tehdit avı nedir?

Tehdit avcılığı, otomatik tespit araçlarını atlatan tehditleri belirlemeye odaklanan proaktif bir siber güvenlik yaklaşımıdır. Uyarıları beklemek yerine, ortamda bir saldırganın zaten bulunabileceğini gösteren şüpheli davranışları, zayıf sinyalleri veya anormallikleri aktif olarak araştırmayı içerir.

Tehdit avcılığı, iyi korunmuş ortamlarda bile ihlallerin gerçekleşebileceğini varsayar. Avcılar; uç noktalar, ağlar, kimlikler ve bulut hizmetleri genelindeki telemetriyi analiz ederek normal faaliyetlerin içine gizlenmiş kötü niyetli aktiviteleri ortaya çıkarır. Bu süreç genellikle kimlik bilgisi kötüye kullanımı, living-off-the-land teknikleri, yanal hareket ve geleneksel uyarıları tetiklemeyen kalıcılık mekanizmalarının tespit edilmesini içerir.

Otomatik tespitin aksine, tehdit avcılığı veri, analitik ve tehdit istihbaratıyla desteklenen insan odaklı analizlere dayanır. Zamanla, etkili tehdit avcılığı saldırganın sistemde kalma süresini (dwell time) azaltır, tespit mantığını geliştirir ve elde edilen içgörüleri SOC operasyonlarına ve tespit mühendisliğine geri besleyerek genel güvenlik duruşunu güçlendirir.

Siber güvenlikte tehdit avı neden önemlidir?

Saldırganlar tespit edilmekten kaçınma konusunda giderek daha yetkin hâle geliyor. Dosyasız zararlı yazılım, uzaktan erişim araçları ve kimlik bilgisi kötüye kullanımı gibi tekniklerle meşru aktivitelerin arasına karışırlar. Bu yöntemler çoğu zaman geleneksel güvenlik sistemlerini atlatır.

Yalnızca uyarılara güvenmek boşluklar bırakabilir. Tehdit avcılığı, açık göstergeler ortaya çıkmadan önce tehditleri erken aşamada tespit ederek bu boşlukları kapatır. Uyarılara dayalı reaktif yöntemlerin aksine, tehdit avcılığı otomatik savunmaları tetiklemeyebilecek gizli ve kalıcı tekniklere odaklanır.

Sonuç olarak, tehdit avcılığı saldırganın sistemde kalma süresini azaltır, etkisini sınırlar ve kuruluşların daha hızlı yanıt vermesine yardımcı olur. Bu fayda, 2024 yılında resmi tehdit avcılığı metodolojilerini kullanan kuruluşların oranının %64’e yükselmesiyle de görülmektedir; bu veri SANS tehdit avcılığı anketine dayanmaktadır.

Tehdit avı ve olay müdahalesi

Tehdit avcılığı ve olay müdahalesi farklı amaçlara hizmet eder:

Tehdit avcılığı proaktiftir. Varsayımlar veya zayıf sinyaller üzerinden potansiyel ihlal belirtilerini aktif olarak aramayı içerir.

Olay müdahalesi reaktiftir. Bir ihlal tespit edildikten sonra başlar ve sınırlama, inceleme ve iyileştirmeye odaklanır.

İkisi birlikte çalışabilir, ancak farklı zaman çizelgelerini takip eder. Örneğin tehdit avcılığı, uyarılar tetiklenmeden önce olayları ortaya çıkararak daha erken müdahaleye imkân tanıyabilir. Tehdit avcılığının gözden kaçırdığı bir durum ortaya çıktığında ise olay müdahalesi süreçleri devreye girer.

Tehdit avı ve tehdit istihbaratı

Tehdit istihbaratı güvenliğe bağlam kazandırır. Bilinen tehditlere (örneğin fidye yazılımı veya zararlı yazılım türleri) ilişkin verileri içerir.

Tehdit avcılığı ise bu bilgileri canlı ortamlara uygular. Kuruluş içinde benzer davranışların gerçekleşip gerçekleşmediğini araştırır.

Ayrı disiplinler olsalar da birbirlerini güçlendirirler. Olgun SOC ekipleri, avcılığı yönlendirmek için tehdit istihbaratını kullanır; aynı zamanda tehdit avcılığı, istihbarat platformlarına geri beslenmek üzere yeni tehditleri ortaya çıkarabilir.

Tehdit avı metodolojileri

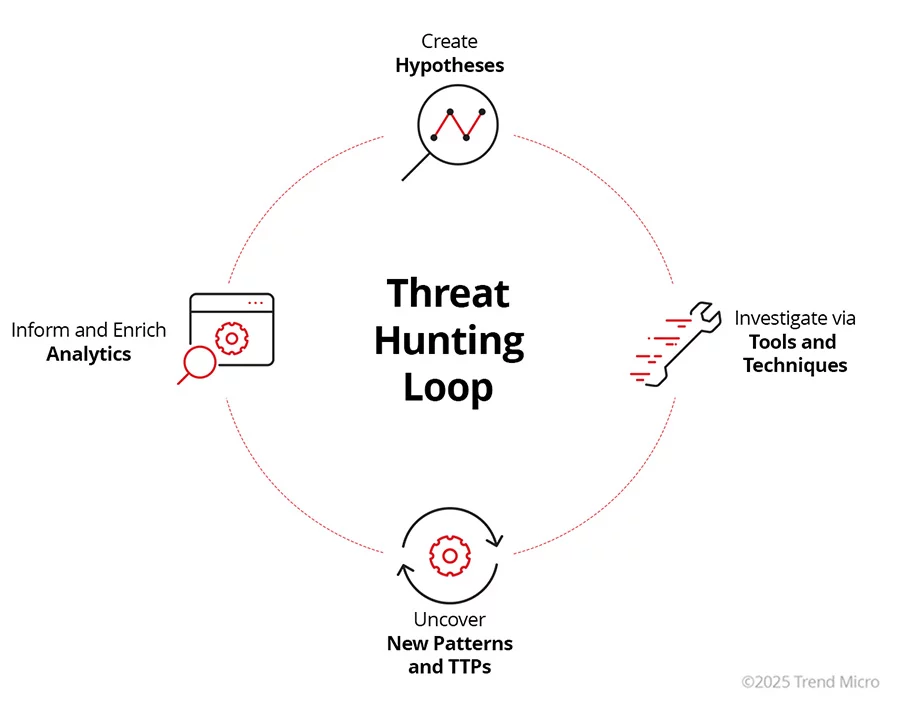

Tehdit avcılığı genellikle yapılandırılmış bir yaklaşımı izler.

Hipotez odaklı tehdit avcılığı

Bu yaklaşımda analistler, olası kötü niyetli faaliyetlere dair bir varsayımla başlar. Örneğin: “Bir saldırgan, finans sistemleri içinde yanal hareket etmek için çalınmış kimlik bilgilerini kullanıyor olabilir.” Ardından analist, bu hipotezi doğrulamak veya çürütmek için ilgili veri kaynaklarını sorgular. Bu yaklaşım yapılandırılmıştır, tekrarlanabilir ve güçlü telemetriye ile deneyimli analistlere sahip kuruluşlar için oldukça uygundur.

İstihbarat odaklı tehdit avcılığı

İstihbarat odaklı tehdit avcılığı, kurum içi veya dışı tehdit istihbaratı tarafından yönlendirilir. Analistler, aktif saldırganlar, zararlı yazılım kampanyaları veya saldırı tekniklerine ilişkin raporları kullanarak kendi ortamlarında benzer davranışları arar. Bu metodoloji, kuruluşların ilgili tehditlere odaklanmasına yardımcı olur ve avcılık faaliyetlerini gerçek dünyadaki saldırgan aktiviteleriyle hizalar.

Analitik odaklı tehdit avcılığı

Analitik odaklı tehdit avcılığı; istatistiksel analiz, baz çizgisi (baseline) oluşturma ve davranış analitiğine dayanarak anormallikleri ortaya çıkarır. Belirli bir hipotezle başlamak yerine analistler; olağandışı giriş saatleri, anormal veri transferleri veya nadir süreç çalıştırmaları gibi normal davranıştan sapmaları inceler. Bu yaklaşım, bilinmeyen veya yeni tehditleri ortaya çıkarmada etkilidir.

Durumsal (reaktif) tehdit avcılığı

Durumsal tehdit avcılığı; yeni güvenlik açıkları, kamuya açıklanan veri ihlalleri veya tehdit ortamındaki değişiklikler gibi olaylarla tetiklenir. Örneğin, kritik bir güvenlik açığı duyurulduktan sonra analistler bu açığın istismar edilip edilmediğini proaktif olarak araştırabilir. Doğası gereği reaktif olsa da bu yaklaşım, geleneksel uyarı tabanlı müdahaleye kıyasla yine de proaktiftir.

Saldırı göstergeleri (Indicators of Attack - IoA) ile ihlal göstergeleri (Indicators of Compromise - IoC)

Tehdit avcılığı, statik göstergelerden ziyade çoğunlukla davranışsal kanıtlara odaklanır.

- İhlal göstergeleri (IOC’ler), zararlı dosya hash’leri, IP adresleri veya alan adları gibi bilinen saldırılarla ilişkilendirilen artefaktlardır. Tespit için faydalı olsalar da IOC’ler genellikle kısa ömürlüdür ve saldırganlar tarafından kolayca değiştirilebilir.

- Saldırı göstergeleri (IOA’lar), saldırgan davranışlarına ve tekniklerine odaklanır. Örnekler arasında şüpheli PowerShell kullanımı, anormal yetki yükseltme veya olağandışı kimlik doğrulama kalıpları yer alır. IOA’lar, saldırganların hangi araçları kullandığından ziyade nasıl hareket ettiğini ortaya koyduğu için tehdit avcılığında özellikle değerlidir.

Etkili tehdit avcılığı, kaçınmaya karşı daha dayanıklı oldukları ve modern saldırı teknikleriyle daha uyumlu oldukları için IOA’ları önceliklendirir.

Tehdit avcılığı teknikleri

Tehdit avcılığı teknikleri, analistlerin tehditleri ortaya çıkarmak için verileri nasıl incelediğini tanımlar.

- TTP analizi

Analistler, MITRE ATT&CK gibi çerçeveleri kullanarak saldırganların taktiklerini, tekniklerini ve prosedürlerini analiz eder. Bu, ekiplerin ortam genelinde bilinen saldırı davranışlarını sistematik olarak aramasını sağlar. - Aykırı değer tespiti

Bu teknik, belirlenmiş normal davranışın dışına çıkan aktiviteleri tespit etmeye odaklanır. Örnekler arasında nadir komut çalıştırmaları, anormal veri erişimleri veya belirli bir kullanıcı ya da sistem için olağandışı giriş desenleri yer alır. - Zamana dayalı korelasyon

Saldırganlar tespitten kaçınmak için eylemlerini zamana yayarak gerçekleştirir. Zaman bazlı korelasyon, uç noktalar, kimlikler ve ağlar genelindeki ilişkili olayları birleştirerek tek başına zararsız görünen aktivitelerin aslında bir saldırı zincirinin parçası olduğunu ortaya çıkarır. - Alan ve iş bağlamı analizi

Analistler, iş süreçlerine dair bilgilerini kullanarak meşru faaliyetlerle şüpheli davranışları ayırt eder. Sistemlerin ve kullanıcıların normalde nasıl çalıştığını anlamak, doğru tehdit avcılığı için kritik öneme sahiptir.

Tehdit avcılığı araçları

Tehdit avcılığı araçları, incelemeleri desteklemek için gerekli görünürlük ve analitik yetenekleri sağlar.

SIEM platformları

SIEM’ler, ortam genelindeki logları merkezi olarak toplar ve sorgulama, korelasyon ve zaman çizelgesi analizi yapılmasını mümkün kılar. Genellikle tehdit avcılığı faaliyetlerinin başlangıç noktasıdır.

XDR platformları

XDR çözümleri uç noktalar, e-posta, bulut, kimlik ve ağ katmanlarından telemetriyi ilişkilendirir. Bu çapraz alan görünürlüğü, karmaşık saldırı modellerinin yüzeylenmesine yardımcı olur ve araştırma amaçlı kör noktaları azaltır.

Tehdit istihbarat platformları

Bu araçlar, rakipler, kötü amaçlı yazılımlar ve kampanyalar hakkında bağlam sağlar. Analistler, hipotezleri yönlendirmek ve incelemeleri önceliklendirmek için bu istihbaratı kullanır.

Komut dosyası oluşturma ve tespit mühendisliği araçları

YARA ve Sigma gibi araçlar, analistlerin ortamlarına özel, yeniden kullanılabilir tespit kuralları ve sorgular oluşturmasına imkân tanır.

Tehdit avcılığı veri kaynakları

Etkili tehdit avcılığı, uç nokta telemetrisi, ağ trafiği, kimlik logları ve bulut denetim kayıtları gibi yüksek kaliteli verilere erişime dayanır. Bu verilerin kapsamı ve saklama süresi, tehdit avcılığının etkinliğini doğrudan etkiler.

Trend Vision One gibi platformlar, bu veri kaynaklarına entegre erişim sağlayarak analistlerin hızlıca yön değiştirmesine ve birden fazla katman genelinde tehditleri incelemesine olanak tanır.

Gerçek dünyadan tehdit avcılığı örnekleri ve vaka çalışmaları

Microsoft 365’te kimlik bilgisi kötüye kullanımı

Küresel bir lojistik şirketi, Microsoft 365 ortamında olağandışı oturum açma kalıpları fark etti. Tehdit avcıları, konum bazlı filtreleme ve denetim loglarını kullanarak durumu ele geçirilmiş bir iş ortağı hesabına kadar izledi. Bu hesap, kurum içinde kimlik avı e-postaları göndermek için kullanılmıştı.

Kurumsal ortamlarda “living-off-the-land” teknikleri

Trend Micro’nun yakın tarihli bir tehdit avcılığı araştırmasında, analistler yüksek ayrıcalıklı birden fazla uç noktada kalıcı komut satırı aktivitelerini inceledi. Analiz, PowerShell ve WMI gibi meşru araçların, dosya bırakmadan arka kapı oluşturmak için kötüye kullanıldığını ortaya koydu.

“Living off the land” olarak bilinen bu teknik, güvenlik yazılımlarından kaçınmak üzere tasarlanmıştır. Kurumsal tehdit tespitinde en yaygın zorluklardan biri olmaya devam etmektedir.

Tedarik zinciri ihlali

Bir Trend Micro Vision One müşterisi, güvenilir bir üçüncü taraf tedarikçiyle ilişkili anormal DNS isteklerini tespit etti. Daha derin inceleme, tedarikçinin ortamının ele geçirildiğini ve yanal hareket için kullanıldığını gösterdi.

Tehdit arama çerçevesi nasıl oluşturulur

Tehdit avcılığı çerçevesi, otomatik tespit araçlarından kaçan tehditleri proaktif olarak belirlemek için yapılandırılmış bir yaklaşım sunar. Rastgele incelemelere güvenmek yerine, tanımlı bir tehdit avcılığı süreci; avcılık faaliyetlerinin tekrarlanabilir, ölçülebilir ve kurumsal risklerle uyumlu olmasını sağlar.

Aşağıdaki tehdit avcılığı yaşam döngüsü, güvenlik ekiplerinin etkili bir tehdit avcılığı çerçevesi oluşturmasını ve operasyonelleştirmesini açıklar.

Adım 1: Tehdit avcılığı hipotezini tanımlama

Her tehdit avcılığı çalışması, net bir hipotezle başlar. Bu, tehdit istihbaratı, bilinen saldırgan teknikleri, ortam riskleri veya son olaylara dayanan potansiyel kötü niyetli faaliyetlere ilişkin test edilebilir bir varsayımdır.

Örneğin, bir hipotez bulut ortamlarında kimlik bilgisi kötüye kullanımı ya da yerleşik yönetim araçları kullanılarak gerçekleştirilen yanal hareket üzerine odaklanabilir. Etkili hipotezler; spesifik, aksiyona dönüştürülebilir ve MITRE ATT&CK gibi saldırgan davranışı çerçeveleriyle ilişkilendirilmiş olmalıdır.

Adım 2: Kapsamı belirleme ve ilgili verileri hazırlama

Bir hipotez tanımlandıktan sonra analistler, bunu doğrulamak için gereken veri kaynaklarını belirler. Tehdit avcılığı verileri; uç nokta telemetrisi, kimlik doğrulama logları, ağ trafiği, DNS aktiviteleri veya bulut denetim kayıtlarını içerebilir.

Kapsam belirleme, incelemelerin ilgili sistemler ve zaman aralıklarına odaklanmasını sağlar. Analistler ayrıca veri kalitesini, kapsamını ve saklama süresini doğrulayarak sonuçları zayıflatabilecek boşlukları önler.

Adım 3: Telemetri genelinde inceleme ve yön değiştirme (pivot)

İnceleme aşamasında analistler, sorgular, davranışsal filtreler ve korelasyon teknikleri kullanarak verileri analiz eder. Şüpheli bir aktivite tespit edildiğinde, ilişkili hesaplar, süreçler veya ağ bağlantıları gibi ilgili sinyallere yönelirler.

Tehdit avcılığı doğası gereği iteratiftir. İlk bulgular genellikle yeni sorulara, genişletilmiş kapsama veya ortaya çıkan kalıplara göre rafine edilmiş hipotezlere yol açar.

Adım 4: Bulguları doğrulama ve etkiyi değerlendirme

Analistler, elde edilen kanıtların başlangıç hipotezini destekleyip desteklemediğini belirler. Kötü niyetli faaliyet doğrulanırsa, tehdidin kapsamı değerlendirilir, etkilenen varlıklar belirlenir ve saldırganın kalıcılığı ile hareketi analiz edilir.

Eğer hipotezi destekleyen bir kanıt bulunamazsa, hipotez revize edilebilir veya negatif sonuç olarak dokümante edilir; bu da yine kurumsal anlayışa ve tespit olgunluğuna katkı sağlar.

Adım 5: Doğrulanmış tehditleri eskale etme ve müdahale

Doğrulanmış tehditler, tüm bağlam bilgileriyle birlikte olay müdahale ekiplerine iletilir. Bu bağlam; zaman çizelgeleri, etkilenen sistemler, saldırgan teknikleri ve önerilen kontrol altına alma aksiyonlarını içerir.

Net eskalasyon süreçleri, tehdit avcılığı bulgularının hızla iyileştirme adımlarına dönüşmesini sağlar; böylece saldırganın sistemde kalma süresi azalır ve potansiyel etki sınırlandırılır.

Adım 6: İçgörüleri tespit ve telemetriye geri besleme

Tehdit avcılığı çerçevesindeki en kritik adımlardan biri geri bildirimdir. Avcılık sırasında tespit edilen davranışlar, SIEM, XDR veya EDR platformlarında yeni tespit mantıklarına, analitiklere veya uyarı kurallarına dönüştürülür.

Ayrıca bu çalışmalar, görünürlükteki boşlukları ortaya çıkararak loglama, telemetri toplama veya sensör yerleşiminde iyileştirmelere yol açar.

Adım 7: Sonuçları dokümante etme ve süreci iyileştirme

Her tehdit avcılığı çalışması; hipotez, veri kaynakları, inceleme adımları, bulgular ve çıkarılan dersler dâhil olmak üzere dokümante edilmelidir. Geriye dönük analiz, ekiplerin yeni tespit mantıklarını geçmiş verilere uygulamasına imkân tanır ve kaçırılmış aktiviteleri veya uzun süreli gizli kalmış tehditleri ortaya çıkarabilir.

Zaman içinde bu sürekli iyileştirme döngüsü, tehdit avcılığı çerçevesini güçlendirir, tespit kapsamını artırır ve proaktif tehdit avcılığını gelişen saldırgan teknikleriyle daha uyumlu hâle getirir.

Siber tehdit avına nasıl başlanır

Başlarken öncelikle görünürlüğe odaklanın:

- Öncelikli varlıkları belirleyin (ör. finans, yönetim, kritik altyapı)

- Uç noktalar, kimlik sistemleri ve bulut genelinde loglamanın etkin olduğundan emin olun

- Haftada bir hipotezle başlayın

- Teknik odaklı aramalar için ATT&CK çerçevesini kullanın

- Bulguları kaydedin ve sorguları zaman içinde iyileştirin

Tehdit avı konusunda nereden yardım alabilirim?

TrendAI Vision One™, tehdit avcılığı için gelişmiş yetenekler sunar:

- Uç noktalar, e-posta, bulut ve ağ katmanları genelinde çapraz telemetri kullanın

- MITRE tekniklerine otomatik eşleme

- Tehditleri önceliklendirmek için risk tabanlı puanlama

- Bağlam sağlamak için entegre tehdit istihbaratı

- Proaktif incelemeler için arama ve pivot araçları

Gizli saldırıları tespit etmede, saldırganın sistemde kalma süresini azaltmada ve tehditler büyümeden ortaya çıkarmada güvenlik ekiplerini destekler

Sıkça Sorulan Sorular (SSS)

Siber güvenlikte tehdit avcılığı nedir?

Tehdit avcılığı, manuel inceleme ve hipotez testleri kullanarak otomatik güvenlik araçlarından kaçan tehditleri proaktif olarak arama sürecidir.

Tehdit avcısı ne yapar?

Bir tehdit avcısı, ağlar içinde siber tehditleri proaktif olarak tespit eder, inceler ve etkisiz hâle getirir; ihlalleri önler ve kurumsal güvenliği güçlendirir.

Tehdit avcılığı olay müdahalesinden nasıl farklıdır?

Tehdit avcılığı proaktiftir ve bir olay doğrulanmadan önce gerçekleşir; olay müdahalesi ise reaktiftir ve tespitten sonra başlar.

Tehdit avcılığı tehdit istihbaratından nasıl farklıdır?

Tehdit istihbaratı bilinen tehdit verilerini sağlar; tehdit avcılığı ise bu istihbaratı canlı ortamlarda şüpheli aktiviteleri belirlemek için kullanır.

Tehdit avcılığında hipotez nedir?

- Hipotez, incelemeyi yönlendirmek için kullanılan, örneğin belirli bir ağ segmentinde yanal hareketin tespiti gibi, bilgiye dayalı bir varsayımdır.

Saldırı göstergeleri (IOA’lar) ile ihlal göstergeleri (IOC’ler) arasındaki fark nedir?

IOA’lar davranışlara ve taktiklere odaklanır; IOC’ler ise dosya hash’leri veya IP adresleri gibi geçmiş saldırılara ait adli kanıtlardır.

Tehdit avcılığında hangi araçlar kullanılır?

Araçlar; SIEM’ler, XDR platformları, tehdit istihbaratı akışları ve YARA veya Sigma gibi betik araçlarını içerir.

Etkili tehdit avcılığı için hangi veri kaynakları gerekir?

- Faydalı veriler arasında uç nokta telemetrisi, ağ logları, kimlik kayıtları ve bulut denetim izleri yer alır.

Gerçek dünyadan tehdit avcılığı örnekleri verebilir misiniz?

- Örnekler arasında ele geçirilmiş Microsoft 365 hesaplarının tespiti, kalıcılık için PowerShell kötüye kullanımı ve tedarikçi kaynaklı tedarik zinciri saldırıları yer alır.

Kuruluşlar bir tehdit avcılığı çerçevesini nasıl oluşturabilir?

- Rolleri belirleyin, tekrarlanabilir iş akışları tanımlayın ve MITRE ATT&&CK ile NIST gibi çerçevelerle uyum sağlayın.

Trend Micro Vision One’ın tehdit avcılığındaki rolü nedir?

- Tehdit avcılarını desteklemek için katmanlar arası telemetri, otomatik tespit, MITRE eşleme ve bağlam zenginliği sunar.