Prevenindo Ataques de Ransomware

Os atacantes de ransomware têm maneiras de evitar as medidas de cibersegurança, mas você pode proteger sua empresa. Algumas das táticas para reduzir o risco de infecção incluem backups, treinamento de usuários, quarentena de e-mails suspeitos e filtragem de conteúdo.

Você deve pagar o resgate?

Os pesquisadores de cibersegurança discordam sobre se você deve pagar. O FBI se opõe ao pagamento do resgate. Algumas vítimas pagam e têm acesso a seus arquivos, enquanto outros, mesmo pagando, não chegam a receber uma chave de acesso a seus arquivos. No caso do Petya, os desenvolvedores criaram o software sem nenhum método para descriptografar os dados.

No geral, os especialistas sugerem cortar as perdas e não pagar o resgate. Ainda assim, a perda de dados pode ter um grande impacto em sua organização, e a quantidade de resgate que os criminosos exigem está aumentando. Os desenvolvedores do Petya pediram originalmente US$ 300 em bitcoins. As versões mais recentes de ransomware pedem centenas de milhares de dólares em criptomoedas. O modelo de negócios do ransomware existe apenas porque os agentes mal-intencionados por trás dele continuam a ser pagos. Se o pagamento fosse retirado da questão, o modelo de negócios do ransomware entraria em colapso.

Pagar o resgate não garante que você receberá a chave privada para restaurar seus dados. Em vez disso, proteja seus arquivos usando medidas de defesa em suas operações diárias. No caso de um ataque, você pode retornar os arquivos ao estado original. É por isso que os backups são essenciais para a recuperação de um ataque.

Medidas protetoras

- Backups

- Treinamento de usuário

- Colocando e-mails suspeitos em quarentena

- Filtragem de conteúdo

Treine os usuários para detectar ransomware

O treinamento do usuário reduz bastante o risco de infecção. Um ataque de ransomware geralmente começa com um e-mail malicioso. Os usuários podem ser treinados para identificar ameaças cibernéticas, incluindo ransomware, phishing e engenharia social. Os usuários treinados para identificar mensagens maliciosas têm menos probabilidade de abrir um anexo infectado.

Os criminosos às vezes usam engenharia social em seus ataques. Engenharia social é quando um invasor tem como alvo usuários específicos na rede que possuem privilégios mais altos. Os invasores apostam que esses usuários têm dados mais valiosos no armazenamento local ou têm acesso a sistemas e infraestrutura essenciais para os negócios. Isso aumenta a chance de a empresa pagar o resgate.

Mantenha o software corrigido e atualizado

Certifique-se de que o firmware, as aplicações antimalware, os sistemas operacionais e o software de terceiros tenham o patch mais recente instalado. Novas versões de ransomware são lançadas regularmente e as atualizações de software garantem que seu antimalware reconheça ameaças mais recentes.

O WannaCry é um exemplo de ameaça ao sistema operacional. Ele incorporou o EternalBlue, um exploit desenvolvido pela Agência de Segurança Nacional dos Estados Unidos (NSA). Ele alavancou uma fraqueza no protocolo SMB (Server Message Block) do sistema operacional Windows. A Microsoft publicou patches para interromper o WannaCry 30 dias antes das infecções. Sem os patches, os sistemas operacionais Windows ficam vulneráveis.

Mais recentemente, temos visto o ZeroLogon sendo utilizado em ataques de ransomware.

Sempre tenha backups

A melhor maneira de se recuperar de um ataque de ransomware é restaurar os dados a partir de um backup. Os backups contornam o pedido de resgate, restaurando os dados de uma fonte diferente dos arquivos criptografados. Os criminosos sabem disso, por isso desenvolvem um ransomware que verifica a rede em busca de arquivos de backup. Depois de restaurar de um backup, você ainda deve remover o ransomware da rede.

Uma maneira eficaz de impedir que o malware criptografe os arquivos de backup é manter uma cópia externa dos seus backups. Os backups em nuvem são a escolha típica para empresas que precisam de uma solução de backup externo. Usando backups em nuvem, você mantém uma cópia de seus arquivos protegida contra ransomware e outras ameaças de segurança cibernética.

Detectando ransomware

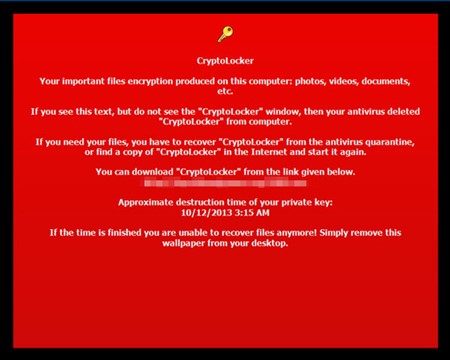

Um ataque de ransomware normalmente vem de um arquivo executável ou script que baixa o arquivo executável e o roda. Nem todo ataque de ransomware é imediato. Alguns ransomware permanecem inativos até uma data específica. Por exemplo, um tipo de ransomware chamado Locker, um imitador do CryptoLocker, permaneceu silenciado até a meia-noite de 25 de maio de 2015, quando executou seu payload.

Os administradores de rede detectam ransomware com aplicações que monitoram tráfego de rede suspeito. A aplicações enviam notificações quando o malware renomeia um grande número de arquivos. O software antimalware protege contra milhares de tipos de ransomware. Ele contém assinaturas digitais que identificam o ransomware antes que ele possa ser executado. Nem sempre detecta ataques de zero-day, aqueles que visam vulnerabilidades que os desenvolvedores ainda não conhecem.

As soluções antimalware atuais incluem inteligência artificial (IA), machine learning e monitoramento de comportamento. Essas soluções comparam o status do arquivo atual com as alterações e solicitações de acesso ao arquivo. Eles alertam os administradores sobre atividades suspeitas para que um ataque possa ser resolvido antecipadamente e evite a criptografia de arquivos e a destruição de dados.

A detecção precoce ajuda na prevenção

A prevenção eficaz de ransomware requer uma combinação de boas aplicações de monitoramento, backups frequentes de arquivos, software antimalware e treinamento de usuários. Embora nenhuma defesa cibernética reduza o risco completamente, você pode limitar muito a chance de os invasores terem sucesso.

Pesquisas relacionadas

Artigos Relacionados