MITRE ATT&CK, l'acronimo di Adversarial Tactics, Techniques, and Common Knowledge, è una base di conoscenze pubblica di tattiche e tecniche avversarie, che può essere utilizzata come base per lo sviluppo di specifici modelli e metodologie di minacce informatiche.

Sommario

MITRE ATT&CK Framework

Questa knowledge base è stata sviluppata sulla base dei seguenti tre concetti:

Mantiene la prospettiva dell'avversario

Segue l'uso dell'attività nel mondo reale attraverso esempi di uso empirico

Il livello di astrazione è appropriato per colmare l'azione offensiva con possibili azioni difensive

MITRE ATT&CK aiuta il settore a definire e standardizzare il modo in cui descrivere l'approccio di un aggressore. Raccoglie e classifica tattiche, tecniche e procedure di attacco (TTP) comuni, quindi organizza queste informazioni in un framework.

Il terzo concetto, che richiede un livello di astrazione appropriato per il collegamento tra il metodo di attacco e le contromisure che possono essere implementate dal punto di vista della difesa, è particolarmente importante quando si comprende la struttura di ATT&CK. Le informazioni sono organizzate come informazioni con un elevato grado di astrazione, non informazioni individuali/specifiche come indirizzi IP, URL e informazioni sulla firma del malware.

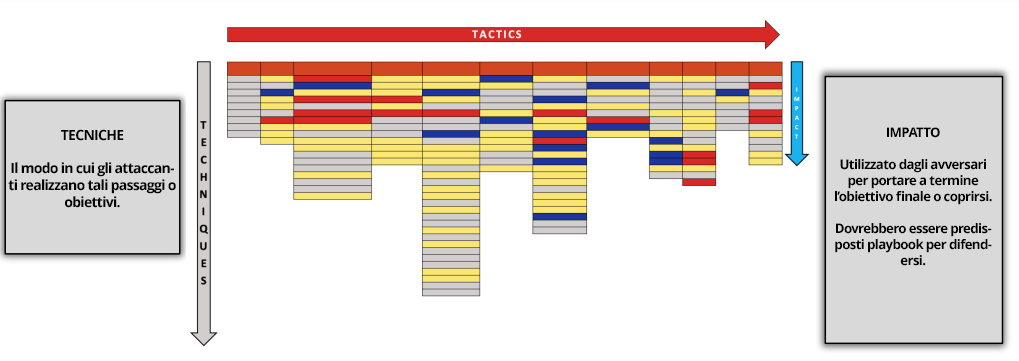

Il concetto di fattori si basa sull'analisi degli attacchi secondo i cosiddetti Tactic, Technique, and Procedure (TTP). Principalmente, la conoscenza delle tecniche viene acquisita e organizzata.

Tattica: Un obiettivo a breve termine di un aggressore

Tecnica: I mezzi per un aggressore per raggiungere un obiettivo

Procedura: Un metodo specifico per un aggressore di utilizzare le tecniche

Questo framework può essere utilizzato per spiegare come si comportano gli avversari, cosa stanno cercando di fare e come stanno cercando di farlo.

Avere un linguaggio e una struttura comuni è importante per la capacità di comunicare, comprendere e rispondere alle minacce nel modo più efficiente ed efficace possibile.

MITRE ATT&CK è diventata una knowledge base critica per i difensori informatici, migliorando in ultima analisi l'efficienza della sicurezza e i tempi di risposta. La valutazione MITRE annuale confronta l'innovazione a livello di settore per fornire le soluzioni necessarie per rilevare e rispondere al panorama delle minacce in continua evoluzione.

La risorsa originale può essere trovata qui

Questo tipo di framework è estremamente utile per i professionisti della sicurezza delle informazioni che aiutano a tenerli aggiornati sulle nuove tecniche di attacco e a impedire che gli attacchi si verifichino in primo luogo.

Le organizzazioni utilizzano ATT&CK per standardizzare le conversazioni della community, i test di difesa e le valutazioni di prodotti/servizi.

Valutazioni MITRE ATT&CK

La valutazione MITRE ATT&CK offre trasparenza ai clienti e scenari di attacco reali. Ciò garantisce che i clienti possano valutare attivamente i prodotti di sicurezza per proteggersi dagli ultimi progressi degli aggressori in base alle loro aree di maggiore necessità. La valutazione utilizza l'emulazione degli avversari per garantire che i clienti possano affrontare le minacce di oggi. Utilizzando tecniche, strumenti, metodi e obiettivi ispirati a quelli di un aggressore.

Le simulazioni vengono eseguite in un ambiente di laboratorio controllato per garantire test equi e accurati. Le tecniche di attacco vengono quindi utilizzate in modo logico passo dopo passo per esplorare l'ampiezza della copertura ATT&CK.

Le valutazioni non sono un'analisi competitiva. Non ci sono punteggi, classifiche o valutazioni. Al contrario, mostrano come ogni fornitore affronta il rilevamento delle minacce nel contesto della knowledge base ATT&CK

La valutazione offre agli acquirenti e ai clienti di soluzioni di cybersecurity un'opzione imparziale per valutare i prodotti di sicurezza e proteggersi dagli ultimi progressi degli aggressori in base alle loro aree di maggiore necessità.

Ad esempio, nel 2022 la valutazione ha emulato i flussi operativi di Wizard Spider e Sandworm per simulare attacchi simili al comportamento utilizzato da questi gruppi. Dopo l'esecuzione della simulazione, i risultati sono stati elaborati e rilasciati pubblicamente, inclusa la metodologia.

Matrici MITRE ATT&CK

Il framework MITRE ATT&CK è strutturato in più matrici, ciascuna su misura per ambienti specifici in cui operano le minacce informatiche. Queste matrici classificano tattiche, tecniche e procedure (TTP) utilizzate dagli aggressori, aiutando i team di sicurezza a migliorare le loro strategie di difesa.

Matrice aziendale

La matrice più completa, che copre le minacce in ambienti Windows, macOS, Linux e cloud. Include tecniche come l'escalation dei privilegi, il movimento laterale e l'esfiltrazione dei dati.

Matrice mobile

Concentrato sulle minacce che prendono di mira i dispositivi iOS e Android. Questa matrice descrive in dettaglio le tecniche di attacco come il furto delle credenziali, lo sfruttamento della rete e la persistenza del malware mobile.

Matrice ICS (Industrial Control Systems)

Affronta le minacce informatiche specifiche per gli ambienti industriali, come i sistemi SCADA. Evidenzia le tecniche utilizzate per interrompere l'infrastruttura critica, tra cui l'esecuzione di comandi non autorizzati e la manipolazione del firmware.

Tattiche MITRE ATT&CK

Le basi di ATT&CK sono una serie di tecniche che rappresentano le azioni che un aggressore deve intraprendere per raggiungere un obiettivo. Gli obiettivi sono classificati come tattiche.

La tattica rappresenta il "perché" della tecnica. È il motivo per cui un aggressore esegue un'azione. Una tecnica è il "mezzo" che un aggressore può utilizzare per raggiungere un obiettivo eseguendo un'azione. Rappresenta anche "Cosa" acquisisce l'aggressore.

Quando si considera il dominio Enterprise come analogia, la Tattica è la seguente:

Accesso iniziale: Metodi utilizzati dagli aggressori per infiltrarsi in una rete, come phishing, compromissione della supply chain e sfruttamento di applicazioni rivolte al pubblico.

Esecuzione: Tecniche che eseguono codice dannoso su un sistema, tra cui esecuzione della command-line, scripting e sfruttamento per l'esecuzione del client.

Persistenza: Metodi utilizzati dagli aggressori per mantenere l'accesso dopo la compromissione iniziale, come la creazione di nuovi account utente, le modifiche al registro e le attività pianificate.

Escalation dei privilegi: Modi in cui gli aggressori ottengono autorizzazioni di livello superiore, come lo sfruttamento delle vulnerabilità, il dumping delle credenziali e la manipolazione dei token di accesso.

Elusione della difesa: Tecniche per aggirare le misure di sicurezza, tra cui la disabilitazione degli strumenti di sicurezza, l'offuscamento dei file e l'iniezione dei processi.

Accesso alle credenziali: Metodi per rubare le credenziali, come keylogging, attacchi brute force e dumping delle credenziali.

Scoperta: Tattiche utilizzate per raccogliere informazioni su un sistema o una rete, come la scansione della rete e l'enumerazione degli account.

Movimento laterale: Tecniche per spostarsi tra i sistemi, come il protocollo desktop remoto (RDP) e gli attacchi pass-the-hash.

Raccolta: Metodi per raccogliere dati sensibili, tra cui acquisizione dello schermo, keylogging e dati da database locali.

Esfiltrazione: Modi per trasferire i dati rubati fuori da una rete, come l'esfiltrazione crittografata e l'abuso del cloud storage.

Impatto: Tecniche volte a interrompere le operazioni, tra cui la distribuzione di ransomware, la distruzione dei dati e gli attacchi service denial.

Tecniche MITRE ATT&CK

Il framework MITRE ATT&CK classifica le tecniche degli avversari utilizzate nei cyberattack. Le tecniche chiave includono:

Accesso iniziale: metodi come phishing e sfruttamento di applicazioni pubbliche per ottenere l'accesso.

Esecuzione: esecuzione di codice dannoso tramite riga di comando o script.

Persistenza: mantenimento dell'accesso tramite modifiche al registro o attività pianificate.

Escalation dei privilegi: acquisizione di privilegi più elevati utilizzando exploit o dumping delle credenziali.

Elusione della difesa: bypassare la sicurezza con strumenti offuscati o disabilitanti.

Movimento laterale: diffusione attraverso le reti tramite RDP o pass-the-hash.

Esfiltrazione: furto di dati utilizzando l'abuso del cloud o trasferimenti crittografati.

La comprensione di queste tecniche aiuta le organizzazioni a rafforzare le difese di sicurezza.

Anatomia della struttura MITRE ATT&CK

Le tattiche sono la descrizione di ciò che gli aggressori stanno cercando di ottenere.

Le tattiche sono simili a un capitolo di un libro. Un CISO può delineare una storia che vuole raccontare con le tattiche di alto livello utilizzate in un attacco e poi fare riferimento alle tecniche per raccontare la storia di come ha portato a termine l'attacco, fornendo dettagli aggiuntivi.

Esempio di storia: Costruire una storia di attacco in un linguaggio comune

L'obiettivo dell'aggressore era ottenere l'accesso iniziale alla rete. Utilizzando una compromissione drive-by con un link spear phishing e una relazione affidabile, l'aggressore ha ottenuto l'accesso iniziale utilizzando questa tecnica.

Nota: Il framework elenca tutti i modi noti in cui un aggressore può ottenere l'accesso iniziale.

In che modo può essere utile una soluzione di cybersecurity?

La soluzione mappa i prodotti che devono rispettare il framework ATT&CK, mostrando tattiche e tecniche sui rilevamenti che dimostrano come possiamo aiutarti ad affrontare le sfide del rilevamento e della risposta alle minacce.

E per quanto riguarda la prevenzione?

I controlli preventivi sono una parte importante di una strategia di mitigazione delle minacce che aggiunge resilienza quando è sotto attacco. I controlli preventivi sono stati testati nell'ultimo round con la possibilità di deflettere il rischio in anticipo, consentendo alle organizzazioni di dedicare più tempo a problemi di sicurezza più difficili.

MITRE ATT&CK vs Cyber Kill Chain

MITRE ATT&CK è progettato per fornire un livello più profondo di granularità nella descrizione di ciò che può accadere durante un attacco che è un passo avanti rispetto alla Cyber Kill Chain

La Cyber Kill Chain è composta da sette fasi:

Riconoscimento

Intrusione

Sfruttamento

Esecuzione dei privilegi

Movimento laterale

Offuscamento/antiforensi

Negazione del servizio

Esfiltrazione

Casi d'uso di MITRE ATT&CK

MITRE ATT&CK consente di organizzare le tecnologie dal punto di vista dell'aggressore e di fare riferimento alle contromisure dal punto di vista della difesa. Pertanto, sono descritti i seguenti casi d'uso.

Emulazione avversario

L'emulazione di un aggressore. Dai gruppi nel database, estrai le tecniche e gli scenari di attacco utilizzati da uno specifico aggressore, rileva una serie di attacchi e verifica se esistono misure difensive contro tali attacchi.

Red teaming

Crea scenari di attacco per gli esercizi informatici. Il red team svolge il ruolo dell'aggressore, il blue team svolge il ruolo della difesa e il white team svolge il ruolo di controllo e giudizio.

Sviluppo dell'analisi comportamentale

Invece di IoC e informazioni sulle minacce note, utilizza la knowledge base di ATT&CK e analizza tecniche e modelli di azione sconosciuti per sviluppare nuove contromisure.

Valutazione delle lacune di difesa

Identifica ciò che è carente nelle contromisure esistenti di un'organizzazione. Determinare le priorità per gli investimenti.

Valutazione della maturità del SOC

Determinare l'efficacia del rilevamento, dell'analisi e della risposta da parte del SOC.

Arricchimento Cyber Threat Intelligence

L'analista può comprendere in profondità le azioni di un gruppo di aggressori e segnalarle. È possibile identificare chiaramente il tipo di strumenti che un gruppo specifico ha utilizzato, il tipo di tecnologia e la procedura che il gruppo ha utilizzato quando ha iniziato gli attacchi, recuperando i dati dal database.

Anche se si tratta di un campo professionale, il sito web di MITRE ATT&CK fornisce anche un'applicazione chiamata ATT&CK Navigator, che consente di creare una matrice secondo le finalità descritte sopra.

Risultati MITRE ATT&CK 2024 per la sicurezza aziendale

Nel 2024, MITRE Engenuity ha aumentato il livello di abilità, simulando le tecniche di attacco più moderne del mondo reale fino ad oggi. Dire che Trend Micro ha superato a pieni voti il compito assegnato è un eufemismo.

Le incredibili prestazioni del 2024 in MITRE Engenuity ATT&CK Evaluations sono la nostra quinta di seguito e includono alcuni dei punteggi più alti mai registrati per qualsiasi fornitore.

Con oltre 161 miliardi di minacce bloccate nel 2023, un aumento del 10% rispetto al 2022, una maggiore visibilità del rischio è fondamentale per bloccare in modo proattivo anche gli attacchi più avanzati.

Le valutazioni di quest'anno si sono concentrate sulle tattiche, le tecniche e le procedure (TTP) di DPRK, CL0P e LockBit, tre delle minacce ransomware più sofisticate e pericolose in circolazione.

Jon Clay lavora nel settore della cybersecurity da oltre 29 anni. Jon sfrutta la sua esperienza nel settore per educare e condividere informazioni su tutte le ricerche e le informazioni sulle minacce pubblicate esternamente da Trend Micro.

Domande frequenti (FAQ)

Che cos’è il framework MITRE ATT&CK?

Il framework MITRE ATT&CK è una base di conoscenza sulle tattiche e tecniche avversarie, supportando rilevamento minacce, difesa e cybersicurezza.

Cosa sono le tecniche MITRE ATT&CK?

Le tecniche MITRE ATT&CK descrivono comportamenti degli avversari, raggruppati in tattiche come accesso iniziale, persistenza, escalation privilegi ed esfiltrazione dati.

MITRE è un framework di cybersicurezza?

MITRE non è un framework di cybersicurezza prescrittivo; fornisce conoscenze come ATT&CK che completano standard, linee guida organizzative e controlli.

Cosa significa MITRE?

MITRE originariamente significava MIT Research Establishment; oggi il nome indica un’organizzazione indipendente senza scopo di lucro dedicata all’interesse pubblico globale.

Qual è la differenza tra NIST e MITRE?

NIST pubblica standard e controlli di cybersicurezza, mentre MITRE fornisce modelli di comportamento avversario come ATT&CK per orientare implementazione efficace.