Proteggi fin dall'inizio

Esegui la scansione lungo tutte le fasi della tua pipeline, verificando le nuove immagini dei container man mano che vengono compilate e fornendo una protezione continua contro le minacce zero-day dopo la distribuzione. Scansione e risposta automatiche forniscono agli sviluppatori un feedback immediato sulla presenza di minacce e vulnerabilità.

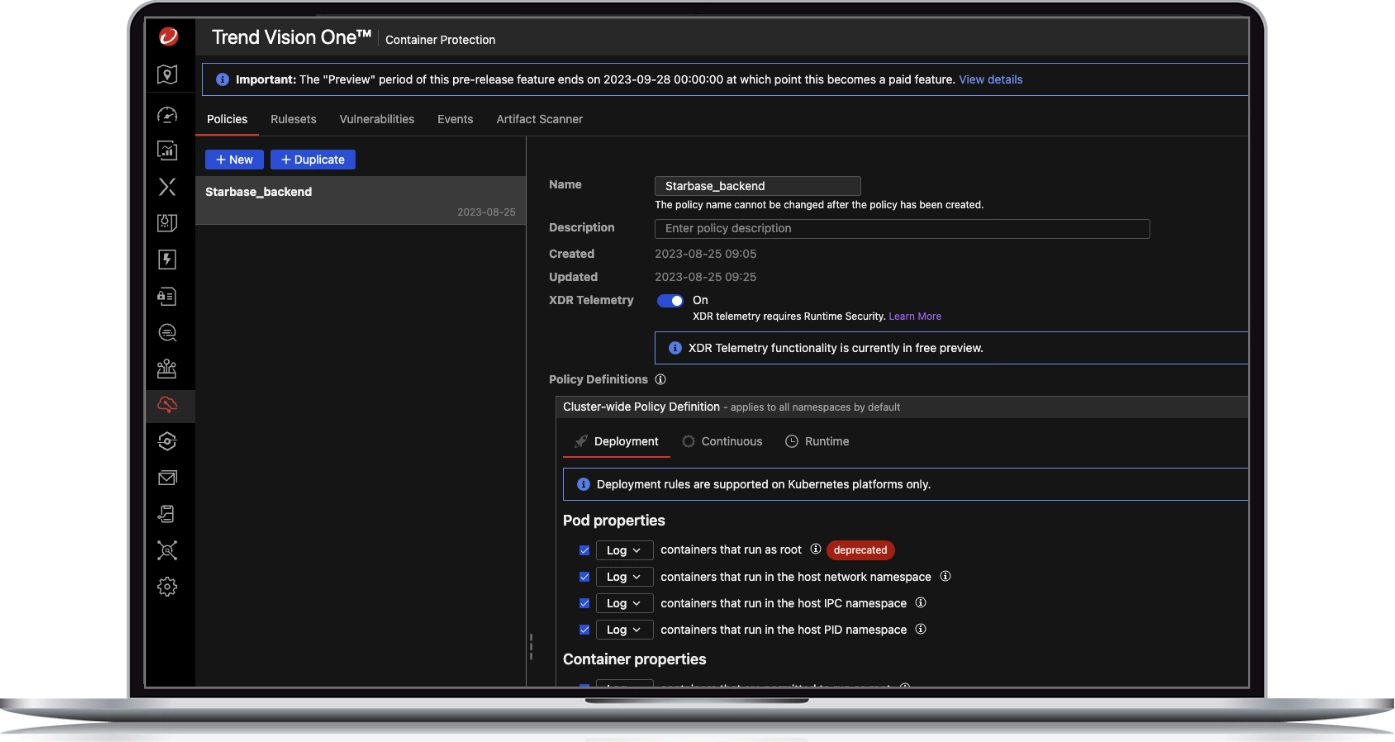

Applicazione affidabile

Fai in modo che la gestione centralizzata dell'accesso al container sia parte integrante del tuo approccio alla sicurezza. Trend Micro fornisce una gestione delle immagini policy-based, consentendo ai team di definire le regole in modo che possano essere distribuiti solo i container più sicuri amministrati da Kubernetes.

Protezione completa

Rilevamento automatico delle vulnerabilità e protezione delle applicazioni containerizzate dal build al runtime. Acquisisci una copertura di sicurezza approfondita integrata nei processi CI/CD per scoprire, valutare e mitigare i rischi dei container. Assegna priorità ai rischi e rafforza la sicurezza attraverso la gestione della superficie di attacco.

PERCHÉ CONTAINER SECURITY

Protezione end-to-end dei container

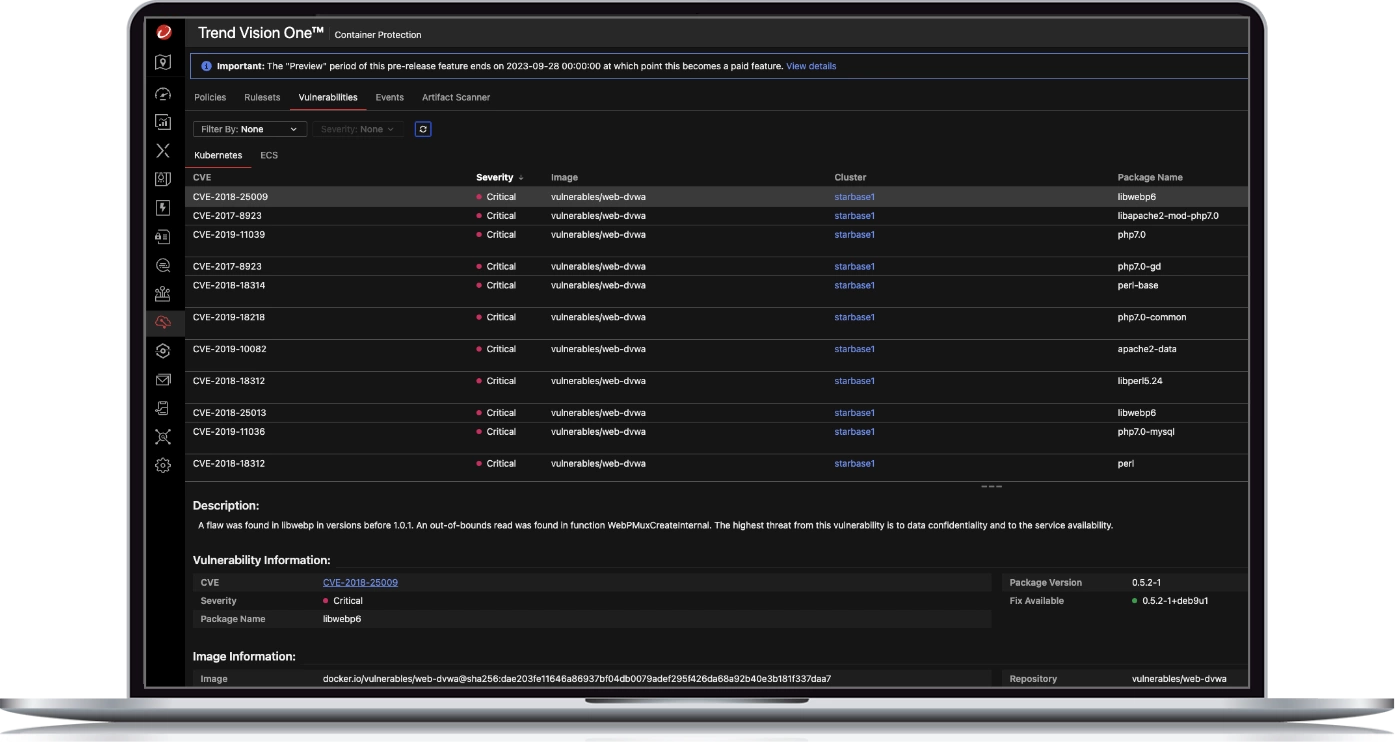

Affronta i problemi di sicurezza prima che possano essere sfruttati in produzione

- Scopri vulnerabilità, malware e violazioni della conformità all'interno delle immagini dei container.

- Ottieni scansioni dettagliate con le correzioni consigliate in ogni fase della pipeline

- Affronta e poni rimedio ai problemi prima che possano essere sfruttati in produzione

- Riduci al minimo i falsi positivi, correlando i livelli di patch con i pacchetti vulnerabili nella stessa immagine

Risolvi rapidamente i problemi con informazioni pratiche e utili

- Permetti agli sviluppatori di correggere i problemi di sicurezza prima del deployment attraverso gli strumenti e i flussi di lavoro esistenti.

- Condividi criteri comuni su più pipeline eliminando la necessità di definire rigidamente le regole di gestione per i risultati della scansione

- Esamina facilmente i risultati delle scansioni attraverso linee di comando o il linguaggio di scripting della suite di strumenti: non è richiesta alcuna competenza in materia di sicurezza

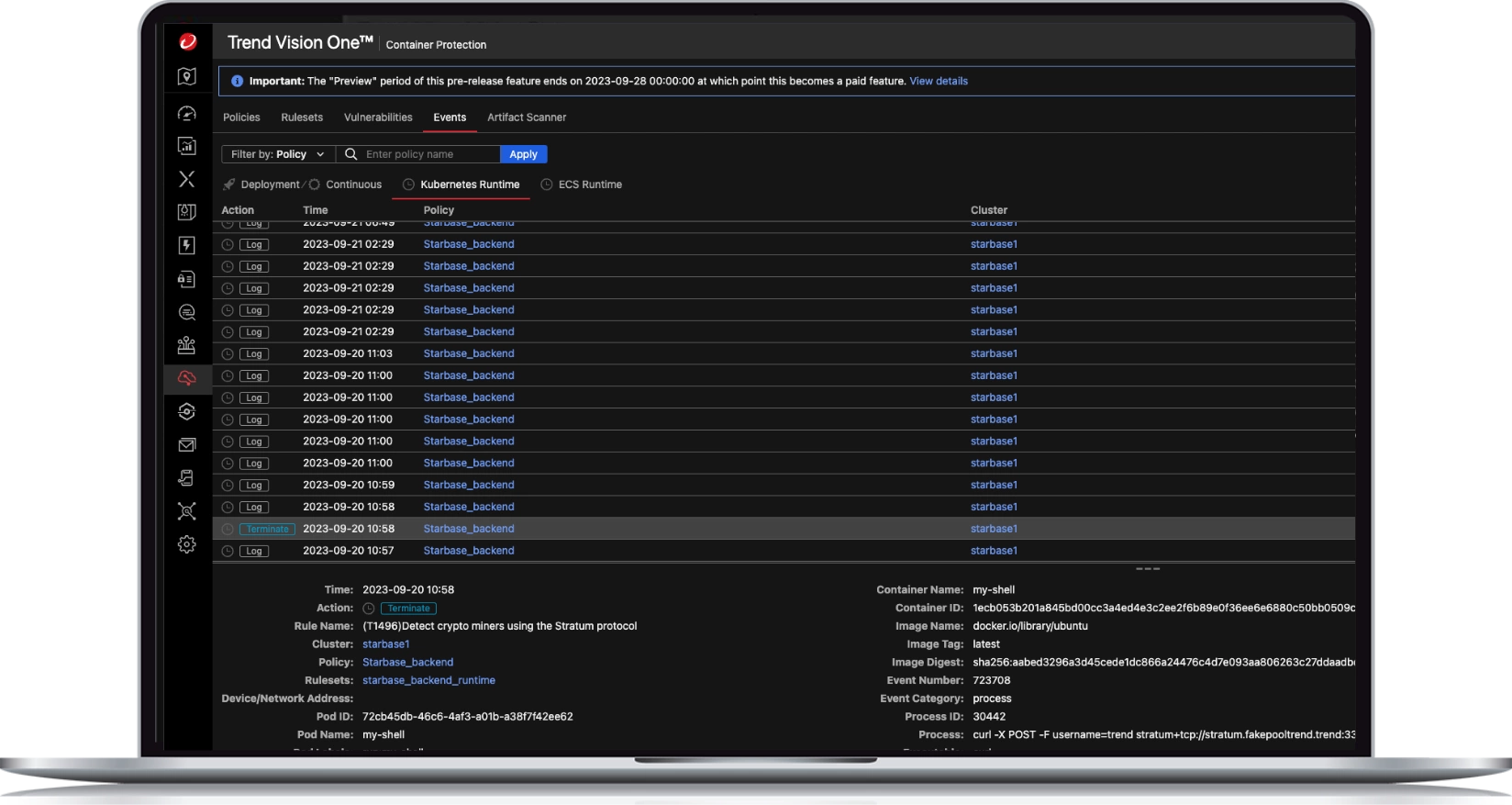

Garantisci la sicurezza continua dei container

- Rileva tempestivamente i problemi di sicurezza, applica i criteri di accesso e assicurati che solo i container più sicuri vengano eseguiti in produzione

- Consenti il passaggio attraverso la pipeline alle sole immagini che soddisfano i criteri di sicurezza

- Scegli tra criteri avanzati, come la disattivazione dei container con accesso privilegiato o la concessione di eccezioni basate su nomi o tag

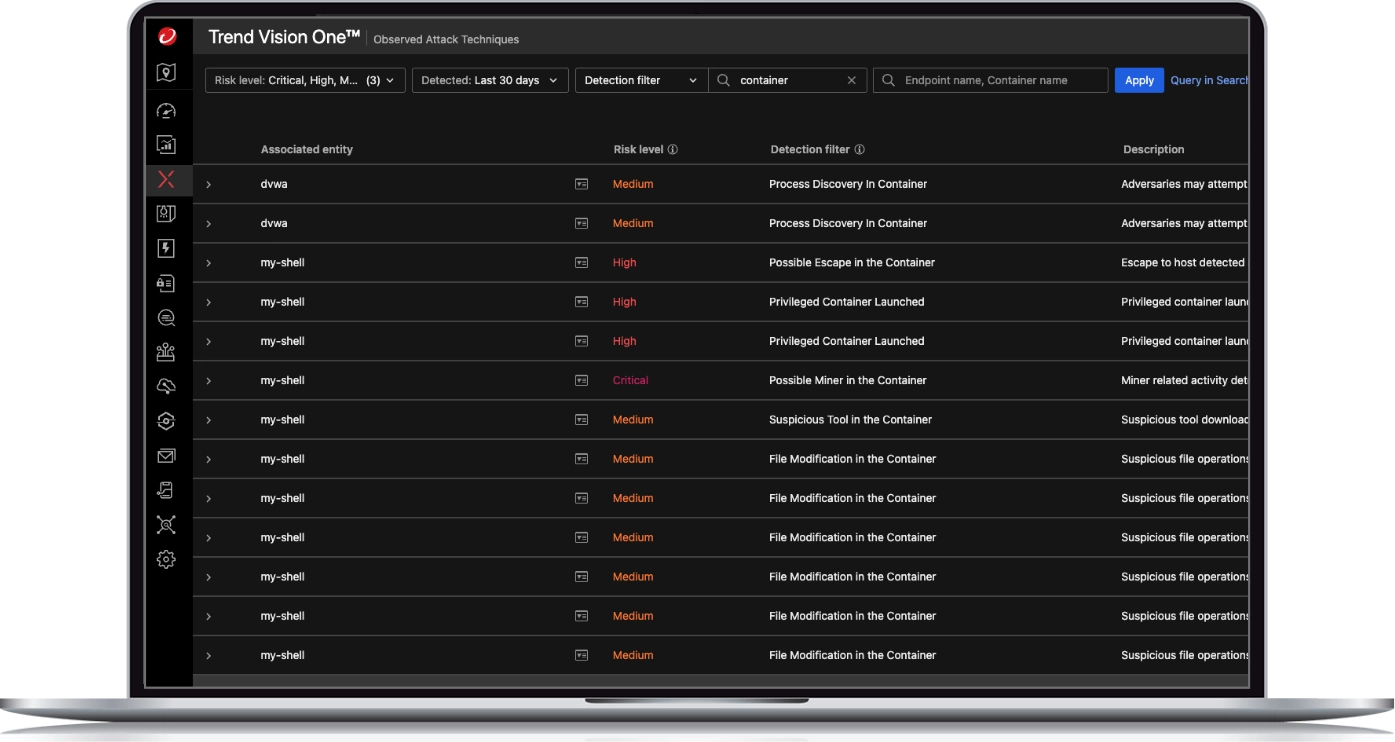

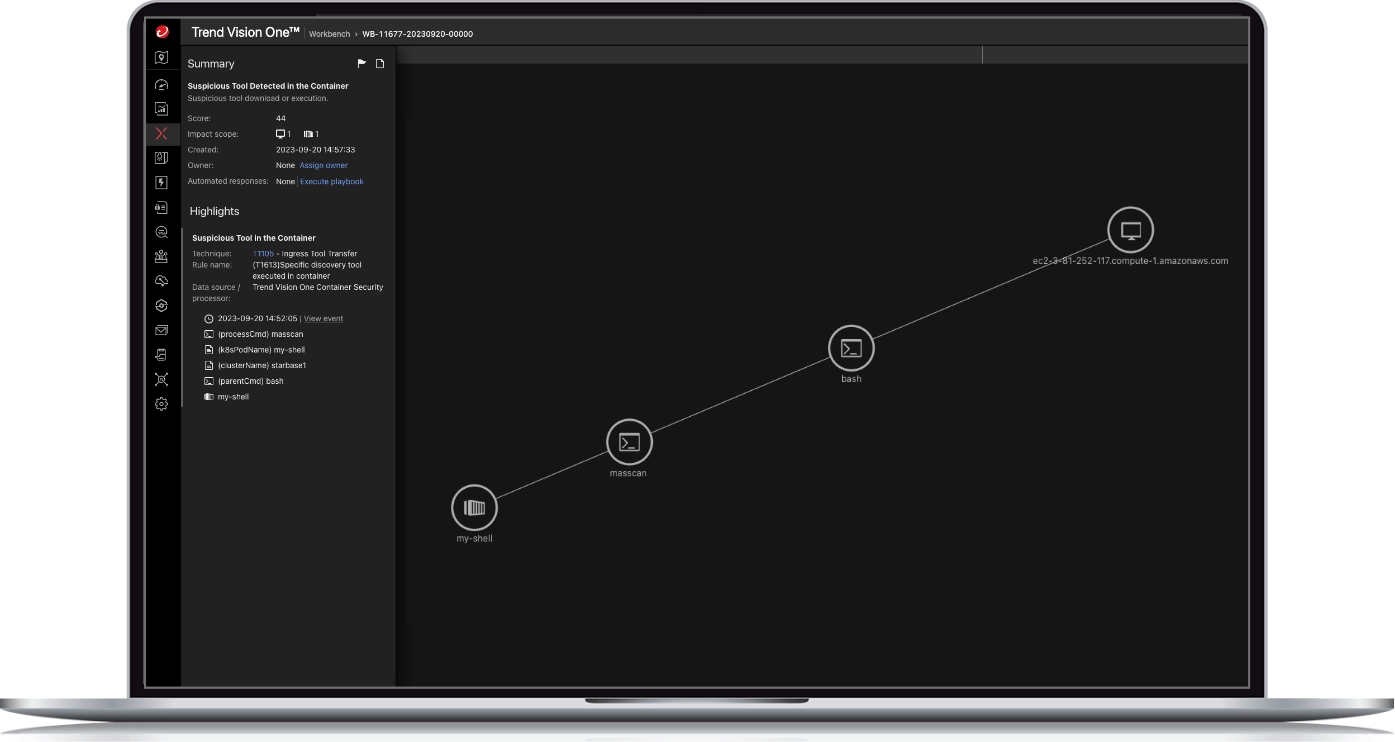

Protezione con visibilità, rilevamento e risposta completi

- Visibilità immediata dei container vulnerabili e con deviazioni rispetto alla norma con informazioni approfondite allineate al framework MITRE ATT&CK

- Scopri i tentativi di esecuzione di comandi non consentiti o di accesso illegale ai file.

- Rileva, traccia e indaga le minacce o le attività tra diversi livelli con Extended Detection and Response (XDR).

Performance leader del mercato

TRASFORMARE LA CYBERSECURITY

Introduzione a Trend Vision One — Container Security