Une sécurité proactive

Une plateforme unique pour la nouvelle ère de sécurité gérée

Créez et fournissez des services de sécurité proactive à marge élevée dans vos bases de clientèle, tout en exploitant efficacement votre entreprise de sécurité gérée depuis une plateforme optimisée et tout-en-un.

Trend Vision One™ offre aux fournisseurs de services des fonctionnalités fluides compatibles avec les canaux à la seule plateforme de cybersécurité d'entreprise optimisée par l'IA qui centralise la gestion de l'exposition aux cyber-risques, les opérations de sécurité et la protection en profondeur.

Anticiper plutôt que de réagir

Éliminez les zones d’ombre. Tirez parti de capteurs natifs et d’’intégrations avec des tiers pour disposer d’une visibilité complète et d’un inventaire détaillé des ressources de votre parc numérique dans vos différents environnements IT.

Concentrez-vous sur ce qui compte le plus. Agissez de manière proactive et pertinente grâce à une hiérarchisation intelligente des risques, des analyses d’impact des menaces et des conseils clairs et contextuels qui accélèrent les opérations de remédiation.

Déjouez les attaques avant qu'elles ne se produisent. Traitez rapidement les risques en évolution grâce à des actions automatisées, à une remédiation guidée par l'IA générative et à des playbooks configurables qui orchestrent les fonctionnalités de sécurité.

Consolidez et améliorez l'efficacité opérationnelle

Consolidez et simplifiez la gestion de la sécurité. Adoptez une approche de plateforme pour simplifier la gestion de la sécurité, éliminer la complexité et réduire les coûts en consolidant votre stack technologique.

Automatisez et orchestrez les opérations de sécurité (SecOps). Unifiez les solutions SIEM, SOAR et XDR via notre plateforme Trend Vision One™ pour simplifier les oéprations de sécurité, décloisonner les fonctionnalités de sécurité et réduire la prolifération des outils. Les playbooks automatisés renforcent davantage l'efficacité.

Répondez à la pénurie de compétences en en cybersécurité. Renforcez l'expertise de votre équipe. Trend Companion™, notre outil de cybersécurité optimisé par l'IA, réfléchit comme un analyste. Il guidera votre équipe lors des investigations, suggérera les étapes à suivre et définira des processus automatisés grâce à des playbooks.

Transformez les risques en opportunités de revenus

Ancrez-vous dans votre rôle de conseiller de confiance, fort d'une nouvelle expertise. En démontrant une réduction des risques évidente au fil du temps, votre entreprise se positionne en tant que conseiller de confiance vis-à-vis de clients avec lesquels vous nouez des relations plus durables et rentables..

Proposez des services différenciés. Allez au-delà des services de sécurité traditionnels et accédez à de nouvelles opportunités de revenus , en développant votre présence sur le marché dynamique de la gestion des risques de sécurité.

Développez plus efficacement votre entreprise. Proposez une plateforme modulaire et évolutive pour encourager les opportunités de vente croisée de solutions de sécurité complémentaires.

Optimisé par Trend Vision™ One

Trend Vision One™ Cyber Risk Exposure Management (CREM)

Contrôlez les risques

Augmentez la visibilité et recevez des informations exploitables sur les risques afin de prévoir les menaces de manière proactive et de hiérarchiser l'atténuation.

Opérations de sécurité unifiées

Améliorez votre visibilité, agissez plus rapidement

Utilisez SIEM, SOAR, XDR, EDR et plus encore pour une gestion approfondie des menaces.

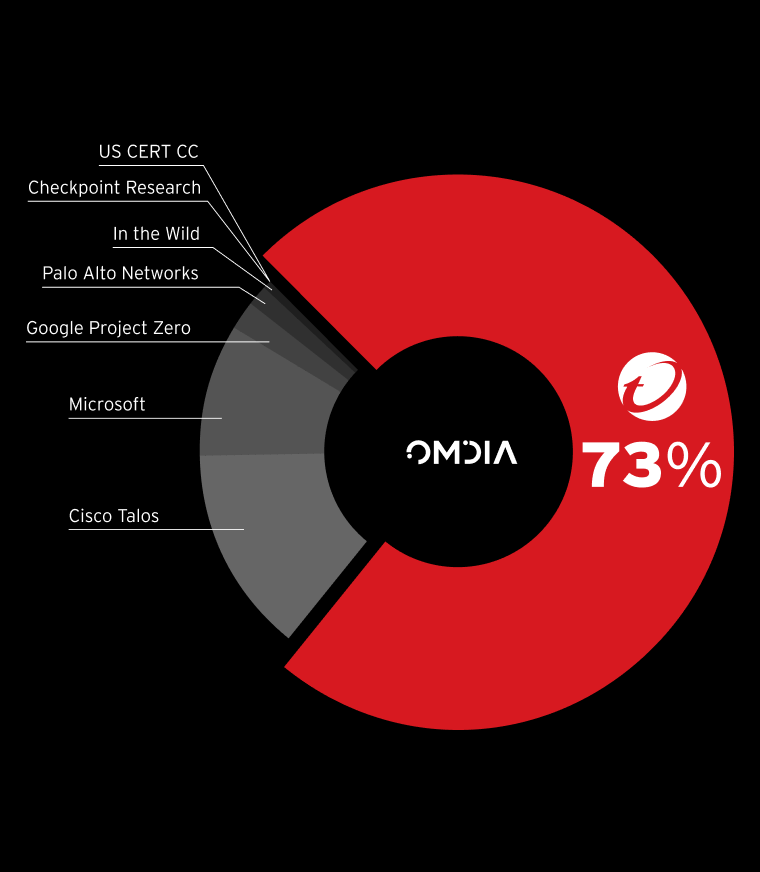

Trend Micro™ Threat Intelligence

Contrez les menaces

Gardez une longueur d'avance sur les adversaires grâce à Threat Intelligence, une source fiable dans le monde avec des informations sur les menaces soigneusement sélectionnées au sein de Trend Vision One.

Couverture de sécurité complète

Sécurisez tout, sans risques

Protégez les endpoints, les réseaux, le cloud, les emails et plus encore, le tout depuis une plateforme unique et optimisée.

Outils centrés sur les partenaires

Gestion fluide

La gestion multi-tenant rationalisée et les intégrations avec plus de 100 applications tierces permettent aux partenaires de faire évoluer facilement les services au sein de Trend Vision One.

Conçu pour différents fournisseurs de services

Bénéficiez des outils et des fonctionnalités nécessaires pour fournir des services de sécurité dans un large éventail de modèles d'activité partenaires, en soutenant les fournisseurs de services managés (MSP), les fournisseurs de services de sécurité gérée (MSSP), les analyses numériques et la réponse aux incidents (DFIR), et plus encore.

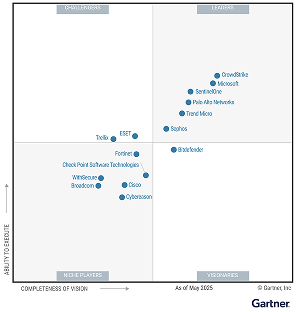

Vision, technologie et exécution éprouvées

Lancez-vous dès aujourd'hui