RANSOM_LOCKON.A

Artemis!5691844CACD1 (McAfee); Trojan:Win32/Tiggre!rfn (Microsoft); Ransom.HiddenTear (Symantec)

Windows

Tipo de malware

Ransomware

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

Detalles técnicos

Instalación

Infiltra los archivos siguientes:

- %User Temp%\windowsdefender.bin -> Encryption Key

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

)Otras modificaciones del sistema

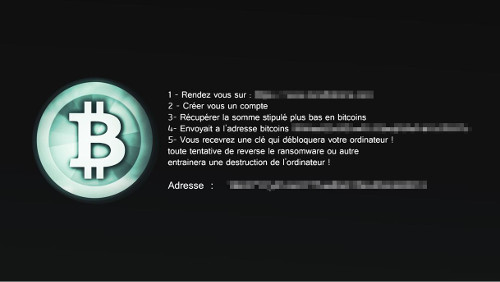

Este malware establece la imagen siguiente como fondo de escritorio del sistema:

Rutina de descarga

Guarda los archivos que descarga con los nombres siguientes:

- {Malware Folder}\Background.jpg

Otros detalles

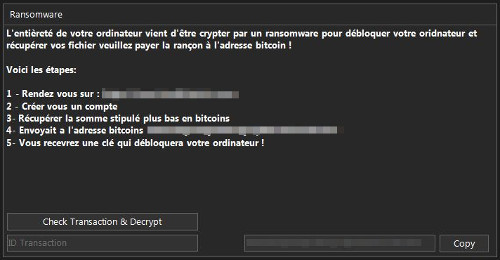

Se muestra una ventana emergente con el siguiente mensaje:

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Identificar y terminar los archivos detectados como RANSOM_LOCKON.A

- Para los usuarios de Windows 98 y ME, puede que el Administrador de tareas de Windows no muestre todos los procesos en ejecución. En tal caso, utilice un visor de procesos de una tercera parte (preferiblemente, el Explorador de procesos) para terminar el archivo de malware/grayware/spyware. Puede descargar la herramienta en cuestión aquí.

- Si el archivo detectado aparece en el Administrador de tareas o en el Explorador de procesos, pero no puede eliminarlo, reinicie el equipo en modo seguro. Para ello, consulte este enlace para obtener todos los pasos necesarios.

- Si el archivo detectado no se muestra en el Administrador de tareas o el Explorador de procesos, prosiga con los pasos que se indican a continuación.

Step 4

Buscar y eliminar estos archivos

- %User Temp%\windowsdefender.bin

- {Malware Folder}\Background.jpg

- %User Temp%\windowsdefender.bin

- {Malware Folder}\Background.jpg

Step 5

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como RANSOM_LOCKON.A En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Step 7

Restablecer las propiedades del escritorio

Rellene nuestra encuesta!