OSX_MORCUT.A

Publish date: 27 de julio de 2012

Plataforma:

Mac OS X

Riesgo general:

Potencial de destrucción:

Potencial de distribución:

Infección divulgada:

Bajo

Medio

High

Crítico

Tipo de malware

Backdoor

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

Canal de infección Descargado de Internet

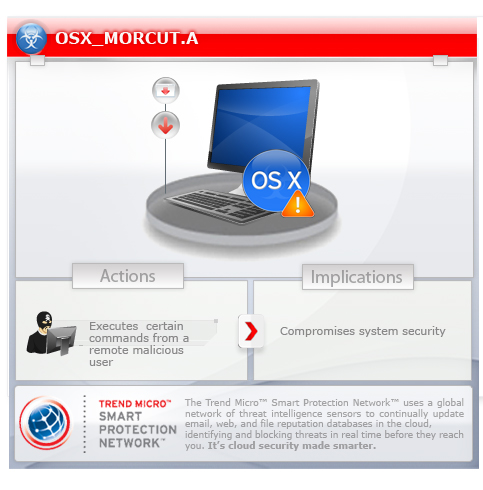

Para obtener una visión integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuación.

Ejecuta determinados comandos que recibe de forma remota desde un usuario malicioso. De esta forma pone en gran peligro el equipo afectado y la información del mismo.

Detalles técnicos

Tamaño del archivo Varía

Tipo de archivo Mach-O

Residente en memoria Sí

Fecha de recepción de las muestras iniciales 25 de julio de 2012

Instalación

Crea las carpetas siguientes:

- /Library/ScriptingAdditions/appleHID (if running as root)

- /Users/{user name}/Library/ScriptingAdditions/appleHID (if not running as root)

Técnica de inicio automático

Infiltra los archivos siguientes:

- /Library/LaunchAgents/com.apple.mdworker.plist (if running as root)

- /Users/{user name}/Library/LaunchAgents/com.apple.mdworker.plist (if not running as root)

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Download a file

- Execute a command using /bin/sh

- Record audio

- Scan for network connections

- Search a file

- Uninstall itself

- Upload a file

Soluciones

Motor de exploración mínimo 9.200

Versión de patrones OPR de VSAPI 9.285.00

Fecha de publicación de patrones OPR de VSAPI 26 de julio de 2012