ELF_NETWRD.A

Publish date: 03 de septiembre de 2012

Plataforma:

Linux

Riesgo general:

Potencial de destrucción:

Potencial de distribución:

Infección divulgada:

Bajo

Medio

High

Crítico

Tipo de malware

Backdoor

Destructivo?

No

Cifrado

Sí

In the Wild:

Sí

Resumen y descripción

Canal de infección Eliminado por otro tipo de malware, Descargado de Internet

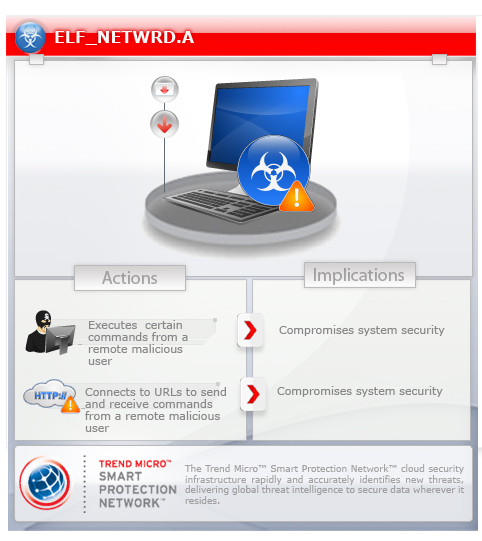

Para obtener una visión integral del comportamiento de este Backdoor, consulte el diagrama de amenazas que se muestra a continuación.

Ejecuta comandos desde un usuario remoto malicioso que pone en peligro el sistema afectado.

Detalles técnicos

Tamaño del archivo 64,400 bytes

Tipo de archivo ELF

Residente en memoria Sí

Fecha de recepción de las muestras iniciales 24 Aug 2012

Carga útil Connects to URLs/IPs, Compromises system security

Instalación

Crea las siguientes copias de sí mismo en el sistema afectado:

- {user's home path}/WIFIADAPT

Técnica de inicio automático

Infiltra los archivos siguientes:

- {user's home path}/.config/autostart/WIFIADAPTER.desktop

Rutina de puerta trasera

Ejecuta los comandos siguientes desde un usuario remoto malicioso:

- Get OS version, user name, host name, $PATH variable, home directory, malware process ID, current process path

- Download a file and save it as /tmp/{random file name 1}, then execute the downloaded file

- Exit

- List files in a directory

- Read a file

- Write and close a file

- Copy a file

- Execute a file

- Rename a file

- Delete a file

- Create a directory

- Start remote shell

- Kill a process

- Get currently logged in users

- Enumerate window titles of all processes

- Download a file and save it as /tmp/{random file name 2}

- Simulate keyboard press

- Simulate mouse event

- Get stored login credentials in Google Chrome, Chromium, Opera, Mozilla

- Get the size of a file

- Take a screenshot

- Upload keylogger file {user's home path}/.m8d.dat

- Clear keylogger file {user's home path}/.m8d.dat

- Delete a file

- Search for a file

- Stop remote shell

- List processes

- Perform window operation

- Get Pidgin passwords from {user's home path}/.purple/accounts.xml

- Uninstall

Rutina de infiltración

Este malware infiltra el/los siguiente(s) archivo(s), que utiliza para su rutina de captura de teclado:

- {user's home path}/.m8d.dat

Soluciones

Motor de exploración mínimo 9.200

Versión de patrones OPR de VSAPI 9.369.00

Fecha de publicación de patrones OPR de VSAPI 04 de septiembre de 2012

Explorar el equipo con su producto de Trend Micro y anotar los archivos detectados como ELF_NETWRD.A

Rellene nuestra encuesta!