Recherche mondiale sur les menaces

Cybersécurité leader avec une veille sur les attaques inégalée

La sécurité alimentée par des recherches leaders du secteur sur les menaces

Fer de lance du combat contre la cybercriminalité, nous travaillons sans relâche pour assurer une veille sur les adversaires, les attaques et les paysages des menaces, et vous aider ainsi à faire face aux menaces actuelles et futures. Armés de ces informations et de modèles d’IA, nous protégeons plus de 500 000 entreprises dans le monde face à des centaines de millions de menaces chaque jour.

Veille sur les menaces d'élite

Informations sans précédents sur les vulnérabilités et les exploits, en tant que seul fournisseur de sécurité leader possédant son propre programme agnostique de chasse aux bugs, le programme Trend Micro™ Zero Day Initiative™ (ZDI).

Équipe dédiée

Une équipe dédiée de chercheurs et de scientifiques des données, opérationnelle 24 h/24, 7 j/7 et 365 j/365.

Informations en temps réel

Informations en temps réel issues de plusieurs capteurs natifs couvrant le cloud, la passerelle, les emails, le web, le réseau, le serveur, les endpoints, le mobile, et l’IoT/IIoT/OT.

Recherche et innovation

Concentration continue sur la recherche et l’innovation depuis plus de 30 ans, menant à l’obtention de plus de 700 brevets.

La veille est synonyme de pouvoir

Des décennies de veille humaine, soutenues par près de 20 années d’utilisation de l’intelligence artificielle dans le secteur de la cybersécurité, permettent d’obtenir des informations sans précédent sur les identités et les éléments ciblés, ainsi que sur les méthodes de ciblage des adversaires. Trend a la prévoyance nécessaire pour mieux comprendre les attaques actuelles et pour offrir la meilleure plateforme au monde de cybersécurité et de lutte contre les cybermenaces.

Nous sommes LE Leader en recherche sur les vulnérabilités

Découvrez comment plus de 450 chercheurs en menaces dédiés, répartis entre 14 centres de recherche mondiale sur les menaces, s'unissent pour créer une puissante défense de première ligne.

Relever les défis liés au contexte actuel de la cybersécurité

Cybermenaces

S'appuyant sur plus de 30 années de leadership en matière de cybersécurité, sur des centaines de chercheurs en menaces dans le monde, et sur des informations concernant le cloud, le web, les emails, les réseaux, les serveurs, les endpoints, le mobile et les environnements IoT/IIoT/OT, nos solutions offrent la plus grande couverture en matière d'attaques et de menaces.

Vulnérabilité

Le programme Trend Micro™ Zero Day Initiative™ (ZDI), le plus grand programme agnostique au monde de chasse aux bugs, offre la meilleure recherche sur les vulnérabilités à l'échelle mondiale. Les chercheurs identifient les bugs dans les systèmes d’exploitation, les applications, le SCADA, l’OT et les EV, nous offrant ainsi un accès précoce aux vulnérabilités, avant même leur divulgation. Les clients reçoivent 3 mois de correctifs virtuels avant même que ceux des fournisseurs ne soient disponibles, pour une protection instantanée dans tous les environnements.

Attaques ciblées

Nos chercheurs analysent en permanence les attaques ciblées pour mieux comprendre l’évolution des outils, tactiques et procédures (TTP) des adversaires. Fondés sur des années de veille sur les adversaires et les campagnes, nos modèles d’IA suivent leur évolution pour aider les clients à y résister.

IA et apprentissage automatique

Les méthodes d’attaque avancées requièrent des approches de détection avancées. Nous améliorons vos défenses, votre efficacité et votre détection des menaces Zero-Hour grâce à plus de 19 années d’expérience dans l’intégration de l’IA/de l’IA générative et des ML dans nos solutions. Notre IA sur mesure assure une protection optimale dans tous les scénarios

Internet des objets (IoT), IoT industriel (IIoT) et technologie opérationnelle (OT)

Les cybercriminels ciblent l’infrastructure critique en passant par l’IoT/IIoT/OT. Trend et ZDI ont recueilli une veille étendue sur les menaces auprès des clients qui utilisent ces plateformes, ce qui nous a fourni des informations plus approfondies sur les menaces qui pèsent sur la surface d'attaque.

Infrastructure cloud

Trend comprend, mieux que beaucoup d’autres, les attaques et les menaces qui ciblent cette infrastructure. L'équipe de recherche cloud adopte une approche fondée sur les attaques, qui s’ouvre sur la modélisation des menaces pour informer les scénarios potentiels d'attaque, et les défenses sont ensuite intégrées dans les produits existants et futurs.

La face cachée du cybercrime

Nos chercheurs disposent d’informations inestimables sur la face cachée du cybercrime. Des partenariats de plusieurs décennies avec Interpol, Europol, les Nations Unies, le FBI et le Département de la sécurité intérieure des États-Unis nous ont fourni des informations précoces sur les opérations des cybercriminels, nous aidant ainsi à rendre le monde plus sûr.

Futures menaces

Notre équipe de recherche sur les menaces, tournée vers l'avenir, évalue en permanence le contexte évolutif de la cybersécurité pour prédire les menaces potentielles, tout en établissant des stratégies de sécurité viables.

Défense contre les menaces d'élite

Imaginez si vous étiez protégé face aux cybermenaces plusieurs mois avant l’attaque. C’est une réalité chez Trend, grâce à notre veille sur les menaces leader du secteur.

NOTRE IMPACT

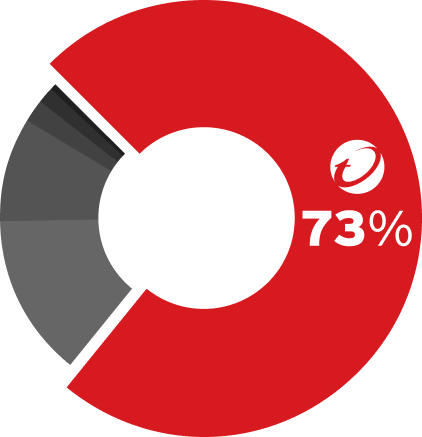

La preuve par les chiffres

+161B

Menaces bloquées en 2023

+6.6T

de requêtes de menaces en 2023

+250M

de capteurs dans le monde