Pourquoi choisir Trend Vision One Cloud Security ?

Éliminez les failles de sécurité avec notre solution CNAPP complète, qui offre visibilité et contrôle sur plusieurs environnements multi-cloud. Grâce à notre tableau de bord centralisé, vous bénéficierez d'évaluations des risques en temps réel, d'une gestion de l'exposition aux risques et d’une capacité à anticiper les chemins d'attaque.

Visibilité et contrôle complets

On ne peut pas protéger ce qui ne se voit pas. Tirez parti de l'évaluation et de la surveillance des risques en temps réel avec des informations détaillées sur les chemins d'attaque potentiels, à partir d’un seul et même tableau de bord.

Évaluation et hiérarchisation continues

Gardez une longueur d'avance sur des menaces en évolution grâce à une surveillance continue qui identifie et déjoue les menaces avant qu'elles n'impactent votre environnement cloud. Identifiez de manière proactive les trajectoires d'attaque, évaluez les vulnérabilités et corrigez les menaces avant qu'elles n'aient la possibilité de se concrétiser.

Conformité et gestion des coûts simplifiées

Simplifiez la sécurité, la conformité et la réponse aux incidents. Bénéficiez d'une visibilité unifiée sur votre environnement cloud grâce à un reporting détaillé qui identifie et hiérarchise les domaines exigeant une attention immédiate. Grâce aux licences flexibles et à une moindre prolifération des outils, vous maîtrisez la complexité et réalisez des économies.

Découvrez ce que les autres ne voient pas. Arrêtez les risques en premier.

Trend Vision One Cloud IPS, leader du secteur, s'intègre parfaitement à AWS Network Firewall pris en charge par Trend Zero Day Initiative™ (Trend ZDI). Offrez une protection complète d'un simple clic, pendant que les règles IPS cloud gérées bloquent de manière proactive les malwares et les vulnérabilités avant de toucher vos applications métier.

Aperçu centralisé de vos projets cloud

La vue du projet transforme la sécurité du cloud avec une vue unifiée sur vos projets cloud, les widgets interactifs, les tables détaillées et les mises à jour en temps réel, pour une gestion efficace des risques.

Gérez les risques du cloud avec confiance

Bénéficiez d'une détection continue et d'une évaluation en temps réel des risques liés aux surfaces d'attaque, sur les instances, les conteneurs, les API et les actifs cloud, grâce à Cloud Risk Management. Profitez d'une visibilité unifiée, d'une évaluation permanente des vulnérabilités, d'un traitement analytique et prédictif des risques, d’un monitoring de la conformité et d'une intégration fluide avec les outils de sécurité existants.

Les principales fonctionnalités comprennent CSPM, ASM, EASM, CIEM, AI-SPM, DSPM, l'analyse de modèle IaC, l'analyse sans agent des vulnérabilités et des malwares, l'analyse des trajectoires d'attaque et une visibilité sur les risques API.

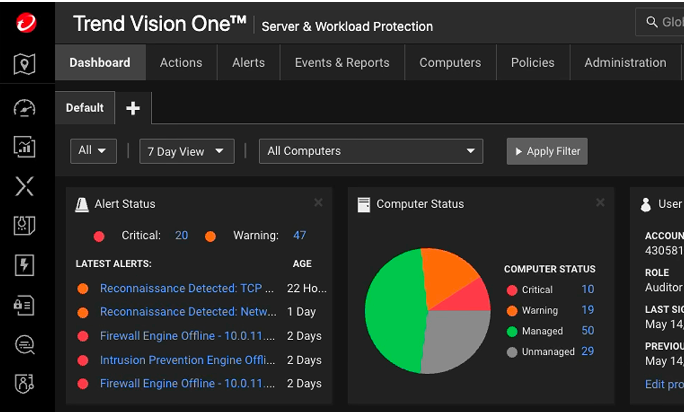

Sécurité solide des instances de serveur et cloud

Avec Trend Vision One™ Server and Workload Security (SWP), votre organisation bénéficiera d'une protection pour les serveurs et charges de travail de ses environnements hybride et multi-cloud. La détection des menaces en temps réel, le chiffrement avancé, la gestion des vulnérabilités automatisée, le suivi de la conformité, ainsi qu'une visibilité et un contrôle complets, permettent à votre organisation de ne plus craindre les menaces en évolution constante.

Protection unifiée, disponibilité accélérée des versions

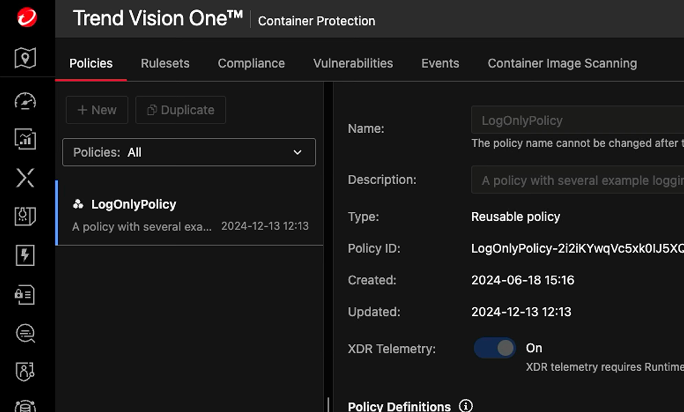

Trend Vision One™ Container Security fournit à votre équipe une protection complète pour les environnements de pré-production et de production, avec notamment une analyse des images de conteneur pour détecter les vulnérabilités, les malwares et les informations confidentielles.

Bénéficiez de Kubernetes Security Posture Management (KSPM), d’un scan permanent des conteneurs en production, d’une application des politiques et de la protection contre les malwares. Assurez la sécurité grâce au contrôle des accès, à une segmentation intelligente du réseau et à des vérifications automatisées de la conformité de vos conteneurs.

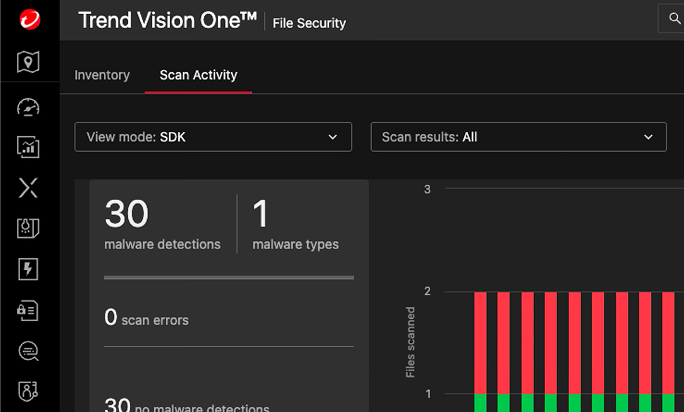

Sécurité des fichiers complète et sans effort

Trend Vision One™ File Security apporte de la flexibilité, une grande évolutivité et une protection complète avec un kit de développement logiciel, une appliance virtuelle, la prise en compte du stockage cloud et un scanner conteneurisé. Sécurisez vos buckets Amazon S3 grâce à l'apprentissage automatique pour la conformité. Pérennisez une sécurité solide en analysant les malwares, en mettant en quarantaine les menaces, en améliorant la détection et en évoluant selon les besoins.

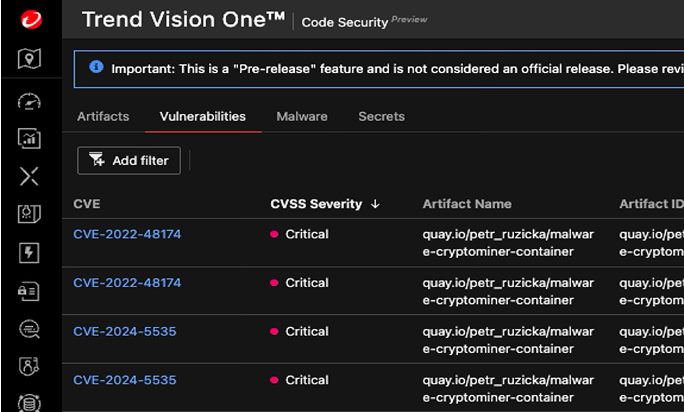

Sécurisez votre code logiciel, du développement au déploiement

Trend Vision One™ Code Security adopte une approche proactive en intégrant la sécurité rapidement dans le cycle de développement logiciel, pour ainsi détecter et prévenir les vulnérabilités et les malwares en amont de la mise en production. Bénéficiez d'une visibilité continue, du codage au déploiement dans le cloud, avec des tests de sécurité automatisés du pipeline CI/CD et de la mise en œuvre de pratiques sécurisées de codage.

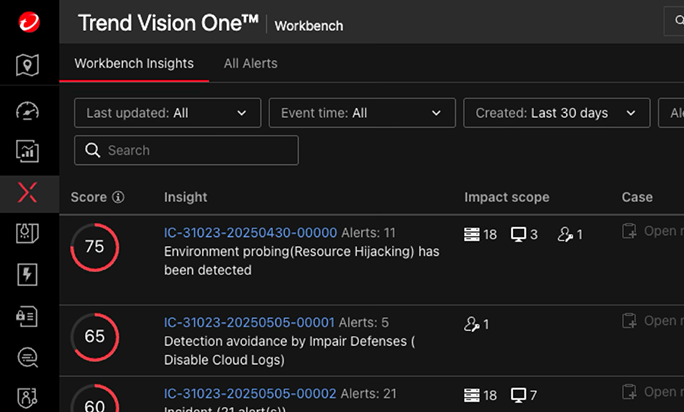

Détection et réponse optimales aux menaces

Trend Vision One™ XDR for Cloud capitalise sur plus de 700 modèles de détection et sur une veille mondiale sur les menaces afin d'améliorer la détection et la réponse aux menaces. Intégré à AWS CloudTrail, la solution pré-empte les menaces telles que l'escalade des privilèges et l'exfiltration de données dans S3. Des playbooks automatisés offrent une visibilité transversale, une corrélation avancée des données de sécurité et une réponse rapide aux menaces. Avec des fonctionnalités telles que XDR, CDR et AI-DR, identifiez avec précision les risques liés au cloud et assurez la protection et l’évolutivité des opérations.

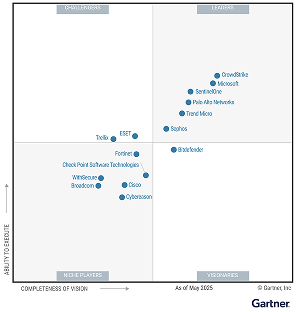

Trend Vision One classé n° 1 sur 59 solutions d’entreprise

La plateforme de détection et de réponse étendues que les clients adorent.

Découvrez Cloud Security en action

Découvrez comment vous pouvez bénéficier d'une protection de bout en bout des ressources cloud et d'une visibilité pour tous vos actifs cloud, dans plusieurs environnements cloud.

DÉFENSE CONTRE

- Les menaces connues et inconnues

- Les packages provenant de tiers

- Les comportements suspects

- Les menaces sur le réseau

- Les erreurs de configuration

INTÉGRATIONS AVEC DES TIERS

Plus de 20

FOURNISSEURS DE SERVICES CLOUD

Plus de 125 services cloud

La confiance des experts du secteur