¿Por qué elegir Trend Vision One™ Cloud Security?

Elimine las brechas de seguridad con nuestra solución completa de CNAPP que habilita la visibilidad y el control a través de ambientes multinube. Obtenga evaluaciones de riesgo en tiempo real, gestión de la exposición a riesgos y predicciones sobre las rutas de los ataques a través de nuestro dashboard centralizado.

Visibilidad y control integral

No puede proteger lo que no puede ver. Aproveche las evaluaciones de riesgo y el monitoreo en tiempo real con insights detallados sobre posibles rutas de ataque, todo desde un solo dashboard.

Evaluación y priorización continua

Manténgase un paso adelante de las amenazas con monitoreo continuo para identificar y mitigar las amenazas antes de que puedan impactar en su ambiente en la nube. Identifique proactivamente las rutas de los ataques, evalúe las vulnerabilidades y remedie antes de que las amenazas puedan actuar.

Cumplimiento y gestión de costos simplificada

Optimice la seguridad, el cumplimiento y la respuesta ante incidentes. Obtenga una visión unificada de su ambiente en la nube con reporteo detallado para identificar y priorizar las áreas que requieran de atención inmediata. Con licenciamientos flexibles y una reducción del exceso de herramientas, podrá aliviar la complejidad y ahorrar costos.

Descubra lo que otros pasan por alto. Detenga primero a los riesgos.

Trend Vision One Cloud IPS se integra sin inconvenientes con AWS Network Firewall soportado por Trend Zero Day Initiative™ (Trend ZDI). Habilite una protección integral con un solo click mientras las reglas gestionadas de IPS para la nube proactivamente bloquean el malware y las vulnerabilidades antes de que alcancen a sus aplicaciones de negocio.

Visualización centralizada de sus proyectos en la nube

Project View transforma la seguridad en la nube con una visión unificada de todos sus proyectos en la nube, widgets interactivos y actualizaciones en tiempo real para gestionar efectivamente los riesgos.

Gestione los riesgos en la nube con confianza

Obtenga descubrimiento continuo y evaluaciones de los riesgos en la superficie de ataque en tiempo real a través de workloads, containers, APIs y activos en la nube con Cloud Risk Management. Logre una visibilidad unificada, evaluaciones constantes de vulnerabilidades, analíticos predictivos de riesgo, monitoreo de cumplimiento y una integración sin fricciones con sus herramientas de seguridad existentes.

Las funcionalidades clave incluyen CSPM, ASM, EASM, CIEM, AI-SPM, DSPM, escaneo de templates IaC, escaneo de malware y vulnerabilidades agentless, análisis de la ruta del ataque y visibilidad de riesgos en APIs.

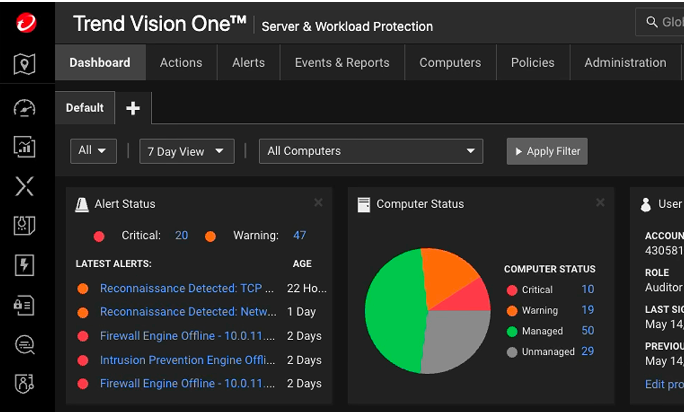

Seguridad robusta para servidores y workloads en la nube

Con Trend Vision One™ Server and Workload Security (SWP), su organización obtendrá protección para servidores y workloads a través de ambientes híbridos y multinube. Su detección de amenazas en tiempo real, encripción avanzada, gestión avanzada de vulnerabilidades, cumplimiento de normativas y visibilidad y control integrales aseguran que las amenazas no sean un problema para su organización.

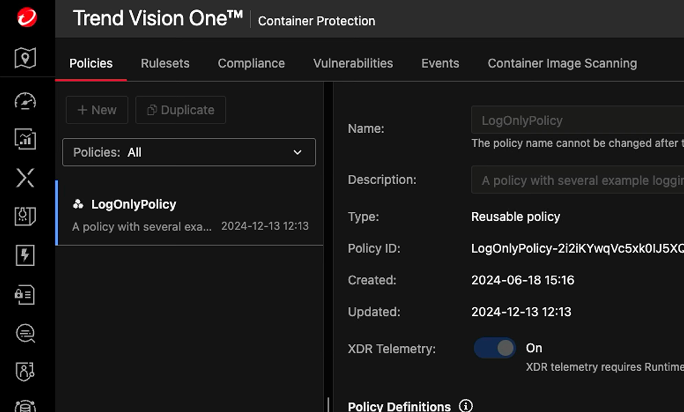

Protección unificada, desarrollos acelerados

Trend Vision One™ Container Security le da a su equipo las herramientas para lograr una protección integral para entornos de producción y preproducción, incluyendo escaneo de imágenes de containers para detectar vulnerabilidades, malware y secretos.

Obtenga Kubernetes Security Posture Management (KSPM), escaneo continuo en producción, cumplimiento de políticas y protección contra malware. Asegure la protección con control de accesos, segmentación inteligente de redes y revisiones automáticas de cumplimiento para su infraestructura contenerizada.

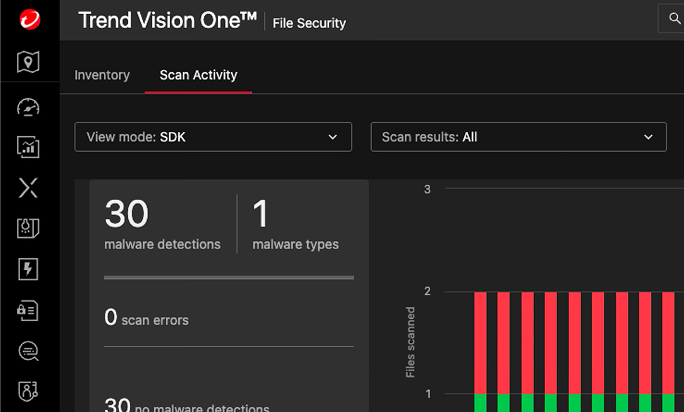

Seguridad para archivos integral y sin mayor esfuerzo

Trend Vision One™ File Security brinda flexibilidad, escalabilidad y protección integral con un Kit de Desarrollo de Software, aplicativos virtuales, integración con almacenamiento en la nube y un escáner contenerizado. Proteja sus buckets de Amazon S3 con machine learning para el cumplimiento. Mantenga una robusta seguridad al escanear para detectar malware, poniendo las amenazas en cuarentena, mejorando la detección y escalando conforme sea necesario.

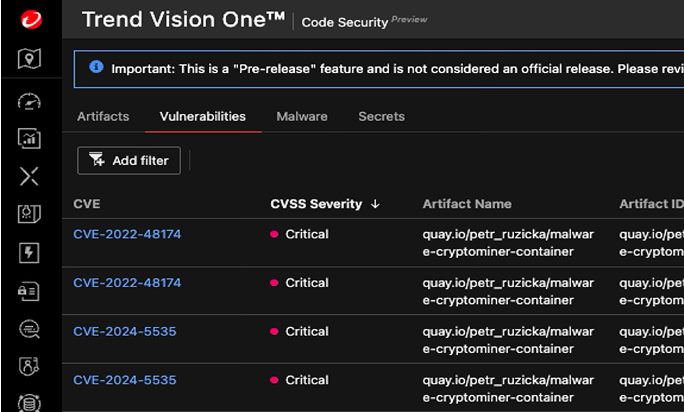

Proteja el código desde el desarrollo hasta el despliegue

Trend Vision One™ Code Security toma un enfoque proactivo al integrar la seguridad desde el desarrollo, detectando y previniendo vulnerabilidades, malware y secretos antes de la ejecución. Disfruta de una visibilidad continua desde la creación del código hasta su despliegue en la nube, pruebas automatizadas de la seguridad CI/CD, y prácticas seguras de desarrollo.

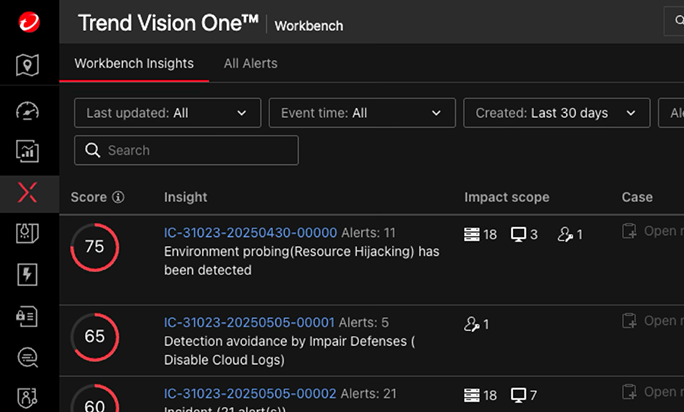

Inigualable detección y respuesta ante amenazas

Trend Vision One™ – XDR for Cloud aprovecha más de 700 modelos de detección y de inteligencia global de amenazas para mejorar la detección y la respuesta. Integrada con AWS CloudTrail, previene amenazas como la escalamiento de privilegios y la exfiltración de datos de S3. Playbooks automáticos entregan visibilidad entre plataformas, correlación avanzada y respuestas más rápidas. Con capacidades como XDR, CDR y AI-DR, convierta el ruido en claridad para lograr unas operaciones seguras y escalables.

Trend Vision One Clasificó #1 de 59 Soluciones Enterprise

La plataforma de detección y respuesta extendidas que los clientes aman.

Vea Cloud Security en acción

Descubra cómo puede obtener protección y visibilidad de punta a punta para todos sus activos en la nube a través de múltiples ambientes.

DEFENDIENDO CONTRA

- Amenazas Conocidas & Desconocidas

- Paquetes de Terceros

- Desviaciones Sospechosas

- Amenazas de la Red

- Fallas de configuración

INTEGRACIONES CON TERCEROS

Más de 20

CLOUD SERVICE PROVIDERS

Más de 125 Servicios en la Nube

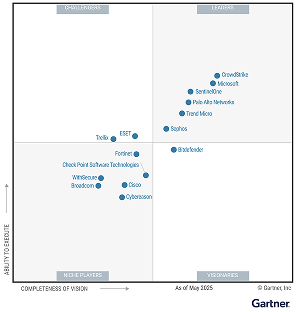

Con la confianza de expertos de la industria