PE_URSNIF.A1

Windows

Tipo de grayware:

File infector

Destrutivo:

Não

Criptografado:

Sim

In the Wild:

Sim

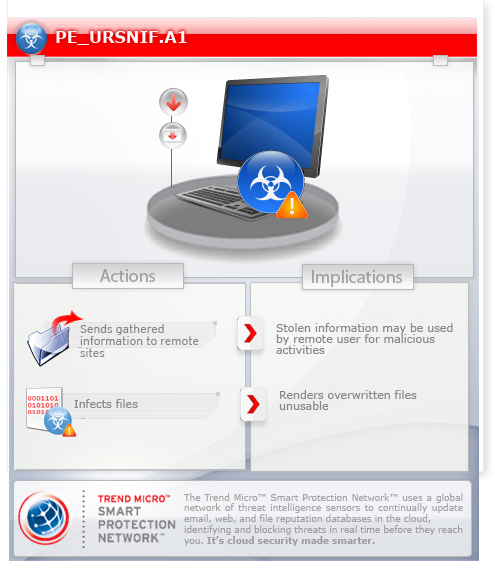

Visão geral

Um einen Überblick über das Verhalten dieser File infector zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Detalhes técnicos

Installation

Fügt die folgenden Ordner hinzu:

- %All Users Profile%\Application Data\SoftwareProtectionPlatform

Schleust die folgenden Dateien ein:

- %Application Data%\SoftwareProtectionPlatform\sppc.exe - mother file detected as PE_URSNIF.A-O

- %System%\wsauth.exe - mother file detected as PE_URSNIF.A-O

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.. %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Die DLL-Komponente wird in den oder die folgenden Prozesse injiziert:

- explorer.exe

- iexplore.exe

- firefox.exe

- chrome.exe

- services.exe

Autostart-Technik

Registriert sich als Systemdienst, damit sie bei jedem Systemstart automatisch ausgeführt wird, indem sie die folgenden Registrierungseinträge hinzufügt:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wsauth

ImagePath = "%System%\wsauth.exe -s"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wsauth

DisplayName = "Windows Software Protection"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wsauth

Description = "This windows service enables the download, installation and enforcement of digital licenses for Windows and Windows applications. If the service is disabled, the operating system and licensed applications may run in a notification mode. It is strongly recommended that you not disable the Software Protection Service."

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

dumpnsta = "%Application Data%\SoftwareProtectionPlatform\sppc.exe"

Registriert sich als Systemdienst, damit die Ausführung bei jedem Systemstart automatisch erfolgt, indem die folgenden Registrierungsschlüssel hinzufügt werden:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\wsauth

Dateiinfektion

Infiziert die folgenden Dateien:

- *.pdf - detected as PE_URSNIF.A1

- *.msi - detected as PE_URSNIF.A2

- setup.exe

It infects these files in all removable and network drives

Dies ist die Erkennung von Trend Micro für Dateien, die mit infiziert wurden:

- PE_URSNIF.A-O

Verbreitung

Schleust Eigenkopien in die folgenden Laufwerke ein:

- removable drives

- network drives

Schleust Eigenkopien in die folgenden Netzlaufwerke ein:

- {drive letter}:\Temp.exe

Schleust folgende Kopie(n) von sich selbst in alle Wechsellaufwerke ein:

- {drive letter}:\Temp.exe

Datendiebstahl

Folgende Daten werden gesammelt:

- System Information (Please see notes for more details)

- Running processes and services

- Installed device drivers

- Programs installed

- Screenshots

Entwendete Daten

Sendet die gesammelten Daten über HTTP-POST an den folgenden URL:

- where {domain} can be any of the following:

- com

- net

- org

- info

- http://{random letters}.{domain}/pki/mscorp/crl/msiwww2.crl

- http://{random letters}.{domain}/pki/mscorp/crl/MSIT%20Machine%20Auth%20CA%202(1).crl

Solução

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 4

Im abgesicherten Modus neu starten

Step 6

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- dumpnsta = "%Application Data%\SoftwareProtectionPlatform\sppc.exe"

- dumpnsta = "%Application Data%\SoftwareProtectionPlatform\sppc.exe"

Step 7

Diesen Ordner suchen und löschen

- %Application Data%\SoftwareProtectionPlatform

Step 8

Diese Dateien suchen und löschen

- %User Temp%\~{random}.tmp

- %User Temp%\~{random}.tmp

Step 9

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als PE_URSNIF.A1 entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participe da nossa pesquisa!