OSX_SLORDU.A

OSX.Slordu (Symantec), Backdoor.OSX.Belfibod.a (Kaspersky), OSX/Slordu-A (Sophos), OSX/Stealer.B (AVG), OSX/XSLCmd.A (ESET)

Mac OS X

Tipo de grayware:

Backdoor

Destrutivo:

Não

Criptografado:

Sim

In the Wild:

Sim

Visão geral

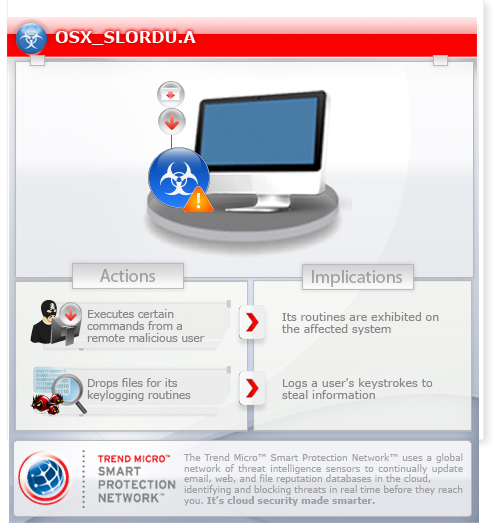

Um einen Überblick über das Verhalten dieser Backdoor zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Führt Befehle eines externen, böswilligen Benutzers aus, wodurch das betroffene System gefährdet wird.

Zeichnet die Tastatureingaben eines Benutzers auf, um Daten zu entwenden.

Detalhes técnicos

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- /Library/Logs/clipboardd

- $HOME/Library/LaunchAgents/clipboardd

Schleust folgende Dateien/Komponenten ein:

- $HOME/.fontset/pxupdate.ini

- $HOME/.fontset/chkdiska.dat

- $HOME/.fontset/chkdiskc.dat

Erstellt die folgenden Ordner:

- $HOME/.fontset

- $HOME/Library/Logs/BackupData

Beendet die Ausführung der zunächst ausgeführten Kopie und führt stattdessen die eingeschleuste Kopie aus.

Autostart-Technik

Schleust die folgenden Dateien ein:

- /Library/LaunchAgents/com.apple.service.clipboardd.plist

- $HOME/Library/LaunchAgents/com.apple.service.clipboardd.plist

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Upload a file to the C&C server

- Download a file

- Start a remote shell

- Enumerate the contents of a directory

- Delete a file

- Uninstall itself

- Capture screenshot

- Get the following information:

- OS name

- OS version

- Host name

- User name

- Home directory

- Contents of the /Applications folder

- Update configuration file

Einschleusungsroutine

Schleust die folgenden Dateien ein, die zur Erfassung von Tastatureingaben verwendet werden:

- $HOME/Library/Logs/BackupData/{year}{month}{day}_{hour}{minute}_{second}_keys.log

Datendiebstahl

Zeichnet die Tastatureingaben eines Benutzers auf, um Daten zu entwenden.