A segurança de dados refere-se ao gerenciamento e à proteção de informações digitais sensíveis ao longo de todo o seu ciclo de vida, usando uma combinação de governança, controles técnicos e administrativos em camadas e processos contínuos orientados por risco em diferentes ambientes.

Índice

Segurança de dados na computação moderna

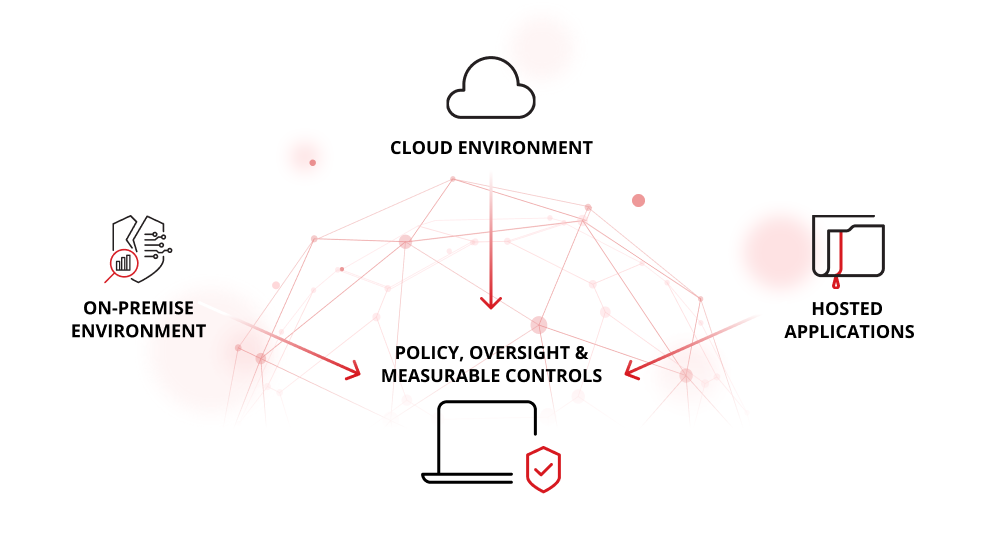

Em um mundo de computação distribuída, as operações corporativas abrangem sistemas on-premises, múltiplos ambientes de nuvem e serviços entregues como serviço. A segurança de dados deve, portanto, abordar a proteção de dados sensíveis em todo o espectro de ambientes. Organizações orientadas por risco reconhecem que proteger dados não é simplesmente uma questão de firewalls, mas de políticas unificadas, supervisão e controles mensuráveis.

O National Institute of Standards and Technology (NIST) define o ciclo de vida da informação como estágios que incluem criação, processamento, uso, armazenamento e descarte, um modelo que sustenta estratégias modernas de segurança de dados (NIST, 2016). A mesma pesquisa mostra que compreender como os dados fluem e onde os controles se aplicam é fundamental para uma proteção eficaz.

Governos estimam o impacto econômico da atividade cibernética maliciosa entre US 57 bilhões e US 109 bilhões em um único ano, destacando o quão crítico é para líderes empresariais enxergar a segurança de dados como um risco corporativo, e não apenas como uma questão de TI (White House, 2018).

Políticas, padrões e melhores práticas de segurança de dados

Uma segurança de dados robusta começa com políticas: definições claras de tipos de dados, esquemas de classificação e responsabilidades ao longo do ciclo de vida. Padrões como o NIST SP 800-64 e outros frameworks orientados ao ciclo de vida articulam como as organizações devem equilibrar a proteção de ativos com operações eficientes (NIST, 2008).

A partir dessa base, as organizações constroem controles em camadas: criptografia e gerenciamento de chaves em repouso e em trânsito, gerenciamento de identidade e acesso em todas as plataformas, registros e trilhas de auditoria de atividades e monitoramento de saída para ambientes que incluem SaaS e nuvem.

As melhores práticas determinam que as políticas estejam alinhadas à estratégia de risco da empresa, sejam aplicadas em toda a infraestrutura híbrida (on-premises, híbrida, nuvem) e sejam atualizadas continuamente. A padronização entre plataformas oferece alinhamento regulatório, resiliência operacional e uma base para automação e mensuração.

Implementando melhores práticas de segurança de dados na nuvem

A adoção de nuvem e os modelos de serviço mudam o cálculo da segurança de dados. Os dados podem residir em várias regiões, mover-se entre aplicações SaaS e ser acessados por dispositivos móveis ou remotos, aumentando tanto a escala quanto a exposição. As empresas frequentemente têm múltiplas cópias e silos de dados em infraestruturas híbridas, complicando a governança e os controles.

Frameworks modernos enfatizam o controle do ciclo de vida dos dados, exigindo descoberta unificada, classificação, controles de acesso e monitoramento em todas as plataformas de armazenamento e serviço. O NIST Research Data Framework (RDaF) versão 2.0 descreve seis estágios do ciclo de vida e oferece estratégias para gerenciar dados em ambientes corporativos e híbridos (NIST, 2024).

Integrar prevenção contra perda de dados, monitoramento baseado em políticas, criptografia em trânsito e em repouso e acesso orientado por identidade em plataformas de computação permite que as organizações retomem o controle dos dados à medida que os workloads mudam e evoluem. A chave é tratar os dados como o ativo protegido, não apenas o ambiente.

Segurança de dados vs. proteção perimetral tradicional

A segurança perimetral tradicional foca nos limites da rede, mantendo as ameaças fora do castelo. Em contraste, a segurança de dados moderna assume que as ameaças podem se originar em qualquer lugar:endpoint, serviço de nuvem, cadeia de suprimentos. Ela protege os próprios dados independentemente da localização.

Essa mudança se alinha à arquitetura zero-trust: não confiar em nada por padrão, verificar cada conexão e proteger cada objeto. Segurança centrada em dados significa focar em como os dados são acessados, usados, movidos e descartados em toda a infraestrutura de TI, não apenas dentro dos limites da rede.

As organizações devem deixar de perguntar “Onde está nosso limite?” para “Como nossos dados são gerenciados, acessados e protegidos em todo o ambiente e serviços?” A questão crítica deixa de ser localização e passa a ser controle, visibilidade e responsabilização.

Aspecto

Data Security

Proteção Perimetral Tradicional

Escopo de Segurança

Aplica-se a dados em repouso, em trânsito e em uso em sistemas e plataformas.

Foca na proteção do perímetro de uma rede (por exemplo, firewalls, roteadores).

Abordagem

Aplica-se a dados em repouso, em trânsito e em uso em sistemas e plataformas.

Ampla, baseada em localização e depende do bloqueio de acesso não autorizado.

Detecção de Ameaças

Usa monitoramento centrado em dados, detecção de anomalias e Data Loss Prevention (DLP).

Usa sistemas de detecção e prevenção de intrusão (IDS IPS) nas bordas da rede.

Compliance & Governança

Alinha-se a regulamentações de proteção de dados (por exemplo, GDPR, HIPAA).

Pode não atender totalmente aos requisitos de compliance específicos de dados.

Exemplos de Tecnologia

Criptografia, tokenização, DLP, Zero Trust, IAM (Gerenciamento de Identidade & Acesso).

Firewalls, VPNs, IDS IPS, DMZs (Zonas Desmilitarizadas).

Segurança de dados vs. abordagens somente de compliance

Frameworks de compliance são valiosos. Eles definem limites mínimos de proteção, impulsionam evidências de auditoria e apoiam o alinhamento regulatório. Mas apenas compliance não é suficiente. Uma mentalidade focada apenas em compliance pode deixar lacunas operacionais, pontos cegos tecnológicos e falhas de resiliência.

A segurança de dados deve estar incorporada à estratégia, não apenas como uma certificação a ser marcada. Quando as organizações alinham controles de segurança de dados com risco de negócios, medem resultados e atualizam políticas processos tecnologia dinamicamente, elas alcançam desempenho e proteção. Com o tempo, políticas evoluem para melhores práticas, e os sistemas tornam-se mensuráveis e responsáveis.

Aspecto

Data Security

Abordagem Somente de Compliance

Objetivo Principal

Proteger dados contra violações e acesso não autorizado

Atender a requisitos regulatórios e evitar penalidades

Foco

Redução de risco e defesa proativa

Documentação e prontidão para auditoria

Atividades Principais

Criptografia, controle de acesso, monitoramento de ameaças, aplicação de patches

Políticas, procedimentos, relatórios, certificações

Resultado

Forte resiliência contra ataques cibernéticos

Compliance legal, mas possíveis lacunas de segurança

Risco

Menor risco de violações

Maior risco se compliance for tratado como objetivo final

Governança de segurança de dados e melhoria contínua

A governança garante que políticas, controles e sistemas permaneçam alinhados à estratégia de negócios, às mudanças tecnológicas e à evolução das ameaças. Frameworks como o NIST SP 800-37 (Risk Management Framework) orientam as organizações por preparação, avaliação, monitoramento e melhoria contínua (NIST, 2019).

Métricas-chave fornecem visibilidade: percentual de dados classificados, cobertura de criptografia, compliance de rotação de chaves, tempo médio de restauração, tempo para detectar acesso anômalo ou exfiltração. Elas se tornam como executivos e conselhos entendem risco e progresso.

Ao incorporar a responsabilidade pela segurança de dados ao gerenciamento de risco corporativo, as organizações posicionam a segurança de dados não como um centro de custo, mas como um habilitador estratégico. Supervisão unificada entre plataformas, aplicação consistente de políticas e resultados mensuráveis constroem confiança e continuidade.

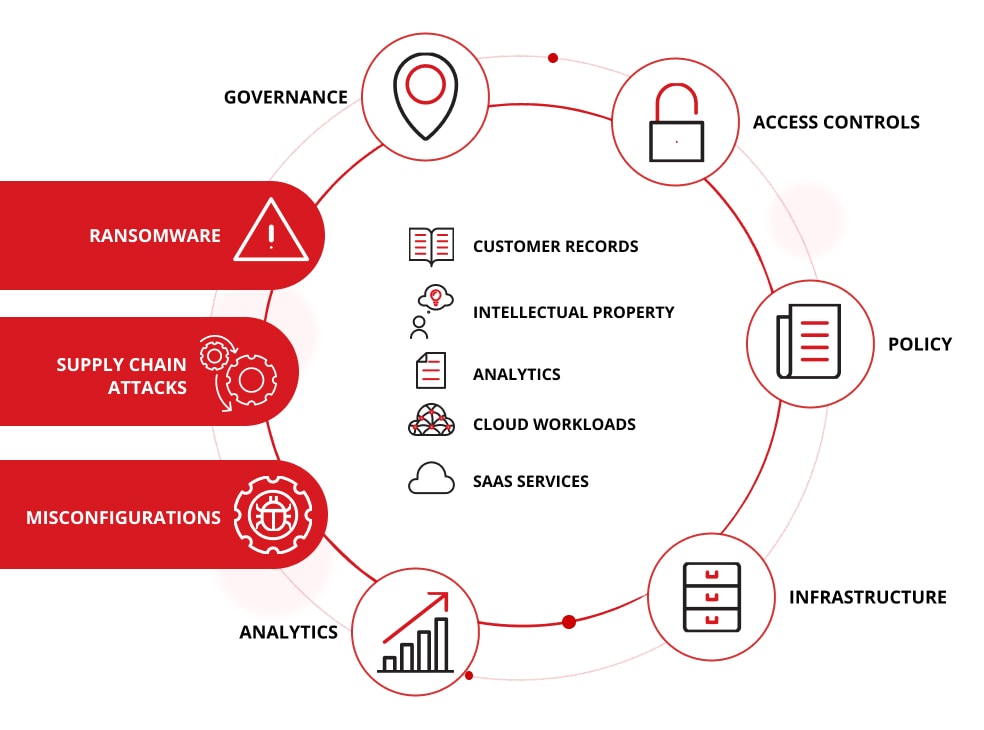

Por que a segurança de dados é importante para as empresas atuais

Os dados são a força vital dos negócios modernos: registros de clientes, propriedade intelectual, análises, workloads em nuvem e serviços SaaS geram valor. No entanto, os dados também são alvo de adversários modernos como ransomware, ataques à cadeia de suprimentos e exploração de configurações incorretas de nuvem. Organizações com supervisão de dados fragmentada, infraestrutura sem suporte ou controles legados ficam expostas.

Ao adotar uma abordagem holística de segurança de dados que conecta políticas, infraestrutura, acesso, controles, análises e governança, as empresas reduzem riscos, permitem inovação e constroem resiliência. Elas cumprem obrigações regulatórias e constroem a confiança das partes interessadas. Elas também transformam os dados em um ativo estratégico, em vez de um passivo.

Onde posso obter ajuda com segurança de dados?

O cenário de dados exige mais do que checklists de compliance; ele demanda uma abordagem proativa e orientada por risco para proteger informações sensíveis em todos os ambientes. O Trend Vision One™ oferece essa capacidade por meio de uma plataforma corporativa de Cibersegurança com tecnologia de IA projetada para proteger dados onde quer que residam.

Ao unificar a visibilidade entre nuvem, Endpoint, e-mail e camadas de network security, o Trend Vision One centraliza a proteção de dados, a aplicação de privacidade e os relatórios de Compliance. Seu mecanismo de IA nativo, Trend Cybertron™, analisa a telemetria global para identificar riscos emergentes e recomendar medidas preventivas antes que a exposição ocorra. Descubra como o Trend Vision One pode aprimorar sua postura de segurança de dados hoje.

Scott Sargeant, Vice-Presidente de Gerenciamento de Produto, é um experiente líder em tecnologia com mais de 25 anos de experiência em fornecer soluções corporativas em todo o cenário de Cibersegurança e TI.

Perguntas Frequentes (FAQs)

Como os dados são armazenados?

Os dados vivem em unidades físicas, servidores em nuvem ou sistemas de rede, organizados em bancos de dados para recuperação e análise.

Todos os dados são armazenados para sempre?

Nenhum armazenamento ético segue limites de retenção, portanto, os dados são excluídos ou anonimizados quando não são mais necessários ou legalmente exigidos.

Quais são os fundamentos da segurança de dados?

Proteger informações por meio de controle de acesso, criptografia e monitoramento para evitar uso não autorizado, perda ou corrupção.

O que é segurança de dados em termos simples?

Manter informações digitais seguras contra roubo, dano ou uso indevido usando tecnologia, políticas e comportamento humano responsável.

Quais são os 5 componentes da segurança de dados?

Confidencialidade, integridade, disponibilidade, autenticação e responsabilização, garantindo conjuntamente que os dados permaneçam precisos, acessíveis e confiáveis.

Quais são os três princípios da segurança de dados?

Confidencialidade, integridade e disponibilidade — conhecidas como a tríade CIA — formam a base de todo sistema seguro.

Quais são alguns exemplos de segurança de dados?

Criptografia, mascaramento de dados, detecção de ameaças e gerenciamento de exposição protegem ativos digitais sensíveis.

O que significa GDPR?

O Regulamento Geral de Proteção de Dados é a lei de privacidade da União Europeia que concede aos indivíduos controle sobre como as organizações coletam e usam seus dados.

Quais são os 7 requisitos do GDPR?

Eles são: legalidade, equidade e transparência; limitação de finalidade; minimização de dados; exatidão; limitação de armazenamento; integridade e confidencialidade; e responsabilização.

Quais são as quatro principais ameaças aos dados?

Malware, phishing, uso indevido de credenciais e perda física de dispositivos comprometem a confidencialidade e a confiabilidade do sistema.